Tutorial ini akan mencakup beberapa perintah dasar harian Anda perlu menggunakan untuk mengelola Pengontrol Domain Samba4 AD infrastruktur, seperti menambah, menghapus, menonaktifkan, atau mencantumkan pengguna dan grup.

Kami juga akan melihat cara mengelola kebijakan keamanan domain dan cara mengikat pengguna AD ke autentikasi PAM lokal agar pengguna AD dapat melakukan login lokal di Linux Domain Controller.

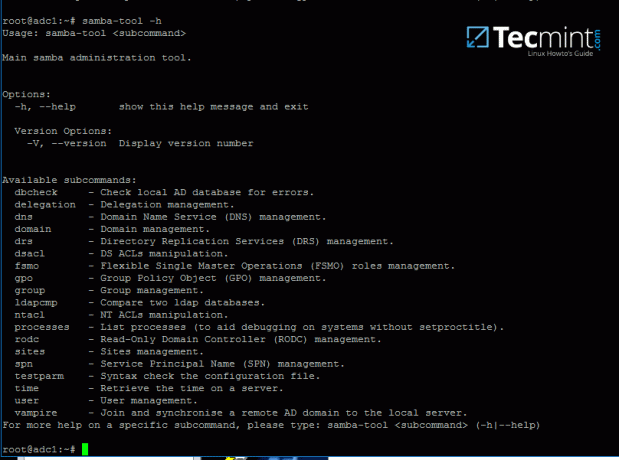

1.Samba AD DC dapat dikelola melalui alat samba utilitas baris perintah yang menawarkan antarmuka hebat untuk mengelola domain Anda.

Dengan bantuan antarmuka samba-tool Anda dapat langsung mengelola pengguna dan grup domain, Kebijakan Grup domain, situs domain, layanan DNS, replikasi domain, dan fungsi domain penting lainnya.

Untuk meninjau seluruh fungsionalitas samba-tool cukup ketik perintah dengan hak akses root tanpa opsi atau parameter apa pun.

# samba-tool -h.

2. Sekarang, mari kita mulai menggunakan alat samba utilitas untuk mengelola Direktori Aktif Samba4 dan mengelola pengguna kami.

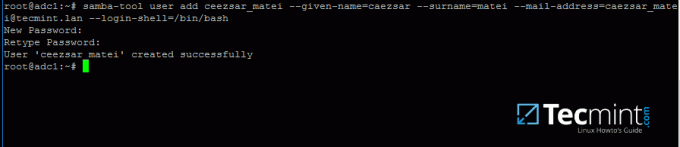

Untuk membuat pengguna di AD gunakan perintah berikut:

# pengguna samba-tool tambahkan your_domain_user.

Untuk menambahkan pengguna dengan beberapa bidang penting yang diperlukan oleh AD, gunakan sintaks berikut:

tinjau semua opsi # pengguna samba-tool tambahkan -h # pengguna samba-tool tambahkan your_domain_user --given-name=your_name --surname=your_username [dilindungi email] --login-Shell=/bin/bash.log

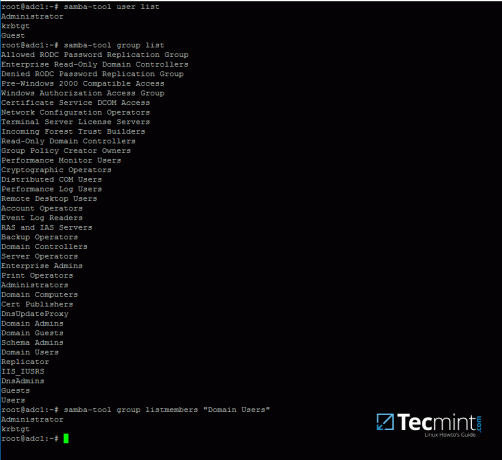

3. Daftar semua pengguna domain samba AD dapat diperoleh dengan mengeluarkan perintah berikut:

# daftar pengguna alat samba.

4. Untuk menghapus pengguna domain samba AD gunakan sintaks di bawah ini:

# pengguna samba-tool menghapus your_domain_user.

5. Setel ulang kata sandi pengguna domain samba dengan menjalankan perintah di bawah ini:

# pengguna alat samba setel kata sandi your_domain_user.

6. Untuk menonaktifkan atau mengaktifkan akun Pengguna samba AD gunakan perintah di bawah ini:

# pengguna samba-tool menonaktifkan your_domain_user. # pengguna samba-tool aktifkan your_domain_user.

7. Demikian juga, grup samba dapat dikelola dengan sintaks perintah berikut:

tinjau semua opsi # grup samba-tool tambahkan –h # grup samba-tool tambahkan your_domain_group.

8. Hapus grup domain samba dengan mengeluarkan perintah di bawah ini:

# grup alat samba hapus grup_domain_anda.

9. Untuk menampilkan semua grup domain samba, jalankan perintah berikut:

# daftar grup alat samba.

10. Untuk membuat daftar semua anggota domain samba dalam grup tertentu, gunakan perintah:

# anggota daftar grup alat samba "grup domain_anda"

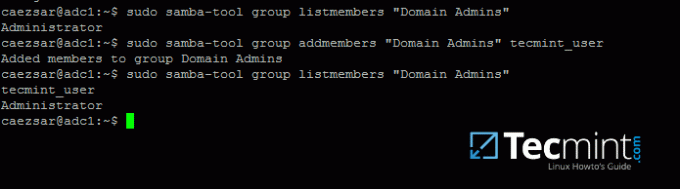

11. Menambah/Menghapus anggota dari grup domain samba dapat dilakukan dengan mengeluarkan salah satu dari perintah berikut:

# grup samba-tool addmembers your_domain_group your_domain_user. # grup alat samba menghapus anggota domain_anda_grup pengguna_domain_anda.

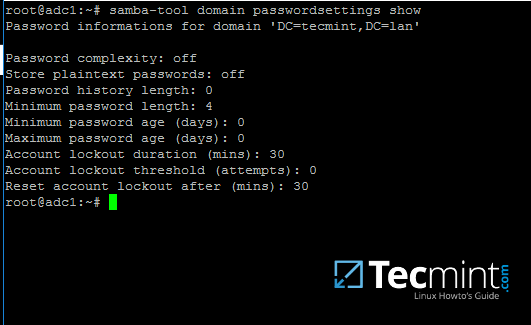

12. Seperti disebutkan sebelumnya, antarmuka baris perintah samba-tool juga dapat digunakan untuk mengelola kebijakan dan keamanan domain samba Anda.

Untuk meninjau pengaturan kata sandi domain samba Anda, gunakan perintah di bawah ini:

# pengaturan kata sandi domain alat samba ditampilkan.

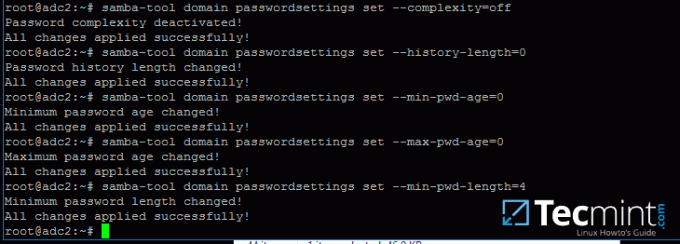

13. Untuk mengubah kebijakan kata sandi domain samba, seperti tingkat kerumitan kata sandi, penuaan kata sandi, panjangnya, caranya banyak kata sandi lama yang perlu diingat dan fitur keamanan lainnya yang diperlukan untuk Pengontrol Domain gunakan tangkapan layar di bawah ini sebagai memandu.

Daftar semua opsi perintah # pengaturan kata sandi domain samba-tool -h

Jangan pernah menggunakan aturan kebijakan kata sandi seperti yang diilustrasikan di atas pada lingkungan produksi. Pengaturan di atas digunakan hanya untuk tujuan demonstrasi.

14. Secara default, pengguna AD tidak dapat melakukan login lokal di sistem Linux di luar Samba AD DC lingkungan.

Untuk masuk ke sistem dengan Direktori Aktif Anda perlu membuat perubahan berikut pada lingkungan sistem Linux Anda dan memodifikasi Samba4 AD DC.

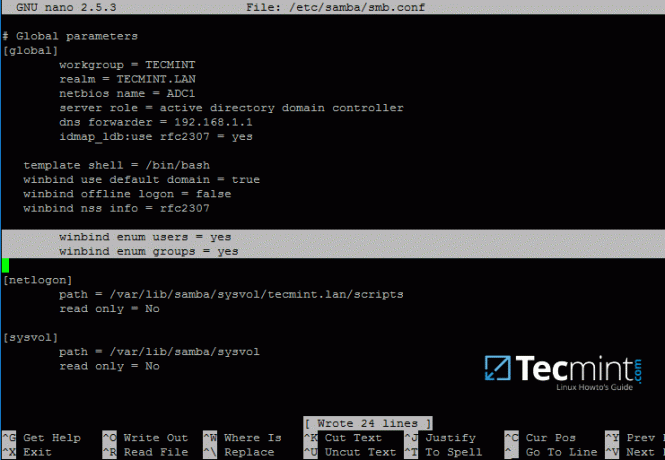

Pertama, buka file konfigurasi utama samba dan tambahkan baris di bawah ini, jika tidak ada, seperti yang diilustrasikan pada gambar di bawah.

$ sudo nano /etc/samba/smb.conf.

Pastikan pernyataan berikut muncul pada file konfigurasi:

winbind enum pengguna = ya. winbind enum groups = ya.

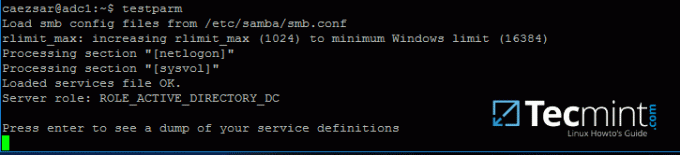

15. Setelah Anda membuat perubahan, gunakan ujian utilitas untuk memastikan tidak ada kesalahan yang ditemukan pada file konfigurasi samba dan restart daemon samba dengan mengeluarkan perintah di bawah ini.

$ tesparm. $ sudo systemctl restart samba-ad-dc.service.

16. Selanjutnya, kita perlu memodifikasi file konfigurasi PAM lokal agar Direktori Aktif Samba4 akun untuk dapat mengotentikasi dan membuka sesi pada sistem lokal dan membuat direktori home untuk pengguna saat login pertama.

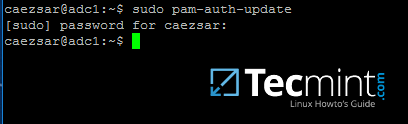

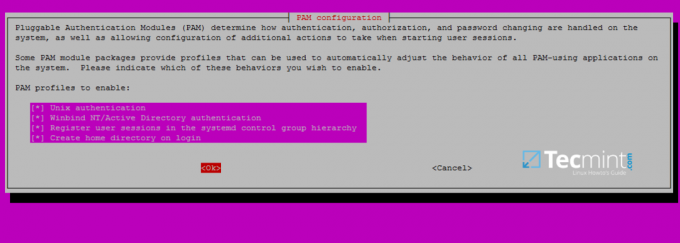

Menggunakan pam-auth-update perintah untuk membuka prompt konfigurasi PAM dan pastikan Anda mengaktifkan semua profil PAM menggunakan [ruang angkasa] kunci seperti yang diilustrasikan pada tangkapan layar di bawah ini.

Setelah selesai tekan [Tab] kunci untuk pindah ke Oke dan menerapkan perubahan.

$ sudo pam-auth-update.

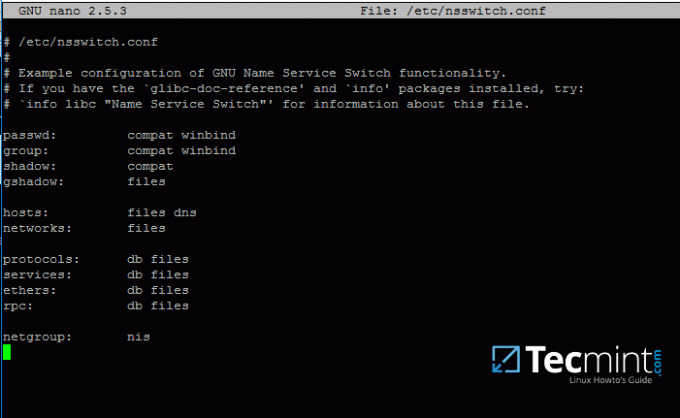

17. Sekarang buka /etc/nsswitch.conf file dengan editor teks dan tambahkan pernyataan winbind di akhir kata sandi dan baris grup seperti yang diilustrasikan pada tangkapan layar di bawah ini.

$ sudo vi /etc/nsswitch.conf.

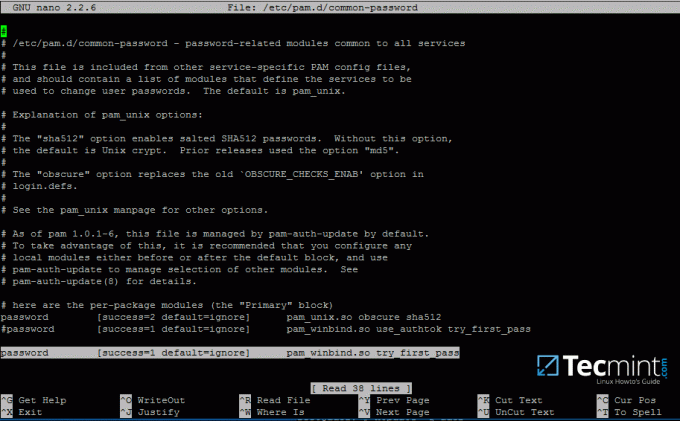

18. Terakhir, edit /etc/pam.d/common-password file, cari baris di bawah ini seperti yang diilustrasikan pada tangkapan layar di bawah ini dan hapus gunakan_authtok penyataan.

Pengaturan ini memastikan bahwa pengguna Active Directory dapat mengubah kata sandi mereka dari baris perintah saat diautentikasi di Linux. Dengan pengaturan ini, pengguna AD yang diautentikasi secara lokal di Linux tidak dapat mengubah kata sandi mereka dari konsol.

kata sandi [success=1 default=ignore] pam_winbind.so try_first_pass.

Menghapus gunakan_authtok opsi setiap kali pembaruan PAM diinstal dan diterapkan ke modul PAM atau setiap kali Anda menjalankan pam-auth-update memerintah.

19. Binari Samba4 hadir dengan winbindd daemon bawaan dan diaktifkan secara default.

Untuk alasan ini Anda tidak lagi diharuskan untuk mengaktifkan dan menjalankan secara terpisah winbind daemon disediakan oleh winbind paket dari repositori resmi Ubuntu.

Dalam kasus yang lama dan usang winbind layanan dimulai pada sistem pastikan Anda menonaktifkannya dan menghentikan layanan dengan mengeluarkan perintah di bawah ini:

$ sudo systemctl menonaktifkan winbind.service. $ sudo systemctl stop winbind.service.

Meskipun, kita tidak perlu lagi menjalankan daemon winbind lama, kita masih perlu menginstal paket Winbind dari repositori untuk menginstal dan menggunakan info wb alat.

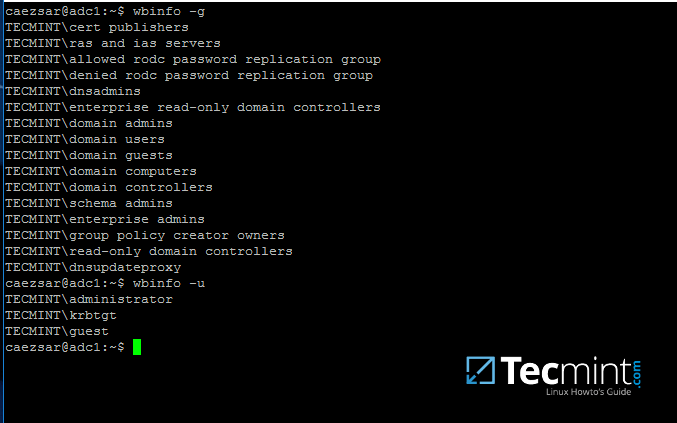

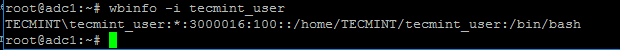

Wbinfo utilitas dapat digunakan untuk menanyakan pengguna dan grup Active Directory dari winbindd sudut pandang daemon.

Perintah berikut mengilustrasikan cara mengkueri pengguna dan grup AD menggunakan info wb.

$ wbinfo -g. $ wbinfo -u. $ wbinfo -i your_domain_user.

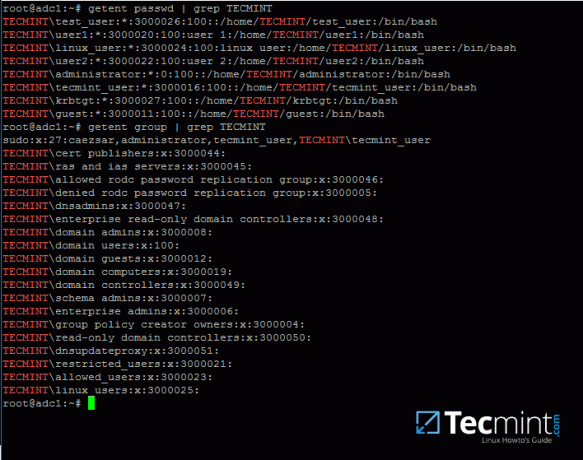

20. Selain dari info wb utilitas yang juga dapat Anda gunakan getent utilitas baris perintah untuk menanyakan database Active Directory dari perpustakaan Name Service Switch yang diwakili dalam /etc/nsswitch.conf mengajukan.

Pipa getent perintah melalui a grep filter untuk mempersempit hasil hanya terkait dengan basis data grup atau pengguna ranah AD Anda.

# getent passwd | terima TECMINT. # grup getent | terima TECMINT.

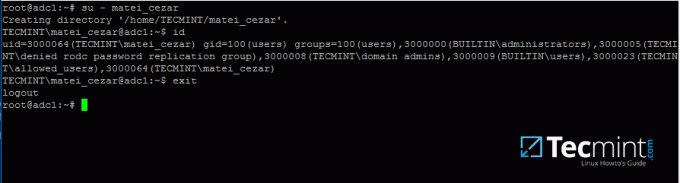

21. Untuk mengautentikasi pada sistem dengan a Samba4 M pengguna, cukup gunakan nama pengguna IKLAN parameter setelah su - memerintah.

Saat login pertama, sebuah pesan akan ditampilkan di konsol yang memberi tahu Anda bahwa direktori home telah dibuat di /home/$DOMAIN/ jalur sistem dengan surai nama pengguna AD Anda.

Menggunakan perintah id untuk menampilkan informasi tambahan tentang pengguna yang diautentikasi.

# su - your_ad_user. $id. $ keluar.

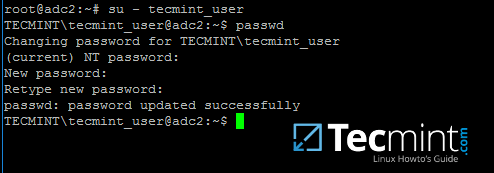

22. Untuk mengubah kata sandi untuk jenis pengguna AD yang diautentikasi perintah passwd di konsol setelah Anda berhasil masuk ke sistem.

$ su - your_ad_user. $ paswd.

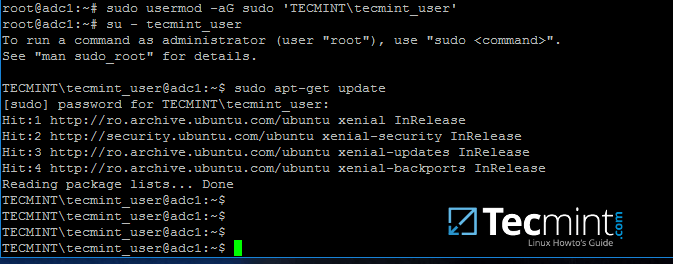

23. Secara default, Direktori Aktif pengguna tidak diberikan hak akses root untuk melakukan tugas administratif di Linux.

Untuk memberikan kekuatan root kepada pengguna AD, Anda harus menambahkan nama pengguna ke lokal sudo grup dengan mengeluarkan perintah di bawah ini.

Pastikan Anda menyertakan dunia, memotong dan nama pengguna IKLAN dengan tunggal ASCII kutipan.

# usermod -aG sudo 'DOMAIN\domain_pengguna_anda'

Untuk menguji apakah pengguna AD memiliki hak akses root pada sistem lokal, login dan jalankan perintah, seperti pembaruan apt-get, dengan izin sudo.

# su - tecmint_user. $ sudo apt-get update.

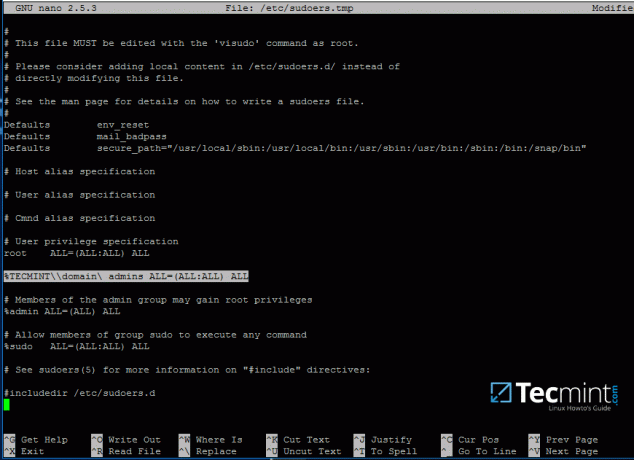

24. Jika Anda ingin menambahkan hak akses root untuk semua akun grup Active Directory, edit /etc/sudoers file menggunakan visudo perintah dan tambahkan baris di bawah ini setelah baris hak akses root, seperti yang diilustrasikan pada tangkapan layar di bawah ini:

%DOMAIN\\domain_anda\ grup ALL=(ALL: ALL) ALL.

Perhatikan sudoers sintaks sehingga Anda tidak merusak segalanya.

File Sudoers tidak menangani dengan baik penggunaan ASCII tanda kutip, jadi pastikan Anda menggunakan % untuk menunjukkan bahwa Anda merujuk ke grup dan menggunakan garis miring terbalik untuk menghindari garis miring pertama setelah nama domain dan backslash lain untuk menghindari spasi jika nama grup Anda berisi spasi (sebagian besar grup bawaan AD berisi spasi oleh bawaan). Juga, tulis ranah dengan huruf besar.

Itu saja untuk saat ini! Mengelola Samba4 AD infrastruktur juga dapat dicapai dengan beberapa alat dari lingkungan Windows, seperti: ADUC, Manajer DNS, GPM atau lainnya, yang dapat diperoleh dengan menginstal RSAT paket dari halaman unduhan Microsoft.

Untuk mengelola Samba4 AD DC melalui RSAT utilitas, itu mutlak diperlukan untuk bergabung dengan sistem Windows ke Direktori Aktif Samba4. Ini akan menjadi subjek dari tutorial kami berikutnya, sampai saat itu tetap disini TecMint.