Saat Anda menggunakan mungkin, Anda mungkin diminta untuk memasukkan beberapa informasi rahasia atau rahasia di buku pedoman. Ini termasuk kunci pribadi dan publik SSH, kata sandi, dan sertifikat SSL untuk menyebutkan beberapa saja. Seperti yang sudah kita ketahui, adalah praktik buruk untuk menyimpan informasi sensitif ini dalam teks biasa untuk alasan yang jelas. Informasi ini perlu dijaga agar tetap terkunci karena kita hanya dapat membayangkan apa yang akan terjadi jika peretas atau pengguna yang tidak berwenang menguasainya.

Untungnya, Ansible memberi kami fitur praktis yang dikenal sebagai Kemungkinan Vault. Seperti namanya, Kemungkinan Vault membantu mengamankan informasi rahasia penting seperti yang telah kita bahas sebelumnya. Kemungkinan Vault dapat mengenkripsi variabel, atau bahkan seluruh file dan buku pedoman YAML seperti yang akan kita tunjukkan nanti. Ini adalah alat yang sangat berguna dan ramah pengguna yang memerlukan kata sandi yang sama saat mengenkripsi dan mendekripsi file.

Sekarang mari selami dan dapatkan gambaran umum tentang berbagai operasi yang dapat dilakukan menggunakan Kubah yang memungkinkan.

Jika Anda ingin membuat terenkripsi Buku pedoman file cukup gunakan pembuatan ansible-vault perintah dan berikan nama file seperti yang ditunjukkan.

# ansible-vault buat nama file.

Misalnya, untuk membuat file terenkripsi rahasiaku.yml menjalankan perintah.

# ansible-vault buat mysecrets.yml.

Anda kemudian akan dimintai kata sandi, dan setelah mengonfirmasinya, jendela baru akan terbuka menggunakan editor vi di mana Anda dapat mulai menulis drama Anda.

Di bawah ini adalah contoh dari beberapa informasi. Setelah Anda selesai cukup simpan dan keluar dari playbook. Dan itu saja saat membuat file terenkripsi.

Untuk memverifikasi enkripsi file, gunakan perintah kucing seperti yang ditunjukkan.

# rahasiaku kucing.yml.

Jika Anda ingin melihat file terenkripsi, cukup lewati tampilan kubah yang memungkinkan perintah seperti gambar di bawah ini.

# tampilan kubah yang memungkinkan mysecrets.yml.

Sekali lagi, Anda akan dimintai kata sandi. Sekali lagi, Anda akan memiliki akses ke informasi Anda.

Untuk membuat perubahan pada file terenkripsi, gunakan edit ansible-vault perintah seperti yang ditunjukkan.

# ansible-vault edit mysecrets.yml.

Seperti biasa, berikan kata sandi dan setelah itu lanjutkan mengedit file.

Setelah Anda selesai mengedit, simpan dan keluar dari editor vim.

Jika Anda merasa perlu mengubah kata sandi brankas Ansible, Anda dapat melakukannya dengan mudah menggunakan rekey kubah yang memungkinkan perintah seperti gambar di bawah ini.

# ansible-vault rekey mysecrets.yml.

Ini meminta Anda untuk memasukkan kata sandi vault dan kemudian meminta Anda memasukkan kata sandi baru dan kemudian mengonfirmasinya.

Misalkan Anda ingin mengenkripsi file yang tidak terenkripsi, Anda dapat melakukannya dengan menjalankan enkripsi kubah yang memungkinkan perintah seperti yang ditunjukkan.

# enkripsi brankas yang memungkinkan diklasifikasikan.txt.

Anda nanti dapat melihat file menggunakan perintah kucing seperti yang ditunjukkan di bawah ini.

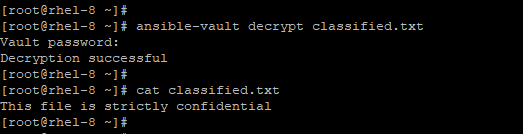

Untuk melihat konten file terenkripsi, cukup dekripsi file menggunakan enkripsi kubah yang memungkinkan seperti yang diilustrasikan pada contoh di bawah ini.

# ansible-vault mendekripsi diklasifikasikan.txt.

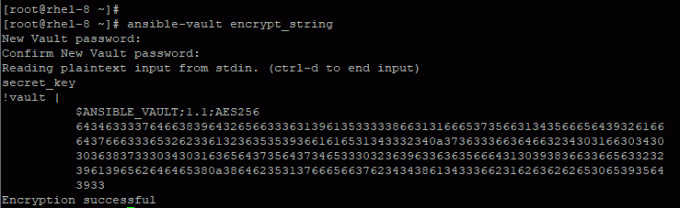

Selain itu, Ansible vault memberi Anda kemampuan untuk mengenkripsi variabel tertentu. Ini dilakukan dengan menggunakan ansible-vault encrypt_string perintah seperti yang ditunjukkan.

# ansible-vault encrypt_string

Gudang yang memungkinkan akan meminta Anda memasukkan kata sandi dan kemudian meminta Anda untuk mengonfirmasinya. Selanjutnya, ketikkan nilai string yang ingin Anda enkripsi. Terakhir, tekan ctrl + d. Setelah itu, Anda dapat mulai menetapkan nilai terenkripsi dalam buku pedoman.

Ini dapat dicapai dalam satu baris seperti yang ditunjukkan di bawah ini.

# ansible-vault encrypt_string 'string' --name 'variable_name'

Jika Anda memiliki file playbook dan ingin mendekripsinya selama runtime, gunakan --ask-vault-pass pilihan seperti yang diilustrasikan.

# ansible-playbook deploy.yml --ask-vault-pass.

Ini mendekripsi semua file yang digunakan dalam buku pedoman asalkan dienkripsi menggunakan kata sandi yang sama.

Permintaan kata sandi terkadang bisa mengganggu. Perintah ini membuat otomatisasi tidak dapat dipertahankan, terutama ketika otomatisasi adalah kuncinya. Untuk merampingkan proses mendekripsi playbook selama runtime, disarankan untuk memiliki file kata sandi terpisah yang berisi kata sandi brankas yang memungkinkan. File ini kemudian dapat diteruskan selama runtime seperti yang ditunjukkan.

# ansible-playbook deploy.yml --vault-password-file /home/tecmint/vault_pass.txt.

Ini membawa kita pada kesimpulan dari topik ini dan Seri otomatisasi yang memungkinkan. Kami berharap tutorial ini telah memberikan beberapa pengetahuan yang berguna tentang bagaimana Anda dapat mengotomatisasi tugas di beberapa server dari satu sistem pusat.