Baru-baru ini, dalam laporan gabungan yang dirilis oleh RiskIQ dan. Lampu flashpoint telah memberi penerangan baru pada aktivitas yang dilakukan oleh beberapa online. kelompok kriminal. Grup ini menggunakan JavaScript untuk membaca detail kartu dan diberi nama. sebagai Magecart oleh para peneliti di RiskIQ. Mereka sudah aktif sejak pukul tiga lewat. tahun.

Bagi sebagian orang, ini mungkin membingungkan karena Magecart, di masa lalu digunakan untuk menggambarkan malware yang diinstal oleh grup peretas dalam serangan pertama yang terdeteksi pada tahun 2016. Dan sekarang, nama Magecart digunakan untuk mendefinisikan aktivitas tujuh kelompok peretasan.

Baca juga:Bagaimana Cara Bypass Kartu Kredit & Skimmer ATM?

Penunjuk Kunci: Skimmer kartu digital ini bekerja seperti skimmer kartu fisik dan jenisnya. serangan yang dilakukan oleh mereka dikenal sebagai "skrip lintas situs."

Dengan pertanyaan seperti ini, siapa/siapa Magecart? Apakah itu sebuah. istilah umum untuk siapa saja yang menggunakan metode seperti itu? Apa yang bisa dilakukan untuk tetap terlindungi. dari serangan yang meluas ini? Bangkit.

Dalam laporan setebal 59 halaman yang disampaikan oleh perusahaan Magecart tersebut. didefinisikan sebagai istilah umum, di mana, sampai sekarang tujuh kejahatan dunia maya yang berbeda. kelompok diakui. Semuanya memiliki taktik, target, skimmer, dan elemen lainnya.

Lima musuh yang digunakan oleh Magecart

Kelompok-kelompok ini tetap tidak diperhatikan selama sekitar tiga tahun, sampai. baru-baru ini setelah menargetkan British Airways, Ticketmaster dan profil tinggi lainnya. tujuan, mereka mendapat perhatian.

Grup 1: diidentifikasi. pada tahun 2015 telah menargetkan 2.500 korban hingga saat ini. Kelompok ini menggunakan alat yang terkomputerisasi. untuk mengkompromikan situs dan mengunggah kode skimmer.

Grup 2: Di akhir. 2016 grup 1 mulai bertindak sebagai Magecart Grup 2, oleh karena itu digabungkan menjadi. satu. Grup ini menggunakan alat otomatis.

Grup 3: sejak. Peneliti 2016 telah mengawasi kelompok ini.

Kelompok 3 bertujuan untuk mengumpulkan sedetail mungkin untuk memukul a. jumlah korban yang banyak. Hingga saat ini lebih dari 800 korban telah dikompromikan. Grup ini mengambil pendekatan yang berbeda daripada memeriksa URL, grup. memeriksa apakah ada formulir di halaman checkout yang berisi data kartu. Ini membuatnya. unik jika dibandingkan dengan grup Magecart lainnya.

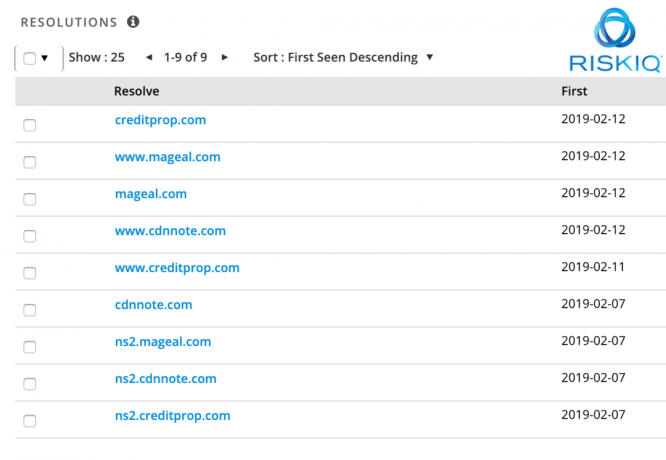

Grup 4: maju. grup, mencoba untuk mencampuradukkan dengan lalu lintas web biasa untuk bersembunyi di depan mata dan. mendaftarkan domain dengan menyalin penyedia analitik, penyedia iklan, dan lainnya.

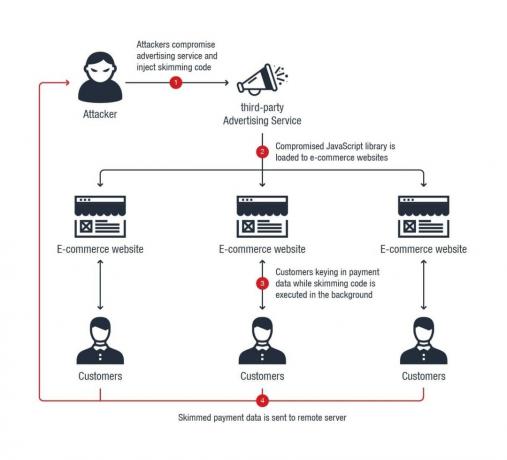

Grup 5: ini. grup terutama menargetkan penyedia layanan pihak ketiga. Untuk pertama kalinya. terlihat pada tahun 2016 dan memiliki 12+ korban.

Grup 6: Ini. grup menggunakan teknik skimmer sederhana dan menargetkan perusahaan tingkat atas seperti Inggris. Airline dan lain-lain.

Grup 7: Terakhir. grup dalam daftar ini tidak memiliki modus operandi yang ditentukan. Kelompok ini mencoba. untuk berkompromi dengan grup e-niaga yang terdeteksi. Plus, situs yang disusupi. dimanfaatkan sebagai proxy untuk data yang dicuri.

Semua peretasan yang dilakukan oleh grup Magecart sudah mapan. dan mereka mengikuti suatu pola. Langkah pertama yang digunakan oleh hacker untuk mendapatkan akses. backend toko online adalah untuk mencari kerentanan dan akses yang terinfeksi. sistem.

Pendekatan yang sama digunakan oleh Magecart untuk menargetkan Magento. toko. Untuk melakukan serangan ini, peretas menggunakan pemindai otomatis untuk mencari. Magento menyimpan online dan menggunakan kerentanan di CMS Magento untuk mendapatkan pegangan. dari sistem yang terinfeksi.

Setelah informasi dikumpulkan, peretas mengubah situs. kode sumber, untuk memuat bagian JavaScript yang akan mengawasi pembayaran. formulir di halaman checkout untuk mengakses data baru yang dimasukkan oleh pengguna.

Garis waktu aktivitas skimming web

Selain itu, juga diamati bahwa beberapa kelompok melakukannya. tidak pergi langsung setelah toko. Sebaliknya mereka menargetkan layanan pihak ketiga di. situs seperti widget obrolan, dukungan, widget peringkat, dan lainnya.

Aktor ancaman menemukan jalan tengah dan menyembunyikan kejahatan mereka. Kode JavaScript ke dalam widget ini untuk membaca sekilas. Ini adalah bagaimana baru-baru ini paling besar. Peretasan Magecart terjadi.

Kompromi terbaru adalah:

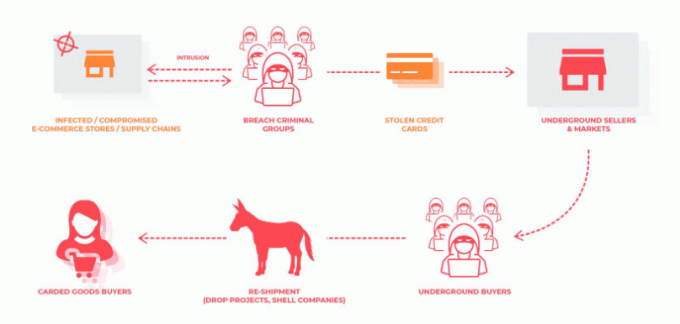

Detail yang dicuri tidak ada gunanya jika tidak dapat dimonetisasi. Oleh karena itu, cara termudah yang diadopsi oleh grup Magecart untuk mengonversi detail kartu. menjadi uang adalah memasang penjualan di forum kartu yaitu forum web gelap.

Biasanya penjahat dunia maya dan kelompok lain yang berspesialisasi dalam. pencucian uang tertarik untuk membeli rincian tersebut. Apa yang mereka lakukan adalah mereka. beli produk mahal menggunakan detail kartu yang dikenal sebagai bagal uang dan jual. mereka ke lokasi lain dengan harga murah mengubah harga dari dikompromikan. menjadi uang cucian yang dibagikan kepada anggota kelompok bagal.

Saat ini, tujuh kelompok Magecrat telah dilacak. RiskIQ. Menurut perkiraan kasar, kelompok-kelompok ini bertanggung jawab atas peretasan. di lebih dari 110.000 toko yang berbeda.

Dengan mengingat hal-hal kecil ini, kita dapat tetap terlindungi dari skimming dan jenis serangan digital lainnya. Jika Anda berpikir ini akan mempengaruhi pengalaman belanja online Anda? Kemudian berhentilah berpikir, karena sebagian besar platform e-niaga modern dirancang untuk berfungsi bahkan ketika JavaScript dinonaktifkan.

Harus baca:Cara Menonaktifkan Informasi Kartu Kredit Anda Dari Chrome

Oleh karena itu, keamanan data Anda sangat penting. fokus padanya.

Kami harap Anda menemukan informasi yang dibagikan menarik dan. berguna. Jika demikian, silakan bagikan dengan orang lain dan beri kami komentar. Anda. umpan balik membantu kami untuk mengetahui apa yang Anda suka dan apa yang Anda ingin kami tulis.