Hálószűrő mint mindannyian tudjuk, ez tűzfal a Linuxban. Tűzfal egy dinamikus démon a tűzfalak kezelésére a hálózati zónák támogatásával. A korábbi verzióban, RHEL & CentOS 6 használtuk iptables csomagszűrő keretrendszer démonaként. Ban ben RHEL/CentOS 7/8, Fedora és openSUSE - rong> iptables interfész helyére a tűzfal.

Ajánlott a használat megkezdése Tűzfal ahelyett iptables mivel ez a jövőben megszűnhet. Azonban, iptables továbbra is támogatottak, és telepíthetők a yum parancs. Nem tudjuk tartani Tűzfal és iptables mindkettő ugyanabban a rendszerben, ami konfliktushoz vezethet.

Ban ben iptables, korábban úgy konfiguráltuk BEMENET, KIMENET ÉS ELŐRE LÁNCOK de itt bent Tűzfal, a fogalom használja Zónák. Alapértelmezés szerint a tűzfalban különböző zónák állnak rendelkezésre, amelyeket ebben a cikkben tárgyalunk.

Az alapvető zóna, amelyek hasonlóak nyilvános zóna és privát zóna. Ahhoz, hogy ezek a zónák működjenek, hozzá kell adnunk az interfészt a megadott zónatámogatással, majd hozzáadhatjuk a szolgáltatásokat a tűzfalhoz.

Alapértelmezés szerint sok szolgáltatás érhető el, az egyik legjobb tulajdonsága tűzfal Ez előre meghatározott szolgáltatásokkal jár, és ezeket a szolgáltatásokat példaként vehetjük fel, ha egyszerűen másoljuk őket.

Tűzfal remekül működik vele IPv4, IPv6, és Ethernet hidak is. Külön tűzfalon rendelkezhetünk futási idővel és állandó konfigurációval.

Kezdjük azzal, hogyan kell dolgozni a zónákkal, saját szolgáltatásokat és a tűzfal sokkal izgalmasabb használatát.

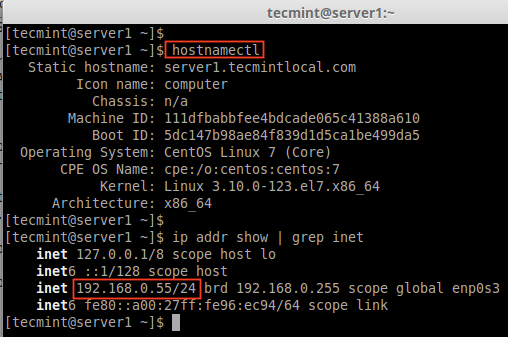

Operációs rendszer: CentOS Linux kiadás 7.0.1406 (Core) IP-cím: 192.168.0.55. Gazdanév: server1.tecmintlocal.com.

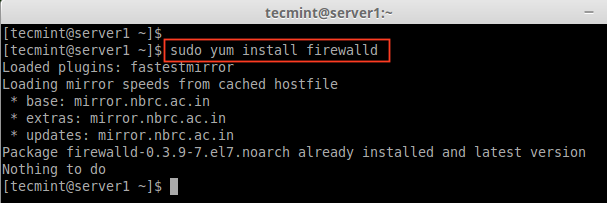

1.Tűzfal csomag alapértelmezés szerint telepítve van RHEL/CentOS 7/8, Fedora és openSUSE. Ha nem, akkor az alábbiak szerint telepítheti yum parancs.

# yum install firewalld -y.

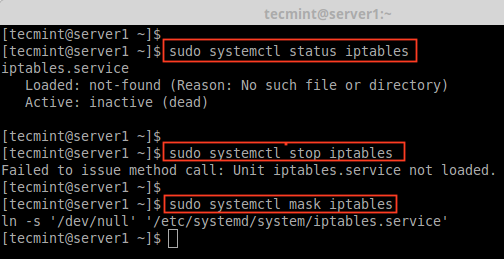

2. Azután tűzfal csomag telepítve van, ideje ellenőrizni, hogy a iptables a szolgáltatás fut vagy sem, ha fut, akkor le kell állítania és le kell takarnia (ne használja tovább) az iptables szolgáltatást az alábbi parancsokkal.

# systemctl állapot iptables. # systemctl állítsa le az iptables -t. # systemctl maszk iptables.

3. Mielőtt elindulna a tűzfal konfigurálásához, szeretném megvitatni az egyes zónákat. Alapértelmezés szerint néhány zóna elérhető. Az interfészt hozzá kell rendelnünk a zónához. A zóna azt határozza meg, hogy a megbízható vagy elutasított zóna szintje az interfészhez a kapcsolat létrehozásához. Egy zóna szolgáltatásokat és portokat tartalmazhat.

Itt a tűzfalban elérhető zónákat írjuk le.

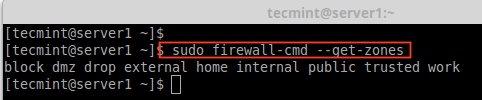

Most már jobb elképzelései vannak a zónákról, most nézzük meg a rendelkezésre álló zónákat, az alapértelmezett zónákat, és soroljuk fel az összes zónát a következő parancsokkal.

# firewall-cmd --get-zone.

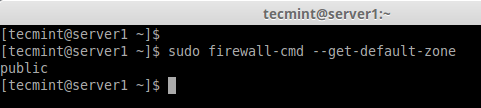

# firewall-cmd --get-default-zone.

# firewall-cmd --list-all-zone.

jegyzet: A fenti parancs kimenete nem fér el egyetlen oldalon, mivel ez minden zónát felsorol, például blokk, dmz, drop, külső, otthoni, belső, nyilvános, megbízható és munkahelyi. Ha a zónák rendelkeznek gazdag szabályokkal, akkor az engedélyezett szolgáltatások vagy portok is megjelennek a megfelelő zónainformációkkal.

4. Ha az alapértelmezett zónát belső, külső, ejtési, munkahelyi vagy bármely más zónának szeretné beállítani, akkor az alábbi paranccsal állítsa be az alapértelmezett zónát. Itt használjuk a „belső”Zóna alapértelmezettként.

# tűzfal-cmd --set-default-zone = belső.

5. A zóna beállítása után ellenőrizze az alapértelmezett zónát az alábbi paranccsal.

# firewall-cmd --get-default-zone.

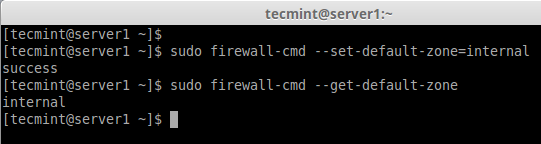

6. Itt a mi felületünk enp0s3, Ha ellenőriznünk kell a zónánkat, amelyben az interfész korlátozott, használhatjuk az alábbi parancsot.

# firewall-cmd --get-zone-of-interface = enp0s3.

7. A tűzfal másik érdekes tulajdonsága:icmptype'A tűzfal által támogatott icmp típusok egyike. A támogatott icmp típusok listájának megtekintéséhez használjuk az alábbi parancsot.

# tűzfal-cmd --get-icmptypes.

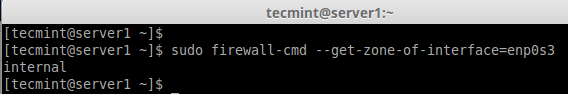

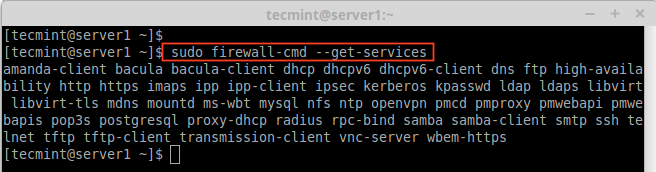

8. A szolgáltatások a Firewalld által használt szabályok, portokkal és beállításokkal. Az engedélyezett szolgáltatások automatikusan betöltődnek, amikor a Tűzfal szolgáltatás üzembe helyezése.

Alapértelmezés szerint sok szolgáltatás érhető el. Az összes elérhető szolgáltatás listájának megtekintéséhez használja a következő parancsot.

# tűzfal-cmd --get-services.

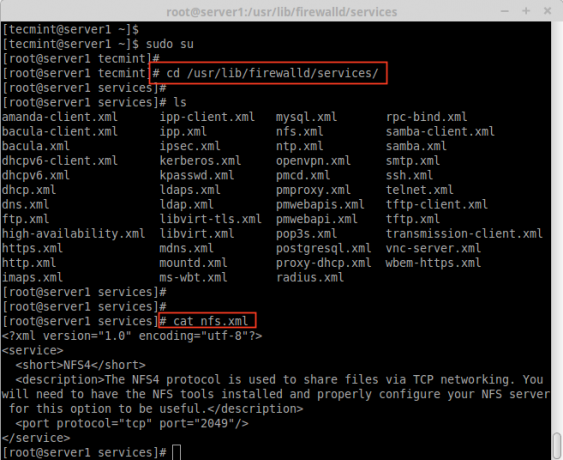

9. Az összes alapértelmezett szolgáltatás listájának megtekintéséhez lépjen a következő könyvtárba, itt kapja meg a szolgáltatások listáját.

# cd/usr/lib/firewalld/services/

10. Saját szolgáltatás létrehozásához meg kell határoznia azt a következő helyen. Például itt szeretnék hozzáadni egy szolgáltatást RTMP kikötő 1935, először készítsen másolatot bármelyik szolgáltatásról.

# cd/etc/firewalld/services/ # cp /usr/lib/firewalld/services/ssh.xml/etc/firewalld/services/

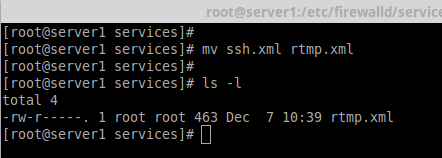

Ezután navigáljon arra a helyre, ahová a szolgáltatásfájlt másoltuk, majd nevezze át a fájltssh.xml' nak nek 'rtmp.xml'Mint az alábbi képen látható.

# cd/etc/firewalld/services/

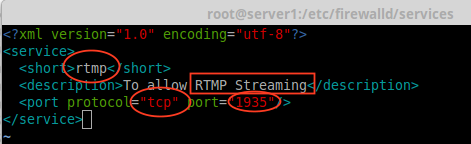

11. Ezután nyissa meg és szerkessze a fájlt Fejléc, leírás, protokoll és portszám, amelyet az RTMP szolgáltatáshoz kell használnunk az alábbi képen látható módon.

12. A módosítások aktiválásához indítsa újra a tűzfalszolgáltatást, vagy töltse be újra a beállításokat.

# tűzfal-cmd-újratöltés.

13. Annak megerősítéséhez, hogy a szolgáltatás hozzáadásra került -e vagy sem, futtassa az alábbi parancsot az elérhető szolgáltatások listájának megtekintéséhez.

# tűzfal-cmd --get-services.

14. Itt megnézzük, hogyan kezelheti a tűzfalat a tűzfal-cmd parancs. A tűzfal és az összes aktív zóna aktuális állapotának megismeréséhez írja be a következő parancsot.

# tűzfal-cmd-állam. # tűzfal-cmd --get-active-zone.

15. Az interfész nyilvános zónájának megszerzése enp0s3, ez az alapértelmezett interfész, amelyet a /etc/firewalld/firewalld.conf fájl mint DefaultZone = nyilvános.

Az alapértelmezett interfész zónában elérhető összes szolgáltatás felsorolása.

# tűzfal-cmd-get-service.

16. A fenti példákban láttuk, hogyan hozhatunk létre saját szolgáltatásokat a rtmp szolgáltatás, itt látni fogjuk, hogyan kell hozzáadni a rtmp szolgáltatás a zónába is.

# tűzfal-cmd --add-service = rtmp.

17. A hozzáadott zóna eltávolításához írja be.

# tűzfal-cmd --zone = public --remove-service = rtmp.

A fenti lépés csak átmeneti időszak volt. Állandóvá tételéhez futtassuk az alábbi parancsot az opcióval -állandó.

# tűzfal-cmd --add-service = rtmp --permanent. # tűzfal-cmd-újratöltés.

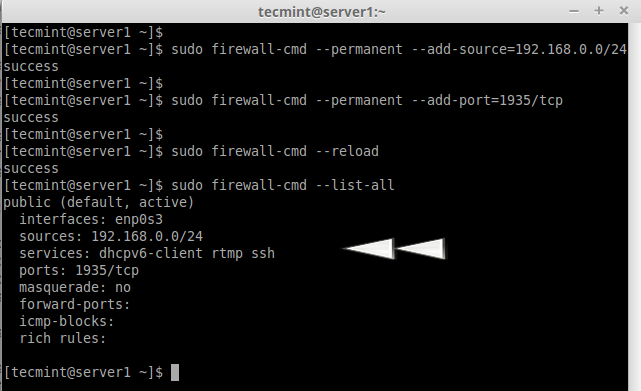

18. Határozza meg a hálózati forrástartomány szabályait, és nyissa meg bármelyik portot. Például, ha hálózati tartományt szeretne megnyitni, mondja azt:192.168.0.0/24"És kikötő"1935'Használja a következő parancsokat.

# firewall-cmd --permanent --add-source = 192.168.0.0/24. # firewall-cmd --permanent --add-port = 1935/tcp.

A szolgáltatások vagy portok hozzáadása vagy eltávolítása után feltétlenül töltse be újra a tűzfal szolgáltatást.

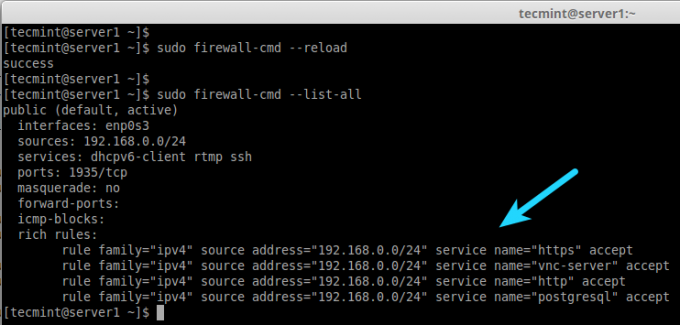

# tűzfal-cmd-újratöltés # tűzfal-cmd-lista-minden.

19. Ha engedélyezni szeretném az olyan szolgáltatásokat, mint a http, https, vnc-server, PostgreSQL, akkor használja a következő szabályokat. Először adja hozzá a szabályt, és tegye azt véglegessé, töltse be újra a szabályokat, és ellenőrizze az állapotot.

# firewall-cmd --add-rich-rule 'rule family = "ipv4" source address = "192.168.0.0/24" service name = "http" accept' # firewall-cmd --add-rich-rule 'szabálycsalád = "ipv4" forrás address = "192.168.0.0/24" service name = "http" accept '--permanent # firewall-cmd --add-rich-rule' rule family = "ipv4" forráscím = "192.168.0.0/24" szolgáltatásnév = "https" elfogad' # firewall-cmd --add-rich-rule 'rule family = "ipv4" source address = "192.168.0.0/24" service name = "https" elfogad " --permanent # firewall-cmd --add-rich-rule 'rule family = "ipv4" source address = "192.168.0.0/24" service name = "vnc-server" elfogad' # firewall-cmd --add-rich-rule 'rule family = "ipv4" source address = "192.168.0.0/24" service name = "vnc-server" elfogad " --permanent # firewall-cmd --add-rich-rule 'rule family = "ipv4" source address = "192.168.0.0/24" service name = "postgresql" elfogad' # firewall-cmd --add-rich-rule 'rule family = "ipv4" source address = "192.168.0.0/24" service name = "postgresql" accept' --permanent.

Most a hálózati tartomány 192.168.0.0/24 használhatom a fenti szolgáltatást a szerverről. Az opció -állandó minden szabályban használható, de meg kell határoznunk a szabályt, és ezt követően ellenőriznünk kell az ügyfél hozzáféréssel.

20. A fenti szabályok hozzáadása után ne felejtse el újra betölteni a tűzfal szabályait, és felsorolni a szabályokat:

# tűzfal-cmd-újratöltés. # tűzfal-cmd-list-all.

Ha többet szeretne tudni a tűzfalról.

# ember tűzfal.

Ennyi, láttuk, hogyan állíthatunk be hálózati szűrőt a tűzfal használatával RHEL/CentOS és Fedora.

A Net-filter a tűzfal kerete minden Linux-disztribúcióhoz. Vissza mindenbe RHEL és CentOS kiadásokat, használtuk iptables de az újabb verziókban bevezettek Tűzfal. Könnyebb megérteni és használni a tűzfalat. Remélem tetszett az írás.