The Apache web poslužitelj je vrlo prilagodljiv i može se konfigurirati na više načina kako bi odgovarao vašim potrebama. Postoji mnogo modula trećih strana koje možete koristiti za konfiguriranje Apachea prema vašim željama.

ModSecurity je open-source WAF (Vatrozid web aplikacije) koji je izvorni za Apache web poslužitelj. U početku je bio samo Apache modul, ali je tijekom godine narastao i postao punopravni vatrozid web aplikacije. Sada je podržan od Nginx pa čak IIS.

ModSecurity provjerava dolazne zahtjeve web poslužitelju prema unaprijed definiranom skupu pravila. Obično pruža skup pravila poznatih kao CRS (Osnovni skup pravila) koji štite web stranicu od niza napada na web aplikacije kao što su SQL injekcija, XSS, otmica sesije među ostalim eksploatacijama.

The ModSecurity Vatrozid aplikacije je sastavni dio PCI DSS usklađenost u zaštiti mjesta od vanjskih napada. Kada je modul omogućen, on pokreće "403 Zabranjena pogreška’ što jednostavno implicira da nemate dovoljna dopuštenja za pristup resursu na web poslužitelju.

U ovom vodiču ćemo vam pokazati kako postaviti i konfigurirati ModSecurity raditi s Apache na Debian i Ubuntu Linux.

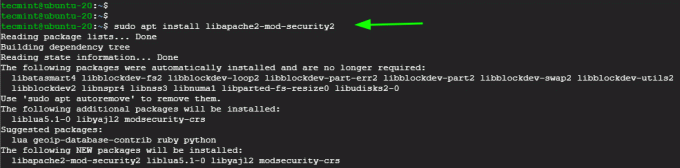

Prvi korak je instalacija ModSecurity. Prvo ćemo započeti osvježavanjem popisa paketa na sljedeći način:

$ sudo apt ažuriranje.

Zatim, instalirajte ModSecurity paket zajedno s drugim ovisnostima i knjižnicama.

$ sudo apt install libapache2-mod-security2.

Nakon toga omogućite modul.

$ sudo a2enmod security2.

Zatim ponovno pokrenite Apache web poslužitelj da biste primijenili promjene.

$ sudo systemctl ponovno pokrenite apache2.

U ovom trenutku, ModSecurity je uspješno instaliran. Konfigurirajmo ga sada.

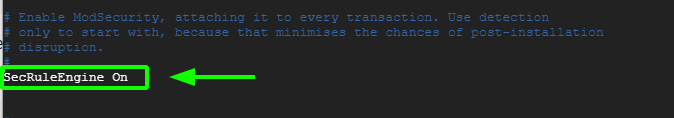

Prema zadanim postavkama, ModSecurity je konfiguriran samo za otkrivanje i bilježenje sumnjivih aktivnosti. Moramo napraviti dodatni korak i konfigurirati ga da ne samo otkrije već i blokira sumnjivu aktivnost.

Kopiraj, zadano ModSecurity konfiguracijska datoteka - modsecurity.conf-preporučeno – u novu datoteku kao što je navedeno u donjoj naredbi.

$ sudo cp /etc/modsecurity/modsecurity.conf-recommended /etc/modsecurity/modsecurity.conf.

Pomoću željenog uređivača teksta otvorite datoteku

$ sudo nano /etc/modsecurity/modsecurity.conf.

Pronađite liniju:

SecRuleEngine DetectionOnly.

Postavite na:

SecRuleEngine uključen.

Spremite promjene i izađite iz datoteke.

Za primjenu promjena u Apache, ponovno pokrenite web poslužitelj.

$ sudo systemctl ponovno pokrenite apache2.

Sljedeći korak je preuzimanje najnovijeg OWASP ModSecurity Core Rule Set (CRS) sa GitHub stranice.

Klonirajte OWASP git spremište kao što je prikazano.

$ git klon https://github.com/coreruleset/coreruleset.git.

Idite u imenik.

$ cd coreruleset/

Obavezno pomaknite crs-setup.conf.primjer datoteku u direktorij modsecurity i preimenujte je u crs-setup.conf.

$ sudo mv crs-setup.conf.example /etc/modsecurity/crs-setup.conf.

Osim toga, pomaknite pravila imenik na mod sigurnosti imenik također.

$ sudo mv sudo mv pravila/ /etc/modsecurity/

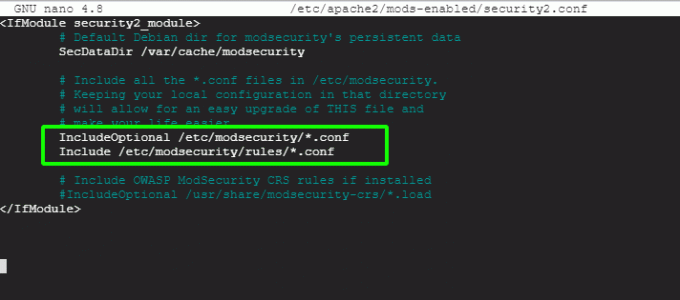

Zatim uredite security2.conf datoteka.

$ sudo nano /etc/apache2/mods-enabled/security2.conf.

Provjerite sadrži li sljedeće retke.

IncludeOptional /etc/modsecurity/*.conf. Uključite /etc/modsecurity/rules/*.conf.

Zatim ponovno pokrenite Apache kako bi se promjene nastavile.

$ sudo systemctl ponovno pokrenite apache2.

Testirajmo sada našu ModSecurity konfiguraciju.

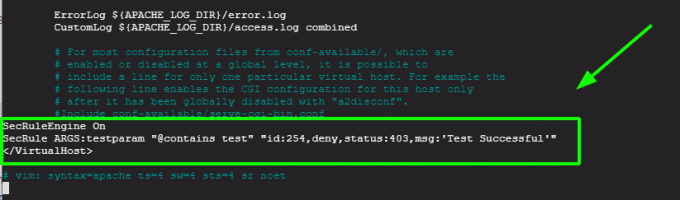

Na kraju, to moramo testirati ModSecurity može otkriti i blokirati sumnjivi HTTP promet. Da bismo to postigli, moramo urediti zadanu datoteku virtualnog hosta.

$ sudo nano /etc/apache2/sites-available/000-default.conf.

Zatim ćemo izraditi pravilo blokiranja koje će blokirati pristup određenom URL-u kada mu pristupi web-preglednik.

Dodajte ove retke na kraj prije "Virtualhost' završna oznaka.

SecRuleEngine uključen. SecRule ARGS: testparam "@sadrži test" "id: 254, zabrani, status: 403, msg: 'Test je uspješan'"

Slobodno postavite ‘iskaznica' i 'poruka' oznake na sve poželjne vrijednosti.

Zatim ponovno pokrenite Apache web poslužitelj za primjenu promjena napravljenih u konfiguracijskoj datoteci virtualnog hosta.

$ sudo systemctl ponovno pokrenite apache2.

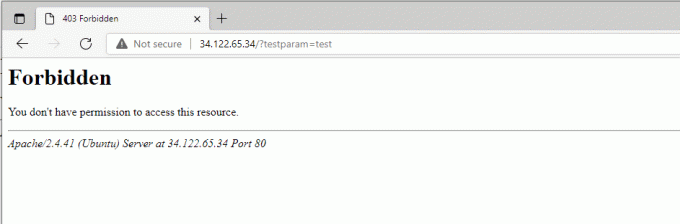

U svom web pregledniku pokušajte posjetiti URL prikazan s ?testparam=test na kraju.

http://server-ip/?testparam=test.

Dobivate a '403 Zabranjena pogreška' što znači da vam je blokiran pristup resursu.

Dodatno možete potvrditi da je klijent blokiran provjerom zapisnika pogrešaka na sljedeći način.

$ cat /var/log/apache2/error.log | grep "Test uspješan"

Ovo je potvrda da smo uspješno postavili ModSecurity za otkrivanje i blokiranje neželjenog prometa. U ovom vodiču smo vas proveli kroz proces postavljanja ModSecurity s Apache na Debian/Ubuntu sustava.