Iako postoji nekoliko dostupnih alata za analizu i rješavanje problema s mrežnim performansama, dva su vrlo laka za učenje i prilagođena korisnicima.

Da biste oboje instalirali CentOS, morat ćete omogućiti spremište EPEL -a prvi.

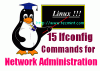

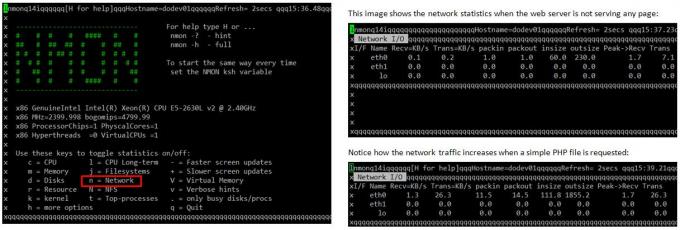

nmon je sustav za ugađanje sustava i referentni alat. Kao takav, može prikazati CPU, memoriju, mrežu, diskove, datotečne sustave, NFS, vrhunske procese i resurse (verzija i procesori za Linux). Naravno, uglavnom nas zanima značajka mrežne izvedbe.

Da biste instalirali nmon, pokrenite sljedeću naredbu na odabranoj distribuciji:

# yum update && yum install nmon [Na CentOS -u] # aptitude update && aptitude install nmon [Na Ubuntuu] # zypper refresh && i zypper install nmon [Na openSUSE]

Neka vam postane navika gledati mrežni promet u stvarnom vremenu kako biste bili sigurni da vaš sustav podržava normalna opterećenja i pazili na nepotreban promet ili sumnjive aktivnosti.

vnstat je monitor mrežnog prometa zasnovan na konzoli koji vodi dnevnik mrežnog prometa po satu (dnevno ili mjesečno) za odabrana sučelja.

# yum update && yum install vnstat [Na CentOS -u] # aptitude update && aptitude install vnstat [Na Ubuntuu] # zypper refresh && i zypper install vnstat [Na openSUSE]

Nakon instaliranja paketa, morate omogućiti demon nadgledanja na sljedeći način:

# usluga vnstat start [Na sustavima temeljenim na SysV-u (Ubuntu)] # systemctl start vnstat [O sustavima temeljenim na systemd (CentOS / openSUSE)]

Nakon što ste instalirali i omogućili vnstat, možete inicijalizirati bazu podataka za bilježenje prometa za eth0 (ili drugi NIC) kako slijedi:

# vnstat -u -i eth0.

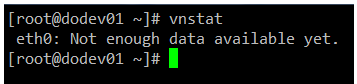

Budući da sam upravo instalirao vnstat u stroj koji koristim za pisanje ovog članka, još uvijek nisam prikupio dovoljno podataka za prikaz statistike korištenja:

The vnstatd daemon će nastaviti raditi u pozadini i prikupljati podatke o prometu. Dok ne prikupi dovoljno podataka za proizvodnju ispisa, možete se pozvati na web stranici projekta vidjeti kako izgleda analiza prometa.

Ako trebate osigurati sigurnost tijekom prijenosa ili primanja datoteka putem mreže, a posebno ako to trebate učiniti Ako radite putem Interneta, poželjet ćete pribjeći 2 sigurne metode prijenosa datoteka (nemojte ni razmišljati o tome da to učinite ponovno običan FTP!).

Koristiti -P označite ako SSH na udaljenim hostovima sluša na portu koji nije zadani 22. The -str switch će sačuvati dopuštenja za lokalna_datoteka nakon prijenosa, koji će se izvršiti s vjerodajnicama remote_user na remote_hosts. Morat ćete se u to uvjeriti /absolute/path/to/remote/directory može napisati ovaj korisnik.

# scp -P XXXX -p lokalna_datoteka [zaštićena e -pošta]_host:/apsolutni/put/do/udaljenog/direktorija.

Također možete preuzeti datoteke s scp s udaljenog računala:

# scp [zaštićena e -pošta]_host: myFile.txt/absolute/path/to/local/direktorij.

Ili čak između dva udaljena hosta (u ovom slučaju kopirajte datoteku myFile.txt iz remote_host1 do remote_host2):

# scp [zaštićena e -pošta]_host1: /absolute/path/to/remote/directory1/myFile.txt [zaštićena e -pošta]_host2:/absolute/path/to/remote/directory2/

Ne zaboravite koristiti -P prebacite ako SSH sluša na portu koji nije zadani 22.

Možete pročitati više o SCP naredbe.

Za razliku od SCP -a, SFTP ne zahtijeva prethodno poznavanje lokacije datoteke koju želimo preuzeti ili poslati.

Ovo je osnovna sintaksa za povezivanje s udaljenim računalom pomoću SFTP:

# sftp -oPort = XXXX [zaštićena e -pošta]

Gdje XXXX predstavlja port gdje SSH sluša na hostu, što može biti ili ime hosta ili njegova odgovarajuća IP adresa. Možete zanemariti -oPort označite ako SSH sluša na zadanim priključcima (22).

Nakon što je veza uspješna, možete izdati sljedeće naredbe za slanje ili primanje datoteka:

get -Pr [udaljena datoteka ili direktorij] # Primajte datoteke. put -r [lokalna datoteka ili direktorij] # Slanje datoteka.

U oba slučaja, -r switch se koristi za rekurzivno primanje ili slanje datoteka. U prvom slučaju, -P opcija će također sačuvati izvorna dopuštenja za datoteke.

Da biste prekinuli vezu, jednostavno upišite “Izlaz" ili "zbogom”. Možete pročitati više o sftp naredba.

Možda ćete željeti nadopuniti ono što smo obradili u ovom članku s onim što smo već naučili u drugim vodičima ove serije, na primjer 8. dio: Kako postaviti Iptables vatrozid.

Ako dobro poznajete svoje sustave, moći ćete lako otkriti zlonamjerne ili sumnjive aktivnosti kada brojevi pokažu neuobičajenu aktivnost bez vidljivog razloga. Također ćete moći unaprijed planirati mrežne resurse ako očekujete nagli porast njihove uporabe.

Kao posljednju napomenu, ne zaboravite zatvoriti portove koji nisu strogo potrebni ili promijeniti zadanu vrijednost na veći broj (~ 20000) kako biste izbjegli uobičajeno skeniranje portova kako biste ih otkrili.

Kao i uvijek, ne ustručavajte se javiti nam ako imate pitanja ili ste zabrinuti oko ovog članka.