Svima nam je to jako poznato Apač web poslužitelj, vrlo je popularan web poslužitelj za smještaj vaših web datoteka ili web stranice na webu. Evo nekoliko veza koje vam mogu pomoći u konfiguriranju Apache web poslužitelja na vašem Linuxu.

Ovdje ću u ovom vodiču pokriti neke glavne savjete za zaštitu vašeg web poslužitelja. Prije nego što primijenite ove promjene na svom web poslužitelju, trebali biste imati neke osnove poslužitelja Apache.

Kad instalirate Apač s izvorom ili bilo kojim drugim instalaterima paketa poput njam, prikazuje verzija vašeg Apachea web poslužitelj instaliran na vašem poslužitelju sa Naziv operativnog sustava vašeg poslužitelja u Pogreške. Također prikazuje podatke o Instalirani Apache moduli na vašem poslužitelju.

Na gornjoj slici to možete vidjeti Apač pokazuje svoje verzija sa OS instaliran na vašem poslužitelju. Ovo može biti velika sigurnosna prijetnja za vaš web poslužitelj, kao i za vaš Linux okvir. Spriječiti Apač kako ne bismo prikazali te podatke svijetu, moramo unijeti neke promjene u glavnu konfiguracijsku datoteku Apache.

Otvorite konfiguracijsku datoteku s vim uređivačem i potražite “Potpis poslužitelja“, Prema zadanim postavkama uključeno. Moramo Isključeno ove potpise poslužitelja i drugi redak "ServerTokens Prod”Govori Apacheu da vrati samo Apache kao proizvod u zaglavlju odgovora poslužitelja na svakom zahtjevu stranice. Potiskuje podatke o OS -u, glavnoj i sporednoj verziji.

# vim /etc/httpd/conf/httpd.conf (RHEL/CentOS/Fedora) # vim /etc/apache2/apache2.conf (Debian/Ubuntu)

Potpis poslužitelja isključen. ServerTokens Prod

# usluga httpd ponovno pokretanje (RHEL/CentOS/Fedora) # servis apache2 ponovno pokretanje (Debian/Ubuntu)

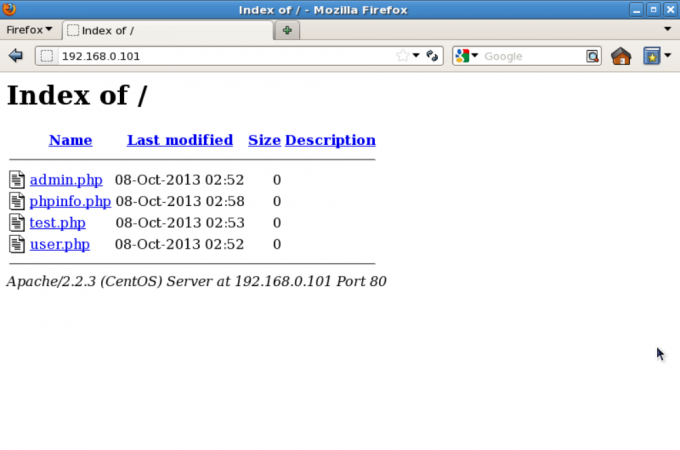

Prema zadanim postavkama Apache popisuje sve sadržaj korijenskog direktorija dokumenta u nedostatku indeksna datoteka. Molimo pogledajte sliku ispod.

Možemo isključiti unos direktorija pomoću Direktiva o opcijama u konfiguracijskoj datoteci za određeni direktorij. Za to moramo unijeti ulaz u httpd.conf ili apache2.conf datoteka.

Opcije -Indeksi.

Apache zajednica programera neprestano radi na sigurnosni problemi i oslobađanje svoje ažurirana verzija s novim sigurnosne opcije. Stoga se uvijek preporučuje korištenje Najnovija verzija od Apač kao vaš web poslužitelj.

Provjeriti Apache verzija: Možete provjeriti svoju trenutnu verziju pomoću httpd -v naredba.

# httpd -v. Verzija poslužitelja: Apache/2.2.15 (Unix) Poslužitelj izgrađen: 13. kolovoza 2013. 17:29:28

Svoju verziju možete ažurirati sljedećom naredbom.

# yum ažuriranje httpd. # apt-get install apache2

Također se preporučuje da zadržite svoju Zrno i OS ažurirano na najnovija stabilna izdanja ako ne pokrećete nikakvu posebnu aplikaciju koja radi samo na određenom OS -u ili kernelu.

Uvijek je dobro umanjiti šanse da postanete žrtva bilo čega web napad. Stoga se preporučuje onemogućavanje svih njih moduli koji se trenutno ne koriste. Pomoću sljedeće naredbe možete popisati sve sastavljene module web poslužitelja.

# grep LoadModule /etc/httpd/conf/httpd.conf # moraju postaviti odgovarajuće `LoadModule 'retke na ovo mjesto tako da. # LoadModule moduli foo_module/mod_foo.so. LoadModule auth_basic_module modules/mod_auth_basic.so. LoadModule auth_digest_module moduli/mod_auth_digest.so. LoadModule authn_file_module modules/mod_authn_file.so. LoadModule authn_alias_module moduli/mod_authn_alias.so. LoadModule authn_anon_module moduli/mod_authn_anon.so. LoadModule authn_dbm_module moduli/mod_authn_dbm.so. LoadModule authn_default_module modules/mod_authn_default.so. LoadModule authz_host_module moduli/mod_authz_host.so. LoadModule authz_user_module moduli/mod_authz_user.so. LoadModule authz_owner_module moduli/mod_authz_owner.so. LoadModule authz_groupfile_module moduli/mod_authz_groupfile.so. LoadModule authz_dbm_module moduli/mod_authz_dbm.so. LoadModule authz_default_module modules/mod_authz_default.so. LoadModule ldap_module moduli/mod_ldap.so. LoadModule authnz_ldap_module moduli/mod_authnz_ldap.so. LoadModule include_module modules/mod_include.so. LoadModule log_config_module modules/mod_log_config.so. LoadModule logio_module moduli/mod_logio.so. LoadModule env_module moduli/mod_env.so. LoadModule moduli ext_filter_module/mod_ext_filter.so. ...

Gore se nalazi popis modula koji su zadano omogućeni, ali često nisu potrebni: mod_imap, mod_include, mod_info, mod_userdir, mod_autoindex. Da biste onemogućili određeni modul, možete umetnuti “#”Na početku tog retka i ponovno pokrenite uslugu.

Uz zadanu instalaciju Apač pokreće svoj proces s korisnikom nitko ili demon. Iz sigurnosnih razloga preporučuje se pokretanje Apač u svom vlastitom neprivilegiran račun. Na primjer: http-web.

# groupadd http-web. # useradd -d/var/www/-g http -web -s/bin/nologin http -web

Sada morate reći Apač za pokretanje s ovim novim korisnikom i za to moramo unijeti /etc/httpd/conf/httpd.conf i ponovno pokrenite uslugu.

Otvoren /etc/httpd/conf/httpd.conf s vim uređivačem i potražite ključnu riječ “Korisnik”I„Skupina”I tamo ćete morati navesti Korisničko ime i grupno ime koristiti.

Korisnik http-web. Grupa http-web

Pristup direktorijima možemo ograničiti pomoću "Dopustite”I„Zanijekati”Opcije u httpd.conf datoteka. Ovdje ćemo u ovom primjeru osigurati korijenski direktorij, za to postavljanjem sljedećeg u httpd.conf datoteka.

Opcije Nema Odbij narudžbu, dozvoli Odbij od svih.

Ova dva modula "mod_security”I„mod_evazivan”Su vrlo popularni moduli Apachea u smislu sigurnosti.

Gdje mod_security radi kao a vatrozid za naše web aplikacije i omogućuje nam pratiti promet u realnom vremenu. Također nam pomaže u zaštiti naših web stranica ili web poslužitelja od napadi grubom silom. Možete jednostavno instalirati mod_security na vašem poslužitelju uz pomoć zadanih instalatora paketa.

$ sudo apt-get install libapache2-modsecurity. $ sudo a2enmod mod-security. $ sudo /etc/init.d/apache2 prisilno ponovno učitavanje

# yum install mod_security. # /etc/init.d/httpd ponovno pokretanje

mod_evazivan radi vrlo učinkovito, potreban je jedan zahtjev za obradu i vrlo dobro ga obrađuje. Sprječava DDOS napadi od nanošenja što veće štete. Ova značajka mod_evazivan omogućuje mu rukovanje HTTP gruba sila i Dos ili DDos napad. Ovaj modul otkriva napade na tri načina.

mod_evazivan može se instalirati izravno s izvora. Ovdje imamo vodič za instalaciju i postavljanje ovih modula koji će vam pomoći u postavljanju ovih Apache modula u vaš Linux okvir.

Prema zadanim postavkama Apač slijedi simvolice, možemo isključiti ovu značajku sa FollowSymLinks s Direktiva o opcijama. A da bismo to učinili, moramo unijeti sljedeći unos u glavnu konfiguracijsku datoteku.

Opcije -SlijediSimLinkove

I, ako ima nešto posebno korisnik ili web stranica potreba FollowSymLinks omogućiti, možemo jednostavno napisati pravilo u ".htaccess”Datoteku s te web stranice.

# Omogućite simbolične veze. Opcije +FollowSymLinks

Bilješka: Da biste omogućili pravila prepisivanja unutar ".htaccess" datoteka "AllowOverride All”Trebao bi biti prisutan u glavnoj konfiguraciji na globalnoj razini.

Možemo isključiti strana poslužitelja uključuje (mod_include) i CGI izvršavanje ako nije potrebno, a za to moramo izmijeniti glavnu konfiguracijsku datoteku.

Opcije -Uključuje. Opcije -ExecCGI

To možemo učiniti i za određeni direktorij s oznakom direktorija. Ovdje U ovom primjeru smo Isključivanje Uključuje i izvršenje Cgi datoteke za “/var/www/html/web1”Imenik.

Opcije -Uključuje -ExecCGI.

Evo nekih drugih vrijednosti s mogu biti Upaljeno ili isključeno s direktivom Options.

Prema zadanim postavkama Apač nema ograničenje na ukupnu veličinu HTTP zahtjeva, tj. neograničeno, a kada dopustite velike zahtjeve na web poslužitelju moguće je da ste žrtva Napadi uskraćivanja usluge. Možemo ograničiti veličinu zahtjeva Apache direktive “LimitRequestBody”S oznakom direktorija.

Vrijednost možete postaviti u bajtima iz 0 (neograničen) do 2147483647 (2 GB) koje su dopuštene u tijelu zahtjeva. Ovo ograničenje možete postaviti prema potrebama svoje web lokacije. Pretpostavimo da imate web mjesto na kojem dopuštate prijenose i želite ograničiti veličinu prijenosa za određeni direktorij.

Ovdje u ovom primjeru, user_uploads je direktorij koji sadrži datoteke koje su učitali korisnici. Stavljamo granicu od 500 tisuća kuna za ovo.

LimitRequestBody 512000.

Pa, istina je da ne možete u potpunosti zaštititi svoju web stranicu od DDos napadi. Evo nekoliko direktiva koje vam mogu pomoći da nadzirete to.

Apache vam omogućuje prijavu neovisno o vašem Zapisivanje OS -a. Mudro je omogućiti Apache bilježenje jer pruža više informacija, poput naredbi koje su unijeli korisnici koji su stupili u interakciju s vašim web poslužiteljem.

Da biste to učinili, morate uključiti mod_log_config modul. Uz Apache postoje tri glavne direktive vezane za bilježenje.

Također ih možete koristiti za određenu web stranicu koju radite Virtualni hosting a za to ga trebate navesti u odjeljku virtualnog domaćina. Na primjer, ovdje je konfiguracija virtualnog hosta moje web stranice s omogućenim bilježenjem.

DocumentRoot /var/www/html/example.com/ Ime poslužitelja www.example.com. DirectoryIndex index.htm index.html index.php. ServerAlias example.com. ErrorDocument 404 /story.php. ErrorLog/var/log/httpd/example.com_error_log CustomLog /var/log/httpd/example.com_access_log u kombinaciji

Zadnje, ali ne i najmanje važno SSL certifikati, možete zaštititi svu komunikaciju na šifriran način putem Interneta pomoću SSL certifikata. Pretpostavimo da imate web stranicu na koju se ljudi prijavljuju dokazujući svoje vjerodajnice za prijavu ili imate web stranicu e-trgovine na kojoj ljudi pružaju svoje podatke bankovni detalji ili Zaduženje/Kreditna podatke o kartici za kupnju proizvoda, prema zadanim postavkama vaš web poslužitelj šalje te podatke u običnom tekstualnom formatu, ali kada ih koristite SSL certifikati na vaše web stranice, Apač šalje sve te podatke u šifriranom tekstu.

Možeš kupiti SSl certifikate od toliko različitih pružatelja SSL usluga poput namecheap.com. Ako vodite vrlo mali web posao i ne želite kupiti SSL certifikat još uvijek možete dodijeliti a Potpis sa vlastitim potpisom na svoju web stranicu. Apač koristi mod_ssl modul za podršku SSL certifikat.

# openssl genrsa -des3 -out example.com.key 1024. # openssl req -novi -ključ example.com.key -out exmaple.csr. # openssl x509 -req -days 365 -in example.com.csr -signkey example.com.com.key -out example.com.com.crt

Nakon što je vaš certifikat kreiran i potpisan. Sada morate ovo dodati u Apache konfiguraciju. Otvorite glavnu konfiguracijsku datoteku s vim uređivačem i dodajte sljedeće retke te ponovno pokrenite uslugu.

SSLEngine na SSLCertificateFile /etc/pki/tls/certs/example.com.crt SSLCertificateKeyFile /etc/pki/tls/certs/example.com.key SSLCertificateChainFile /etc/pki/tls/certs/sf_bundle.crt ServerAdmin [zaštićena e -pošta] Ime poslužitelja example.com DocumentRoot/var/www/html/example/ErrorLog /var/log/httpd/example.com-error_log CustomLog /var/log/httpd/example.com-access_log common.

Otvorite preglednik, upišite https://example.com, i moći ćete vidjeti nove samopotpisani certifikat.

Ovo je nekoliko sigurnosnih savjeta na koje možete koristiti osigurajte svoj Apache web poslužitelj montaža. Više korisnih sigurnosnih savjeta i ideja potražite u službenoj internetskoj dokumentaciji tvrtke Apache HTTP poslužitelj.