U našem prethodnom vodiču proveli smo vas kroz instalacija LAMP stoga na Rocky Linux i nastavio dalje konfigurirati virtualne hostove Apache u slučaju da trebate ugostiti više web stranica na jednom poslužitelju.

No, tu nije samo kraj. Sigurnost web stranica sada je jedna od najvećih briga u većini organizacija i korisnika, suočena s rastućim cyber prijetnjama. Postoji nekoliko načina zaštite vaše web stranice. Jedan od primarnih načina implementacije neke osnovne zaštite od hakera je šifriranje vaše web stranice pomoću SSL/TLS potvrda.

An SSL/TLS certifikat je kriptografski certifikat koji potvrđuje identitet vaše web stranice i šifrira podatke razmjenjene između preglednika korisnika i web poslužitelja.

Zapravo, vaša web lokacija prelazi s korištenja HTTP protokol koji šalje podatke u običnom tekstu na HTTPS (HTTP Sigurno) koji šifrira podatke. Bez šifriranja, hakeri mogu lako doći do povjerljivih informacija, poput korisničkih imena i lozinki, prisluškivanjem podataka koje razmjenjuju web poslužitelj i preglednik.

Neko vrijeme unatrag Google je upozorio korisnike koji posjećuju nešifrirane web stranice postavljanjem oznake ‘Nije sigurno’Na traci URL -a. Time se žele korisnici rizika koji su uključeni tijekom pregledavanja web stranice.

Ako ste vlasnik web stranice, zasigurno ne biste htjeli svoje klijente i posjetitelje web stranice izložiti riziku da njihovi osobni podaci budu izloženi hakerima. Iz tog razloga je instaliranje SSL certifikata na web poslužitelj temeljni korak prema zaštiti vaše web stranice.

U ovom vodiču pokazat ćemo vam kako osigurati Apač uključen web poslužitelj Rocky Linux 8 pomoću Lets Encrypt SSL certifikata.

Da bi ovo funkcioniralo, morate svoju domenu usmjeriti na javnu IP adresu vaše web stranice. Stoga morate prijeći na svog web domaćina i osigurati da naziv domene pokazuje na IP vašeg web poslužitelja.

Ovdje imamo domenu tecmint.info ukazao na javnu IP adresu našeg virtualnog poslužitelja.

Započinjemo instaliranjem paketa preduvjeta koji će se usput pokazati korisnim. Instalirat ćemo EPEL spremište i mod_ssl paket koji je sigurnosni modul za Apache HTTP poslužitelj koji pruža snažnu kriptografiju pomoću utjecaja SSL/TLS protokoli pomoću OpenSSL.

$ sudo dnf instalirajte epel-release mod_ssl.

Ajmo sad instalirati Certbot - je klijent koji preuzima SSL certifikat s ovlaštenja Let’s Encrypt i automatizira njegovu instalaciju i konfiguraciju. Time se uklanja bol i užurbanost ručnog obavljanja cijelog procesa.

$ sudo dnf instalirajte certbot python3-certbot-apache

Certbot je sada potpuno instaliran i dobro konfiguriran.

Posljednji korak je preuzimanje i instaliranje Šifrirajmo SSL certifikat. Da biste to postigli, pokrenite naredbu:

$ sudo certbot --apache.

Ovo pokreće niz upita. Prvo ćete morati navesti svoju adresu e -pošte. Zatim pregledajte Uvjete usluge na navedenom URL -u i pritisnite 'Y' da se slažete s Uvjetima i pritisnite UNESI.

Zatim ćete biti upitani jeste li spremni podijeliti svoju adresu e -pošte EFF (Zaklada Electronic Frontier) koji je partner osnivač Let’s Encrypt.

Dijeljenjem svoje adrese e -pošte pretplatit ćete se na vijesti, kampanje i druga ažuriranja o organizaciji. Ako želite dati svoju adresu e -pošte, pritisnite 'Y', u protivnom pritisnite 'N' i pogodio UNESI.

Sljedeći upit će vam dati popis domena na temelju konfiguracije vašeg web poslužitelja i pitati vas na kojoj želite omogućiti HTTPS. Možete odabrati bilo koji '1' ili '2'. Ali za ujednačenost, jednostavno pritisnite UNESI omogućiti HTTPS svim domenama.

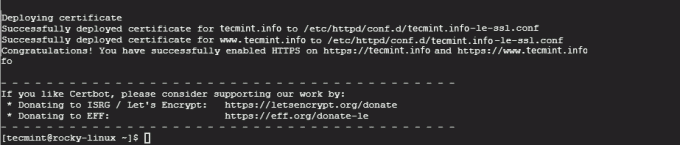

Certbot će dovršiti instalaciju i konfiguraciju Let’s Encrypt i spremiti sigurnosne ključeve u /etc/letsencrypt/live/yourdomain/ staza.

Ako je sve išlo prema planu, prikazat će se izlaz.

Certbot pruža skriptu za obnavljanje certifikata samo nekoliko dana prije isteka. Možete izvesti suhi rad kako biste testirali skriptu kako je prikazano.

$ sudo certbot renew --dry-run.

Sada, za automatiziranje obnove certifikata skriptom, uredite crontab.

$ crontab -e.

Odredite prikazani cron posao i spremite promjene.

0 * * * */usr/sbin/certbot-auto renew.

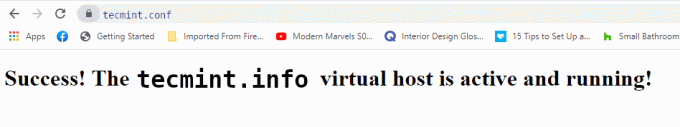

Da biste potvrdili da je vaša web lokacija šifrirana, jednostavno prijeđite na svoj preglednik i ponovno učitajte svoju web lokaciju. Ovaj put biste trebali vidjeti ikonu lokota neposredno prije URL -a web stranice.

Da biste prikupili više pojedinosti, kliknite ikonu i kliknite gumb ‘Potvrda’Na izborniku koji se pojavi.

Time se popunjavaju svi detalji certifikata kako je navedeno.

Snagu vašeg certifikata možete provjeriti ako odete na SSL laboratorijski test. Navedite URL web stranice ili naziv domene i pritisnite UNESI.

Trebali biste dobiti a A ocjena kako je ovdje naznačeno.

Ako ste došli tako daleko, trebali biste biti u mogućnosti kriptirati svoj Apač web poslužitelj pomoću Šifrirajmo SSL certifikat iskorištavanjem klijenta Certbot iz EFF -a.