Lupanje luka je izvrsna tehnika kontrole pristupa portu dopuštajući samo legitimnim korisnicima pristup usluzi koja se izvodi na poslužitelju. Radi na takav način da vatrozid sa zadovoljstvom otvara port koji je zatvoren kada se napravi pravilan niz pokušaja povezivanja.

Logika iza lupanja porta je da zaštitite svoj Linux sustav iz automatiziranih skenera portova koji tragaju za otvorenim portovima. U ovom vodiču ispitujemo kako možete instalirati lupanje portova i kako ga možete konfigurirati sigurna SSH usluga. U demonstracijske svrhe koristit ćemo Ubuntu 18.04.

Za početak se prijavite na svoj Linux sustav i instalirajte pokucao demon kako je prikazano.

$ sudo apt install knockd.

Nakon instaliranja otvorite knockd.conf konfiguraciju s vašim željeni uređivač teksta. Ovdje koristimo vim uređivač teksta naredbenog retka.

$ sudo vim /etc/knockd.conf.

Zadana konfiguracijska datoteka izgleda ovako.

Ispod [openSSH] odjeljak, moramo promijeniti zadani niz kucanja -

Za potrebe testiranja, postavili smo vrijednosti na 10005, 10006, 10007. Ovo je niz koji će se koristiti otvorite SSH port iz klijentskog sustava.

U trećem retku - počevši od naredba, promjena -A do -Ja neposredno nakon /sbin/iptables zapovijedi i prije ULAZNI.

I na kraju, pod [closeSSH] odjeljak, opet promijenite zadani slijed na željeni izbor. Ovo je slijed koji će se koristiti za zatvaranje SSH veze nakon što korisnik završi i odjavi se s poslužitelja.

Evo naše potpune konfiguracije.

Kad završite, spremite promjene i izađite.

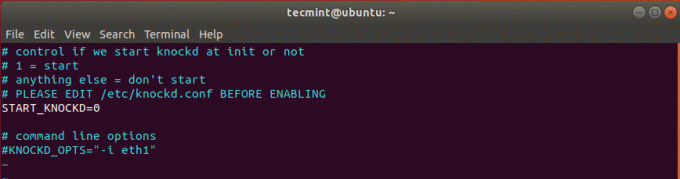

Druga konfiguracija koju moramo promijeniti je /etc/default/knockd. Još jednom ga otvorite pomoću uređivača teksta.

$ sudo vim/etc/default/knockd.

Pronađite liniju START_KNOCKD = 0. Raskomentirajte ga i postavite vrijednost na 1.

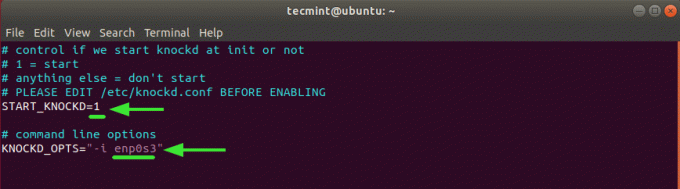

Zatim prijeđite na red KNOCKD_OPTS = ”-i eth1” Raskomentirajte ga i zamijenite zadano eth1 vrijednost s aktivnim mrežnim sučeljem vašeg sustava. Da biste provjerili mrežno sučelje, jednostavno pokrenite ip adr ili naredba ifconfig.

Za naš sustav, enp0s3 je aktivna mrežna kartica.

Kompletna konfiguracija je prikazana.

Spremite promjene i izađite.

Zatim pokrenite i omogućite pokucao demon kako je prikazano.

$ sudo systemctl start knockd. $ sudo systemctl omogućiti knockd.

Za provjeru statusa pokucao daemon, pokrenite naredbu:

$ sudo systemctl status knockd.

Budući da je cilj pokucao usluga je ili odobriti ili odbiti pristup ssh usluzi, zatvorit ćemo ssh port na vatrozidu. No, prvo provjerimo status UFW vatrozid.

$ sudo ufw status numeriran.

Iz izlaza to jasno vidimo SSH luka 22 je otvoren na oba IPv4 i IPv6 protokoli numerisani 5 i 9 odnosno.

Moramo izbrisati ova dva pravila kako je prikazano, počevši od najveće vrijednosti - što jest 9.

$ sudo ufw delete 9. $ sudo ufw delete 5.

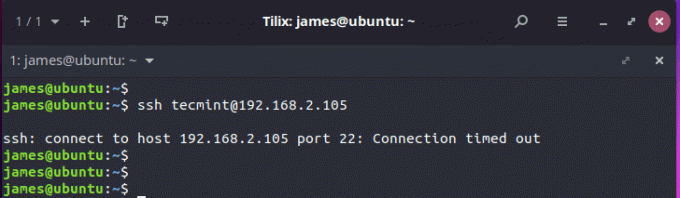

Sada, ako se pokušate daljinski prijaviti na poslužitelj, dobit ćete pogrešku isteka veze kao što je prikazano.

U posljednjem koraku konfigurirat ćemo klijenta i pokušati se prijaviti tako da prvo pošaljemo niz kucanja koji smo konfigurirali na poslužitelju.

Ali prvo instalirajte pokucao daemon baš kao što ste učinili na poslužitelju.

$ sudo apt install knockd.

Nakon dovršetka instalacije pošaljite niz kucanja pomoću prikazane sintakse

$ knock -v server_ip knock_sequence.

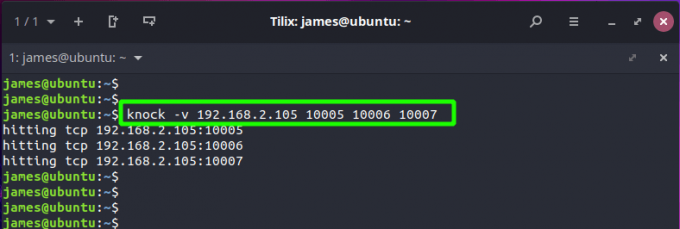

U našem slučaju to znači:

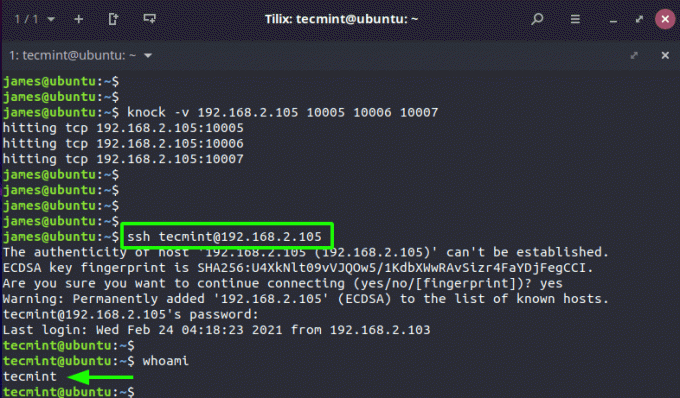

$ kucanje -v 192.168.2.105 10005 10006 10007.

Trebali biste dobiti izlaz sličan onome što imamo, ovisno o vašem slijedu. To pokazuje da su pokušaji kucanja bili uspješni.

U ovom trenutku trebali biste se uspješno prijaviti na poslužitelj pomoću SSH -a.

Nakon što obavite svoj posao na udaljenom poslužitelju, zatvorite SSH port slanjem završne sekvence kucanja.

$ kucanje -v 192.168.2.105 10007 10006 10005.

Svi pokušaji prijave na poslužitelj neće uspjeti kao što je pokazano.

Ovo završava ovaj vodič o tome kako iskoristiti lupanje portova kako biste osigurali SSH uslugu na vašem poslužitelju. Bolji i lakši pristup bio bi konfiguriranje lozinke SSH autentifikacija pomoću parova ključeva SSH. To osigurava da se samo korisnik s privatnim ključem može autentificirati na poslužitelju na kojem je javni ključ pohranjen.