Maskenbal poznat i kao Prevođenje mrežnih adresa (NAT), što je u osnovi jednostavna metoda koja omogućuje računalu da se poveže s internetom uz pomoć osnovnog stroja samo kao posrednički posao.

Ovdje ćemo vidjeti kako proslijediti port vanjskoj mreži. Na primjer, ako želim napraviti ssh na svom kućnom virtualnom stroju s bilo kojeg mjesta, moram proslijediti svoj ssh port 22 na drugi port (tj. 2222).

Prije nego što izvršite prosljeđivanje porta, prvo provjerite je li Masquerade omogućen za vanjsku zonu jer ćemo stroju pristupiti iz vanjske mreže.

# firewall-cmd --zone = external --query-masquerade.

Ako nije omogućen, možete ga omogućiti slijedećom naredbom.

# firewall-cmd --zone = external --add-masquerade.

Sada proslijedimo sve veze ssh porta 22 na port 2222 za IP adresu 192.168.0.132.

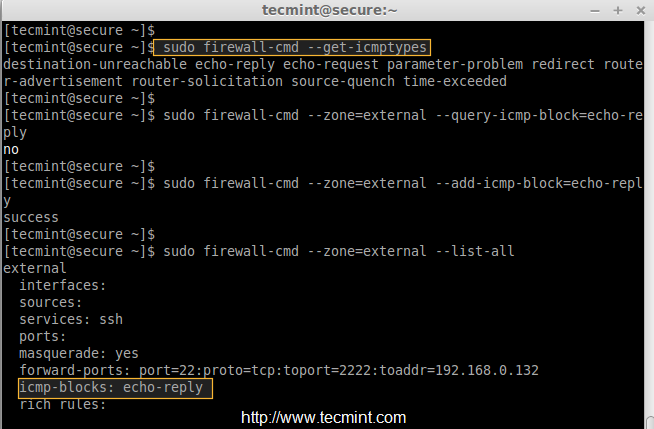

# firewall-cmd --zone = external --add-forward-port = port = 22: proto = tcp: toport = 2222: toaddr = 192.168.0.132. # firewall-cmd --zone = external --list-all.

Prvo provjerite vrstu icmp -a koju koristimo naredbom ispod.

# firewall-cmd --get-icmptypes.

Za dodavanje icmp bloka u bilo koju zonu možete upotrijebiti sljedeću naredbu. Na primjer, ovdje ću dodati icmp blok na vanjsku zonu, prije blokiranja, samo napravite icmp ping da potvrdite status icmp bloka.

# firewall-cmd --zone = public --query-icmp-block = echo-reply.

Ako dobijete ‘Ne‘, To znači da nije primijenjen nijedan icmp blok, omogućimo (blokiraj) icmp.

# firewall-cmd --zone = public --add-icmp-block = echo-reply.

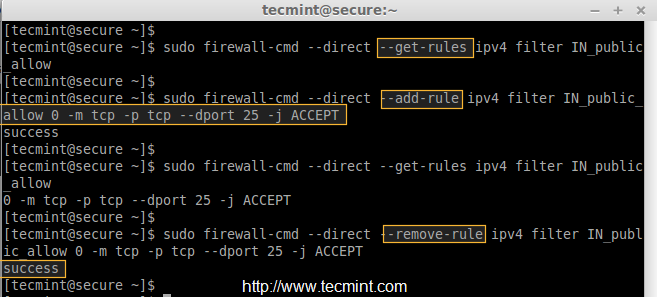

Za dodavanje prilagođenog pravila izravnog sučelja možemo upotrijebiti '-direktno‘Mogućnost u bilo kojem lancu (javno, radno, unutarnje, vanjsko). Na primjer, ovdje ćemo dodati pravilo u javnoj zoni.

Prije dodavanja bilo kojeg pravila, najprije navedite sva trenutna pravila u javnoj zoni koristeći "-get-rules‘.

# irewall-cmd --direct --get-rules ipv4 filter IN_public_allow.

Za dodavanje pravila koristite "-dodatna pravila‘Kao što je prikazano u nastavku.

# firewall -cmd --direct --add -rule ipv4 filter IN_public_allow 0 -m tcp -p tcp --dport 25 -j ACCEPT.

Da biste uklonili pravila, samo zamijenite '–Dodaj-pravilo'Sa'–Ukloni-pravilo‘.

# firewall -cmd --direct --remove -rule ipv4 filter IN_public_allow 0 -m tcp -p tcp --dport 25 -j ACCEPT.

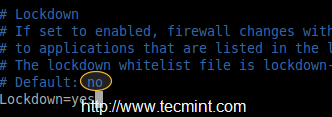

Pravila firewalla moguće je promijeniti bilo kojom lokalnom aplikacijom koja ima root ovlasti. Kako bismo izbjegli promjene pravila firewallda, moramo zatvoriti 'firewalld.conf' datoteka. To se uglavnom koristi za zaštitu firewalla od neželjenih promjena pravila od strane bilo koje aplikacije.

# vim /etc/firewalld/firewalld.conf.

Promijenite ne na da

Zaključavanje = da.

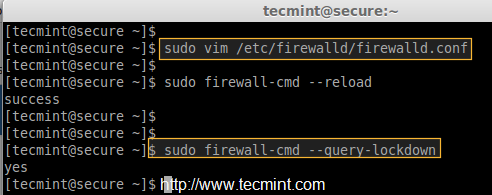

Da biste ga učinili trajnim, ponovno učitajte promjene pomoću '-ponovno učitati‘.

# firewall-cmd --reload.

Nakon što napravite gore navedene promjene, provjerite je li firewalld zaključan pomoću upita.

# firewall-cmd --query-lockdown.

Za uključivanje/isključivanje zaključavanja, upotrijebite sljedeću kombinaciju.

# firewall-cmd --lockdown-on. # firewall-cmd --lockdown-off.

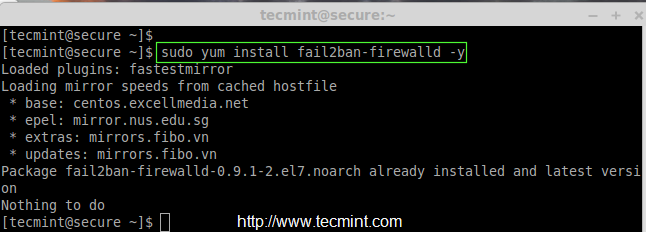

Omogućiti podršku za fail2ban u firewalldu moramo instalirati paket pod nazivom 'fail2ban-firewalld‘Od omogućujući spremište epel pod RHEL/CentOS sustavima. Podrška fail2ban pruža neka dodatna sigurna pravila za SSH, SSH-DDOS, MariaDB, Apache itd.

Nakon što omogućimo epel, instalirajmo ‘fail2ban-firewalld‘Paket pomoću sljedeće naredbe.

# yum install fail2ban -firewalld -y.

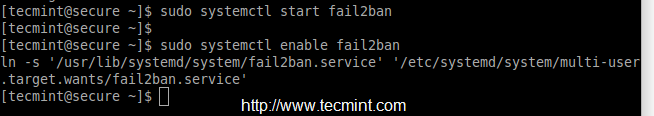

Nakon instaliranja paketa pokrenite ‘fail2ban‘Uslugu i omogućiti da bude trajna.

# systemctl start fail2ban. # systemctl omogućiti fail2ban.

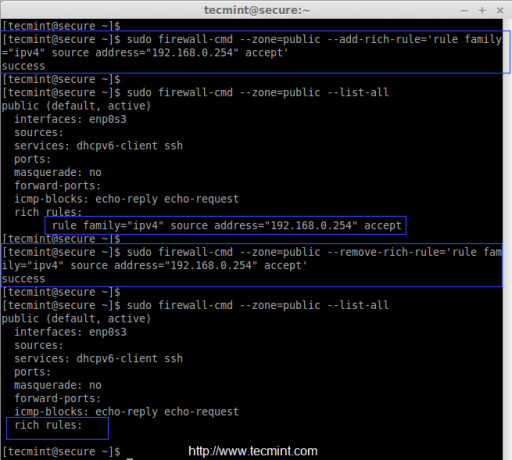

Za dodavanje određene IP adrese (192.168.0.254) u pouzdanu javnu zonu, upotrijebite sljedeću naredbu.

# firewall-cmd --zone = public --add-rich-rule = 'family rule = "ipv4" adresa izvora = "192.168.0.254" prihvatiti'

Nakon dodavanja gornjeg pravila, ne zaboravite navesti sva pravila pouzdane javne zone.

# firewall-cmd --zone = public --list-all.

Da biste uklonili bilo koje dodano pravilo, samo zamijenite ‘–Dad-rich-rule'S ukloni'–Ukloni-bogato-pravilo‘Kao što je prikazano u naredbi ispod.

# firewall-cmd --zone = public --remove-rich-rule = 'rule family = "ipv4" adresa izvora = "192.168.0.254" prihvatiti'

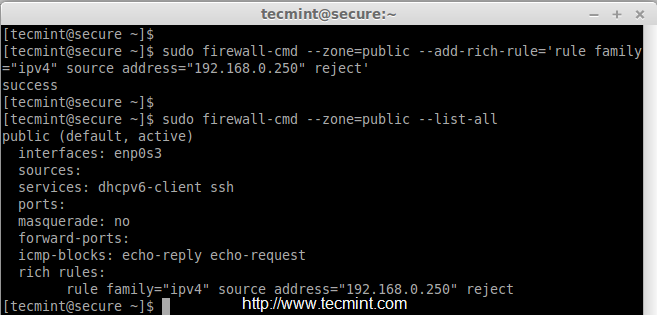

Za odbacivanje ili ispuštanje IP adrese iz pouzdanih zona, samo zamijenite 'prihvatiti'Sa'odbiti‘Kako je prikazano u naredbi ispod.

# firewall-cmd --zone = public --add-rich-rule = 'family rule = "ipv4" adresa izvora = "192.168.0.250" odbaci' # firewall-cmd --zone = public --list-all.

Ovdje smo vidjeli kako konfigurirati neka pravila i zadane usluge u firewalldu. Ako imate bilo kakvih pitanja u vezi s gornjim firewalld pravilima, slobodno ostavite svoje vrijedne komentare ispod.