Ovaj vodič će pokriti neke osnovne dnevne naredbe morate koristiti za upravljanje Samba4 AD kontroler domene infrastrukture, poput dodavanja, uklanjanja, onemogućavanja ili uvrštavanja korisnika i grupa.

Također ćemo pogledati kako upravljati sigurnosnom politikom domene i kako povezati korisnike AD -a s lokalnom PAM autentifikacijom kako bi AD korisnici mogli izvesti lokalnu prijavu na Linux Domain Controller.

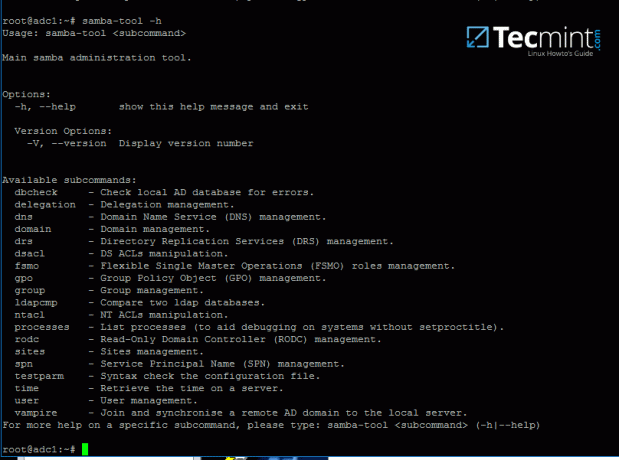

1.Samba AD DC može se upravljati putem samba-alat uslužni program naredbenog retka koji nudi izvrsno sučelje za upravljanje vašom domenom.

Uz pomoć sučelja samba-alata možete izravno upravljati korisnicima i grupama domena, pravilima grupe domena, web-lokacijama domena, DNS uslugama, replikacijom domene i drugim kritičnim funkcijama domene.

Za pregled cjelokupne funkcionalnosti samba-alata samo upišite naredbu s root ovlastima bez ikakvih opcija ili parametara.

# samba -tool -h.

2. Sada, počnimo koristiti samba-alat uslužni program za upravljanje Samba4 aktivni direktorij i upravljati našim korisnicima.

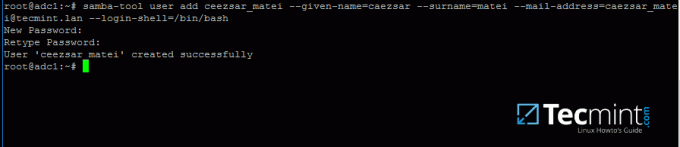

Da biste stvorili korisnika na AD -u, koristite sljedeću naredbu:

# korisnik samba-alata dodajte svoj_domen_korisnika.

Da biste dodali korisnika s nekoliko važnih polja koja zahtijeva AD, upotrijebite sljedeću sintaksu:

pregledati sve opcije # korisnik samba-alata add -h # korisnik samba-alata dodaj svoju_domenu_korisnika-dan-ime = svoje_ime-prezime = svoje_korisničko ime [zaštićena e -pošta] --login-shell =/bin/bash.

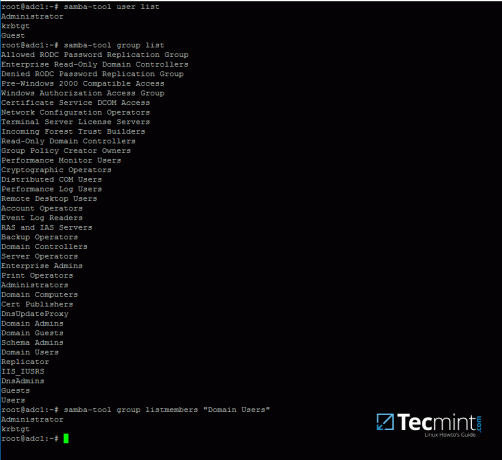

3. Popis svih korisnika domene samba AD može se dobiti izdavanjem sljedeće naredbe:

# popis korisnika samba-alata.

4. Za brisanje a korisnik domene samba AD upotrijebite donju sintaksu:

# korisnik samba-alata obrišite vašeg_domena_korisnika.

5. Poništite korisničku lozinku samba domene izvršavanjem naredbe u nastavku:

# korisnički set samba-alata lozinka your_domain_user.

6. Da biste onemogućili ili omogućili korisnički račun samba AD -a, upotrijebite donju naredbu:

# korisnik samba-alata onemogućuje vašeg_domena_korisnika. # korisnik samba-alata omogući vaš_domen_korisnika.

7. Slično, samba grupama se može upravljati sa sljedećom sintaksom naredbe:

pregledati sve opcije # grupa samba-alata dodaj –h # grupa samba-alata dodaj svoju_domenu_grupu.

8. Izbrišite grupu domena samba izdavanjem naredbe u nastavku:

# grupa samba-alata obrišite vašu_domenu_grupu.

9. Za prikaz svih grupa domena samba pokrenite sljedeću naredbu:

# popis grupa samba-alata.

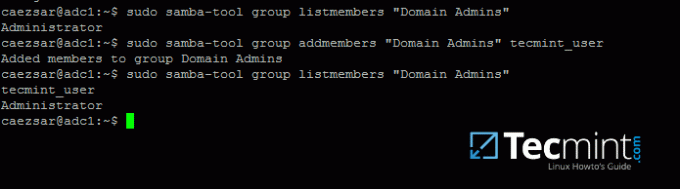

10. Za popis svih članova domene samba u određenoj grupi koristite naredbu:

# popis grupa samba-alata sadrži "vašu_domenu grupu"

11. Dodavanje/uklanjanje člana iz grupe domena samba može se izvršiti izdavanjem jedne od sljedećih naredbi:

# grupa samba-alata dodaje članove vaše_domene_grupe vašeg_domena_korisnika. # grupa samba-alata uklanja članove your_domain_group your_domain_user.

12. Kao što je ranije spomenuto, sučelje naredbenog retka samba-alata također se može koristiti za upravljanje vašim pravilima i sigurnošću domene sambe.

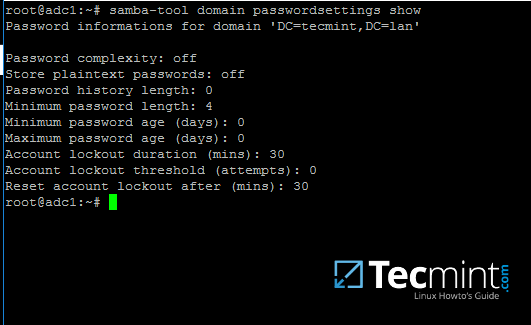

Za pregled postavki zaporke samba domene koristite naredbu u nastavku:

# postavke zaporki domene samba-alata prikazuju.

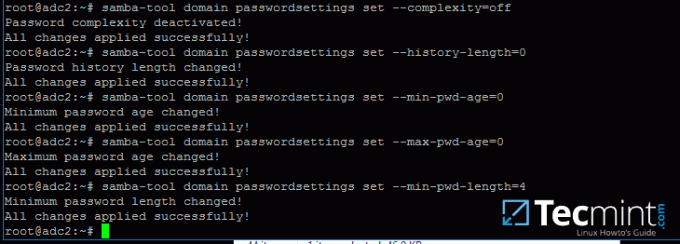

13. Kako biste izmijenili pravila o lozinkama samba domene, kao što su razina složenosti lozinke, starenje lozinke, duljina, kako mnoge stare lozinke za pamćenje i druge sigurnosne značajke potrebne za kontroler domene koriste donji snimak zaslona kao vodič.

Navedite sve opcije naredbi # postavke lozinke domene samba -alata -h

Nikada nemojte koristiti pravila politike lozinki kako je gore ilustrirano u proizvodnom okruženju. Gore navedene postavke koriste se samo u demonstracijske svrhe.

14. Korisnici AD -a prema zadanim postavkama ne mogu izvesti lokalno prijavljivanje na Linux sustavu izvan Samba AD DC okoliš.

Da biste se prijavili na sustav pomoću Aktivni direktorij račun morate unijeti sljedeće promjene u okruženje vašeg Linux sustava i izmijeniti Samba4 AD DC.

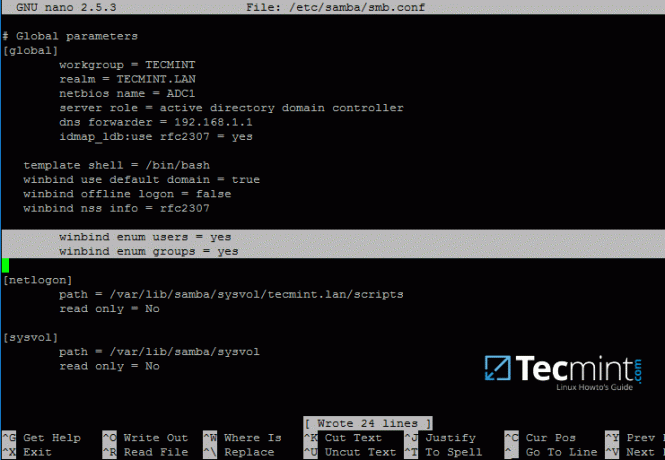

Prvo otvorite samba glavnu konfiguracijsku datoteku i dodajte donje retke, ako nedostaju, kao što je prikazano na donjoj snimci zaslona.

$ sudo nano /etc/samba/smb.conf.

Pobrinite se da se u konfiguracijskoj datoteci pojave sljedeće izjave:

winbind korisnici nabrajanja = da. winbind enum grupe = da.

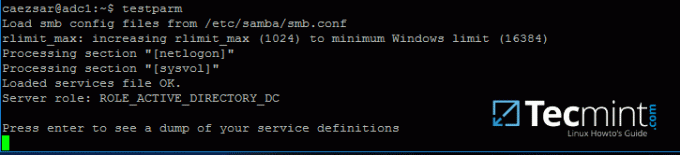

15. Nakon što unesete izmjene, upotrijebite testparm uslužni program kako bi se osiguralo da nisu pronađene pogreške u samba konfiguracijskoj datoteci i ponovno pokrenuli samba demone izdavanjem donje naredbe.

$ testparm. $ sudo systemctl ponovno pokrenite samba-ad-dc.service.

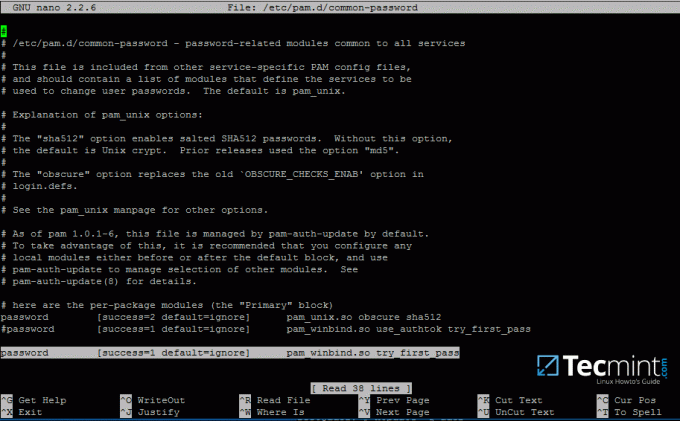

16. Zatim moramo promijeniti lokalne konfiguracijske datoteke PAM kako bi Samba4 aktivni direktorij račune kako bi mogli autentificirati i otvoriti sesiju na lokalnom sustavu te stvoriti kućni imenik za korisnike pri prvoj prijavi.

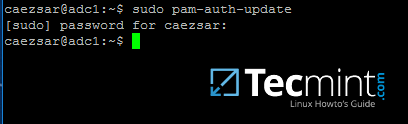

Koristiti pam-auth-update naredbu za otvaranje upita za konfiguraciju PAM -a i provjerite jeste li omogućili sve PAM profile pomoću [prostor] tipku kao što je prikazano na slici ispod.

Po završetku pogotka [Kartica] tipka za prelazak U redu i primijeniti promjene.

$ sudo pam-auth-update.

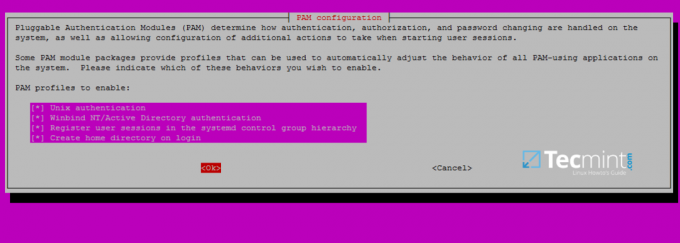

17. Sada otvoreno /etc/nsswitch.conf datoteku s uređivačem teksta i dodajte winbind izjava na kraju lozinke i redaka grupe kako je prikazano na donjoj snimci zaslona.

$ sudo vi /etc/nsswitch.conf.

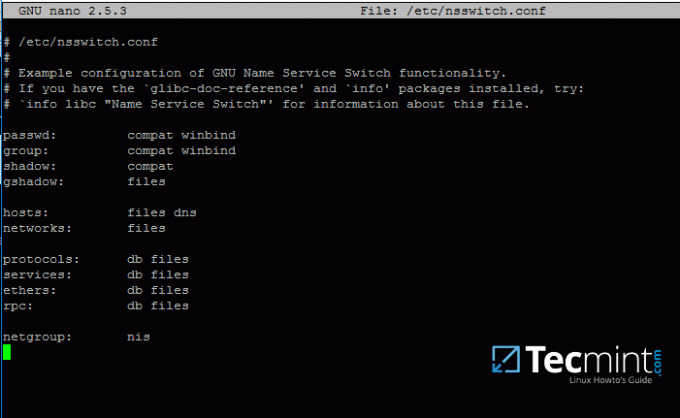

18. Na kraju, uredite /etc/pam.d/common-password datoteku, potražite donji redak kako je prikazano na donjoj snimci zaslona i uklonite use_authtok izjava.

Ova postavka osigurava da korisnici usluge Active Directory mogu promijeniti lozinku iz naredbenog retka dok su autentificirani u Linuxu. S uključenom ovom postavkom, korisnici AD -a s lokalnom autentifikacijom na Linuxu ne mogu promijeniti svoju lozinku s konzole.

lozinka [uspjeh = 1 zadana = zanemari] pam_winbind.pa pokušajte_prvi_prolaz.

Ukloniti use_authtok mogućnost pri svakom instaliranju i ažuriranju PAM ažuriranja na PAM module ili pri svakom izvršavanju pam-auth-update naredba.

19. Samba4 binarne datoteke dolaze s winbindd daemon ugrađen i omogućen prema zadanim postavkama.

Iz tog razloga više ne morate zasebno omogućiti i pokrenuti winbind demon pruža winbind paket iz službenih Ubuntu repozitorija.

U slučaju da je staro i zastarjelo winbind usluga je pokrenuta u sustavu, svakako je onemogućite i zaustavite uslugu izdavanjem sljedećih naredbi:

$ sudo systemctl onemogućiti winbind.service. $ sudo systemctl zaustavi winbind.service.

Iako više ne moramo pokretati stari winbind demon, još uvijek moramo instalirati paket Winbind iz spremišta kako bismo ga instalirali i koristili wbinfo alat.

Wbinfo uslužni program može se koristiti za postavljanje upita korisnicima i grupama Active Directory iz winbindd demonsko gledište.

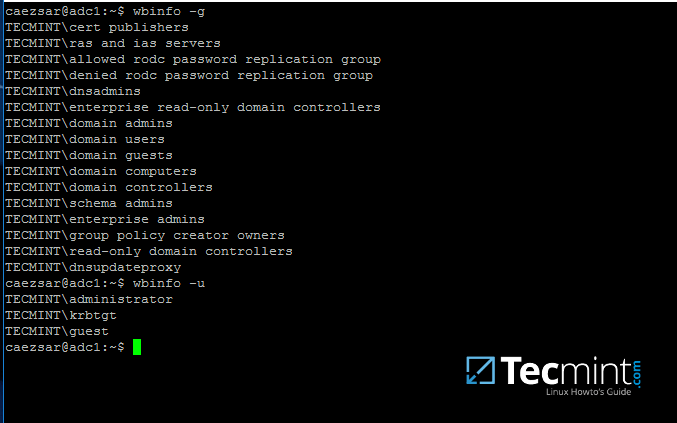

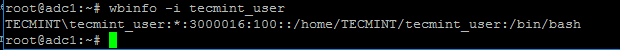

Sljedeće naredbe ilustriraju kako postavljati upite AD korisnicima i grupama pomoću wbinfo.

$ wbinfo -g. $ wbinfo -u. $ wbinfo -i vaša_domena_korisnik.

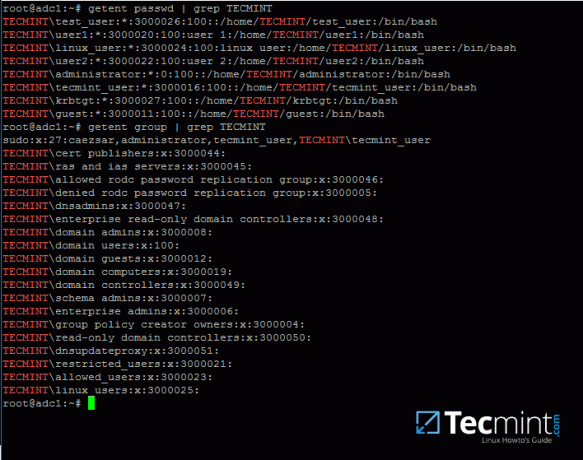

20. Osim wbinfo uslužni program koji također možete koristiti getent uslužni program naredbenog retka za postavljanje upita bazi podataka Active Directory iz biblioteka Name Service Switch koje su predstavljene u /etc/nsswitch.conf datoteka.

Cijev getent naredba preko a grep filtrirajte kako biste suzili rezultate koji se odnose samo na bazu korisnika ili grupu AD područja.

# getent passwd | grep TECMINT. # getent grupa | grep TECMINT.

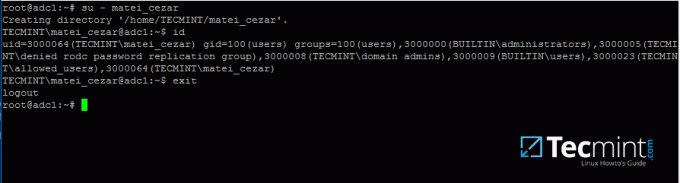

21. Za autentifikaciju u sustavu pomoću a Samba4 poslije Krista korisnika, samo upotrijebite Korisničko ime za oglas parametar poslije su - naredba.

Prilikom prvog prijavljivanja na konzoli će se prikazati poruka koja vas obavještava da je na kućnom direktoriju kreiran /home/$DOMAIN/ sistemski put s grivom vašeg korisničkog imena za AD.

Koristiti naredba id za prikaz dodatnih informacija o autentificiranom korisniku.

# su - vaš_ad_korisnik. $ id. $ exit.

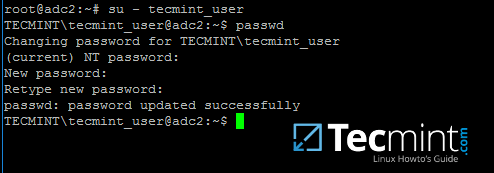

22. Za promjenu lozinke za autentificiranu vrstu korisnika AD -a naredba passwd u konzoli nakon što ste se uspješno prijavili u sustav.

$ su - vaš_ad_korisnik. $ passwd.

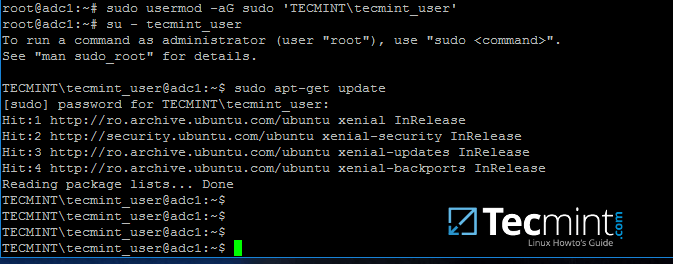

23. Prema zadanim postavkama, Aktivni direktorij korisnicima nisu dodijeljene root ovlasti za izvršavanje administrativnih zadataka na Linuxu.

Da biste dodijelili root ovlasti korisniku AD -a, morate dodati korisničko ime lokalnom sudo grupa izdavanjem naredbe ispod.

Priložite carstvo, kosa crta i Korisničko ime za oglas s singlom ASCII citati.

# usermod -aG sudo 'DOMAIN \ your_domain_user'

Da biste provjerili ima li AD korisnik root prava na lokalnom sustavu, prijavite se i pokrenite naredbu, kao što je apt-get ažuriranje, s sudo dopuštenjima.

# su - tecmint_user. $ sudo apt-get ažuriranje.

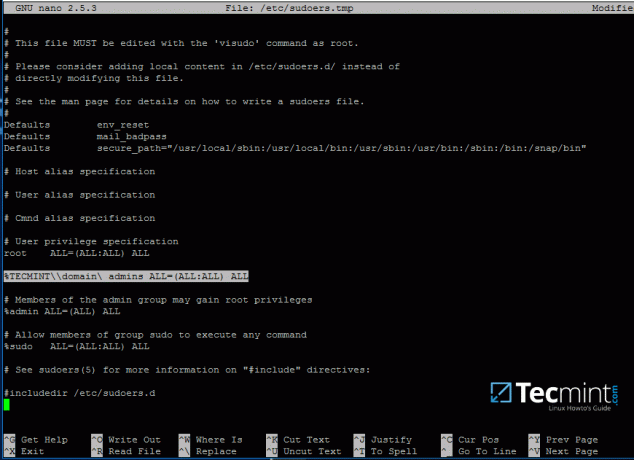

24. U slučaju da želite dodati root ovlasti za sve račune grupe Active Directory, uredite /etc/sudoers datoteku pomoću visudo naredbu i dodajte redak u nastavku iza reda privilegija korijena, kao što je prikazano na slici ispod:

%DOMAIN \\ vaša_domena \ grupa ALL = (SVE: SVE) SVE.

Obrati pozornost na sudoers sintaksu kako ne biste razbili stvari.

Datoteka Sudoers ne nosi baš najbolje korištenje ASCII navodnike, stoga svakako upotrijebite % označiti da se pozivate na grupu i upotrijebiti obrnutu kosu crtu za izbjegavanje prve kose crte nakon naziva domene i još jedna kosa crta za izbjegavanje razmaka ako naziv vaše grupe sadrži razmake (većina AD ugrađenih grupa sadrži razmake do zadano). Također, zapišite područje s velikim slovima.

To je sve za sada! Upravljanje Samba4 AD infrastruktura se također može postići s nekoliko alata iz Windows okruženja, kao što su ADUC, DNS upravitelj, GPM ili drugo, što se može dobiti instaliranjem RSAT paket sa Microsoftove stranice za preuzimanje.

Za administraciju Samba4 AD DC kroz RSAT pomoćne programe, apsolutno je potrebno pridružiti se sustavu Windows Samba4 aktivni direktorij. Ovo će biti tema našeg sljedećeg vodiča, a do tada budite u toku TecMint.