Ovaj vodič će vam pokazati kako dodati sekundu Samba4 kontroler domene, omogućeno Ubuntu 16.04 poslužitelja, na postojeći Samba AD DC šumu kako bi se osigurao stupanj uravnoteženja opterećenja/prebacivanja u pogrešno stanje za neke ključne AD DC usluge, posebno za usluge kao što su DNS i AD DC LDAP shema sa SAM bazom podataka.

Ovaj članak je a Dio 5 od Samba4 AD DC serije kako slijedi:

1. Prije nego što započnete s izvođenjem pridruživanja domene za drugi DC, morate se pobrinuti za nekoliko početnih postavki. Prvo provjerite je li naziv hosta sustava u koji će se integrirati Samba4 AD DC sadrži opisni naziv.

Pod pretpostavkom da je

naziv hosta prvog predviđenog područja naziva seadc1, drugom DC -u možete dati ime adc2 kako biste osigurali dosljednu shemu imenovanja za svoje kontrolore domena.

Za promjenu sustava naziv hosta možete izdati naredbu ispod.

# hostnamectl set-hostname adc2.

inače možete ručno urediti /etc/hostname datoteku i dodajte novi redak sa željenim imenom.

# nano /etc /hostname.

Ovdje dodajte naziv hosta.

adc2.

2. Zatim otvorite datoteku razlučivosti lokalnog sustava i dodajte unos s IP adresom koja pokazuje na kratki naziv i FQDN glavnog kontrolera domene, kao što je prikazano na slici ispod.

Kroz ovaj vodič, primarni DC naziv je adc1.tecmint.lan i to rješava 192.168.1.254 IP adresa.

# nano /etc /hosts.

Dodajte sljedeći redak:

IP_glavnog_DC -a FQDN_glavnog_DC -a kratko_ime_glavnog_DC -a.

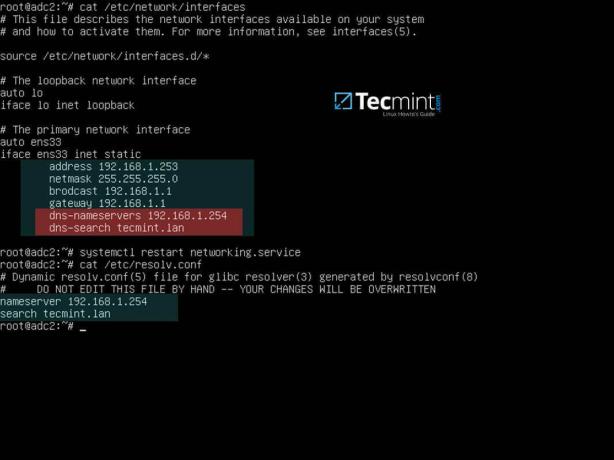

3. Na sljedećem koraku otvorite /etc/network/interfaces i dodijelite statičku IP adresu svom sustavu kao što je prikazano na slici ispod.

Obrati pozornost na dns-poslužitelji imena i dns-search varijable. Te bi vrijednosti trebale biti konfigurirane tako da upućuju na IP adresu primarne Samba4 AD DC i područje kako bi DNS razrješenje radilo ispravno.

Ponovno pokrenite mrežnog demona kako bi se odrazile promjene. Provjerite /etc/resolv.conf datoteku kako biste bili sigurni da su obje DNS vrijednosti s vašeg mrežnog sučelja ažurirane na ovu datoteku.

# nano/etc/network/sučelja.

Uredite i zamijenite svojim prilagođenim IP postavkama:

auto ens33. iface ens33 inet statička adresa 192.168.1.253 maska mreže 255.255.255.0 brodcast 192.168.1.1 gateway 192.168.1.1 dns-poslužitelji imena 192.168.1.254 dns-search tecmint.lan.

Ponovno pokrenite mrežnu uslugu i potvrdite promjene.

# systemctl ponovno pokrenite networking.service. # cat /etc/resolv.conf.

The dns-search value će automatski dodati naziv domene kada upitate host po njegovom kratkom imenu (tvorit će FQDN).

4. Kako biste provjerili radi li DNS razrješenje kako se očekuje, izdajte niz ping naredbe protiv kratkog imena vaše domene, FQDN -a i područja, kao što je prikazano na slici ispod.

U svim tim slučajevima Samba4 AD DC DNS poslužitelj bi trebao odgovoriti s IP adresom vašeg glavnog DC -a.

5. Posljednji dodatni korak o kojem morate voditi računa je vremenska sinkronizacija s vašim glavnim kontrolerom domene. To se može postići instaliranjem NTP korisnički program klijenta na vašem sustavu izdavanjem naredbe u nastavku:

# apt-get install ntpdate.

6. Pretpostavimo da želite ručno forsirati vremensku sinkronizaciju s samba4 AD DC, trčanje ntpdate naredbu protiv primarnog DC -a izdavanjem sljedeće naredbe.

# ntpdate adc1.

7. Kako bi se upisali Ubuntu 16.04 sustav na svoju domenu, prvo instalirajte Samba4, Kerberos client i nekoliko drugih važnih paketa za kasniju upotrebu iz službenih spremišta Ubuntu izdavanjem naredbe u nastavku:

# apt-get install samba krb5-korisnik krb5-config winbind libpam-winbind libnss-winbind.

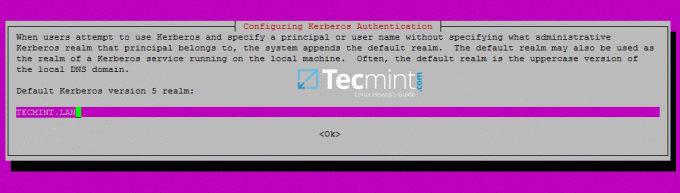

8. Tijekom instalacije morate unijeti naziv područja Kerberos. Napišite svoju domenu velikim slovima i pritisnite [Unesi] ključ za završetak procesa instalacije.

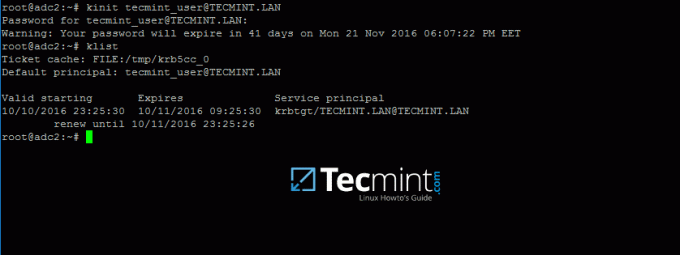

9. Nakon što instalacija paketa završi, provjerite postavke tako da zatražite Kerberos kartu za administratora domene pomoću kinit naredba. Koristiti klist naredba za popis odobrenih Kerberos tiketa.

# kinit [zaštićena e -pošta]_DOMAIN.TLD. # klist.

10. Prije integracije vašeg stroja u Samba4 DC, prvo provjerite jesu li zaustavljeni svi demoni Samba4 koji se izvode na vašem sustavu, a također preimenujte zadanu konfiguracijsku datoteku Sambe kako biste započeli čišćenje. Prilikom opskrbe kontrolera domene, samba će od početka stvoriti novu konfiguracijsku datoteku.

# systemctl zaustavi samba-ad-dc smbd nmbd winbind. # mv /etc/samba/smb.conf /etc/samba/smb.conf.initial.

11. Da biste započeli proces pridruživanja domeni, samo prvo pokrenite samba-ad-dc daemon, nakon čega ćete trčati samba-alat naredbu za pridruživanje području pomoću računa s administratorskim ovlastima na vašoj domeni.

# domena samba -tool pridružite se vašoj_domeni DC -U "vaša_domena_admin"

Izvadak integracije domene:

# samba -tool domain join tecmint.lan DC -U "tecmint_user"

Pronalaženje istosmjernog istosmjernog zapisa za domenu 'tecmint.lan' Pronađeno DC adc1.tecmint.lan. Zaporka za [WORKGROUP \ tecmint_user]: radna skupina je TECMINT. carstvo je tecmint.lan. provjeravanje sAMAccountName. Izbrisano CN = ADC2, CN = Računala, DC = tecmint, DC = lan. Dodavanje CN = ADC2, OU = Kontroleri domena, DC = tecmint, DC = lan. Dodavanje CN = ADC2, CN = poslužitelji, CN = zadano prvo ime web stranice, CN = web stranice, CN = konfiguracija, DC = tekmint, DC = lan. Dodavanje CN = NTDS postavki, CN = ADC2, CN = Poslužitelji, CN = Default-First-Site-Name, CN = Sites, CN = Configuration, DC = tecmint, DC = lan. Dodavanje SPN -ova u CN = ADC2, OU = Kontroleri domena, DC = tecmint, DC = lan. Postavljanje lozinke računa za ADC2 $ Omogućavanje računa. Pozivanje gole odredbe. Traženje IPv4 adresa. Traženje IPv6 adresa. Neće se dodijeliti IPv6 adresa. Postavljanje share.ldb. Postavljanje tajni.ldb. Postavljanje registra. Postavljanje baze podataka o privilegijama. Postavljanje idmap db. Postavljanje SAM db -a. Postavljanje sam.ldb particija i postavki. Postavljanje sam.ldb rootDSE -a. Unaprijed učitavanje sheme Samba 4 i AD. Kerberos konfiguracija prikladna za Sambu 4 generirana je na /var/lib/samba/private/krb5.conf. Odredba OK za domenu DN DC = tecmint, DC = lan. Pokretanje replikacije. Shema-DN [CN = Shema, CN = Konfiguracija, DC = tecmint, DC = lan] objekti [402/1550] linked_values [0/0] Shema-DN [CN = Shema, CN = Konfiguracija, DC = tecmint, DC = lan] objekti [804/1550] linked_values [0/0] Shema-DN [CN = Shema, CN = Konfiguracija, DC = tecmint, DC = lan] objekti [1206/1550] linked_values [0/0] Shema-DN [CN = Shema, CN = Konfiguracija, DC = tecmint, DC = lan] objekti [1550/1550] linked_values [0/0] Analizirajte i primijenite objekte sheme. Particija [CN = Konfiguracija, DC = tecmint, DC = lan] objekti [402/1614] linked_values [0/0] Particija [CN = Konfiguracija, DC = tecmint, DC = lan] objekti [804/1614] linked_values [0/0] Particija [CN = Konfiguracija, DC = tecmint, DC = lan] objekti [1206/1614] linked_values [0/0] Particija [CN = Konfiguracija, DC = tecmint, DC = lan] objekti [1608/1614] linked_values [0/0] Particija [CN = Konfiguracija, DC = tecmint, DC = lan] objekti [1614/1614] linked_values [28/0] Repliciranje kritičnih objekata iz osnovnog DN -a domene. Particioniranje [DC = tecmint, DC = lan] objekti [97/97] linked_values [24/0] Particioniranje [DC = tecmint, DC = lan] objekti [380/283] povezane_vrijednosti [27/0] Završeno s uvijek repliciranim NC -om (baza, konfiguracija, shema) Repliciranje DC = DomainDnsZones, DC = tecmint, DC = lan. Particija [DC = DomainDnsZones, DC = tecmint, DC = lan] objekti [45/45] linked_values [0/0] Repliciranje DC = ForestDnsZones, DC = tecmint, DC = lan. Particioniranje [DC = ForestDnsZones, DC = tecmint, DC = lan] objekti [18/18] linked_values [0/0] Urezivanje baze podataka SAM. Slanje DsReplicaUpdateRefs za sve replicirane particije. Postavka je isSynchronized i dsServiceName. Postavljanje baze tajnih podataka. Pridružena domena TECMINT (SID S-1-5-21-715537322-3397311598-55032968) kao DC.

12. Nakon što je Ubuntu sa samba4 softverom integriran u domenu, otvorite samba glavnu konfiguracijsku datoteku i dodajte sljedeće retke:

# nano /etc/samba/smb.conf.

Dodajte sljedeći izvadak u datoteku smb.conf.

dns prosljeđivač = 192.168.1.1. idmap_ldb: koristite rfc2307 = da ljuska predloška = /bin /bash winbind koristi zadanu domenu = istina winbind offline prijava = lažni winbind nss info = rfc2307 winbind korisnici nabrajanja = da winbind grupe nabrajanja = Da.

Zamijeniti dns IP prosljeđivača adresu s vlastitim IP -om DNS prosljeđivača. Samba će na ovu IP adresu proslijediti sve upite za rješavanje DNS -a koji su izvan mjerodavne zone vaše domene.

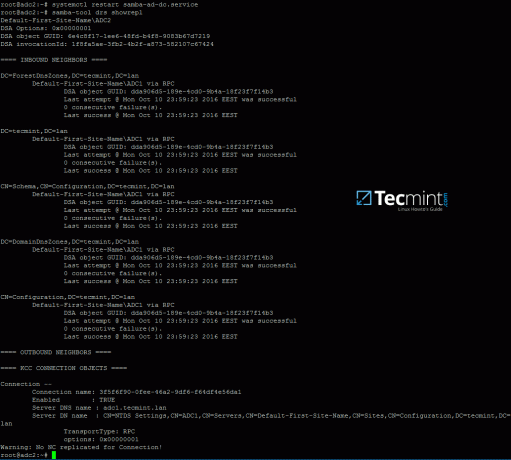

13. Na kraju, ponovno pokrenite samba daemon da odrazi promjene i provjerite replikaciju aktivnog direktorija izvršavanjem sljedećih naredbi.

# systemctl ponovno pokrenite samba-ad-dc. # samba-tool drs showrepl.

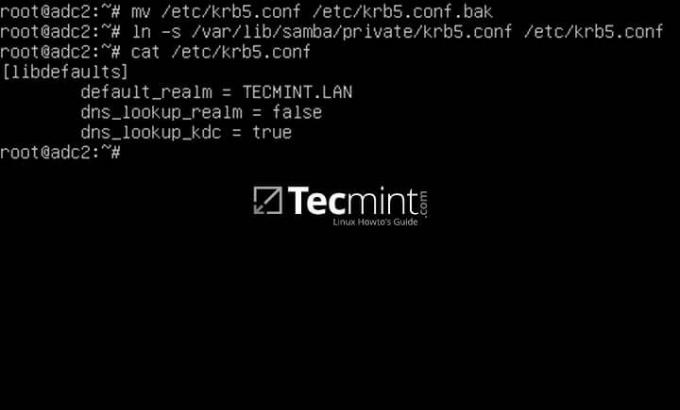

14. Dodatno, preimenujte početnu konfiguracijsku datoteku Kerberos iz /etc put i zamijeniti ga novim krb5.conf konfiguracijsku datoteku koju je samba generirala tijekom opskrbe domene.

Datoteka se nalazi u /var/lib/samba/private imenik. Za povezivanje ove datoteke upotrijebite Linux vezu /etc imenik.

# mv /etc/krb5.conf /etc/krb5.conf.inicijal. # ln -s /var/lib/samba/private/krb5.conf/etc/ # cat /etc/krb5.conf.

15. Također provjerite Kerberos autentifikaciju pomoću sambe krb5.conf datoteka. Zatražite kartu za administratorskog korisnika i navedite predmemoriranu kartu izdavanjem naredbi u nastavku.

# kinit administrator. # klist.

16. Prvi test koji morate napraviti je Samba4 DC DNS razlučivost. Da biste potvrdili DNS razlučivost svoje domene, upišite naziv domene pomoću domaćin naredba protiv nekoliko ključnih AD DNS zapisa kako je prikazano na slici ispod.

DNS poslužitelj bi se do sada trebao reproducirati s dvije dvije IP adrese za svaki upit.

# host your_domain.tld. # host -t SRV _kerberos._udp.your_domain.tld # UDP Kerberos SRV zapis. # host -t SRV _ldap._tcp.your_domain.tld # TCP LDAP SRV zapis.

17. Ti DNS zapisi također bi trebali biti vidljivi od upisanih Windows stroj sa instaliranim RSAT alatima. Otvorite DNS Manager i proširite na svoju domenu tcp zapise kao što je prikazano na donjoj slici.

18. Sljedeći test trebao bi pokazati radi li LDAP replikacija domene prema očekivanjima. Korištenje samba-alat, stvorite račun na drugom kontroleru domene i provjerite je li račun automatski repliciran na prvom Samba4 AD DC -u.

# korisnik samba-alata add test_user.

# popis korisnika samba-alata | grep test_user.

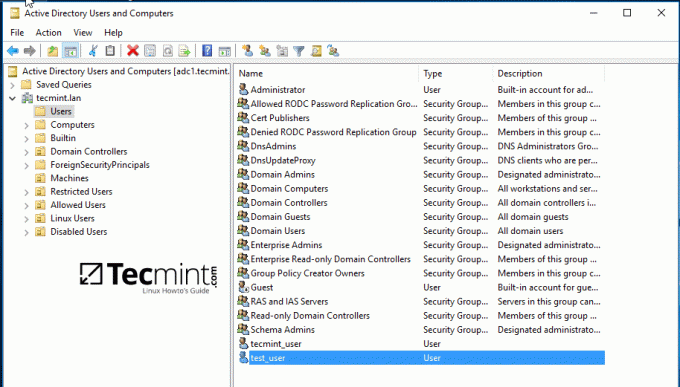

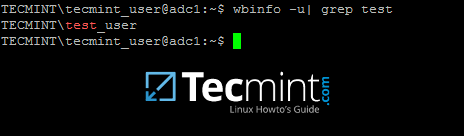

19. Također možete stvoriti račun od Microsoft AD UC konzolu i provjerite prikazuje li se račun na oba kontrolera domene.

Prema zadanim postavkama, račun bi trebao biti automatski kreiran na oba samba kontrolera domene. Upitajte naziv računa od adc1 koristeći wbinfo naredba.

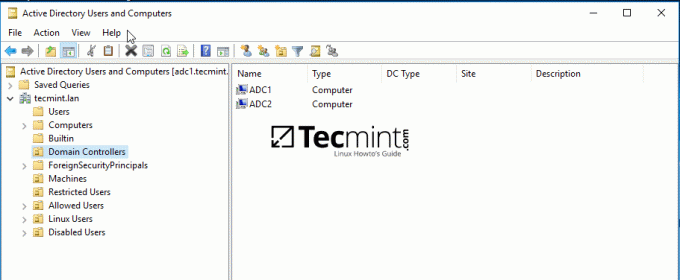

20. Zapravo, otvoren AD UC konzolu iz Windowsa, proširite na Domain Controllers i trebali biste vidjeti oba upisana DC stroja.

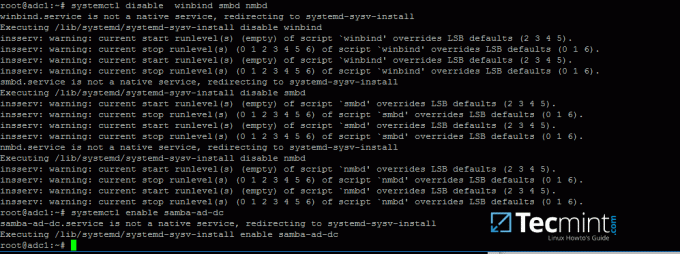

21. Kako biste omogućili usluge samba4 AD DC na cijelom sustavu, najprije onemogućite neke stare i nekorištene Samba demone i omogućite samo samba-ad-dc uslugu pokretanjem naredbi u nastavku:

# systemctl onemogući smbd nmbd winbind. # systemctl enable samba-ad-dc.

22. Ako daljinski upravljate kontrolerom domene Samba4 s Microsoft klijenta ili imate druge Linux ili Windows klijente integrirane u svoju domenu, svakako navedite IP adresu adc2 računala na njihovo mrežno sučelje DNS postavke IP poslužitelja DNS -a kako bi stekli razinu redundancije.

Snimci zaslona u nastavku ilustriraju konfiguracije potrebne za Windows ili Debian/Ubuntu klijent.

Pod pretpostavkom da je prvi DC s 192.168.1.254 nestane, promijenite redoslijed IP adresa DNS poslužitelja u konfiguracijskoj datoteci kako ne bi pokušao prvo upitati nedostupan DNS poslužitelj.

Konačno, u slučaju da želite izvršiti lokalnu provjeru autentičnosti na Linux sustavu sa Samba4 Active Račun imenika ili dodijelite root ovlasti za AD LDAP račune u Linuxu, pročitajte korake 2 i 3 iz udžbenik Upravljajte Samba4 AD infrastrukturom iz naredbenog retka Linuxa.