Teško je držati se ispred ranjivih prijetnji, ali nerazumijevanje tih tehničkih žargona to čini još težim.

Listopad je obilježen kao Nacionalni mjesec svjesnosti o cyber sigurnosti (NCSAM). Kako su cyber napadi u porastu tijekom posljednjeg desetljeća i ne pokazuju znakove popuštanja. NCSAM obilježava svojih 15 godina sljedećeg mjeseca otkako podiže svijest o važnosti cyber sigurnosti. Dakle, putem našeg bloga težimo tome da doprinesemo istom!

Vodič je prikladan za ljude koji ne govore tečno uobičajene pojmove o cyber sigurnosti i uglavnom se nađu izgubljeni u napornim raspravama.

Prije nego što započnemo s našim najčešćim pojmovnikom kibernetske sigurnosti, shvatimo dva najšira pojma.

Cyberattack namjerna je akcija za iskorištavanje računalnih sustava, tehnološki ovisnih poduzeća i mreža. S namjerom nanošenja štete, oštećenja, kršenja podataka pojedinca ili organizacije - pokušavaju se cyber napadi.

Zapamtite - niti jedna tvrtka nije prevelika ili je kućna mreža premala da postane žrtva.

Jednostavno rečeno, kibernetička sigurnost je zaštita od tih cyber-napada. Višestruki se sigurnosni slojevi šire po sustavima, programima i mrežama kako bi se pojedinci i organizacije zaštitili od neovlaštenog iskorištavanja.

Iako je primjena učinkovitih štitova za kibernetsku sigurnost danas izazovan zadatak, a korisnici bi uvijek trebali biti korak ispred u pobjedi cyber kriminalaca.

Učenje ovih računalnih sigurnosnih uvjeta pomoći će vam da bolje razumijete važnost digitalne sigurnosti.

1. Adware

Adware može se definirati kao paket programa koji je dizajniran za bombardiranje korisnika oglasima. Glavni cilj iza toga je preusmjeriti korisnikove zahtjeve za pretraživanje na web stranice za oglašavanje i prikupljanje marketinških podataka.

Adware prati mrežne aktivnosti korisnika, usporava izvedbu uređaja, prikazuje prilagođene oglase i preuzima zlonamjerni softver na stražnjoj strani, a također jede puno podatkovnih troškova.

2. Botnet

A botnet je gomila nekoliko uređaja povezanih s Internetom, poput računala, mobitela, poslužitelja i IoT uređaja, koji je zarazan i pod nadzorom određene vrste zlonamjernog softvera.

Kao što i samo ime govori, riječ je o mješavini dva pojma, Robot & Network. I upravo su to oni, mreža robota koji se koriste za počinjenje zločina u cyber svijetu.

Evo anatomije kako Botnet djeluje!

3. Clickfraud

Clickfraud se događa kada se umjetno stvoreni lažni klikovi koriste za manipuliranje plaćanjem po kliku (PPC) oglašavanjem. Ideja iza ove prakse je povećati broj plativih klikova kako bi se oglašivačima donio prihod.

Cybercrooks koriste Botnet za stvaranje takvih vrsta prijevara. Ili ovu praksu mogu slijediti pojedinci da ručno kliknu na hiperveze AD ili pomoću automatskog softvera ili mrežnih botova da kliknu ove veze AD.

4. Cyber špijunaža

Kad čujete za cyber špijunažu, možda vam padnu na pamet likovi poput Jamesa Bonda koji se pretvara da je netko tko nisu, infiltrira se u organizacije i također krade tajne.

Slično tom izmišljenom liku, cyber špijunaža je pojam koji opisuje praksu špijuniranja nekoga radi neovlaštenog pristupa povjerljivim informacijama. Primarna meta ovog cyber kriminala obično su velike institucije i vladine organizacije. Ali to ne znači da su pojedinci premali da bi postali žrtvom.

5. Dark Web

Uz toliko toga što se događa putem Interneta, na World Wide Webu ima toliko više nego što se čini. A Dark Web je onaj dio Interneta koji nije vidljiv redovnim korisnicima. Da biste razumjeli što je Dark Web, prvo morate razumjeti što je Deep Web.

To je ogromna mreža web stranica i portala koje tražilice ne kategoriziraju. Isto tako, Dark Web je samo mali dio Deep Weba koji ima tisuće tamnih web mjesta na kojima se izvršavaju sve ilegalne aktivnosti.

6. Obrana u dubini

DiD je pristup koji se koristi za stvaranje višestrukih slojeva sigurnosti radi zaštite informacijskih resursa / imovine i vrijednih podataka u poduzeću od napada. Ako bilo koji mehanizam nekako zakaže, odmah se pojačava drugi sigurnosni sloj kako bi spriječio napad.

Nijedna organizacija ne može ostati zaštićena jednim slojem sigurnosti. Stoga se ovaj višeslojni pristup sigurnosti primjenjuje na svakoj razini IT sustava.

7. Demilitarizirano područje

Demilitarizirana zona poznata je kao postavka vatrozida koja odvaja LAN organizacije od vanjske mreže. DMZ čini određene poslužitelje dostupnima svima, a interni LAN pristup zadržava privatnim i dostupnim samo ovlaštenim osobama.

8. Deficit otkrivanja

Deficit otkrivanja je jaz između vremena potrebnih za ‘otkrivanje’ kršenja iz vremena ‘Kompromisa’.

9. Uskršnje jaje

To je nenamjerno iznenađenje ugrađeno u program ili medij koji je zabavan i dostupan svima. Danas ga se može naći u svakom softveru, posebno u video igrama. To je namjerna šala, skrivena poruka ili slika koja se obično nalazi na zaslonu izbornika.

10. Šifriranje od kraja do kraja

End-to-end enkripcija metoda je zaštite i zaštite komunikacije koja sprečava treće strane u pristupu podacima kada se prenose s jednog uređaja na drugi.

Na primjer, kad god kupujete putem interneta putem kreditne kartice. Vaš mobilni telefon mora poslati kreditnu karticu trgovcu. To je metoda end-to-end enkripcije koja samo osigurava da samo vi i uređaj trgovca možete pristupiti povjerljivim vjerodajnicama.

Također pročitajte:Osiguranje od cyber sigurnosti: New Age prevara?

11. Zli blizanac

Zli blizanac lažna je Wi-Fi žarišna točka ili pristupna točka koja se čini originalnom i sigurnom, ali zapravo je postavljena za njuškanje na drugoj bežičnoj mreži.

12. Iskoristite komplete

Kompleti za eksploataciju u osnovi su paket automatiziranih prijetnji koje napadači koriste za pokretanje exploita protiv ranjivih programa. Eksploativi su stvoreni da izazovu neočekivana ponašanja koja napadač može iskoristiti za izvršavanje štetnih radnji.

13. Vatrozid

Vatrozid je obrambena tehnologija koja je usredotočena na to da spriječi loše momke iz nečije mreže. Djeluje kao virtualna prepreka koja štiti interne i vanjske cyber-napade koji bi mogli napasti vaše osobno računalo.

On čuva provjeru svih neovlaštenih pristupa privatnoj mreži ili iz nje, a također određuje koji ulazak treba biti dopušten ili ne za interakciju s vašim računalom.

14. FTP

Ako se družite s tehnološkim geekovima ili posebno s web programerima, možda ste puno čuli FTP. Ako klimate glavom, vjerojatno znate što to znači. FTP je kratica za File Transfer Protocol koji je namijenjen za prijenos i preuzimanje datoteka.

Na primjer, bilo koja dva sustava koja koriste istu mrežu mogu prenositi datoteke pomoću FTP protokola.

15. Gateway

Gateway djeluje kao most između dviju mreža koji se povezuju pomoću različitih protokola.

16. Pogađanje entropije

Mjera poteškoće koju napadač mora pogoditi kako bi razbio prosječnu lozinku koja se koristi u sustavu. Općenito, entropija je navedena u bitovima.

Kada lozinka ima n-bitova Guessing Entropy, napadaču se pojavljuje veća poteškoća u pogađanju prosječne lozinke.

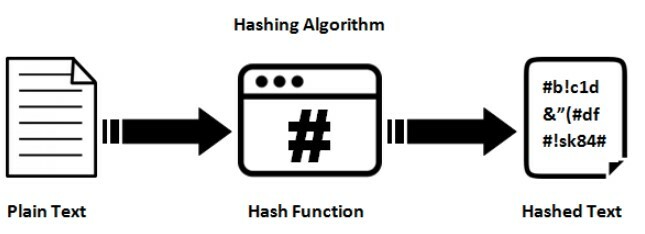

17. Raspršivanje

Hashing je algoritam šifriranja koji pretvara otvoreni tekst lozinke u hasheve. To je oblik kriptografske sigurnosne metode koja se koristi za transformiranje nizova znakova u kraću vrijednost fiksne duljine koja se predstavlja kao izvorni niz.

Na primjer: Kada korisnik želi poslati sigurnu poruku, generira se i šifrira hash i namjeravanoj poruci te se zajedno šalje. Kada se poruka pošalje do kraja, primatelj dešifrira hash kao i poruku da ga pročita.

18. Postupci rukovanja

Proces kojim dva informacijska sustava uspostavljaju komunikacijski kanal. Rukovanje započinje kad jedan uređaj pošalje sadržaj drugom uređaju radi međusobne identifikacije, sinkronizacije i autentifikacije.

19. Krađa identiteta

Ponekad se naziva i Identitetna prijevara, uključuje neovlašteno oduzimanje nečije osobne imovine, a zatim njezinu nezakonitu upotrebu u vlastite koristi.

20. IDS

Sustav za otkrivanje upada je softver ili uređaj koji funkcionira za nadgledanje mrežnog prometa radi zlonamjernih aktivnosti. Ovi sustavi za otkrivanje pomažu u identificiranju sumnjive aktivnosti, evidentiranju podataka i pokušaju blokiranja i prijavljivanja.

21. IP prijevara

IP Lažiranje ili Krivotvorenje IP adresa je tehnika otmice u kojoj se provalnik pretvara kao pouzdani domaćin da bi prikrio nečiji identitet, oteo preglednike ili dobio pristup mreži. Iako nije nezakonito lažno predstavljanje IP adrese, jer vi samo lažirate svoju adresu da biste sakrili svoje mrežne aktivnosti i bili anonimni.

Međutim, ako se netko tom tehnikom maskira kao netko drugi i prepusti se kriminalnim radnjama poput krađe identiteta, onda je to nezakonito.

22. Keylogger

Često se naziva evidentiranje pritiskom na tipke, Keylogger je računalni program koji na tipkovnici vodi zapisnik o pritiscima na tipke. Čitav zapisnik sprema se u datoteku dnevnika koja je šifrirana i može se dijeliti s različitim prijamnicima u različite svrhe. Može se koristiti i za legalna i za ilegalna sredstva. Može pratiti sve osjetljive podatke poput lozinki i PIN-a (osobni identifikacijski broj) u stvarnom vremenu i može se koristiti za otmicu vaših osobnih računa.

23. Makro virus

Makro virus je mali dio koda koji je smješten u makronaredbe različite dokumentacije i softverskih programa poput proračunskih tablica i word dokumenata. Kad god korisnik otvori dokument na koji utječe makro virus, automatski započinje niz radnji. Makro virus se brzo replicira nakon dijeljenja dokumenta s više čvorova.

24. Zlonamjerni softver

Zlonamjerni softver je skupina svih zlonamjernih programa poput virusa, trojanskih konja i špijunskog softvera. To je zlonamjerni program koji dolazi do ciljnog računala i pokreće skripte koje preuzimaju cjelokupnu kontrolu nad svim računalnim funkcijama ciljnog računala. Može ukrasti i oteti sve osjetljive podatke pohranjene u šifriranim datotekama tako što ih dešifrira.

25. Trojanci mobilnog bankarstva

Korisnici koji vrlo često koriste elektroničke uređaje u bankarske svrhe najvjerojatnije će biti pogođeni mobilnim bankarstvom Trojanci. Utjecaj započinje prekrivanjem trojanskog sučelja preko sučelja aplikacije Banking. Kad korisnik unese svoje vjerodajnice za prijavu na svoj račun, Trojanac ih pljačka i lažno predstavlja korisnika.

Obitelj Acecard i Faketone Trojanci bili su vrlo učinkoviti u cyber pošasti 2016. godine koja je preuzela desetke bankarskih aplikacija u Rusiji.

Obavezno pročitati: Cyber-kinetički napad: stvarnost ili mit?

26. Jednosmjerno šifriranje

Hashing i enkripcija imaju istu svrhu, to jest siguran prijenos podataka između pošiljatelja i primatelja. Primarna razlika između oba je ta što u Hashingu ne možete obrnuti postupak za dohvaćanje neheširanog izvornog niza, ali u šifriranju to možete. Hashing je vrsta jednosmjerne enkripcije koja je nepovratan proces i zato se naziva jednosmjernom.

27. Otvorite Wi-Fi

An Otvorite Wi-Fi mreža je nezaštićena veza koja za njezino povezivanje ne zahtijeva provjeru autentičnosti. Iako je za laike to poslastica, prije je prijetnja vašim osobnim podacima, jer se izlažete svim čvorovima povezanim u toj mreži. Hakeri mogu nadzirati sav promet koji nije šifriran.

28. Njuškanje lozinke

Zaporka Njuškanje je postupak upada između prijenosa podatkovnih paketa koji obuhvaća lozinku. Postupak se izvodi pomoću softverske aplikacije nazvane Password Sniffer koja bilježi pakete podataka koji sadrže lozinku i pohranjuje ih u nezakonite i zlonamjerne svrhe.

29. Farmiranje

Farmiranje je još jedan zlonamjerni mehanizam koji korisnika lažno preusmjerava na lažnu web stranicu koja se čini istinskom. Korisnik unosi sve vjerodajnice na duplicirano mjesto smatrajući ga legitimnim. Pharming je vrsta Phishinga koji je postao glavna prijetnja svim web mjestima e-trgovine i e-krojenja.

30. Phishing

Po Phishing, haker nastoji ukrasti vaše osobne podatke poput lozinki i e-pošte. Lažno predstavljanje vrši se prvenstveno putem lažnih e-mailova koji se čine da se šalju putem legitimne web stranice kao što je Amazon ili e-bay. E-pošta traži da se ažurirate ili potvrdite davanjem korisničkog imena i lozinke kako biste pročitali informacije. Prevaranti tada preuzimaju potpunu kontrolu nad vašim računom i kradu vaše podatke poput podataka o bankovnom računu itd.

31. QAZ

QAZ je poznati backdoor trojanski program koji u sustave lansira netamniranu verziju notepad.exe koja omogućava hakerima da se povežu i dobiju pristup pogođenom računalu.

32. Ransomware

Ransomware može biti bilo koji zlonamjerni softver koji šifrira podatke pronađene u pojedinačnom ili poslovnom sustavu. Kad se podaci kriptiraju u pogrešnim rukama, od žrtve se traži ogromna količina novca, tj. Otkupnina.

33. Obrnuti inženjering

Obrnuto inženjerstvo je mehanizam za održavanje i improvizaciju softvera tijekom vremena. Koristi se za pronalaženje programskih pogrešaka i ranjivosti analizom temeljnih blokova koda. Ovaj mehanizam također pomaže u smanjenju replikacije neželjenog koda smanjujući ukupne troškove za ispitivanje i održavanje. Hakeri i crackeri koriste Reverse Engineering za pronalaženje ranjivosti u bilo kojem operacijskom sustavu.

34. Rootkit

Riječ Rootkit izveden je iz dvije riječi, "root", što znači potpunu kontrolu nad sustavom ili dobivanje administratorskih prava zaobilazeći postupak provjere autentičnosti i "kit" znači skup alata poput softverskih aplikacija i paketa kojima se privilegirano podvrgava ovom upadu pristup. Jednom kada uljez dobije potpunu kontrolu nad sustavom poput administratorske, može mijenjati i brisati elemente softverskih aplikacija kojima inače nije dostupan.

35. Skripta Kiddie

Skripta kiddie izraz je koji se koristi za početnike u hakiranju i krakanju. Ne nose vlastitu vještinu da samostalno pišu skriptu, koriste se skriptama koje su razvili drugi hakeri. Nije potrebno umijeće ili iskustvo da biste bili kiddie iz scenarija.

36. Socijalni inženjering

Socijalni inženjering događa se kada prevarant manipulira korisnikom da se odrekne svojih osobnih podataka. Socijalni inženjer je čovjek koji komunicira s pojedincima kako bi prikupio njihove osjetljive podatke i na kraju ih otrgnuo.

Najčešći primjer društvenog inženjeringa je kada neki napadači prevare korisnike davanjem njihovih bankovnih vjerodajnica i drugih podataka o transakcijama.

37. Trojanski konj

trojanski konj zlonamjerni je program o kojem je prvi put izviješteno 19744. godine u izvješću američkog ratnog zrakoplovstva. Korisni teret ovoga može biti sve, ali u mnogim slučajevima djeluje kao zaklon napadaču. Jednom kada napadač ima kontrolu nad host sustavom, oni mogu položiti svoje osobne podatke poput bankovnih vjerodajnica ili zaraziti mrežu.

38. Vishing

Ovo je još jedan pokušaj napadača da dobiju pristup financijskim detaljima žrtve. Vishing ili glasovno krađenje identiteta posebno je jer napadači to pokušavaju učiniti telefonskim pozivom.

39. Nulti dan

Nulti dan je ranjivost računalnog softvera koja je nepoznata sigurnosnim profesionalcima, ali hakerima poznata. Prije nego što dotične strane to mogu otkriti i ublažiti, hakeri su iskoristili tu rupu.

Pročitajte također: Što je cyber osiguranje i zašto ga trebate?

40. Zombi računalo

Zombie Computer događa se kada trojanski konj s daljinskim pristupom ostavlja skrivene kodove u sustav koji kriminalcu omogućuje daljinsko upravljanje računalom. Napadači se oslanjaju na razne robotske mreže koje pomažu u stvaranju zombi računala kako bi mogli izvršavati zločine u cyber svijetu.

Bez obzira na to što razumijete i naučite iz ovog pojmovnika o cyber sigurnosti, vaš je um danas barem otvoren za neko novo razmišljanje!