Toisessa Kali Linux -artikkelissa verkkotyökalu, joka tunnetaan nimellä "nmap’Keskustellaan. Vaikka nmap ei ole vain Kalin työkalu, se on yksi kaikkein hyödyllisimmistä hyödyllisiä verkkokartoitustyökaluja Kalissa.

Nmap, lyhenne jstk Network Mapper, ylläpitää Gordon Lyon (lisää herra Lyonista täältä: http://insecure.org/fyodor/) ja sitä käyttävät monet turvallisuusammattilaiset ympäri maailmaa.

Apuohjelma toimii sekä Linuxissa että Windowsissa ja on komentoriviltä (CLI) ajettu. Kuitenkin niille, jotka ovat hieman arka komentorivillä, on upea graafinen käyttöliittymä nmapille zenmap.

On erittäin suositeltavaa, että ihmiset oppivat nmapin CLI -version, koska se tarjoaa paljon enemmän joustavuutta verrattuna zenmap -graafiseen versioon.

Mikä on nmap -palvelimen tarkoitus? Mahtava kysymys. Nmap antaa järjestelmänvalvojalle mahdollisuuden oppia nopeasti ja perusteellisesti verkon järjestelmistä, joten nimi, Network MAPper tai nmap.

Nmap pystyy nopeasti paikantamaan live -isännät sekä kyseiseen isäntään liittyvät palvelut. Nmapin toimintoja voidaan laajentaa entisestään Nmap -skriptimoottorilla, joka usein lyhennetään NSE: ksi.

Tämän komentosarjamoduulin avulla järjestelmänvalvojat voivat nopeasti luoda komentosarjan, jonka avulla voidaan määrittää, onko heidän verkostossaan juuri löydetty haavoittuvuus. Monet skriptit on kehitetty ja mukana useimmissa nmap -asennuksissa.

Varoituksen sana - nmap on yleisesti käytetty ihmisillä, joilla on sekä hyviä että huonoja aikomuksia. On oltava erittäin varovainen, jotta et käytä nmap -järjestelmiä sellaisia järjestelmiä vastaan, joita lupa ei ole nimenomaisesti kirjallisessa/oikeudellisessa sopimuksessa. Ole varovainen käyttäessäsi nmap -työkalua.

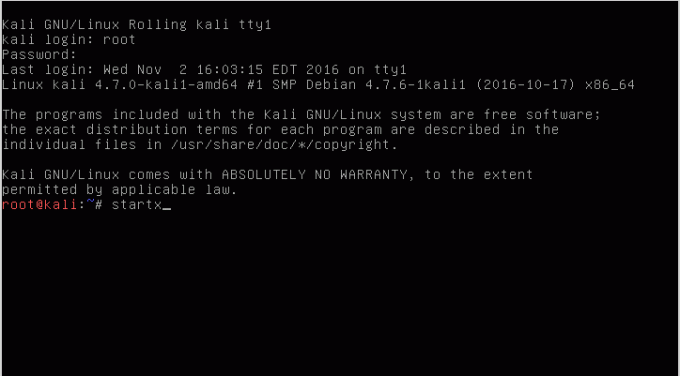

Ensimmäinen askel nmapin kanssa on kirjautua sisään Kali Linux -koneeseen ja haluttaessa aloittaa graafinen istunto (Tämä sarjan ensimmäinen artikkeli on asennettu Kali Linux ja Enlightenment Desktop Environment).

Asennuksen aikana asentaja olisi pyytänyt käyttäjääjuuri"Käyttäjän salasana, jota tarvitaan sisäänkirjautumiseen. Kun olet kirjautunut sisään Kali Linux -koneeseen komennolla "startx"Enlightenment -työpöytäympäristö voidaan käynnistää - on syytä huomata, että nmap ei vaadi työpöytäympäristöä.

# startx.

Kun olet kirjautunut sisään Valaistuminen, pääteikkuna on avattava. Kun napsautat työpöydän taustaa, näyttöön tulee valikko. Päätelaitteeseen navigointi voidaan tehdä seuraavasti: Sovellukset->Järjestelmä-> ‘Xterm'Tai'UXterm'Tai'Root Terminal‘.

Kirjoittaja on kuori -ohjelman fani nimeltä "Terminaattori"Mutta tämä ei välttämättä näy Kali Linuxin oletusasennuksessa. Kaikki luetellut shell -ohjelmat toimivat nmap -tarkoituksia varten.

Kun terminaali on käynnistetty, nmap -hauskuus voi alkaa. Tätä opetusohjelmaa varten luotiin yksityinen verkko, jossa oli Kali -kone ja Metasploitable -kone.

Tämä teki asioista helpompaa ja turvallisempaa, koska yksityisen verkon alue varmistaa, että skannaukset pysyvät päällä turvallisia koneita ja estää haavoittuvan Metasploitable -koneen vaarantamisen muu.

Tässä esimerkissä molemmat koneet ovat yksityisessä tilassa 192.168.56.0 /24 verkkoon. Kali -koneen IP -osoite on 192.168.56.101 ja skannattavan Metasploitable -laitteen IP -osoite on 192.168.56.102.

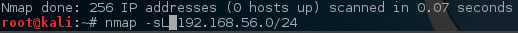

Oletetaan kuitenkin, että IP -osoitetiedot eivät olleet saatavilla. Nopea nmap -skannaus voi auttaa määrittämään, mitä tietyssä verkossa on. Tämä skannaus tunnetaan nimellä "Yksinkertainen lista'Skannaa siis -L argumentit välitettiin nmap -komennolle.

# nmap -sL 192.168.56.0/24.

Valitettavasti tämä ensimmäinen skannaus ei palauttanut yhtään live -isäntää. Joskus tämä vaikuttaa tiettyihin käyttöjärjestelmiin portin skannaus verkkoliikenne.

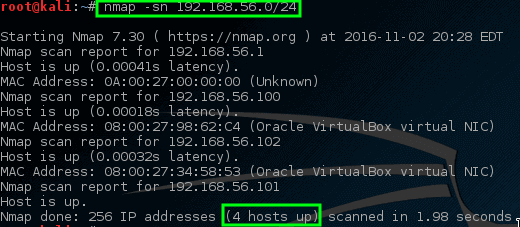

Ei hätää, mutta nmapilla on joitain temppuja näiden koneiden löytämiseksi. Tämä seuraava temppu kertoo nmapille yksinkertaisesti yrittää pingittää kaikki osoitteet 192.168.56.0/24 verkkoon.

# nmap -sn 192.168.56.0/24.

Tällä kertaa nmap palauttaa mahdolliset isännät skannattavaksi! Tässä komennossa, -sn poistaa käytöstä nmapin oletuskäyttäytymisen yrittäessäsi skannata isäntä ja pyytää nmapia yksinkertaisesti yrittämään ping -isäntää.

Yritetään antaa nmap -portin skannata nämä tietyt isännät ja katsoa, mitä tapahtuu.

# nkartta 192.168.56.1,100-102.

Vau! Tällä kertaa nmap osui kultakaivokseen. Tällä isännällä on melko vähän avoimet verkkoportit.

Kaikki nämä portit osoittavat jonkinlaista kuuntelupalvelua tässä koneessa. Muistaakseni aiemmasta,. 192.168.56.102 IP -osoite on määritetty metasploitable -haavoittuvalle koneelle, joten niitä on niin paljon avaa tämän isännän portit.

Useiden koneiden avaaminen useilla koneilla on erittäin epänormaalia, joten saattaa olla viisasta tutkia tätä konetta hieman tarkemmin. Järjestelmänvalvojat voisivat jäljittää fyysisen koneen verkossa ja katsoa konetta paikallisesti, mutta se ei olisi kovin hauskaa varsinkin kun nmap voisi tehdä sen puolestamme paljon nopeammin!

Tämä seuraava tarkistus on palveluskannaus, ja sitä käytetään usein määrittämään mitä palvelu saattaa kuunnella tietyssä portissa koneella.

Nmap tutkii kaikki avoimet portit ja yrittää banneria napata tietoja kullakin portilla olevista palveluista.

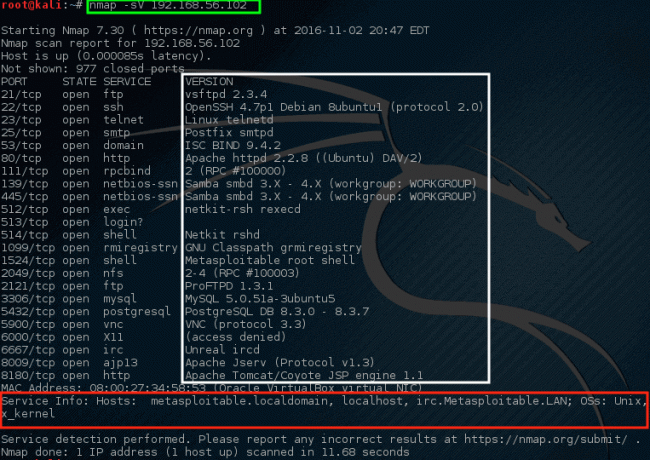

# nmap -sV 192.168.56.102.

Huomaa, että tällä kertaa nmap tarjosi joitain ehdotuksia siitä, mitä nmap ajatteli saattaa toimia tällä portilla (korostettuna valkoisessa ruudussa). Myös nmap yritti määrittää tietoja käyttöjärjestelmästä käynnissä tällä koneella sekä sen isäntänimi (myös suurella menestyksellä!).

Tämän lähdön tarkastelun pitäisi herättää melko paljon huolenaiheita verkonvalvojalle. Ensimmäinen rivi väittää niin VSftpd versio 2.3.4 toimii tällä koneella! Se on todella vanha versio VSftpd: stä.

Etsiminen läpi ExploitDB, vakava haavoittuvuus löydettiin jo vuonna 2011 tälle tietylle versiolle (ExploitDB -tunnus - 17491).

Katsotaanpa nmap tarkemmin tätä porttia ja katso, mitä voidaan määrittää.

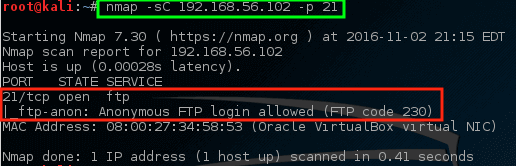

# nmap -sC 192.168.56.102 -p 21.

Tällä komennolla nmap kehotettiin suorittamaan oletuskomento (-CC) FTP -portissa (-s 21) isännän päällä. Vaikka se voi olla tai ei ole ongelma, nmap huomasi sen anonyymi FTP -kirjautuminen on sallittu tällä palvelimella.

Tämä yhdistettynä aiempaan tietoon siitä, että VSftd: llä on vanha haavoittuvuus, pitäisi kuitenkin huolestuttaa. Katsotaanpa, onko nmapissa komentosarjoja, jotka yrittävät tarkistaa VSftpd -haavoittuvuuden.

# etsi .nse | grep ftp.

Huomaa, että nmapilla on NSE skripti on jo rakennettu VSftpd -takaoviongelmaa varten! Yritetään suorittaa tämä komentosarja tätä isäntää vastaan ja katsoa, mitä tapahtuu, mutta ensin voi olla tärkeää tietää, miten skriptiä käytetään.

# nmap --script-help = ftp-vsftd-backdoor.nse.

Kun luet tämän kuvauksen läpi, on selvää, että tätä komentosarjaa voidaan käyttää kokeilemaan, onko tämä kone altis haavoittuvuuksille ExploitDB aiemmin tunnistettu ongelma.

Suorita skripti ja katso mitä tapahtuu.

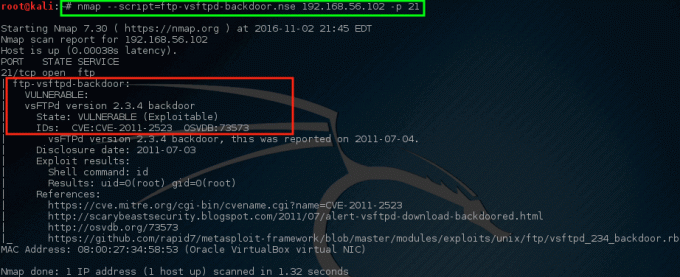

# nmap --script = ftp-vsftpd-backdoor.nse 192.168.56.102 -p 21.

Joo! Nmapin käsikirjoitus palautti vaarallisia uutisia. Tämä kone on todennäköisesti hyvä ehdokas vakavaan tutkimukseen. Tämä ei tarkoita, että kone olisi vaarantunut ja sitä käytettäisiin kauheisiin/kauheisiin asioihin, mutta sen pitäisi aiheuttaa joitain huolenaiheita verkko-/turvallisuustiimeille.

Nmap pystyy olemaan erittäin valikoiva ja erittäin tasainen. Suurin osa tähänastisista toimista on yrittänyt pitää nmapin verkkoliikenteen kohtuullisen hiljaisena, mutta henkilökohtaisesti omistetun verkon skannaaminen tällä tavalla voi olla erittäin aikaa vievää.

Nmap pystyy tekemään paljon aggressiivisemman tarkistuksen, joka tuottaa usein paljon samaa tietoa, mutta yhdellä komennolla useiden sijasta. Katsotaanpa aggressiivisen skannauksen tulosta (Huomaa - aggressiivinen skannaus voi alkaa tunkeutumisen havaitsemis-/estämisjärjestelmät!).

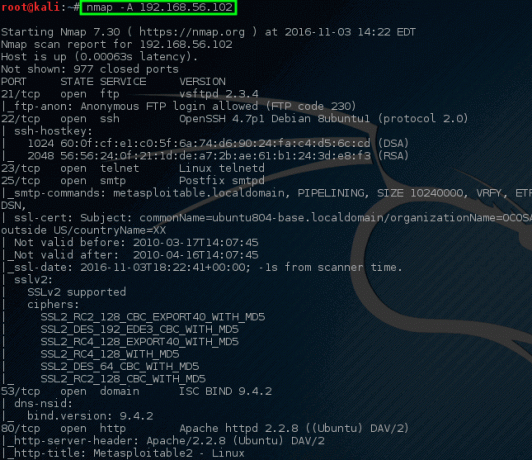

# nmap -A 192.168.56.102.

Huomaa tällä kertaa, että yhdellä komennolla nmap on palauttanut paljon aiemmin palauttamiaan tietoja tällä koneella käynnissä olevista avoimista porteista, palveluista ja kokoonpanoista. Suurta osaa näistä tiedoista voidaan käyttää apuna kuinka suojata tämä kone sekä arvioida, mitä ohjelmistoja verkossa voi olla.

Tämä oli vain lyhyt, lyhyt luettelo monista hyödyllisistä asioista, joita nmap voidaan käyttää isäntä- tai verkkosegmentin löytämiseen. Henkilöitä kehotetaan voimakkaasti jatkamaan kokeile nmap hallitulla tavalla henkilön omistamassa verkossa (Älä harjoittele skannaamalla muita kokonaisuuksia!).

Siellä on virallinen opas Nmap -verkon skannaus tekijän mukaan Gordon Lyon, saatavana Amazonista.