Kuten me kaikki tiedämme, pääkäyttäjä on kuningas ja hänellä on rajoittamattomat oikeudet Linux -järjestelmään nähden. Muut kuin pääkäyttäjät rajoittuvat kuitenkin perustoimintoihin. Lisäksi, sudon käyttäjät saavat vain tietyn määrän pääkäyttäjän oikeuksia, jotka pääkäyttäjä pitää sopivina suorittamaan tiettyjä korotettuja tehtäviä.

Ongelmia syntyy, kun tavallisilla käyttäjillä on hallitsematon pääsy resursseihin tai heidät tahattomasti juurtuvat. Tämä on vakava tietoturvariski, joka voi aiheuttaa häiriöitä, ei-toivottuja muutoksia ja pahimmassa tapauksessa järjestelmän kaatumisen. Toinen mahdollinen riski on, kun tiedostoilla on vähemmän turvalliset tiedostojen käyttöoikeudet. Esimerkiksi globaalien käyttäjien kirjoitusoikeuksilla varustettuja käynnistystiedostoja voidaan helposti muokata tai vioittaa, mikä johtaa järjestelmän rikkoutumiseen.

[ Saatat myös pitää: Hyödyllisiä vinkkejä tietojen ja Linuxin suojaamiseen ]

Vaikka voimme toteuttaa fyysistä, verkko- ja tietoturvaa, ilkeä käyttäjä voi kiertää turvatoimenpiteet ja hyödyntää tällaisia suojareikiä. Tästä syystä tiedostojärjestelmien suojaus on otettava vakavasti. Se tarjoaa ylimääräisen puolustuksen ilkivaltaisten työntekijöiden hyökkäysten tai sisäpiiriuhkien edessä, joiden ei tarvitse tehdä raskaita töitä kiertääkseen turvatoimia päästäkseen tiedostoihin.

Järjestelmän turvallisuudessa keskitymme seuraaviin avainkohtiin:

Olet varmaan kuullut sen kaikki Linuxissa pidetään tiedostona. Ja jos ei ole, se on prosessi. Jokainen tiedosto Linux -järjestelmässä on käyttäjän ja ryhmän käyttäjän omistama. Se sisältää myös tiedostojen käyttöoikeudet kolmelle käyttäjäluokalle: Käyttäjä (u), Ryhmä (g), ja muut (o). Käyttöoikeudet esitetään luku-, kirjoitus- ja suoritus- ( rwx ) kullekin käyttäjäryhmälle.

rwx rwx rwx. Käyttäjäryhmä Muut.

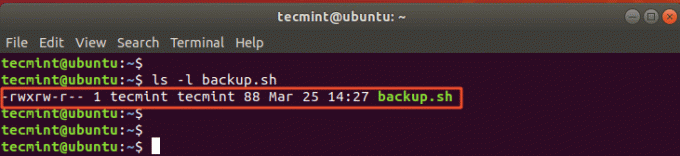

Kuten aiemmin on nähty Linuxin perusasiat, voit tarkastella tiedoston käyttöoikeuksia ls komento kuten on esitetty.

$ ls -l.

Yhteenvetona voidaan todeta, että käyttöoikeuksia edustaa yleensä yhdeksän merkkiä. Kolme ensimmäistä merkkiä edustavat tiedoston omistajan oikeuksia. Toinen merkkijoukko edustaa tiedoston ryhmän omistajan käyttöoikeuksia. Lopuksi viimeinen sarja muille tai maailmanlaajuisille käyttäjille. Nämä hahmot ovat aina mukana lukea, kirjoittaa, suorittaa (rwx) Tilaus.

Käyttöoikeuksien jälkeen meillä on käyttäjien ja ryhmien omistusoikeudet, jota seuraa tiedoston tai hakemiston koko, muutospäivämäärä ja lopuksi tiedoston nimi.

Tiedostojen ja hakemistojen käyttöoikeuksia voidaan muuttaa sopiviksi. Nyrkkisääntönä on käyttää vähiten etuoikeusperiaatetta. Yksinkertaisesti sanottuna, varmista, että käyttäjät saavat työnsä suorittamiseen tarvittavat vähimmäisoikeudet.

Vähimpien oikeuksien periaate rajoittaa käyttäjät vain tiettyihin rooleihin, ja näin minimoidaan riski, että hyökkääjät pääsevät käsiksi tärkeisiin tietoihin ja muuttavat niitä hyödyntämällä matalan vivun käyttäjätiliä. Se myös vähentää hyökkäyspintaa ja rajoittaa haittaohjelmien leviämistä siinä tapauksessa, että hyökkääjä ottaa järjestelmän hallintaansa.

Siksi, jos käyttäjän tarvitsee vain tarkastella tiedoston tai hakemiston sisältöä, hänelle ei pitäisi antaa suoritus- tai kirjoitusoikeuksia. Aivan perustasolla anna vain vähiten käyttöoikeuksia ja omistajuuksia, joita käyttäjä tarvitsee tehtävien suorittamiseen. Olemme käsitelleet, miten muokata tiedostojen/hakemistojen käyttäjäoikeuksia ja omistajuuksia käyttämällä chmod- ja chown -komentoja Linuxin peruskäskyt aihe.

Jotta järjestelmänvalvoja voi hallita käyttöoikeuksia helpommin, erityisiä käyttöoikeuksia tai käyttöoikeuksia voidaan myöntää koko hakemistolle. Yksi erityisoikeuksista, joita voidaan soveltaa tiedoston tai hakemiston poistamisen ja muokkaamisen rajoittamiseen, on tahmea bitti.

Skenaariossa, jossa a jaetut hakemistot ovat kaikkien käyttäjien käytettävissä järjestelmässä tai verkossa, on olemassa vaara, että jotkut käyttäjät voivat poistaa tai muokata hakemistossa olevia tiedostoja. Tämä ei ole toivottavaa, jos haluat säilyttää hakemiston sisällön eheyden. Ja tässä tahmea terä tulee sisään.

Tahmea bitti on erityinen tiedoston käyttöoikeus, joka on asetettu tiedostoon tai koko hakemistoon. Se antaa vain kyseisen tiedoston/hakemiston omistajalle oikeuden poistaa tai tehdä muutoksia tiedoston tai hakemiston sisältöön. Kukaan muu käyttäjä ei voi poistaa tai muokata tiedostoa/hakemistoa. Sillä on symbolinen arvo t ja numeerinen arvo 1000.

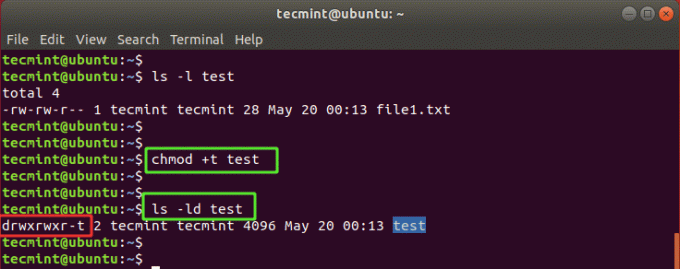

Jos haluat ottaa tahmean bitin käyttöön hakemistossa, käytä chmod komento seuraavasti:

$ chmod +t hakemiston_nimi.

Alla olevassa esimerkissä olemme käyttäneet tahmeaa bittiä hakemistoon nimeltä testata. Hakemiston tapauksessa kaikki sisältö perii tahmeat bittiluvat. Voit tarkistaa tahmean bitin käyttöoikeudet ls -vanha komento. Muista huomata t symboli tiedoston käyttöoikeuksien lopussa.

$ ls -ld testi.

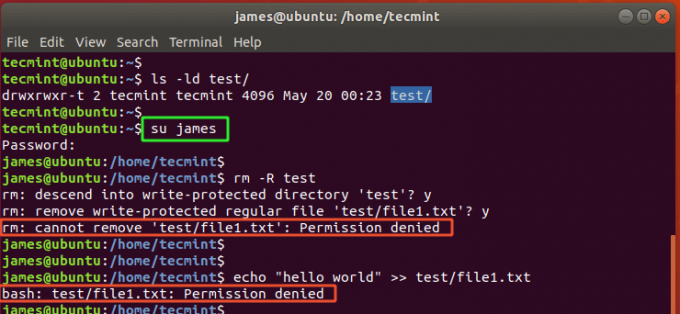

Jos toinen käyttäjä yrittää poistaa hakemiston tai muokata hakemistossa olevaa tiedostoa, he tervehtivät a Lupa kielletty virhe.

Ja tämä on tikun bittitiedoston luvan ydin.

SUID (Aseta käyttäjätunnus) on toinen erityinen tiedostojen käyttöoikeus, jonka avulla toinen tavallinen käyttäjä voi suorittaa tiedoston, jolla on tiedoston omistajan käyttöoikeudet. Se on yleensä merkitty symbolisella arvolla s käyttäjän osassa tiedostojen käyttöoikeuksia x joka edustaa suoritusoikeuksia. SUID: n numeerinen arvo on 4000.

SGID, (Aseta ryhmän tunnus) sallii tavallisen käyttäjän periä tiedostoryhmän omistajan ryhmäkäyttöoikeudet. Sen sijaan, että x suoritusoikeuksia varten näet s tiedostojen käyttöoikeuksien ryhmäosassa. SGID on numeerinen arvo 2000.

Kuinka käteviksi ne osoittautuvatkaan SUID ja SGID käyttöoikeudet liittyvät tietoturvariskeihin, ja niitä tulisi välttää kaikin keinoin. Tämä johtuu siitä, että he myöntävät erityisiä etuja tavallisille käyttäjille. Jos tunkeilija, joka esiintyy tavallisena käyttäjänä, kohtaa pääkäyttäjän omistaman suoritustiedoston, jossa on SUID Kun bitti on asetettu, he voivat käyttää tätä porsaanreikää ja hyödyntää järjestelmää.

Löytääksesi kaikki tiedostot SUID bitti asetettu Linuxissa suorita etsi komento pääkäyttäjänä.

$ find / -perm -4000 tyyppi -f.

Ajettavat hakemistot:

$ find / -perm -4000 tyyppi -d.

Löytääksesi kaikki tiedostot SGID bittisarja:

$ find / -perm -2000 tyyppi -f.

Suorita hakemistot:

$ find / -perm -2000 tyyppi -d.

Poistaaksesi SUID bit tiedostossa, suorita chmod -komento kuvan mukaisesti:

$ chmod u-s/polku/tiedostoon.

Jos haluat poistaa SGID -bitin tiedostosta, suorita komento:

$ chmod g-tiedoston tiedostonimi/polku/tiedostoon.

Ei ole harvinaista, että käyttäjät asettavat heikkoja salasanoja. Hyvä luku asettaa lyhyet, tavalliset ja helposti arvattavat salasanat, jotta et unohda niitä kirjautumisen aikana. Vaikka kätevät, heikot salasanat voidaan helposti rikkoa käyttämällä raa'an voiman hyökkäysskriptejä.

PAM moduuli ( Liitettävä todennusmoduuli ) on moduuli, jonka avulla järjestelmänvalvojat voivat valvoa salasanakäytäntöjä Linux -järjestelmissä. Tämän saavuttamiseksi tarvitset pam_pwquality moduulin, jonka tarjoaa libpam_pwquality kirjasto. pam_pwquality moduuli tarkistaa salasanan vahvuuden sääntöjen ja järjestelmän sanakirjan perusteella ja määrittää heikot salasanavalinnat.

Asentaaksesi pam_pwquality moduuli päällä Ubuntu 18.04 ja uudemmat versiot, suorita:

$ sudo apt install libpam_pwquality.

Varten RHEL / CentOS 8, suorita komento:

$ sudo dnf asenna libpwquality.

Määritystiedosto löytyy seuraavasta paikasta:

Ennen kuin aloitamme muokkaamisen PAM kokoonpanotiedosto, harkitsemme ensin tietojen keräämistä salasanan ikääntymisen ohjaimista.

Nämä löytyvät /etc/login.defs tiedosto.

Tiedosto sisältää seuraavat salasanaohjaimet:

Oletusarvot on esitetty alla.

PASS_MAX_DAYS attribuutti rajoittaa päivien määrää, jonka käyttäjä voi käyttää salasanaansa. Kun tämä arvo saavutetaan tai salasana vanhenee, käyttäjän on vaihdettava salasanansa kirjautuakseen järjestelmään. Oletusarvoisesti tämä arvo on 99999, joka tarkoittaa 273 vuotta. Tässä ei ole paljon järkeä turvallisuuden kannalta, koska käyttäjä voi jatkaa salasanansa käyttöä koko elämänsä ajan.

Voit asettaa tämän mielekkääksi arvoksi, esimerkiksi 30 päiväksi, kuten kuvassa.

PASS_MAX_DAYS 30.

30 päivän kuluttua käyttäjä joutuu vaihtamaan salasanansa toiseen.

PASS_MIN_DAYS -määritteessä määritetään vähimmäiskesto, jonka käyttäjät voivat käyttää salasanaansa ennen sen vaihtamista. Mitä tämä tarkoittaa? Jos esimerkiksi arvoksi on asetettu 15 päivää, käyttäjä ei voi vaihtaa salasanaa uudelleen ennen kuin 15 päivää on kulunut.

PASS_MAX_DAYS 15.

PASS_WARN_AGE -attribuutti määrittää, kuinka monta päivää käyttäjä saa varoituksen salasanansa lähestyvästä päättymisestä ennen kuin se vanhenee. Voit esimerkiksi asettaa tämän 7 päiväksi kuvan mukaisesti.

PASS_MAX_DAYS 7.

MERKINTÄ: Nämä salasanasäätimet eivät toimi aiemmin luotujen tilien kanssa. Niitä sovelletaan vain uusiin tileihin, jotka on luotu sääntöjen määrittämisen jälkeen.

Ennen kuin muokkaat /etc/pam.d/common-password tiedosto, luo varmuuskopio. Tässä esimerkissä olemme luoneet common-password.bak varmuuskopiotiedosto.

$ sudo cp /etc/pam.d/common-password /etc/pam.d/common-password.bak.

Avaa sitten tiedosto.

$ sudo vim /etc/pam.d/common-password

Etsi alla näkyvä viiva.

vaadittu salasana pam_pwquality.so yritä uudelleen = 3.

yritä uudelleen -asetus määrittää, kuinka monta kertaa sinun on annettava oikea salasana ennen virheen saamista. Oletusarvoisesti tämä on 3. Tämä on vain yksi vaihtoehto, ja aiomme sisällyttää useita vaihtoehtoja.

Lisää riville seuraavat määritteet:

minlen = 10 difok = 3 lcredit = -1 ucredit = -1 dcredit = -1 luotto = -1 reject_username

Tarkennetaan näitä ominaisuuksia.

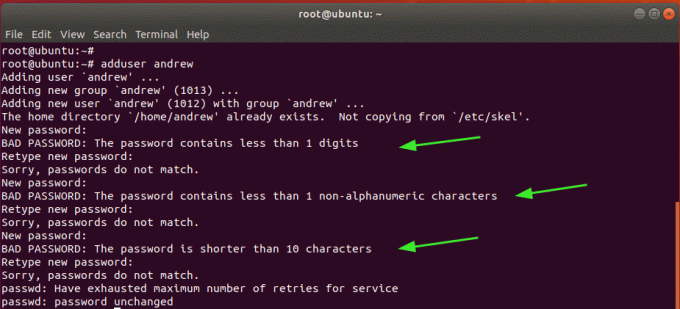

Jos yrität luoda uuden käyttäjän, joka ei täytä salasanakäytäntöjä, törmäät sellaisiin virheisiin kuin kuvassa.

Tämä päättää aiheen järjestelmän turvallisuudesta ja turvallisuuden perusteista yleensä. Koko luvussa olemme valottaneet perusturvatoimenpiteitä, joita voit toteuttaa suojata Linux -järjestelmäsi haitallisilta käyttäjiä, kuten hakkereita tai tyytymättömiä työntekijöitä.