A LFCE (lyhenne jstk Linux -säätiön sertifioitu insinööri) on koulutettu ja hänellä on asiantuntemusta verkkopalvelujen asentamiseen, hallintaan ja vianmääritykseen Linuxissa järjestelmät, ja hän vastaa järjestelmän suunnittelusta, toteutuksesta ja jatkuvasta ylläpidosta arkkitehtuuri.

Esittelyssä Linux Foundation Certification Program (LFCE).

Salauksen ajatuksena on antaa vain luotetuille henkilöille pääsy arkaluonteisiin tietoihisi ja suojata niitä joutumasta vääriin käsiin, jos koneesi / kiintolevysi katoaa tai varastetaan.

Yksinkertaisesti sanottuna avainta käytetään "Lukko”Pääsy tietoihisi, jotta ne tulevat saataville, kun järjestelmä on käynnissä ja valtuutettu käyttäjä avaa lukituksen. Tämä tarkoittaa sitä, että jos henkilö yrittää tutkia levyn sisältöä (kytkemällä se omaan järjestelmään tai käynnistämällä kone LiveCD/DVD/USB -laitteella), hän löytää vain lukemattomia tietoja todellisen sijasta tiedostot.

Tässä artikkelissa keskustelemme salattujen tiedostojärjestelmien määrittämisestä

dm-krypta (lyhenne laitteen kartoittimesta ja salaustekniikasta), joka on ytimen vakiotason salausväline. Huomaa, että siitä lähtien dm-krypta on lohkotason työkalu, sitä voidaan käyttää vain kaikkien laitteiden, osioiden tai silmukkalaitteiden salaamiseen (ei toimi tavallisissa tiedostoissa tai hakemistoissa).Koska pyyhimme kaikki valitsemassamme asemassa olevat tiedot (/dev/sdb), ensinnäkin meidän on tehtävä varmuuskopio kaikista osioon sisältyvistä tärkeistä tiedostoista ENNEN etenee pidemmälle.

Pyyhi kaikki tiedot /dev/sdb. Aiomme käyttää dd komento täällä, mutta voit tehdä sen myös muilla työkaluilla, kuten silputa. Seuraavaksi luomme osion tälle laitteelle, /dev/sdb1, selityksen mukaan Osa 4 - Luo osioita ja tiedostojärjestelmiä Linuxiin LFCS -sarjasta.

# dd if =/dev/urandom of =/dev/sdb bs = 4096

Ennen kuin jatkamme, meidän on varmistettava, että ytimemme on koottu salaustuella:

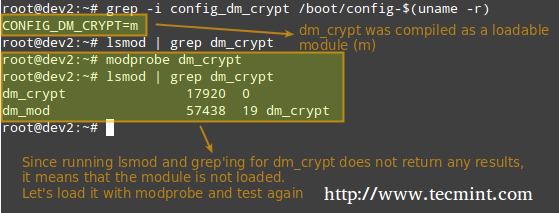

# grep -i config_dm_crypt /boot /config -$ (uname -r)

Kuten yllä olevassa kuvassa esitetään, dm-krypta ydinmoduuli on ladattava salauksen määrittämiseksi.

Cryptsetup on käyttöliittymä, jolla voidaan luoda, määrittää, käyttää ja hallita salattuja tiedostojärjestelmiä dm-krypta.

# aptitude update && aptitude install cryptsetup [Ubuntussa] # yum update && yum install cryptsetup [On CentOS] # zypper refresh && zypper install cryptsetup [On openSUSE]

Oletuskäyttötila kryptaukset On LUKS (Linux -yhdistetyn avaimen asennus), joten pysymme siinä. Aloitamme asettamalla LUKS -osion ja salasanan:

# cryptsetup -y luksFormat /dev /sdb1.

Yllä oleva komento toimii kryptaukset oletusparametreilla, jotka voidaan luetella

# cryptsetup --versio.

Jos haluat vaihtaa salaus, hashtai näppäintä parametreja, voit käyttää - salaus, - hajautusja -avaimen kokoinen liput ja arvot, jotka on otettu /proc/crypto.

Seuraavaksi meidän on avattava LUKS -osio (meiltä kysytään aiemmin syöttämäämme salasanaa). Jos todennus onnistuu, salattu osio on käytettävissä sisällä /dev/mapper määritetyllä nimellä:

# cryptsetup luksOpen /dev /sdb1 my_encrypted_partition.

Nyt muotoilemme osion muodossa ext4.

# mkfs.ext4/dev/mapper/my_encrypted_partition.

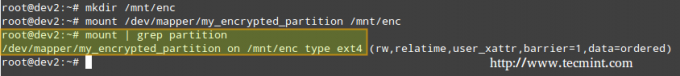

ja luo kiinnityspiste salatun osion liittämiseksi. Lopuksi saatamme haluta vahvistaa, onnistuiko asennus.

# mkdir /mnt /enc. # mount/dev/mapper/my_encrypted_partition/mnt/enc. # kiinnitys | grep -osio.

Kun olet kirjoittanut tai lukenut salattuun tiedostojärjestelmään, irrota se

# umount /mnt /enc.

ja sulje LUKS -osio käyttämällä

# cryptesetup luksSulje my_encrypted_partition.

Lopuksi tarkistamme, onko salattu osio turvallinen:

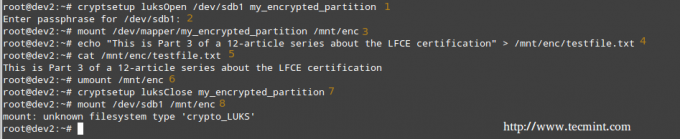

1. Avaa LUKS -osio

# cryptsetup luksOpen /dev /sdb1 my_encrypted_partition.

2. Anna tunnuslause

3. Asenna osio

# mount/dev/mapper/my_encrypted_partition/mnt/enc.

4. Luo nuketiedosto kiinnityspisteen sisään.

# echo "Tämä on osa 3 12-artikkelisarjasta LFCE-sertifioinnista"> /mnt/enc/testfile.txt.

5. Varmista, että voit käyttää juuri luomaasi tiedostoa.

# cat /mnt/enc/testfile.txt.

6. Irrota tiedostojärjestelmä.

# umount /mnt /enc.

7. Sulje LUKS -osio.

# cryptsetup luksSulje my_encrypted_partition.

8. Yritä asentaa osio tavalliseksi tiedostojärjestelmäksi. Sen pitäisi osoittaa virhe.

# mount /dev /sdb1 /mnt /enc.

tunnuslause aiemmin syöttämäsi salatun osion käyttö on tallennettu RAM muisti sen ollessa auki. Jos joku saa käsiinsä tämän avaimen, hän voi purkaa tiedot. Tämä on erityisen helppoa kannettavan tietokoneen tapauksessa, koska RAM -muistin sisältö säilytetään lepotilassa swap -osiossa.

Vältä avaimesi kopion jättäminen varkaan käsiksi salaamalla vaihto -osio seuraavasti:

1 Luo osio, jota käytetään vaihtona, sopivan kokoisena (/dev/sdd1 meidän tapauksessamme) ja salaa se kuten aiemmin selitettiin. Nimeä se vain "vaihtaa"Mukavuuden vuoksi."

2.Aseta se vaihtoksi ja aktivoi se.

# mkswap/dev/mapper/swap. # swapon/dev/mapper/swap

3. Muuta seuraavaksi vastaava merkintä /etc/fstab.

/dev/mapper/swap none swap sw 0 0.

4. Lopuksi muokkaa /etc/crypttab ja käynnistä uudelleen.

swap /dev /sdd1 /dev /urandom swap.

Kun järjestelmä on käynnistynyt, voit tarkistaa vaihtotilan tilan:

# cryptsetup -tilanvaihto.

Tässä artikkelissa olemme tutkineet osion salaamista ja tilan vaihtamista. Tällä asetuksella tietosi pitäisi olla huomattavasti turvassa. Kokeile rohkeasti äläkä epäröi ottaa meihin yhteyttä, jos sinulla on kysymyksiä tai kommentteja. Käytä vain alla olevaa lomaketta - kuulemme sinusta enemmän kuin mielellämme!