SSH on kõige populaarsem ja turvalisem meetod Linuxi serverite kaughaldamiseks. Üks serveri kaughalduse väljakutseid on ühenduse kiirus, eriti mis puudutab seansi loomist kaug- ja kohalike masinate vahel.

Sellel protsessil on mitu kitsaskohta, üks stsenaarium on see, kui loote esmakordselt ühenduse kaugserveriga; seansi loomiseks kulub tavaliselt mõni sekund. Kui aga proovite mitu ühendust järjest luua, põhjustab see üldkulusid (kombinatsioon liigset või kaudset arvutusaega, mälu, ribalaiust või muid sellega seotud ressursse operatsioon).

Selles artiklis jagame nelja kasulikku näpunäidet SSH kaugühenduste kiirendamiseks Linuxis.

OpenSSH toetab mõlemat IPv4/IP6, kuid mõnikord IPv6 ühendused kipuvad olema aeglasemad. Seega võite kaaluda ssh -ühenduste sundimist ainult IPv4 kaudu, kasutades järgmist süntaksit:

# ssh -4 [e -post kaitstud]

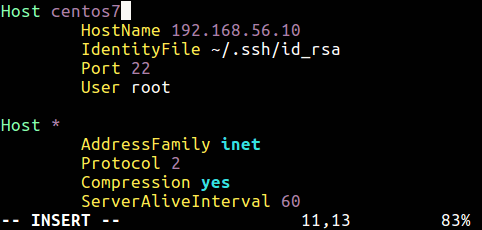

Teise võimalusena kasutage AadressPerekond (määrab ühenduse loomiseks kasutatava aadressipere) direktiivi teie ssh konfiguratsioonifailis

/etc/ssh/ssh_config (globaalne konfiguratsioon) või ~/.ssh/config (kasutajapõhine fail).Tunnustatud väärtused on "mis tahes”, “inet"Ainult IPv4 jaoks või"inet6”.

$ vi ~ .ssh/config

Siin on kasulik stardijuhend kasutajaspetsiifilise ssh konfiguratsioonifaili konfigureerimiseks:

Lisaks saate kaugmasinal ka sshd deemonile anda käsu kaaluda ühendusi IPv4 kaudu, kasutades ülaltoodud direktiivi /etc/ssh/sshd_config faili.

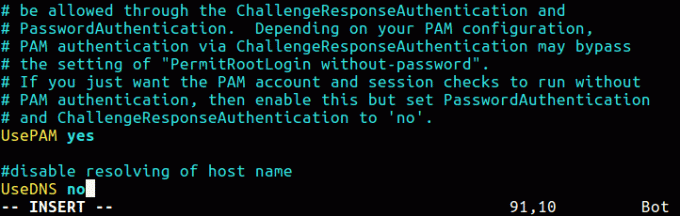

Vaikimisi otsib sshd deemon kaughosti nime ja kontrollib ka seda, et kaug -IP -aadressi lahendatud hosti nimi kaardistatakse tagasi samale IP -aadressile. See võib põhjustada viivitusi ühenduse loomisel või seansi loomisel.

Kasutage DNS -i direktiiv kontrollib ülaltoodud funktsioone; selle keelamiseks otsige ja tühistage see kaustast /etc/ssh/sshd_config faili. Kui see pole määratud, lisage see väärtusega ei.

Kasutage DNS -i nr.

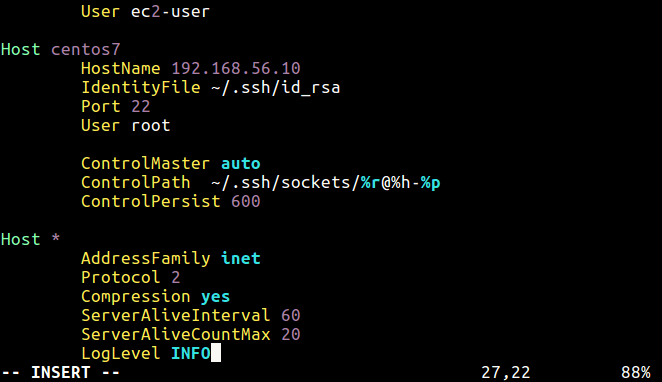

Ssh kliendiprogrammi kasutatakse ühenduse loomiseks sshd deemoniga, mis aktsepteerib kaugühendusi. Uue ssh-seansi loomisel saate juba loodud ühendust uuesti kasutada ja see võib järgnevaid seansse oluliselt kiirendada.

Saate selle oma seadmes lubada ~/.ssh/config faili.

Host * ControlMaster auto ControlPath ~/.ssh/sockets/%[e -post kaitstud]%h-%p ControlPersist 600.

Ülaltoodud konfiguratsioon (Host *) lubab ühenduse taaskasutamise kõigi kaugserverite jaoks, millega ühendate nende direktiivide abil:

Saate selle lubada ühenduse loomiseks konkreetse kaugserveriga, näiteks:

Hostiserver1 Hostnimi www.example.com IdentityFile ~/.ssh/webserver.pem Kasutaja kasutajanimi_kontrollMaster auto ControlPath ~/.ssh/sockets/%[e -post kaitstud]%h-%p ControlPersist 600.

Nii kannatate ainult esimese ühenduse korral üldkulusid ja kõik järgnevad ühendused on palju kiiremad.

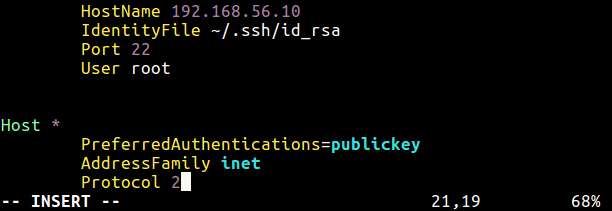

Teine võimalus ssh -ühenduste kiirendamiseks on kasutada antud autentimismeetodit kõigi ssh -ühenduste jaoks ja siin soovitame konfigureerida ssh paroolita sisselogimine ssh keygeni kasutamine 5 lihtsa sammuga.

Kui see on tehtud, kasutage Eelistatud autentimine direktiivis ssh_config failid (globaalsed või kasutajaspetsiifilised). See direktiiv määratleb järjekorra, milles klient peaks autentimismeetodeid proovima (saate määrata käsuga eraldatud loendi, et kasutada rohkem kui ühte meetodit).

PreferredAuthentications = avalik võti

Soovi korral kasutage seda süntaksit käsurealt allpool.

# ssh -o "PreferredAuthentications = publickey" [e -post kaitstud]

Kui eelistate parooliga autentimist, mida peetakse ebaturvaliseks, kasutage seda.

# ssh -o "PreferredAuthentications = parool" [e -post kaitstud]

Lõpuks peate pärast kõigi ülaltoodud muudatuste tegemist oma sshd deemoni taaskäivitama.

# systemctl taaskäivitage sshd #Systemd. # teenus sshd taaskäivitage #SysVInit.

Siin kasutatud direktiivide kohta leiate lisateavet ssh_config ja sshd_config mehe lehed.

# mees ssh_config. # mees sshd_config

Vaadake ka neid kasulikke juhendeid ssh turvamiseks Linuxi süsteemides:

Praeguseks kõik! Kas teil on näpunäiteid SSH -ühenduste kiirendamiseks? Meile meeldiks kuulda muudest viisidest, kuidas seda teha. Kasutage meiega jagamiseks allolevat kommentaarivormi.