Aunque hay varias herramientas disponibles para analizar y solucionar problemas de rendimiento de la red, dos de ellas son muy fáciles de aprender y fáciles de usar.

Para instalar ambos en CentOS, necesitaras habilitar el repositorio de EPEL primero.

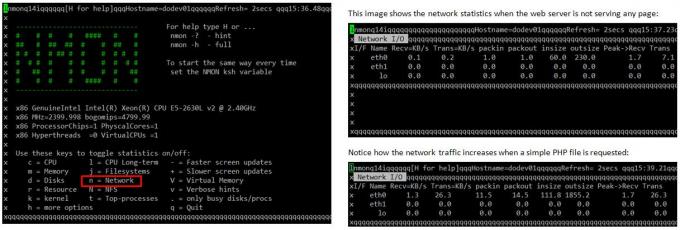

nmon es un sintonizador de sistemas y una herramienta de evaluación comparativa. Como tal, puede mostrar la CPU, la memoria, la red, los discos, los sistemas de archivos, NFS, los procesos principales y los recursos (versión y procesadores de Linux). Por supuesto, estamos interesados principalmente en la función de rendimiento de la red.

Para instalar nmon, ejecute el siguiente comando en su distribución elegida:

# yum update && yum install nmon [en CentOS] # aptitude update && aptitude install nmon [en Ubuntu] # zypper refresh && y zypper install nmon [En openSUSE]

Adquiera el hábito de observar el tráfico de la red en tiempo real para asegurarse de que su sistema es capaz de soportar cargas normales y estar atento al tráfico innecesario o actividad sospechosa.

vnstat es un monitor de tráfico de red basado en consola que mantiene un registro del tráfico de red por hora (diario o mensual) para las interfaces seleccionadas.

# yum update && yum install vnstat [en CentOS] # aptitude update && aptitude install vnstat [en Ubuntu] # zypper refresh && y zypper install vnstat [En openSUSE]

Después de instalar el paquete, debe habilitar el demonio de monitoreo de la siguiente manera:

# service vnstat start [En sistemas basados en SysV (Ubuntu)] # systemctl start vnstat [En sistemas basados en systemd (CentOS / openSUSE)]

Una vez que haya instalado y habilitado vnstat, puede inicializar la base de datos para registrar el tráfico de eth0 (u otra NIC) de la siguiente manera:

# vnstat -u -i eth0.

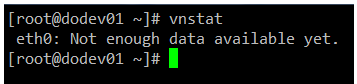

Como acabo de instalar vnstat en la máquina que estoy usando para escribir este artículo, todavía no he recopilado datos suficientes para mostrar estadísticas de uso:

El vnstatd El daemon continuará ejecutándose en segundo plano y recopilando datos de tráfico. Hasta que recopile suficientes datos para producir resultados, puede consultar el sitio web del proyecto para ver cómo se ve el análisis de tráfico.

Si necesita garantizar la seguridad mientras transfiere o recibe archivos a través de una red, y especialmente si necesita realizar eso operación a través de Internet, querrá recurrir a 2 métodos seguros para la transferencia de archivos (ni siquiera piense en hacerlo de nuevo FTP simple!).

Utilizar el -PAG marcar si SSH en los hosts remotos está escuchando en un puerto que no sea el predeterminado 22. El -pag Switch conservará los permisos de archivo local después de la transferencia, que se realizará con las credenciales de usuario_remoto en host_remotos. Deberá asegurarse de que /absolute/path/to/remote/directory es escribible por este usuario.

# scp -P XXXX -p archivo_local [correo electrónico protegido]_host: / ruta / absoluta / al directorio / remoto /.

También puede descargar archivos con scp desde un host remoto:

# scp [correo electrónico protegido]_host: myFile.txt / ruta / absoluta / al directorio / local /.

O incluso entre dos hosts remotos (en este caso, copie el archivo myFile.txt desde host_remoto1 para host_remoto2):

# scp [correo electrónico protegido]_host1: /absolute/path/to/remote/directory1/myFile.txt [correo electrónico protegido]_host2: / ruta / absoluta / a / remoto / directorio2 /

No olvide utilizar el -PAG cambiar si SSH está escuchando en un puerto que no sea el predeterminado 22.

Puedes leer más sobre Comandos SCP.

A diferencia de SCP, SFTP no requiere conocer previamente la ubicación del archivo que queremos descargar o enviar.

Esta es la sintaxis básica para conectarse a un host remoto usando SFTP:

# sftp -oPort = XXXX [correo electrónico protegido]

Donde XXXX representa el puerto donde SSH está escuchando en el host, que puede ser un nombre de host o su dirección IP correspondiente. Puede ignorar el -oPort marca si SSH está escuchando en su puerto predeterminado (22).

Una vez que la conexión es exitosa, puede emitir los siguientes comandos para enviar o recibir archivos:

get -Pr [archivo o directorio remoto] # Recibir archivos. put -r [archivo o directorio local] # Enviar archivos.

En ambos casos, la -r El conmutador se utiliza para recibir o enviar archivos de forma recursiva, respectivamente. En el primer caso, el -PAG La opción también conservará los permisos del archivo original.

Para cerrar la conexión, simplemente escriba "Salida" o "adiós”. Puedes leer más sobre comando sftp.

Es posible que desee complementar lo que hemos cubierto en este artículo con lo que ya hemos aprendido en otros tutoriales de esta serie, por ejemplo Parte 8: Cómo configurar un firewall Iptables.

Si conoce bien sus sistemas, podrá detectar fácilmente actividades maliciosas o sospechosas cuando los números muestren una actividad inusual sin una razón aparente. También podrá planificar con anticipación los recursos de la red si espera un aumento repentino en su uso.

Como nota final, recuerde cerrar los puertos que no son estrictamente necesarios o cambiar el valor predeterminado a un número más alto (~ 20000) para evitar escaneos de puertos comunes para detectarlos.

Como siempre, no dude en informarnos si tiene alguna pregunta o inquietud acerca de este artículo.