En los sistemas Unix / Linux, el raíz La cuenta de usuario es la cuenta de superusuario y, por lo tanto, se puede utilizar para hacer cualquier cosa y todo lo que se pueda lograr en el sistema.

Sin embargo, esto puede ser muy peligroso de muchas maneras, una podría ser que el raíz el usuario puede ingresar un comando incorrecto y romper todo el sistema o un atacante obtiene acceso a la cuenta de usuario raíz y toma el control de todo el sistema y quién sabe lo que posiblemente puede hacer.

Sobre la base de estos antecedentes, en Ubuntu y sus derivados, el raíz La cuenta de usuario está bloqueada de forma predeterminada, los usuarios habituales (administradores del sistema o no) solo pueden obtener privilegios de superusuario mediante el uso de sudo mando.

Y una de las peores cosas que le puede pasar a un administrador del sistema Ubuntu es perder privilegios para usar el sudo comando, una situación comúnmente conocida como "sudo roto”. Esto puede resultar absolutamente devastador.

Un roto sudo puede ser causado por cualquiera de los siguientes:

Para realizar tareas cruciales en su sistema, como ver o alterar archivos importantes del sistema, o actualizar el sistema, necesita el sudo comando para obtener privilegios de superusuario. ¿Qué pasa si se le niega el uso de sudo debido a una o más de las razones que mencionamos anteriormente.

A continuación se muestra una imagen que muestra un caso en el que se impide que el usuario del sistema predeterminado se ejecute sudo mando:

[correo electrónico protegido] ~ $ sudo visudo. [sudo] contraseña para aaronkilik: aaronkilik no está en el archivo sudoers. Este incidente será reportado. [correo electrónico protegido] ~ $ sudo apt install vim. [sudo] contraseña para aaronkilik: aaronkilik no está en el archivo sudoers. Este incidente será reportado.

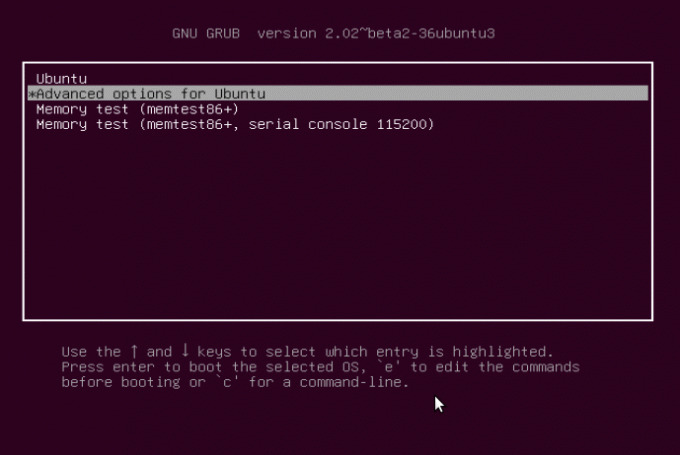

Si estás corriendo solo Ubuntu en su máquina, después de encenderla, presione el Cambio durante unos segundos para obtener el Comida menú de arranque. Por otro lado, si está ejecutando un arranque dual (Ubuntu junto con Windows o Mac OS X), entonces debería ver el menú de inicio de Grub por defecto.

Utilizando la Flecha hacia abajo, Seleccione "Opciones avanzadas para Ubuntu"Y presione Ingresar.

Estará en la interfaz de abajo, seleccione el kernel con "modo de recuperación”Como se muestra a continuación y presione Ingresar para avanzar a la "Menú de recuperación”.

Abajo esta el "Menú de recuperación”, Lo que indica que el sistema de archivos raíz está montado como de solo lectura. Muévase a la línea "root Drop to root shell prompt", Luego presione Ingresar.

A continuación, presione Ingresar para mantenimiento:

En este punto, debería estar en el raíz indicador de shell. Como habíamos visto antes, el sistema de archivos está montado como de solo lectura, por lo tanto, para realizar cambios en el sistema que necesitamos volver a montar es como lectura / escritura ejecutando el siguiente comando:

# montar -o rw, volver a montar /

Suponiendo que un usuario ha sido eliminado del grupo sudo, para volver a agregar un usuario al grupo sudo, emita el siguiente comando:

# adduser nombre de usuario sudo.

Nota: Recuerde usar el nombre de usuario real en el sistema, para mi caso, es Aaronkilik.

O bien, bajo la condición de que un usuario haya sido eliminado del grupo de administración, ejecute el siguiente comando:

# adduser nombre de usuario admin.

Suponiendo que el /etc/sudoers El archivo se modificó para evitar que los usuarios sudo o administración grupo de elevar sus privilegios a los de un superusuario, luego haga una copia de seguridad del sudoers archivos de la siguiente manera:

# cp / etc / sudoers /etc/sudoers.orginal.

Posteriormente, abra el sudoers expediente.

# visudo.

y agregue el contenido a continuación:

# # Este archivo DEBE ser editado con el comando 'visudo' como root. # # Considere agregar contenido local en /etc/sudoers.d/ en lugar de. # modificando directamente este archivo. # # Consulte la página del manual para obtener detalles sobre cómo escribir un archivo sudoers. # Valores predeterminados env_reset. Valores predeterminados mail_badpass. Valores predeterminados secure_path = "/ usr / local / sbin: / usr / local / bin: / usr / sbi $ # Especificación de alias de host # Especificación de alias de usuario # Especificación de alias de cmnd # Especificación de privilegios de usuario. root ALL = (ALL: ALL) ALL # Los miembros del grupo de administración pueden obtener privilegios de root. % admin ALL = (ALL) ALL # Permitir que los miembros del grupo sudo ejecuten cualquier comando. % sudo ALL = (ALL: ALL) ALL # Consulte sudoers (5) para obtener más información sobre las directivas "#include": #includedir /etc/sudoers.d.

Suponiendo que el permiso en /etc/sudoers el archivo no está configurado en 0440, luego ejecute el siguiente comando para corregirlo:

# chmod 0440 / etc / sudoers.

Por último, pero no menos importante, después de ejecutar todos los comandos necesarios, escriba el Salida comando para volver al "Menú de recuperación”:

# Salida

Utilizar el Flecha correcta para seleccionar y golpea Ingresar:

Prensa para continuar con la secuencia de arranque normal:

Este método debería funcionar bien, especialmente cuando se trata de una cuenta de usuario administrativo, donde no hay otra opción que usar el modo de recuperación.

Sin embargo, si no funciona para usted, intente comunicarse con nosotros expresando su experiencia a través de la sección de comentarios a continuación. También puede ofrecer sugerencias u otras formas posibles de resolver el problema en cuestión o mejorar esta guía por completo.