SSH representa Cubierta segura es un protocolo de red que se utiliza para acceder a una máquina remota con el fin de ejecutar servicios de red de línea de comandos y otros comandos a través de una red. SSH es conocido por su comportamiento criptográfico de alta seguridad y los administradores de red lo utilizan principalmente para controlar servidores web remotos.

Aquí en esto Preguntas de entrevista artículo de la serie, presentamos algunos útiles 10 preguntas sobre SSH (Secure Shell) y sus respuestas.

Respuesta :SSH está configurado en el puerto 22, de forma predeterminada. Podemos cambiar o establecer un número de puerto personalizado para SSH en el archivo de configuración.

Podemos verificar el número de puerto de SSH ejecutando el siguiente script de línea directamente en el terminal.

# puerto grep / etc / ssh / sshd_config [Activado sombrero rojo sistemas basados en] # puerto grep / etc / ssh / ssh_config [On Debian sistemas basados]

Para cambiar el puerto de SSH, necesitamos modificar el archivo de configuración de SSH que se encuentra en "/etc/ssh/sshd_config' o '/etc/ssh/ssh_config‘.

# nano / etc / ssh / sshd_config [Activado sombrero rojo sistemas basados en] # nano / etc / ssh / ssh_config [On Debian sistemas basados]

Busque la línea.

Puerto 22

Y reemplace "22"Con cualquier número de puerto comprometido por la ONU, diga"1080‘. Guarde el archivo y reinicie el servicio SSH para que los cambios surtan efecto.

# service sshd restart [Activado sombrero rojo sistemas basados en] # service ssh restart [On Debian sistemas basados]

Respuesta :La acción anterior se puede implementar en el archivo de configuración. Necesitamos cambiar el parámetro "PermitRootLogin" a "no" en el archivo de configuración para deshabilitar el inicio de sesión directo de root.

Para deshabilitar el inicio de sesión de root SSH, abra el archivo de configuración ubicado en "/etc/ssh/sshd_config' o '/etc/ssh/ssh_config‘.

# nano / etc / ssh / sshd_config [Activado sombrero rojo sistemas basados en] # nano Port / etc / ssh / ssh_config [On Debian sistemas basados]

Cambiar el parámetro "PermitRootIniciar sesión' para 'No"Y reinicie el servicio SSH como se muestra arriba.

Respuesta :Tanto SSH como Telnet son protocolos de red. Ambos servicios se utilizan para conectarse y comunicarse con otra máquina a través de la red. SSH usa el puerto 22 y Telnet usa el puerto 23 de forma predeterminada. Telnet envía datos en formato de texto sin formato y no cifrado que todos pueden entender, mientras que SSH envía datos en formato cifrado. Sin mencionar que SSH es más seguro que Telnet y, por lo tanto, se prefiere SSH a Telnet.

Respuesta :¡Sí! Es posible iniciar sesión en un servidor SSH remoto sin ingresar la contraseña. Necesitamos usar la tecnología ssh-keygen para crear claves públicas y privadas.

Crear ssh-keygen usando el comando a continuación.

$ ssh-keygen

Copie las claves públicas al host remoto usando el siguiente comando.

$ ssh-copy-id -i /home/USER/.ssh/id_rsa.pub REMOTE-SERVER

Nota: Reemplazar USUARIO con nombre de usuario y SERVIDOR REMOTO por dirección de servidor remoto.

La próxima vez que intentemos iniciar sesión en el servidor SSH, permitirá el inicio de sesión sin pedir contraseña, utilizando el keygen. Para obtener instrucciones más detalladas, lea cómo iniciar sesión en el servidor SSH remoto sin contraseña.

Respuesta :¡Sí! Es posible permitir que usuarios y grupos tengan acceso al servidor SSH.

Aquí nuevamente necesitamos editar el archivo de configuración del servicio SSH. Abra el archivo de configuración y agregue usuarios y grupos en la parte inferior como se muestra a continuación y luego reinicie el servicio.

Permitir Usuarios Tecmint Tecmint1 Tecmint2. AllowGroups group_1 group_2 group_3

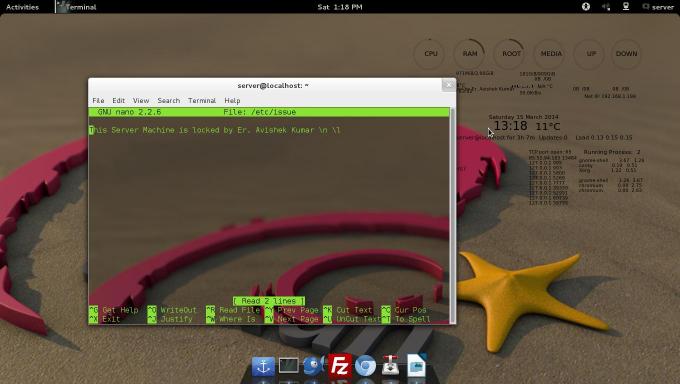

Respuesta :Para agregar un mensaje de bienvenida / advertencia tan pronto como un usuario inicie sesión en el servidor SSH, necesitamos editar el archivo llamado "/ etc / issue" y agregar el mensaje allí.

# nano / etc / issue

Y agregue su mensaje personalizado en este archivo. Vea, a continuación, una captura de pantalla que muestra un mensaje personalizado tan pronto como el usuario inicia sesión en el servidor.

Respuesta :SSH utiliza dos protocolos: Protocolo 1 y Protocolo 2. El protocolo 1 es más antiguo que el protocolo 2. El protocolo 1 es menos seguro que el protocolo 2 y debe desactivarse en el archivo de configuración.

Nuevamente, necesitamos abrir el archivo de configuración SSH y agregar / editar las líneas como se muestra a continuación.

# protocolo 2,1 al protocolo 2

Guarde el archivo de configuración y reinicie el servicio.

Respuesta :¡Sí! podemos encontrar los intentos fallidos de inicio de sesión en el archivo de registro creado en la ubicación "/ var / log / secure". Podemos hacer un filtro usando el comando grep como se muestra a continuación.

# cat / var / log / secure | grep "Contraseña fallida para"

Nota: El comando grep se puede modificar de cualquier otra forma para producir el mismo resultado.

Respuesta :¡Sí! Podemos copiar archivos a través de SSH usando el comando SCP, que significa "Copia segura". SCP copia el archivo usando SSH y es muy seguro en su funcionamiento.

A continuación se muestra un comando ficticio de SCP en acción:

$ scp text_file_to_be_copied [correo electrónico protegido]_Host_server: / Ruta / A / Remoto / Directorio

Para obtener más ejemplos prácticos sobre cómo copiar archivos / carpetas usando el comando scp, lea el 10 comandos SCP para copiar archivos / carpetas en Linux.

Respuesta :¡Sí! Podemos pasar la entrada a SSH desde un archivo local. Podemos hacer esto simplemente como lo hacemos en lenguaje de secuencias de comandos. Aquí hay un comando simple de una línea, que pasará la entrada de los archivos locales a SSH.

# ssh [correo electrónico protegido]SSH es un tema muy candente desde el punto de la entrevista, de todos los tiempos. Las preguntas anteriores seguramente habrían aumentado sus conocimientos.

Eso es todo por ahora. Pronto estaré aquí con otro artículo interesante. Hasta entonces Manténgase atento y conectado a Tecmint. No olvide enviarnos sus valiosos comentarios en nuestra sección de comentarios.