Software malicioso, o software malicioso, es la designación que se le da a cualquier programa que tenga como objetivo interrumpir el funcionamiento normal de un sistema informático. Aunque las formas más conocidas de malware son virus, spyware y adware, el daño que pretenden causar puede variar desde el robo de información privada hasta eliminar datos personales y todo lo demás, mientras que otro uso clásico del malware es controlar el sistema para usarlo para lanzar botnets en un (D) DoS ataque.

En otras palabras, no puede permitirse el lujo de pensar: "No necesito proteger mi (s) sistema (s) contra software malicioso ya que no estoy almacenando ningún dato importante o sensible ", porque esos no son los únicos objetivos de malware.

Por esa razón, en este artículo, explicaremos cómo instalar y configurar Detección de malware de Linux (también conocido como MalDet o LMD para abreviar) junto con ClamAV (Motor antivirus) en

RHEL 8/7/6 (donde x es el número de versión), CentOS 7/8/6 y Fedora 30-32 (las mismas instrucciones también funcionan en Ubuntu y Debian sistemas).Un escáner de malware lanzado bajo la licencia GPL v2, especialmente diseñado para entornos de alojamiento. Sin embargo, pronto se dará cuenta de que se beneficiará de MalDet no importa en qué tipo de entorno esté trabajando.

LMD no está disponible en los repositorios en línea, pero se distribuye como tarball desde el sitio web del proyecto. El tarball que contiene el código fuente de la última versión está siempre disponible en el siguiente enlace, donde se puede descargar con comando wget:

# wget http://www.rfxn.com/downloads/maldetect-current.tar.gz.

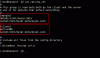

Luego necesitamos descomprimir el tarball e ingresar al directorio donde se extrajo su contenido. Dado que la versión actual es 1.6.4, el directorio es maldetect-1.6.4. Allí encontraremos el script de instalación, install.sh.

# tar -xvf maldetect-current.tar.gz. # ls -l | grep maldetect. # cd maldetect-1.6.4 / # ls.

Si inspeccionamos el script de instalación, que es solo 75 líneas de longitud (incluidos los comentarios), veremos que no solo instala la herramienta, sino que también realiza una verificación previa para ver si el directorio de instalación predeterminado (/usr/local/maldetect) existe. De lo contrario, el script crea el directorio de instalación antes de continuar.

Finalmente, una vez finalizada la instalación, se realiza una ejecución diaria a través de cron se programa colocando el cron.daily script (consulte la imagen de arriba) en /etc/cron.daily. Este script auxiliar borrará, entre otras cosas, datos temporales antiguos, comprobará si hay nuevas versiones de LMD y escaneará los paneles de control web y de Apache predeterminados (es decir, CPanel, DirectAdmin, por nombrar algunos) datos predeterminados directorios.

Dicho esto, ejecute el script de instalación como de costumbre:

# ./install.sh.

La configuración de LMD se maneja a través de /usr/local/maldetect/conf.maldet y todas las opciones están bien comentadas para hacer que la configuración sea una tarea bastante fácil. En caso de que se quede atascado, también puede consultar /maldetect-1.6.4/README para obtener más instrucciones.

En el archivo de configuración encontrará las siguientes secciones, encerradas entre corchetes:

Cada una de estas secciones contiene varias variables que indican cómo LMD se comportará y qué funciones están disponibles.

Importante: Tenga en cuenta que quar_clean y quar_susp exigir que quar_hits estar habilitado (=1).

Resumiendo, las líneas con estas variables deben verse como sigue en /usr/local/maldetect/conf.maldet:

email_alert = 1. [correo electrónico protegido]email_subj = "Alertas de malware para $ HOSTNAME - $ (fecha +% Y-% m-% d)" quar_hits = 1. quar_clean = 1. quar_susp = 1. clam_av = 1.

Instalar ClamAV para aprovechar las clamav_scan configuración, siga estos pasos:

Habilite el repositorio de EPEL.

# yum instale epel-release.

Entonces hazlo:

# yum update && yum install clamd. # apt update && apt-get install clamav clamav-daemon [Ubuntu / Debian]

Nota: Que estas son solo las instrucciones básicas para instalar ClamAV para poder integrarlo con LMD. No entraremos en detalles en lo que respecta a la configuración de ClamAV ya que, como dijimos anteriormente, las firmas LMD siguen siendo la base para detectar y limpiar amenazas.

Ahora es el momento de probar nuestra reciente LMD / ClamAV instalación. En lugar de usar malware real, usaremos el Archivos de prueba EICAR, que están disponibles para descargar desde el sitio web de EICAR.

# cd / var / www / html. # wget http://www.eicar.org/download/eicar.com # wget http://www.eicar.org/download/eicar.com.txt # wget http://www.eicar.org/download/eicar_com.zip # wget http://www.eicar.org/download/eicarcom2.zip

En este punto, puede esperar al siguiente cron trabajo para ejecutar o ejecutar maldet manualmente usted mismo. Optaremos por la segunda opción:

# maldet --scan-all / var / www /

LMD también acepta comodines, por lo que si desea escanear solo un cierto tipo de archivo (es decir, archivos zip, por ejemplo), puede hacerlo:

# maldet --scan-all /var/www/*.zip.

Cuando se completa el escaneo, puede verificar el correo electrónico que envió LMD o ver el informe con:

# maldet - informe 021015-1051.3559.

Donde 021015-1051.3559 es el SCANID (el SCANID será ligeramente diferente en su caso).

Importante: Tenga en cuenta que LMD encontró 5 resultados desde que el archivo eicar.com se descargó dos veces (lo que resultó en eicar.com y eicar.com.1).

Si revisa la carpeta de cuarentena (acabo de dejar uno de los archivos y borré el resto), veremos lo siguiente:

# ls -l.

Luego puede eliminar todos los archivos en cuarentena con:

# rm -rf / usr / local / maldetect / quarantine / *

En caso de que,

# maldet --clean SCANID.

No hace el trabajo por alguna razón. Puede consultar el siguiente screencast para obtener una explicación paso a paso del proceso anterior:

Ya que maldet necesita integrarse con cron, debe configurar las siguientes variables en el crontab de root (escriba crontab -e como root y golpea el Ingresar key) en caso de que observe que LMD no se está ejecutando correctamente a diario:

RUTA = / sbin: / bin: / usr / sbin: / usr / bin. MAILTO = raíz. INICIO = / SHELL = / bin / bash.

Esto ayudará a proporcionar la información de depuración necesaria.

En este artículo, hemos discutido cómo instalar y configurar Detección de malware de Linux, junto con ClamAV, un poderoso aliado. Con la ayuda de estas 2 herramientas, la detección de malware debería ser una tarea bastante sencilla.

Sin embargo, hágase un favor y familiarícese con el README archivo como se explicó anteriormente, y podrá estar seguro de que su sistema está bien contabilizado y bien administrado.

No dude en dejar sus comentarios o preguntas, si las hubiera, mediante el formulario a continuación.

Página de inicio de LMD