El raíz account es la cuenta definitiva en Linux y otros sistemas operativos similares a Unix. Esta cuenta tiene acceso a todos los comandos y archivos en un sistema con permisos completos de lectura, escritura y ejecución. Se utiliza para realizar cualquier tipo de tarea en un sistema; para crear / actualizar / acceder / eliminar las cuentas de otros usuarios, instalar / eliminar / actualizar paquetes de software, y mucho más.

Porque el raíz El usuario tiene poderes absolutos, cualquier acción que realice es crítica en un sistema. En este sentido, cualquier error del raíz El usuario puede tener enormes implicaciones en el funcionamiento normal de un sistema. Además, esta cuenta también puede ser objeto de abuso si se usa de manera incorrecta o inapropiada, ya sea de manera accidental, maliciosa o por ignorancia artificial de las políticas.

Por lo tanto, es recomendable deshabilitar el acceso de root en su servidor Linux, en su lugar, cree una cuenta administrativa que debe configurarse para obtener privilegios de usuario root usando el

comando sudo, para realizar tareas críticas en el servidor.En este artículo, explicaremos cuatro formas de deshabilitar el inicio de sesión de la cuenta de usuario root en Linux.

Atención: Antes de bloquear el acceso al raíz cuenta, asegúrese de haber creado una cuenta administrativa, capaz de usar comando sudo para obtener privilegios de usuario root, con la comando useradd y proporcione a esta cuenta de usuario una contraseña segura. La bandera -metro significa crear el directorio de inicio del usuario y -C permite especificar un comentario:

# useradd -m -c "Usuario administrador" admin. # passwd admin.

A continuación, agregue este usuario al grupo apropiado de administradores del sistema utilizando el comando usermod, donde el interruptor -a significa agregar cuenta de usuario y -GRAMO especifica un grupo para agregar el usuario (rueda o sudo según su distribución de Linux):

# usermod -aG wheel admin # CentOS / RHEL. # usermod -aG sudo admin # Debian / Ubuntu

Una vez que haya creado un usuario con privilegios administrativos, cambie a esa cuenta para bloquear el acceso de root.

# su admin.

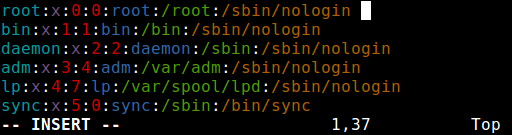

El método más simple para deshabilitar el inicio de sesión del usuario root es cambiar su shell de /bin/bash o /bin/bash (o cualquier otro shell que permita el inicio de sesión del usuario) para /sbin/nologin, en el /etc/passwd archivo, que puede abrir para editar usando cualquiera de sus editores de línea de comando favoritos como se muestra.

$ sudo vim / etc / passwd.

Cambiar la línea:

root: x: 0: 0: root: / root: / bin / bash. para. raíz: x: 0: 0: raíz: / raíz:/sbin/nologin

Guarde el archivo y ciérrelo.

De ahora en adelante, cuando raíz el usuario inicia sesión, recibirá el mensaje "Esta cuenta no está disponible actualmente.”Este es el mensaje predeterminado, pero puede cambiarlo y establecer un mensaje personalizado en el archivo. /etc/nologin.txt.

Este método solo es efectivo con programas que requieren un shell para el inicio de sesión del usuario, de lo contrario, sudo, ftp y Email los clientes pueden acceder a la cuenta raíz.

El segundo método usa un PAM módulo llamado pam_securetty, que permite el acceso de root solo si el usuario está iniciando sesión en un "seguro "TTY, como se define en el listado en /etc/securetty.

El archivo anterior le permite especificar qué TTY dispositivos en los que el usuario root puede iniciar sesión, vaciar este archivo evita el inicio de sesión de root en cualquier dispositivo conectado al sistema informático.

Para crear un archivo vacío, ejecute.

$ sudo mv / etc / securetty /etc/securetty.orig. $ sudo touch / etc / securetty. $ sudo chmod 600 / etc / securetty.

Este método tiene algunas limitaciones, solo afecta a programas como el inicio de sesión, los administradores de pantalla (es decir, gdm, kdm y xdm) y otros servicios de red que inician un TTY. Los programas como su, sudo, ssh y otras herramientas de openssh relacionadas tendrán acceso a la cuenta de root.

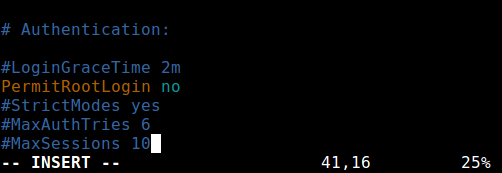

La forma más común de acceder a servidores remotos o VPS es a través de SSH y para bloquear el inicio de sesión del usuario raíz debajo de él, debe editar el /etc/ssh/sshd_config expediente.

$ sudo vim / etc / ssh / sshd_config.

Luego descomente (si está comentado) la directiva PermitRootIniciar sesión y establezca su valor en No como se muestra en la captura de pantalla.

Una vez que haya terminado, guarde y cierre el archivo. Luego reinicie el sshd servicio para aplicar el cambio reciente en las configuraciones.

$ sudo systemctl restart sshd O. $ sudo service sshd reiniciar

Como ya sabrá, este método solo afecta al conjunto de herramientas openssh, los programas como ssh, scp, sftp no podrán acceder a la cuenta raíz.

Módulos de autenticación conectables (PAM en resumen) es un método de autenticación centralizado, enchufable, modular y flexible en sistemas Linux. PAM, a través del /lib/security/pam_listfile.so módulo, permite una gran flexibilidad para limitar los privilegios de cuentas específicas.

El módulo anterior se puede utilizar para hacer referencia a una lista de usuarios a los que no se les permite iniciar sesión a través de algunos servicios de destino, como inicio de sesión, ssh y cualquier programa compatible con PAM.

En este caso, queremos deshabilitar el acceso del usuario root a un sistema, restringiendo el acceso a los servicios de inicio de sesión y sshd. Primero abra y edite el archivo para el servicio de destino en el /etc/pam.d/ directorio como se muestra.

$ sudo vim /etc/pam.d/login. O. sudo vim /etc/pam.d/sshd.

A continuación, agregue la siguiente configuración en ambos archivos.

se requiere auth pam_listfile.so \ onerr = éxito elemento = sentido del usuario = denegar archivo = / etc / ssh / denigradousuarios.

Cuando haya terminado, guarde y cierre cada archivo. Luego crea el archivo sin formato /etc/ssh/deniedusers que debe contener un elemento por línea y no ser legible en todo el mundo.

Agregue el nombre raíz en él, luego guárdelo y ciérrelo.

$ sudo vim / etc / ssh / pressedusers.

También establezca los permisos necesarios sobre esto.

$ sudo chmod 600 / etc / ssh / pressedusers.

Este método solo afecta a los programas y servicios que son compatibles con PAM. Puede bloquear el acceso de root al sistema a través de ftp y clientes de correo electrónico y más.

Para obtener más información, consulte las páginas de manual correspondientes.

$ man pam_securetty. $ man sshd_config. $ man pam.

¡Eso es todo! En este artículo, hemos explicado cuatro formas de deshabilitar el inicio de sesión (o la cuenta) del usuario root en Linux. ¿Tiene algún comentario, sugerencia o pregunta? No dude en comunicarse con nosotros a través del formulario de comentarios a continuación.