Desde que la tecnología de TI se volvió más avanzada, la protección de datos ha sido una preocupación importante. La protección de datos es necesaria para todos los organismos personales y comerciales que deseen guardar información para sí mismos. Sin embargo, los incidentes de violación de datos y piratería recientes revelaron que los datos almacenados en su computadora o disco duro ya no son seguros si son fácilmente accesibles. Aquí es cuando el cifrado de datos entra en escena.

Al hablar de cifrado de datos, es importante que sepa que los datos protegidos pueden perderse para siempre si olvida o pierde la contraseña de otra persona. Se recomienda encarecidamente configurar su copia de seguridad lista para situaciones como esta. Hoy, lo ayudaremos con una breve introducción al cifrado de datos, su proceso y los tipos de cifrado de datos.

El cifrado de datos es un método de seguridad que traduce los datos a un formato seguro, como un código al que un usuario puede acceder mediante contraseña o claves secretas. Este método se denomina clave de descifrado.

Los datos cifrados se denominan texto cifrado y los datos no cifrados se conocen como texto sin formato. Actualmente, el cifrado es uno de los mejores y famosos métodos de seguridad de datos utilizados por las empresas.

En otras palabras, el cifrado se puede definir como un método para ocultar información que se puede leer en un formato que no se puede leer. El cifrado se usa para varias cosas, pero lo más importante es que se usa para transferir información de manera segura.

Entonces, hablemos más sobre el cifrado, los tipos de cifrado.

El cifrado de datos se puede realizar siguiendo unos pocos pasos. Los datos normalmente utilizan la fórmula matemática para el cifrado que se conoce como algoritmo. Este método convierte los datos normales en cifrados. Los algoritmos generan una clave y una contraseña protege los datos con la misma clave.

El cifrado de datos se puede dividir en dos tipos: uno es el cifrado asimétrico también llamado cifrado de clave pública y el otro es un cifrado simétrico.

Debe leer: ¿Por qué es difícil proteger los datos en la era de BYOD?

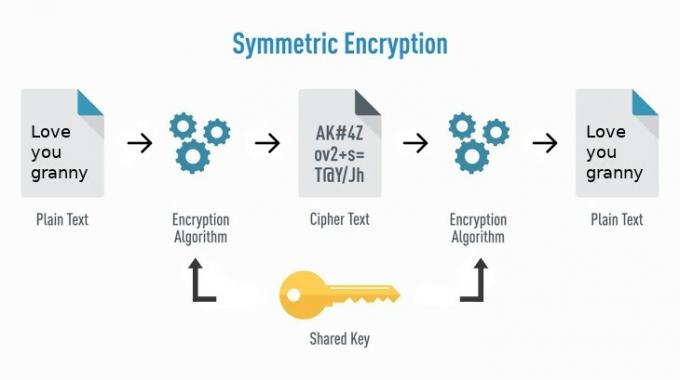

El cifrado simétrico es un cifrado de clave privada que cifra los datos utilizando la clave secreta que comparten ambas partes comunicantes. La clave garantiza que los datos estén protegidos y que solo accedan las partes respectivas. La parte envía una clave segura y secreta que es una operación matemática para cifrar texto simple a texto cifrado. La parte receptora aplica la misma clave secreta para acceder a los datos, lo que se denomina descifrar.

El cifrado simétrico funciona con el algoritmo RSA RC4 que contiene la base del cifrado punto a punto de Microsoft, el algoritmo de cifrado de datos internacional y el estándar de cifrado de datos.

Entendamos lo esencial de los esquemas de encriptación:

El algoritmo de descifrado es parte del algoritmo de cifrado que se realiza al revés. Funciona con texto cifrado junto con la clave secreta para originar el mensaje.

Es un mensaje de texto simple en el que se coloca un algoritmo.

La clave secreta es una entrada para el algoritmo que los identifica fácilmente como el resultado de datos cifrados.

El texto cifrado es un texto cifrado o codificado que se genera al colocar el algoritmo en el mensaje de texto sin formato con la ayuda de la clave secreta.

Trabaja en operaciones matemáticas para obtener las sustituciones y alteraciones del texto básico.

Leer también: ¿Están los datos gubernamentales y militares a salvo de ataques cibernéticos?

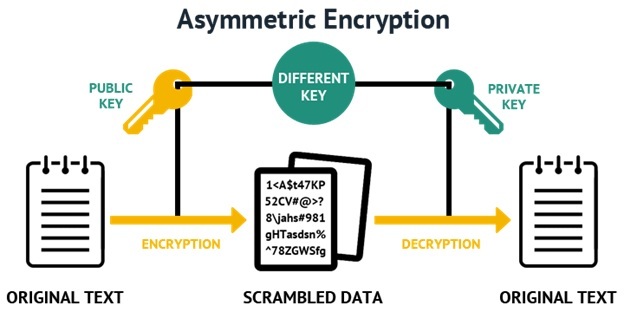

El cifrado asimétrico también se conoce como cifrado de clave pública. En este cifrado, se utilizan dos claves relacionadas matemáticamente. Uno cifra los mensajes y otro lo descifra. Estas dos llaves forman un par. El cifrado de clave pública almacena el cifrado de datos y la validación de las identidades de ambas partes. Se dice que es más seguro que el cifrado simétrico, sin embargo, es más lento en términos de cálculo.

Ejecuta operaciones matemáticas para manejar intercambios y transformaciones al texto sin formato.

Texto al que se aplica el algoritmo.

Mensaje encriptado generado usando un algoritmo a texto sin formato usando clave

Par de claves, una se utiliza para el cifrado y la otra para el descifrado.

Genera texto cifrado y coincide con la clave para obtener texto sin formato.

El cifrado asimétrico utiliza los siguientes pasos para cifrar:

Paso 1: el cifrado comienza cambiando el texto a un código pre-hash. El código se genera mediante una fórmula matemática.

Paso 2: Luego, el software encripta este código pre-hash con la ayuda de la clave privada del remitente.

Paso 3: Ahora, utilizando el algoritmo del software, se generaría una clave privada.

Paso 4: El mensaje y el código pre-hash cifrado se cifran nuevamente utilizando la clave privada del remitente.

Paso 5: Ahora, el remitente del mensaje debe recuperar la clave pública del destinatario.

Paso 6: El último paso es encriptar la clave secreta con la clave pública del destinatario para que solo el destinatario pueda desencriptarla usando la clave privada.

El descifrado se puede realizar mediante los siguientes pasos:

Paso 1: el receptor debe usar la clave privada para el descifrado.

Paso 2: Necesita tanto la clave secreta como la clave privada para descifrar los códigos cifrados y tener acceso a la información cifrada.

Paso 3: el receptor recupera la clave pública del remitente, que es esencial para descifrar el código pre-hash. La clave pública es importante para confirmar la identidad de los remitentes.

Paso 4: el receptor crea un código post-hash. En caso de que el código pos ~ -hash sea un código pre-hash similar, entonces verifica que los datos no se hayan modificado.

Cuando encripta sus datos, debe asegurarse de que el secreto compartido y la clave privada no se compartan con nadie más. El método para compartir claves debe ser seguro y de fuentes confiables.