Después de una tormenta en mayo provocada por WannaCry, la bonanza parece reinar. Recientemente, la empresa de seguridad FireEye ha anunciado que los piratas informáticos ahora utilizan WannaCry Exploit simplemente para espiar el Wi-Fi del hotel para robar los datos importantes de sus huéspedes.

Después de una tormenta en mayo provocada por WannaCry, la bonanza parece reinar. Sin embargo, sus hilos son los que empiezan, ahora a preocuparse. Se sabe que este ransomware nació del exploit "EternalBlue" que fue publicado por el "The El grupo de Shadow Brokers como parte de las herramientas utilizadas por la NSA en tareas de espionaje y vigilancia global.

EternalBlue no solo le dio vida a WannaCry, sino también a NotPetya y EternalRock, malware que usa aún más exploits de la NSA y es más poderoso que WannaCry. Esta semana, la empresa de seguridad FireEye ha anunciado que se está utilizando ‘EternalBlue’ para atacar hoteles en Europa y, a través de la red Wi-Fi, está robando los datos de sus huéspedes.

FireEye señala que detrás de este ataque se encuentra el grupo de piratas informáticos APT28, también conocido como Fancy Bear, el mismo grupo que fue nombrado como responsable de los ataques en las elecciones presidenciales de Estados Unidos. APT28 es un grupo criminal de crackers que está relacionado con la inteligencia militar rusa.

Este nuevo malware, llamado "GameFish", aprovecha una vulnerabilidad de seguridad en el mensaje de Windows Server. Protocolo de red de bloque (SMB), que le permite acceder a toda la red con relativa facilidad y sin atención.

Este ataque tiene algunas peculiaridades curiosas. El ataque comienza con la tradicional campaña de phishing, que en este caso estaba dirigida a hoteles cadenas, donde hasta ahora se han detectado casos en siete países europeos y uno en el Medio Este.

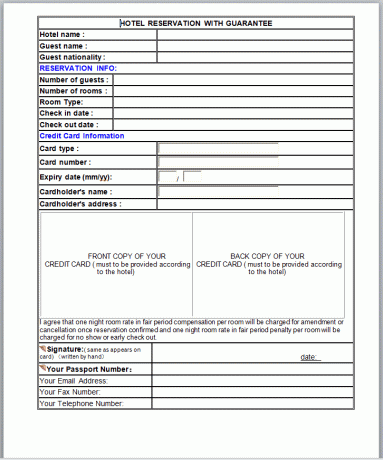

El correo electrónico llega con un documento con el archivo adjunto "Reserva de hotel desde.doc" que contiene macros. que realizan una instalación de "GameFish" en la máquina y que se extiende por todo el local del hotel la red. El malware despeja el camino y localiza los ordenadores encargados de controlar las redes Wi-Fi y, tras hacerse con el control de las máquinas, controla el tráfico que pasa por esta red, tanto los datos administrativos del hotel como los datos de los usuarios que viajan por la la red.

Los expertos en seguridad creen que el propósito de este malware es obtener información de invitados relacionados con el gobierno y empresas importantes mediante el uso del control de red para extraer la seguridad credenciales de nadie. La ventaja (o desventaja) es que solo puede tener acceso a aquellos que no tienen habilitado el método de autenticación de dos pasos, de modo que el usuario, cuando sea atacado, recibir un SMS o una notificación a través de una aplicación (como es el caso de la autenticación de Google o Apple, por ejemplo) para confirmar el permiso de acceso y puede detener el ataque. De esta forma sus datos permanecerán seguros.

Este ataque coincide en algunos puntos con el “DarkHotel”, un malware similar que se propagó en algunos hoteles el año pasado, sin embargo, aún no se hablaba en ‘EternalBlue’. La empresa de seguridad FireEye menciona que, a pesar de estas similitudes, ambos ataques no están relacionados, ya que se descubrió que el malware “DarkHotel” solo atacaba objetivos coreanos. Por otro lado, mientras que GameFish fue diseñado para recopilar contraseñas, DarkHotel se centró en modificar las actualizaciones de software.

Hasta ahora, no existe una forma sencilla de detener el progreso de GameFish desde el momento en que este malware ya está instalado. Así, la empresa recomienda que se eviten en lo posible las redes wifi gratuitas y que incluso utilizando estas redes, no puedan acceder a contenidos sensibles e importantes a través de ellas.

Entonces, ¿qué opinas de este nuevo exploit? Simplemente comparta sus opiniones y pensamientos en la sección de comentarios a continuación.