Ελαφρύ πρωτόκολλο πρόσβασης καταλόγου (LDAP με λίγα λόγια) είναι ένα βιομηχανικό πρότυπο, ελαφρύ, ευρέως χρησιμοποιούμενο σύνολο πρωτοκόλλων για πρόσβαση σε υπηρεσίες καταλόγου. Μια υπηρεσία καταλόγου είναι μια κοινή υποδομή πληροφοριών για πρόσβαση, διαχείριση, οργάνωση και ενημέρωση καθημερινά στοιχεία και πόροι δικτύου, όπως χρήστες, ομάδες, συσκευές, διευθύνσεις ηλεκτρονικού ταχυδρομείου, αριθμοί τηλεφώνου, τόμοι και πολλά άλλα αντικείμενα.

ο LDAP το μοντέλο πληροφοριών βασίζεται σε καταχωρήσεις. Μια καταχώριση σε έναν κατάλογο LDAP αντιπροσωπεύει μια ενιαία μονάδα ή πληροφορίες και προσδιορίζεται μοναδικά με αυτό που ονομάζεται a Διακεκριμένο όνομα (DN). Κάθε ένα από τα χαρακτηριστικά της καταχώρησης έχει έναν τύπο και μία ή περισσότερες τιμές.

Ένα χαρακτηριστικό είναι μια πληροφορία που σχετίζεται με μια καταχώριση. Οι τύποι είναι συνήθως μνημονικές χορδές, όπως "cn"Για κοινό όνομα ή"ταχυδρομείο"Για διεύθυνση email. Σε κάθε χαρακτηριστικό εκχωρείται μία ή περισσότερες τιμές που αποτελούνται από μια λίστα χωρισμένη στο διάστημα.

Το παρακάτω είναι μια απεικόνιση του τρόπου με τον οποίο είναι διατεταγμένες οι πληροφορίες στο LDAP Ευρετήριο.

Σε αυτό το άρθρο, θα δείξουμε τον τρόπο εγκατάστασης και διαμόρφωσης OpenLDAP διακομιστή για κεντρικό έλεγχο ταυτότητας στο Ubuntu 16.04/18.04 και CentOS 7.

1. Αρχικά ξεκινήστε με την εγκατάσταση OpenLDAP, υλοποίηση ανοιχτού κώδικα του LDAP και μερικά παραδοσιακά βοηθητικά προγράμματα διαχείρισης LDAP χρησιμοποιώντας τις ακόλουθες εντολές.

# yum install openldap openldap-servers #CentOS 7. $ sudo apt install slapd ldap-utils #Ubuntu 16.04/18.04.

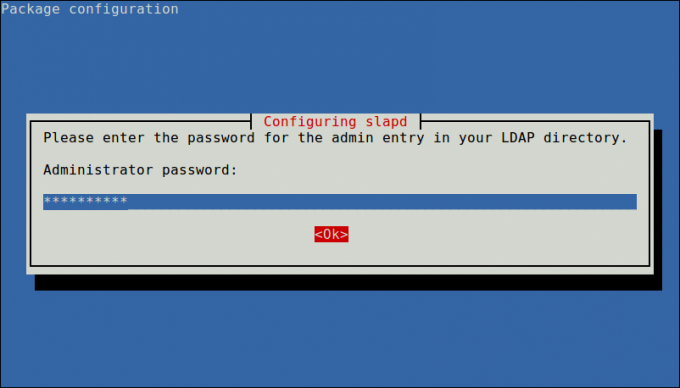

Επί Ubuntu, κατά την εγκατάσταση του πακέτου, θα σας ζητηθεί να εισαγάγετε τον κωδικό πρόσβασης για την καταχώριση διαχειριστή στον κατάλογο LDAP, να ορίσετε έναν ασφαλή κωδικό πρόσβασης και να τον επιβεβαιώσετε.

Όταν ολοκληρωθεί η εγκατάσταση, μπορείτε να ξεκινήσετε την υπηρεσία όπως εξηγείται στη συνέχεια.

2. Επί CentOS 7, εκτελέστε τις ακόλουθες εντολές για να ξεκινήσετε το openldap διακομιστής δαίμονας, ενεργοποιήστε την αυτόματη εκκίνηση κατά την εκκίνηση και ελέγξτε αν είναι σε λειτουργία (ενεργοποιημένο Ubuntu η υπηρεσία θα πρέπει να ξεκινήσει αυτόματα στο systemd, μπορείτε απλά να ελέγξετε την κατάστασή της):

$ sudo systemctl start slapd. $ sudo systemctl enable slapd. $ sudo systemctl status slapd.

3. Στη συνέχεια, επιτρέψτε αιτήματα στο LDAP διακομιστής δαίμονας μέσω του τείχους προστασίας όπως φαίνεται.

# firewall-cmd --add-service = ldap #CentOS 7. $ sudo ufw επιτρέψτε ldap #Ubuntu 16.04/18.04.

Σημείωση: Δεν συνιστάται η μη αυτόματη επεξεργασία της διαμόρφωσης LDAP, πρέπει να προσθέσετε τις διαμορφώσεις σε ένα αρχείο και να χρησιμοποιήσετε ldapadd ή ldapmodify εντολή φόρτωσής τους στον κατάλογο LDAP όπως φαίνεται παρακάτω.

4. Τώρα δημιουργήστε έναν διαχειριστή OpenLDAP και εκχωρήστε έναν κωδικό πρόσβασης για αυτόν τον χρήστη. Στην παρακάτω εντολή, δημιουργείται μια κατακερματισμένη τιμή για τον δεδομένο κωδικό πρόσβασης, σημειώστε τον, θα τον χρησιμοποιήσετε στο αρχείο διαμόρφωσης LDAP.

$ slappasswd.

5. Στη συνέχεια, δημιουργήστε ένα LDIF αρχείο (ldaprootpasswd.ldif) που χρησιμοποιείται για την προσθήκη καταχώρισης στον κατάλογο LDAP.

$ sudo vim ldaprootpasswd.ldif.

Προσθέστε τα ακόλουθα περιεχόμενα σε αυτό:

dn: olcDatabase = {0} config, cn = config. changetype: τροποποίηση. προσθήκη: olcRootPW. olcRootPW: {SSHA} PASSWORD_CREATED.

εξηγώντας τα ζεύγη χαρακτηριστικών-τιμών παραπάνω:

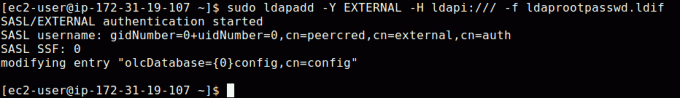

6. Στη συνέχεια, προσθέστε την αντίστοιχη καταχώριση LDAP καθορίζοντας το URI που αναφέρεται στον διακομιστή ldap και το παραπάνω αρχείο.

$ sudo ldapadd -Y EXTERNAL -H ldapi: /// -f ldaprootpasswd.ldif

7. Τώρα αντιγράψτε το δείγμα αρχείου διαμόρφωσης βάσης δεδομένων για χαστούκι μέσα στο /var/lib/ldap κατάλογο και ορίστε τα σωστά δικαιώματα στο αρχείο.

$ sudo cp /usr/share/openldap-servers/DB_CONFIG.example/var/lib/ldap/DB_CONFIG. $ sudo chown -R ldap: ldap/var/lib/ldap/DB_CONFIG. $ sudo systemctl επανεκκίνηση slapd.

8. Στη συνέχεια, εισαγάγετε μερικά βασικά σχήματα LDAP από το /etc/openldap/schema κατάλογο ως εξής.

$ sudo ldapadd -Y EXTERNAL -H ldapi: /// -f /etc/openldap/schema/cosine.ldif $ sudo ldapadd -Y EXTERNAL -H ldapi: /// -f /etc/openldap/schema/nis.ldif. $ sudo ldapadd -Y EXTERNAL -H ldapi: /// -f /etc/openldap/schema/inetorgperson.ldif.

9. Τώρα προσθέστε τον τομέα σας στη βάση δεδομένων LDAP και δημιουργήστε ένα αρχείο που ονομάζεται ldapdomain.ldif για τον τομέα σας.

$ sudo vim ldapdomain.ldif

Προσθέστε το ακόλουθο περιεχόμενο σε αυτό (αντικαταστήστε το παράδειγμα με τον τομέα σας και το PASSWORD με την κατακερματισμένη τιμή που είχατε προηγουμένως):

dn: olcDatabase = {1} monitor, cn = config. changetype: τροποποίηση. αντικατάσταση: olcAccess. olcAccess: {0} to * by dn.base = "gidNumber = 0+uidNumber = 0, cn = peercred, cn = external, cn = auth" read by dn.base = "cn = Manager,dc = παράδειγμα, dc = com "διαβάστηκε από * none dn: olcDatabase = {2} hdb, cn = config. changetype: τροποποίηση. αντικατάσταση: olcSuffix. olcSuffix: dc = παράδειγμα, dc = com dn: olcDatabase = {2} hdb, cn = config. changetype: τροποποίηση. αντικατάσταση: olcRootDN. olcRootDN: cn = Διαχειριστής,dc = παράδειγμα, dc = com dn: olcDatabase = {2} hdb, cn = config. changetype: τροποποίηση. προσθήκη: olcRootPW. olcRootPW: {SSHA} PASSWORD dn: olcDatabase = {2} hdb, cn = config. changetype: τροποποίηση. προσθήκη: olcAccess. olcAccess: {0} to attrs = userPassword, shadowLastChange by dn = "cn = Manager,dc = παράδειγμα, dc = com "γράψιμο από ανώνυμο έγραψαν από τον εαυτό του έγραψαν από * καμία. olcAccess: {1} στο dn.base = "" κατά * ανάγνωση. olcAccess: {2} έως * από dn = "cn = Manager, dc = παράδειγμα, dc = com" γράψτε με * read.

10. Στη συνέχεια, προσθέστε την παραπάνω διαμόρφωση στη βάση δεδομένων LDAP με την ακόλουθη εντολή.

$ sudo ldapmodify -Y EXTERNAL -H ldapi: /// -f ldapdomain.ldif.

11. Σε αυτό το βήμα, πρέπει να προσθέσουμε μερικές καταχωρήσεις στο δικό μας LDAP Ευρετήριο. Δημιουργήστε ένα άλλο αρχείο που ονομάζεται baseldapdomain.ldif με το ακόλουθο περιεχόμενο.

dn: dc = παράδειγμα, dc = com. objectClass: πάνω. objectClass: dcObject. objectclass: οργάνωση. o: παράδειγμα com. dc: παράδειγμα dn: cn = Manager, dc = παράδειγμα, dc = com. objectClass: οργανωτικός ρόλος. cn: Διαχειριστής. περιγραφή: Διαχειριστής καταλόγου dn: ou = Άτομα, dc = παράδειγμα, dc = com. objectClass: οργανωτική μονάδα. ou: Άνθρωποι dn: ou = Ομάδα, dc = παράδειγμα, dc = com. objectClass: οργανωτική μονάδα. ou: Ομάδα

Αποθηκεύστε το αρχείο και, στη συνέχεια, προσθέστε τις καταχωρήσεις στον κατάλογο LDAP.

$ sudo ldapadd -Y EXTERNAL -x -D cn = Manager, dc = παράδειγμα, dc = com -W -f baseldapdomain.ldif.

12. Το επόμενο βήμα είναι να δημιουργήσετε έναν χρήστη LDAP για παράδειγμα, tecmint, και ορίστε έναν κωδικό πρόσβασης για αυτόν τον χρήστη ως εξής.

$ sudo useradd tecmint. $ sudo passwd tecmint.

13. Στη συνέχεια, δημιουργήστε τους ορισμούς για μια ομάδα LDAP σε ένα αρχείο που ονομάζεται ldapgroup.ldif με το ακόλουθο περιεχόμενο.

dn: cn = Manager, ou = Group, dc = παράδειγμα, dc = com. objectClass: πάνω. objectClass: posixGroup. gidNumber: 1005.

Στην παραπάνω διαμόρφωση, gidNumber είναι το GID σε /etc/group Για tecmint και προσθέστε το στον κατάλογο OpenLDAP.

$ sudo ldapadd -Y EXTERNAL -x -W -D "cn = Manager, dc = παράδειγμα, dc = com" -f ldapgroup.ldif.

14. Στη συνέχεια, δημιουργήστε ένα άλλο LDIF αρχείο που ονομάζεται ldapuser.ldif και προσθέστε τους ορισμούς για τον χρήστη tecmint.

dn: uid = tecmint, ou = People, dc = παράδειγμα, dc = com. objectClass: πάνω. objectClass: λογαριασμός. objectClass: posixAccount. objectClass: shadowAccount. cn: tecmint. uid: tecmint. uidNumber: 1005. gidNumber: 1005. homeDirectory: /home /tecmint. userPassword: {SSHA} PASSWORD_HERE. loginShell: /bin /bash. gecos: tecmint. shadowLastChange: 0. shadowMax: 0. σκιάΠροειδοποίηση: 0.

στη συνέχεια, φορτώστε τη διαμόρφωση στον κατάλογο LDAP.

$ ldapadd -Y EXTERNAL -x -D cn = Manager, dc = παράδειγμα, dc = com -W -f ldapuser.ldif.

Αφού ρυθμίσετε έναν κεντρικό διακομιστή για έλεγχο ταυτότητας, το τελευταίο μέρος είναι να επιτρέψετε στον πελάτη να πραγματοποιήσει έλεγχο ταυτότητας χρησιμοποιώντας το LDAP, όπως εξηγείται σε αυτόν τον οδηγό:

Για περισσότερες πληροφορίες, ανατρέξτε στην κατάλληλη τεκμηρίωση από Κατάλογος εγγράφων λογισμικού OpenLDAP και οι χρήστες του Ubuntu μπορούν να ανατρέξουν στο Οδηγός διακομιστή OpenLDAP.

OpenLDAP είναι υλοποίηση ανοιχτού κώδικα του LDAP στο Linux. Σε αυτό το άρθρο, έχουμε δείξει πώς να εγκαταστήσετε και να διαμορφώσετε τον διακομιστή OpenLDAP για κεντρικό έλεγχο ταυτότητας, στο Ubuntu 16.04/18.04 και στο CentOS 7. Εάν έχετε μια ερώτηση ή σκέψεις να μοιραστείτε, μη διστάσετε να επικοινωνήσετε μαζί μας μέσω της παρακάτω φόρμας σχολίων.