Mit dem sich verändernden Umfeld wird alles komplexer denn je. Da immer mehr Geräte über das Internet verbunden werden, haben Hacker immer mehr Geräte, um Benutzerdaten auszunutzen und darauf zuzugreifen. Tatsächlich ist kein Gerät vor solchen Angriffen sicher. Was können wir also tun, um unsere Daten zu schützen und das Risiko zu verringern? Wir brauchen Wissen über Dinge, die eine Bedrohung darstellen können, und müssen uns stark dagegen stellen.

Img src: Ingosightinc.com

Das Hauptziel jedes Unternehmens oder Benutzers besteht darin, seine digitalen Assets zu schützen, indem die erforderlichen Sicherheitsmaßnahmen ergriffen werden.

Vermögenswerte sind Dinge, die einen Wert haben, wir können ihn grob in 2 Kategorien einteilen. Sachanlagen wie: Server, Datenbank, das Netzwerk, das Verbindungen bereitstellt und vieles mehr. Andere fallen in die Kategorie der immateriellen Vermögenswerte, haben aber einen höheren Wert wie: persönliche und private Informationen. Um unsere Vermögenswerte zu schützen, müssen wir daher verstehen, wie Angreifer arbeiten und was sie alles gegen uns einsetzen können.

In Bezug auf Cyberkriminalität sind drei wichtige Begriffe, die wir fast täglich hören müssen: Schwachstellen, Exploits und Bedrohungen. In diesem Artikel werden wir sie besprechen und wie sie eine Gefahr darstellen.

Lesen Sie auch: Was ist sicherer: Windows oder Mac?

Bild src: mazebolt

Bevor wir uns eingehend mit dem Thema befassen, lassen Sie uns wissen, wie alles begann.

Dies begann mit einer Anwendungsprogrammschnittstelle (API), einer Software, die in verschiedenen Formen erhältlich ist und Richtlinien zur Interaktion eines Programms mit Netzwerk- und Systemhardware bereitstellt. In einfachen Worten, API ist die Schnittstelle, die es Benutzern ermöglicht, einer bestimmten Software Befehle zu erteilen.

Eine Schwachstelle ist nichts anderes als ein Fehler oder eine unbeabsichtigte API, die Angreifern hilft, das Asset auszunutzen. Es existiert im System und wird, sobald es vom Angreifer entdeckt wurde, verwendet, um zu identifizieren, was er vor einem Ausbruch erreichen kann. Angreifer verwenden diese API, um der Software Anweisungen zum Sammeln von Benutzerdaten, Sicherheitsmaßnahmen und vielem mehr zu geben.

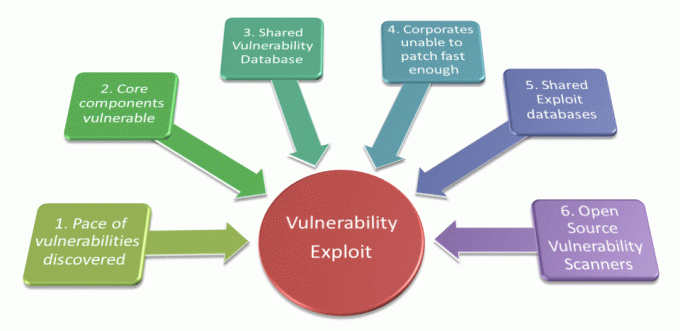

Der Schwachstellen-Scanner macht es einfach, anfällige APIs zu erkennen. Wenn eine API durch den Scanner geparst wird, identifiziert er die schwachen APIs, die eine Bedrohung für die Systemsicherheit darstellen. Hacker sammeln diese Daten und speichern sie in einem Schwachstellendatenbank die verwendet werden kann, um potenzielle Opfer zu erkennen und genauere Angriffe zu entwerfen.

Sobald eine Schwachstelle gemeldet wird, führen Hacker verschiedene Tests durch, um zu sehen, wie sie diese ausnutzen können. API allein ist nicht für eine Schwachstelle verantwortlich; Dazu kommen noch viele andere Faktoren. Konfigurationen einer Software, Hardware oder eines sozialen Kontos, Datenschutzeinstellungen sind von großer Bedeutung. Dies alles macht Ihre Systemsicherheit entweder schwach oder stark.

Lesen Sie auch: Alles über Malvertising

Img src: Symphony.fi

Es ist der nächste Schritt im Hacker-Playbook. Sobald eine Schwachstelle gefunden wird, wird sie verwendet, um die unbeabsichtigte API auszunutzen, unabhängig davon, ob sie dokumentiert ist oder nicht. Exploits werden verwendet, um Finanzinformationen zu erhalten, die Aktivitäten des Benutzers und andere Details zu verfolgen. Wenn ein Exploit in der Lage ist, eine Firewall zu umgehen, wird es gefährlicher, da es schwierig ist, solche Exploits auszuspielen. Sie verursachen schwere Schäden, wenn sie unentdeckt bleiben.

Hacker können eine Malware installieren, die im System sitzt und auf die schwächste Stelle wartet. Sagen wir, wenn Sie Ihr System mit einem ungesicherten Netzwerk verbinden, nutzt es die Schwachstelle aus, um Daten zu hacken und andere bösartige Aufgaben auszuführen.

Wenn ein Exploit in der Anfangsphase erkannt wird, kann er leicht behoben werden, aber wenn er wochenlang in Ihrem System verweilt, wird es schwierig, sowohl die Schwachstelle als auch den Exploit zu erkennen und zu behandeln.

Eine Bedrohung ist das Ergebnis beider Phasen. Wenn der Hacker sowohl Schwachstellen als auch Exploits ausnutzt, um einen Schritt zu machen und eine Belohnung zu erhalten. Ein Cyberkrimineller kann leicht mehrere Exploits ausführen, wenn er weiß, womit er belohnt wird.

Lesen Sie auch: So entfernen Sie PUP vom Mac

All dies kann behoben werden, wenn die Schwachstelle vom Softwareentwickler und nicht vom Hacker erkannt wurde. Es gab kein Risiko der Bedrohung, ein Wissen darüber, was eine Schwachstelle ist, wie sie ausgenutzt werden kann und das Ergebnis kann uns retten. All dies wird dazu beitragen, einen Aktionsplan zu erstellen, der uns helfen kann, rechtzeitig die notwendigen Sicherheitsmaßnahmen zu ergreifen.

Das Risiko, mit einer Malware infiziert zu werden, kann nicht ausgeschlossen werden, aber die Priorisierung der Dinge kann helfen, das Bedrohungsniveau zu reduzieren. Keine Maschine ist hackersicher. Es ist das Wissens- und Sicherheitsmanagement, das sagen kann, was das nächste Level des Spiels sein wird, das wir spielen.