Sie haben einen neu registrierten Domainnamen und Ihr Webserver arbeitet mit a Selbstsigniertes SSL-Zertifikat die von Ihnen ausgestellt wurde und Ihren Kunden beim Besuch der Domain aufgrund von Zertifikatsfehlern Kopfschmerzen bereitet? Sie haben ein begrenztes Budget und können es sich nicht leisten, ein Zertifikat einer vertrauenswürdigen CA zu kaufen? Das ist wenn Lass uns verschlüsseln Software kommt in Szene und rettet den Tag.

Wenn Sie installieren möchten Lass uns verschlüsseln Pro Apache oder Nginx an RHEL, CentOS, Fedora oder Ubuntu und Debian, befolgen Sie diese Anleitungen unten:

Let's Encrypt zum Sichern von Apache auf RHEL und CentOS 7/6 einrichten

Lassen Sie uns verschlüsseln, um Nginx auf Ubuntu und Debian zu sichern

Lass uns verschlüsseln ist ein Zertifizierungsstelle (CA), die Ihnen den kostenlosen Erwerb erleichtert SSL/TLS Zertifikate, die für den sicheren Betrieb Ihres Servers erforderlich sind, um Ihren Benutzern ein reibungsloses Surferlebnis ohne Fehler zu ermöglichen.

Alle Schritte, die zum Generieren eines Zertifikats erforderlich sind, sind größtenteils automatisiert für Apache Webserver. Trotz Ihrer Webserver-Software müssen jedoch einige Schritte manuell durchgeführt und die Zertifikate manuell installiert werden, insbesondere wenn der Inhalt Ihrer Website von. bereitgestellt wird Nginx Dämon.

In diesem Tutorial erfahren Sie, wie Sie installieren können Lass uns verschlüsseln Software an Ubuntu oder Debian, ein kostenloses Zertifikat für Ihre Domain generieren und erhalten und wie Sie das Zertifikat manuell in Apache- und Nginx-Webservern installieren können.

EIN Datensätze, die auf die externe IP-Adresse Ihres Servers verweisen. Falls sich Ihr Server hinter einer Firewall befindet, ergreifen Sie die erforderlichen Maßnahmen, um sicherzustellen, dass Ihr Server aus dem Internet weltweit erreichbar ist, indem Sie auf der Routerseite Portweiterleitungsregeln hinzufügen.1. Wenn Sie den Apache-Webserver noch nicht auf Ihrem Computer installiert haben, geben Sie den folgenden Befehl ein, um den Apache-Daemon zu installieren.

$ sudo apt-get install apache2.

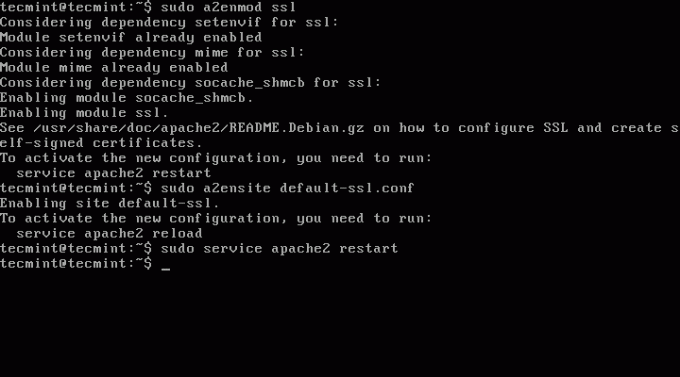

2. Aktivierung des SSL-Moduls für Apache-Webserver an Ubuntu oder Debian es ist ganz einfach. Aktivieren Sie das SSL-Modul und aktivieren Sie den virtuellen Apache-Standard-SSL-Host, indem Sie die folgenden Befehle ausführen:

$ sudo a2enmod ssl. $ sudo a2ensite default-ssl.conf. $ sudo service Apache2 Neustart. oder. $ sudo systemctl Neustart apache2.service.

Besucher können jetzt über. auf Ihren Domainnamen zugreifen HTTPS Protokoll. Da Ihr selbstsigniertes Serverzertifikat jedoch nicht von einer vertrauenswürdigen Zertifizierungsstelle ausgestellt wird, wird in deren Browsern eine Fehlermeldung angezeigt, wie in der Abbildung unten dargestellt.

https://yourdomain.com.

3. Um zu installieren Lass uns verschlüsseln Software auf Ihrem Server, die Sie haben müssen git Paket auf Ihrem System installiert. Geben Sie den folgenden Befehl zur Installation aus git Software:

$ sudo apt-get -y git installieren.

4. Wählen Sie als Nächstes ein Verzeichnis aus Ihrer Systemhierarchie aus, in das Sie klonen möchten Lass uns verschlüsseln git-Repository. In diesem Tutorial verwenden wir /usr/local/ Verzeichnis als Installationspfad für Let’s Encrypt.

Wechseln zu /usr/local Verzeichnis und installieren Sie den letsencrypt-Client, indem Sie die folgenden Befehle ausführen:

$cd /usr/local. $ sudo git clone https://github.com/letsencrypt/letsencrypt.

5. Der Prozess zum Erhalten eines SSL-Zertifikats für Apache wird dank des Apache-Plugins automatisiert. Generieren Sie das Zertifikat, indem Sie den folgenden Befehl für Ihren Domänennamen ausführen. Geben Sie Ihren Domainnamen als Parameter an die -D Flagge.

$ cd /usr/local/letsencrypt. $ sudo ./letsencrypt-auto --apache -d your_domain.tld.

Wenn Sie beispielsweise das Zertifikat für den Betrieb auf mehreren Domänen oder Unterdomänen benötigen, fügen Sie sie alle mithilfe der -D Flag für jeden zusätzlichen gültigen DNS-Eintrag nach dem Basisdomänennamen.

$ sudo ./letsencrypt-auto --apache -d your_domain.tld -d www. deine_domain.tld

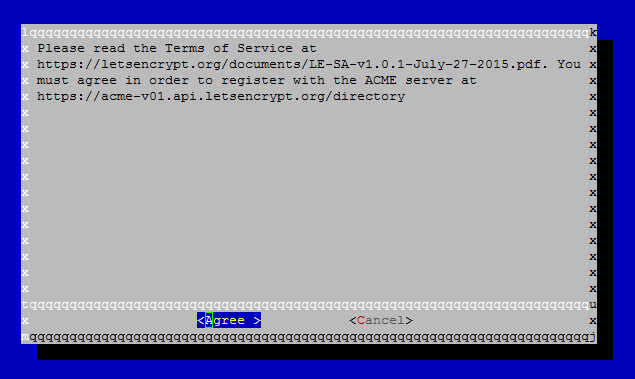

6. Stimmen Sie der Lizenz zu, geben Sie eine E-Mail-Adresse für die Wiederherstellung ein und wählen Sie, ob Clients Ihre Domain mit beiden HTTP-Protokollen (sicher und unsicher) durchsuchen oder alle nicht sicheren Anfragen an HTTPS umleiten können.

7. Nachdem der Installationsvorgang erfolgreich abgeschlossen wurde, wird eine Glückwunschnachricht auf Ihrer Konsole angezeigt informiert Sie über das Ablaufdatum und wie Sie die Konfiguration wie unten dargestellt testen können Screenshots.

Jetzt sollten Sie Ihre Zertifikatsdateien unter finden können /etc/letsencrypt/live Verzeichnis mit einer einfachen Verzeichnisliste.

$ sudo ls /etc/letsencrypt/live.

8. Um schließlich den Status Ihres SSL-Zertifikats zu überprüfen, besuchen Sie den folgenden Link. Ersetzen Sie den Domänennamen entsprechend.

https://www.ssllabs.com/ssltest/analyze.html? d=deine_domain.tld&neueste.

Außerdem können Besucher jetzt über das HTTPS-Protokoll auf Ihren Domainnamen zugreifen, ohne dass Fehler in ihren Webbrowsern angezeigt werden.

9. Standardmäßig werden Zertifikate ausgestellt von Lass uns verschlüsseln Behörde sind 90 Tage gültig. Um das Zertifikat vor dem Ablaufdatum zu erneuern, müssen Sie den Client erneut manuell mit den genauen Flags und Parametern wie zuvor ausführen.

$ sudo ./letsencrypt-auto --apache -d your_domain.tld.

Oder bei mehreren Subdomains:

$ sudo ./letsencrypt-auto --apache -d your_domain.tld -d www. deine_domain.tld.

10. Der Zertifikatserneuerungsprozess kann automatisiert werden, damit er in weniger als 30 Tagen vor dem Ablaufdatum ausgeführt wird, indem der Linux-Zeitplan-Cron-Daemon verwendet wird.

$ sudo crontab -e.

Fügen Sie den folgenden Befehl am Ende der crontab-Datei mit nur einer Zeile hinzu:

0 1 1 */2 * cd /usr/local/letsencrypt && ./letsencrypt-auto certonly --apache --renew-by-default --apache -d domain.tld >> /var/log/domain.tld- erneuern.log 2>&1.

11. Details zu Ihrer Verlängerungsdomänen-Konfigurationsdatei für die Let’s Encrypt-Software finden Sie in /etc/letsencrypt/renewal/ Verzeichnis.

$ cat /etc/letsencrypt/renewal/caeszar.tk.conf.

Sie sollten auch die Datei überprüfen /etc/letsencrypt/options-ssl-apache.conf um die neue SSL-Konfigurationsdatei für den Apache-Webserver anzuzeigen.

12. Außerdem ändert das Let’s Encrypt Apache-Plugin einige Dateien in Ihrer Webserver-Konfiguration. Um zu überprüfen, welche Dateien geändert wurden, listen Sie den Inhalt von. auf /etc/apache2/sites-enabled Verzeichnis.

# ls /etc/apache2/sites-enabled/ # sudo cat /etc/apache2/sites-enabled/000-default-le-ssl.conf.

Das ist alles für jetzt! In der nächsten Reihe von Tutorials wird erläutert, wie Sie a Lass uns verschlüsseln Zertifikat für Nginx Webserver an Ubuntu und Debian und weiter CentOS sowie.