In Unix/Linux-Systemen ist die Wurzel Benutzerkonto ist das Superbenutzerkonto und kann daher verwendet werden, um alles zu tun, was auf dem System möglich ist.

Dies kann jedoch in vielerlei Hinsicht sehr gefährlich sein – einer könnte sein, dass die Wurzel Der Benutzer könnte einen falschen Befehl eingeben und das gesamte System zerstören oder ein Angreifer erhält Zugriff auf das Root-Benutzerkonto und übernimmt die Kontrolle über das gesamte System und wer weiß, was er möglicherweise tun kann.

Vor diesem Hintergrund ist in Ubuntu und seine Derivate, die Wurzel Benutzerkonto ist standardmäßig gesperrt, normale Benutzer (Systemadministratoren oder nicht) können nur Superuser-Berechtigungen erhalten, indem sie die sudo Befehl.

Und eines der schlimmsten Dinge, die einem Ubuntu-Systemadministrator passieren können, ist der Verlust der Berechtigungen zur Verwendung des sudo Befehl, eine Situation, die allgemein als „kaputtes sudo”. Das kann absolut verheerend sein.

Ein gebrochenes sudo kann folgende Ursachen haben:

Um wichtige Aufgaben auf Ihrem System auszuführen, wie das Anzeigen oder Ändern wichtiger Systemdateien oder das Aktualisieren des Systems, benötigen Sie die sudo Befehl, um Superuser-Berechtigungen zu erhalten. Was ist, wenn Ihnen die Nutzung von. verweigert wird? sudo aus einem oder mehreren der oben genannten Gründe.

Unten sehen Sie ein Bild, das einen Fall zeigt, in dem die Ausführung des Standardsystembenutzers verhindert wird sudo Befehl:

[E-Mail geschützt] ~ $ sudo visudo. [ sudo ] Passwort für aaronkilik: aaronkilik ist nicht in der sudoers-Datei. Dieser Vorfall wird gemeldet. [E-Mail geschützt] ~ $ sudo apt installiere vim. [ sudo ] Passwort für aaronkilik: aaronkilik ist nicht in der sudoers-Datei. Dieser Vorfall wird gemeldet.

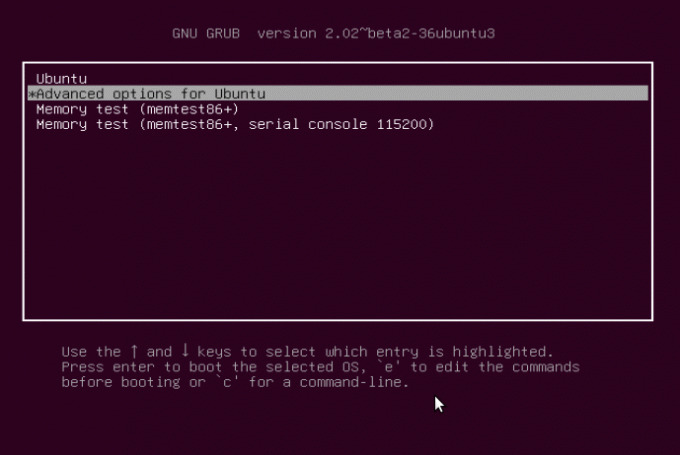

Wenn du nur läufst Ubuntu Drücken Sie auf Ihrem Gerät nach dem Einschalten die Taste Verschiebung Taste für ein paar Sekunden, um die Roden Startmenü. Auf der anderen Seite, wenn Sie ein Dual-Boot (Ubuntu neben Windows oder Mac OS X), dann sollten Sie standardmäßig das Grub-Boot-Menü sehen.

Verwendung der Pfeil nach unten, auswählen "Erweiterte Optionen für Ubuntu" und drücke Eintreten.

Sie befinden sich in der folgenden Schnittstelle, wählen Sie den Kernel mit „Wiederherstellungsmodus”-Option wie unten beschrieben und drücken Sie Eintreten um zum „Wiederherstellungsmenü”.

Unten ist die „Wiederherstellungsmenü”, zeigt an, dass das Root-Dateisystem schreibgeschützt eingehängt ist. Wechseln Sie zur Zeile „root Zum Root-Shell-Prompt ablegen“, dann schlag Eintreten.

Drücken Sie als Nächstes Eintreten für die Wartung:

An dieser Stelle sollten Sie an der Wurzel Shell-Eingabeaufforderung. Wie wir bereits gesehen haben, ist das Dateisystem schreibgeschützt eingehängt. Um Änderungen am System vorzunehmen, müssen wir es erneut einhängen, indem Sie den folgenden Befehl ausführen:

# mount -o rw, neu mounten /

Angenommen, ein Benutzer wurde aus der sudo-Gruppe entfernt, geben Sie den folgenden Befehl ein, um den Benutzer wieder zur sudo-Gruppe hinzuzufügen:

# adduser-Benutzername sudo.

Notiz: Denken Sie daran, den tatsächlichen Benutzernamen auf dem System zu verwenden, für meinen Fall ist es aaronkilik.

Oder führen Sie unter der Bedingung, dass ein Benutzer aus der Administratorgruppe entfernt wurde, den folgenden Befehl aus:

# adduser-Benutzername admin.

Unter der Annahme, dass die /etc/sudoers Datei wurde geändert, um zu verhindern, dass Benutzer sudo oder Administrator Gruppe davon ab, ihre Privilegien auf die eines Superusers zu erhöhen, und erstellen Sie dann eine Sicherungskopie der sudoers Dateien wie folgt:

# cp /etc/sudoers /etc/sudoers.orginal.

Öffnen Sie anschließend die sudoers Datei.

#Visudo.

und fügen Sie den Inhalt unten hinzu:

# # Diese Datei MUSS mit dem Befehl 'visudo' als root bearbeitet werden. # # Bitte erwägen Sie, lokale Inhalte in /etc/sudoers.d/ hinzuzufügen, anstatt. # diese Datei direkt ändern. # # Weitere Informationen zum Schreiben einer sudoers-Datei finden Sie auf der Manpage. # Standardwerte env_reset. Standardwerte mail_badpass. Standardwerte secure_path="/usr/local/sbin:/usr/local/bin:/usr/sbi$ # Hostaliasspezifikation # Benutzeraliasspezifikation # Befehlsaliasspezifikation # Benutzerberechtigungsspezifikation. root ALL=(ALL: ALL) ALL # Mitglieder der Admin-Gruppe können Root-Rechte erlangen. %admin ALL=(ALL) ALL # Mitgliedern der Gruppe sudo erlauben, beliebige Befehle auszuführen. %sudo ALL=(ALL: ALL) ALL # Weitere Informationen zu den "#include"-Direktiven finden Sie in sudoers (5): #includedir /etc/sudoers.d.

Angenommen, die Erlaubnis auf /etc/sudoers Datei ist nicht eingestellt auf 0440, und führen Sie dann den folgenden Befehl aus, um es richtig zu machen:

# chmod 0440 /etc/sudoers.

Geben Sie zu guter Letzt, nachdem Sie alle erforderlichen Befehle ausgeführt haben, die Ausfahrt Befehl, um zum "Wiederherstellungsmenü”:

# Ausfahrt

Verwenden Sie die Rechter Pfeil zur Auswahl und schlagen Eintreten:

Drücken Sie um mit der normalen Bootsequenz fortzufahren:

Diese Methode sollte gut funktionieren, insbesondere wenn es sich um ein administratives Benutzerkonto handelt, bei dem es keine andere Möglichkeit gibt, als den Wiederherstellungsmodus zu verwenden.

Wenn es jedoch bei Ihnen nicht funktioniert, versuchen Sie, sich mit uns in Verbindung zu setzen, indem Sie Ihre Erfahrungen im unten stehenden Feedback-Bereich äußern. Sie können auch Vorschläge oder andere Möglichkeiten zur Lösung des vorliegenden Problems anbieten oder diesen Leitfaden insgesamt verbessern.