EIN LFCE (Zertifizierter Linux Foundation-Ingenieur) ist ein Fachmann, der über die erforderlichen Fähigkeiten zum Installieren, Verwalten und Beheben von Netzwerkdiensten unter Linux verfügt Systeme und ist verantwortlich für das Design, die Implementierung und die laufende Wartung der Systemarchitektur in ihren Gesamtheit.

Einführung in das Linux Foundation-Zertifizierungsprogramm.

In früheren Beiträgen haben wir die Installation besprochen Tintenfisch + TintenfischGuard und wie man squid konfiguriert, um Zugriffsanfragen richtig zu behandeln oder einzuschränken. Bitte stellen Sie sicher, dass Sie diese beiden Tutorials durchgehen und sowohl Squid als auch squidGuard installieren, bevor Sie fortfahren, da sie den Hintergrund und den Kontext für. festlegen Was wir in diesem Beitrag behandeln werden: Integration von Squidguard in eine funktionierende Squid-Umgebung, um Blacklist-Regeln und Inhaltskontrolle über den Proxy zu implementieren Server.

Obwohl squidGuard die Funktionen von Squid sicherlich verbessern und verbessern wird, ist es wichtig, hervorzuheben, was es kann und was es nicht kann.

squidGuard kann verwendet werden, um:

Weder squidGuard noch Squid können jedoch verwendet werden, um:

Schwarze Listen sind ein wesentlicher Bestandteil von squidGuard. Im Grunde handelt es sich um reine Textdateien, mit denen Sie Inhaltsfilter basierend auf bestimmten Schlüsselwörtern implementieren können. Es gibt sowohl frei verfügbare als auch kommerzielle Blacklists, und die Download-Links finden Sie im Tintenfischwächter schwarze Listen Website des Projekts.

In diesem Tutorial zeige ich Ihnen, wie Sie die von. bereitgestellten Blacklists integrieren Sichere Dienste von Shalla zu Ihrer squidGuard-Installation. Diese Blacklists sind für den persönlichen / nicht-kommerziellen Gebrauch kostenlos und werden täglich aktualisiert. Darunter sind bis heute über 1,700,000 Einträge.

Lassen Sie uns der Einfachheit halber ein Verzeichnis erstellen, um das Blacklist-Paket herunterzuladen.

# mkdir /opt/3rdparty. # cd /opt/3rdparty # wget http://www.shallalist.de/Downloads/shallalist.tar.gz.

Der neueste Download-Link ist immer verfügbar, wie unten hervorgehoben.

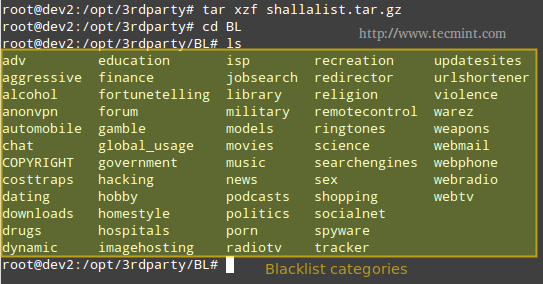

Nachdem wir die neu heruntergeladene Datei entpackt haben, navigieren wir zur Blacklist (BL) Mappe.

# tar xzf shallalist.tar.gz # cd BL. # ls.

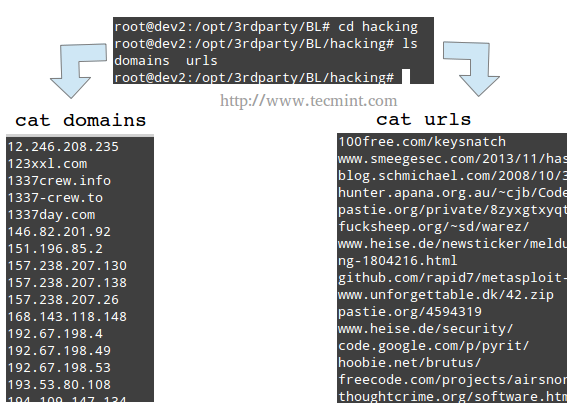

Sie können sich die Verzeichnisse vorstellen, die in der Ausgabe von angezeigt werden ls als Backlist-Kategorien und ihre entsprechenden (optionalen) Unterverzeichnisse als Unterkategorien, bis hinab zu bestimmten URLs und Domains, die in den Dateien aufgelistet sind URLs und Domänen, beziehungsweise. Weitere Informationen finden Sie im folgenden Bild.

Einbau des Ganzen schwarze Liste Pakets oder einzelner Kategorien erfolgt durch Kopieren der BL Verzeichnis bzw. eines seiner Unterverzeichnisse in das /var/lib/squidguard/db Verzeichnis.

Natürlich hättest du die herunterladen können schwarze Liste tarball zunächst in dieses Verzeichnis, aber der zuvor erläuterte Ansatz gibt Ihnen mehr Kontrolle darüber, welche Kategorien zu einem bestimmten Zeitpunkt blockiert werden sollen (oder nicht).

Als nächstes zeige ich Ihnen, wie Sie das installieren anonvpn, hacken, und Plaudern Blacklists und wie Sie squidGuard konfigurieren, um sie zu verwenden.

Schritt 1: Kopieren Sie rekursiv die anonvpn, hacken, und Plaudern Verzeichnisse von /opt/3rdparty/BL zu /var/lib/squidguard/db.

# cp -a /opt/3rdparty/BL/anonvpn /var/lib/squidguard/db. # cp -a /opt/3rdparty/BL/hacking /var/lib/squidguard/db. # cp -a /opt/3rdparty/BL/chat /var/lib/squidguard/db.

Schritt 2: Verwenden Sie die Domänen- und URL-Dateien, um die Datenbankdateien von squidguard zu erstellen. Bitte beachten Sie, dass der folgende Befehl zum Erstellen funktioniert .db Dateien für alle installierten Blacklists – auch wenn eine bestimmte Kategorie 2 oder mehr Unterkategorien hat.

# squidGuard -C all.

Schritt 3: Ändern Sie den Besitz der /var/lib/squidguard/db/ Verzeichnis und seinen Inhalt an den Proxy-Benutzer, damit Squid die Datenbankdateien lesen kann.

# chown -R-Proxy: proxy /var/lib/squidguard/db/

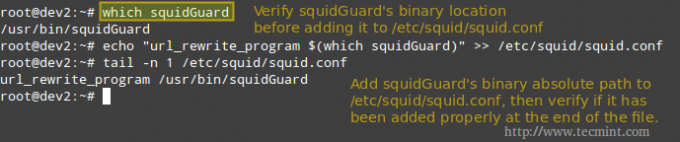

Schritt 4: Konfigurieren Sie Squid für die Verwendung von squidGuard. Wir werden Tintenfische verwenden url_rewrite_programm Direktive in /etc/squid/squid.conf um Squid anzuweisen, squidGuard als URL-Rewriter/Redirector zu verwenden.

Fügen Sie die folgende Zeile zu. hinzu tintenfisch.conf, um sicherzustellen, dass /usr/bin/squidGuard ist in Ihrem Fall der richtige absolute Weg.

# welcher squidGuard. # echo "url_rewrite_program $(welcher squidGuard)" >> /etc/squid/squid.conf. # tail -n 1 /etc/squid/squid.conf.

Schritt 5: Fügen Sie der Konfigurationsdatei von squidGuard (befindet sich in /etc/squidguard/squidGuard.conf).

Bitte beachten Sie den Screenshot oben, nach dem folgenden Code zur weiteren Verdeutlichung.

src localnet { ip 192.168.0.0/24. } dest anonvpn { Domainliste anonvpn/domains URLliste anonvpn/urls. } dest hacking { domainlist hacking/domains urllist hacking/urls. } dest chat { Domainliste Chat/Domains URLliste Chat/URLs. } acl { localnet { pass !anonvpn !hacking !chat !in-addr all redirect http://www.lds.org } Standard { lokal übergeben keine } }

Schritt 6: Squid neu starten und testen.

# Service-Squid-Neustart [sysvinit / Upstart-basierte Systeme] # systemctl restart squid.service [systemctl-basierte Systeme]

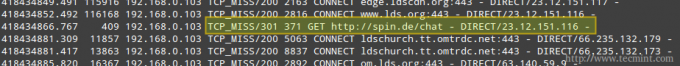

Öffnen Sie einen Webbrowser in einem Client innerhalb des lokalen Netzwerks und navigieren Sie zu einer Site, die in einer der Blacklist-Dateien (Domains oder URLs – wir verwenden http://spin.de/ chat im folgenden Beispiel) und Sie werden zu einer anderen URL weitergeleitet, www.lds.org in diesem Fall.

Sie können überprüfen, ob die Anfrage an den Proxy-Server gestellt, aber abgelehnt wurde (301 http-Antwort – Dauerhaft umgezogen) und wurde weitergeleitet zu www.lds.org stattdessen.

Wenn Sie aus irgendeinem Grund eine in der Vergangenheit gesperrte Kategorie aktivieren müssen, entfernen Sie das entsprechende Verzeichnis aus /var/lib/squidguard/db und kommentieren (oder löschen) Sie die verwandten acl in dem squidguard.conf Datei.

Wenn Sie beispielsweise die Domänen und URLs aktivieren möchten, die von der anonvpn Kategorie müssen Sie die folgenden Schritte ausführen.

# rm -rf /var/lib/squidguard/db/anonvpn.

Und bearbeite die squidguard.conf Datei wie folgt.

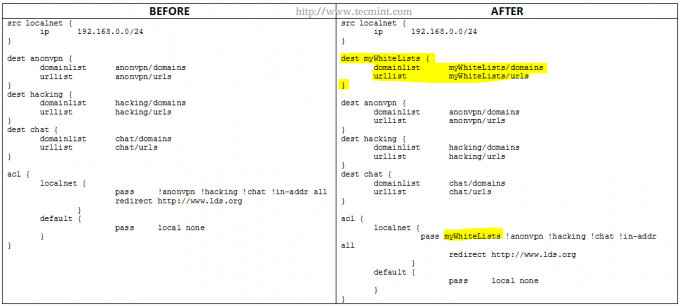

Bitte beachten Sie, dass gelb markierte Teile unter VOR wurden gelöscht in NACH.

Gelegentlich möchten Sie vielleicht bestimmte zulassen URLs oder Domänen, aber nicht ein ganzes Verzeichnis auf der schwarzen Liste. In diesem Fall sollten Sie ein Verzeichnis namens. erstellen myWhiteLists (oder einen beliebigen Namen) und fügen Sie den gewünschten ein URLs und Domänen unter /var/lib/squidguard/db/myWhiteLists in Dateien namens URLs bzw. Domains.

Initialisieren Sie dann die neuen Inhaltsregeln wie zuvor,

# squidGuard -C all.

und ändern Sie die squidguard.conf wie folgt.

Wie zuvor zeigen die gelb markierten Teile die Änderungen an, die hinzugefügt werden müssen. Notiere dass der myWhiteLists string muss an erster Stelle in der Zeile stehen, die mit pass beginnt.

Denken Sie abschließend daran, Squid neu zu starten, um die Änderungen zu übernehmen.

Nachdem Sie die in diesem Tutorial beschriebenen Schritte ausgeführt haben, sollten Sie über einen leistungsstarken Inhaltsfilter und einen URL-Redirector verfügen, der Hand in Hand mit Ihrem Squid-Proxy arbeitet. Wenn Sie während Ihres Installations- / Konfigurationsvorgangs Probleme haben oder Fragen oder Kommentare haben, wenden Sie sich bitte an squidGuards Webdokumentation aber zögern Sie nicht, uns über das untenstehende Formular eine Nachricht zu senden, und wir werden uns so schnell wie möglich bei Ihnen melden.