Netzfilter Wie wir alle wissen, ist es eine Firewall in Linux. Firewalld ist ein dynamischer Daemon zur Verwaltung von Firewalls mit Unterstützung für Netzwerkzonen. In der früheren Version RHEL & CentOS wir haben verwendet iptables als Daemon für das Paketfilter-Framework.

In neueren Versionen von RHEL-basierte Distributionen wie zum Beispiel Fedora, Rockiges Linux, CentOS-Stream, AlmaLinux, Und openSUSE - Die iptables Schnittstelle wird ersetzt durch Firewalld.

[ Das könnte dir auch gefallen: 10 nützliche Open-Source-Sicherheitsfirewalls für Linux-Systeme ]

Es wird empfohlen, mit der Verwendung zu beginnen Firewalld anstatt iptables da dies in Zukunft möglicherweise eingestellt wird. Jedoch, iptables werden weiterhin unterstützt und können mit installiert werden Yum-Befehl. Wir können nicht halten Firewalld Und iptables beide im selben System, was zu Konflikten führen kann.

In iptables, haben wir früher als konfiguriert EINGANG, AUSGANG & VORWÄRTSKETTEN aber hier rein Firewalld, verwendet das Konzept

Zonen. Standardmäßig sind verschiedene Zonen verfügbar Firewalld, die in diesem Artikel besprochen werden.Der Grundzone die sind wie öffentliche Zone Und private Zone. Damit die Dinge mit diesen Zonen funktionieren, müssen wir die Schnittstelle mit der angegebenen Zonenunterstützung hinzufügen und dann können wir die Dienste hinzufügen Firewalld.

Standardmäßig sind viele Dienste verfügbar, eine der besten Funktionen von Firewalld Das heißt, es enthält vordefinierte Dienste, und wir können diese Dienste als Beispiel nehmen, um unsere Dienste hinzuzufügen, indem wir sie einfach kopieren.

Firewalld funktioniert super mit IPv4, IPv6, Und Ethernet-Brücken zu. Wir können eine separate Laufzeit- und permanente Konfiguration in firewalld haben.

Beginnen wir mit der Arbeit mit Zonen und der Erstellung unserer eigenen Dienste und einer viel aufregenderen Nutzung von Firewalld unter Linux.

Betriebssystem: Red Hat Enterprise Linux Version 9.0 (Plough) IP Adresse: 192.168.0.159. Hostname: tecmint-rhel9.

1.Firewalld Paket wird standardmäßig installiert in RHEL, Fedora, Rockiges Linux, CentOS-Stream, AlmaLinux, Und openSUSE. Wenn nicht, können Sie es wie folgt installieren Yum-Befehl.

# yum installiere firewalld -y.

2. Nach dem Firewalld Paket installiert wurde, ist es an der Zeit zu überprüfen, ob das iptables Dienst ausgeführt wird oder nicht, wenn er ausgeführt wird, müssen Sie ihn stoppen und maskieren (nicht mehr verwenden). iptables Dienst mit den folgenden Befehlen.

# systemctl-Status iptables. # systemctl stoppt iptables. # systemctl-Maske iptables.

3. Bevor es losgeht Firewalld Konfiguration möchte ich die einzelnen Zonen besprechen. Standardmäßig sind einige Zonen verfügbar. Wir müssen die Schnittstelle der Zone zuweisen. Eine Zone definiert die Zone, die der Schnittstelle vertraut oder verweigert wurde, um eine Verbindung herzustellen. Eine Zone kann Dienste und Ports enthalten.

Hier werden wir alle verfügbaren Zonen beschreiben Firewalld.

Jetzt haben Sie eine bessere Vorstellung von Zonen, lassen Sie uns jetzt verfügbare Zonen und Standardzonen herausfinden und alle Zonen mit den folgenden Befehlen auflisten.

# Firewall-cmd --get-zones.

# Firewall-cmd --get-default-zone.

# firewall-cmd --list-all-zones.

Notiz: Die Ausgabe des obigen Befehls passt nicht auf eine einzelne Seite, da diese alle Zonen wie Block, dmz, Drop, External, Home, Internal, Public, Trusted und Work auflistet. Wenn die Zonen Rich-Regeln haben, werden auch aktivierte Dienste oder Ports mit diesen entsprechenden Zoneninformationen aufgelistet.

4. Wenn Sie die Standardzone als interne, externe, Drop-, Arbeits- oder eine andere Zone festlegen möchten, können Sie den folgenden Befehl verwenden, um die Standardzone festzulegen. Hier verwenden wir das „intern”-Zone als Standard.

# Firewall-cmd --set-default-zone=internal.

5. Überprüfen Sie nach dem Einstellen der Zone die Standardzone mit dem folgenden Befehl.

# Firewall-cmd --get-default-zone.

6. Hier ist unser Interface enp0s3, Wenn wir die Zone überprüfen müssen, in der die Schnittstelle begrenzt ist, können wir den folgenden Befehl verwenden.

# Firewall-cmd --get-zone-of-interface=enp0s3.

7. Ein weiteres interessantes Feature von firewalld ist ‘icmptyp‘ ist einer der von firewalld unterstützten icmp-Typen. Um die Liste der unterstützten ICMP-Typen zu erhalten, können wir den folgenden Befehl verwenden.

# Firewall-cmd --get-icmptypes.

8. Dienste sind eine Reihe von Regeln mit Ports und Optionen, die von verwendet werden Firewalld. Dienste, die aktiviert sind, werden automatisch geladen, wenn die Firewalld Dienst läuft.

Standardmäßig sind viele Dienste verfügbar, um die Liste aller verfügbaren Dienste zu erhalten, verwenden Sie den folgenden Befehl.

# Firewall-cmd --get-services.

9. Um die Liste aller standardmäßig verfügbaren Dienste zu erhalten, gehen Sie in das folgende Verzeichnis, hier erhalten Sie die Liste der Dienste.

# cd /usr/lib/firewalld/services/

10. Um Ihren eigenen Dienst zu erstellen, müssen Sie ihn an der folgenden Stelle definieren. Hier möchte ich zum Beispiel einen Dienst für hinzufügen RTMP Hafen 1935, erstellen Sie zunächst eine Kopie von einem der Dienste.

# cd /etc/firewalld/services/ # cp /usr/lib/firewalld/services/ssh.xml /etc/firewalld/services/

Navigieren Sie dann zu dem Ort, an den unsere Servicedatei kopiert wurde, und benennen Sie die Datei als nächstes um.ssh.xml' Zu 'rtmp.xml‘, wie im folgenden Bild gezeigt.

# cd /etc/firewalld/services/ # mv ssh.xml rtmp.xml. # ls -l rtmp.xml.

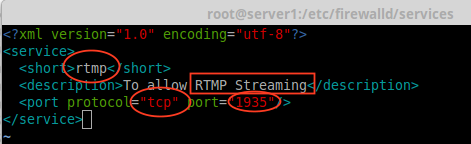

11. Als nächstes öffnen und bearbeiten Sie die Datei als Überschrift, Beschreibung, Protokoll, Und Hafen Nummer, die wir für die verwenden müssen RTMP Service wie im Bild unten gezeigt.

12. Um diese Änderungen zu aktivieren, starten Sie den Firewalld-Dienst neu oder laden Sie die Einstellungen neu.

# Firewall-cmd --reload.

13. Um zu bestätigen, ob ein Dienst hinzugefügt wurde oder nicht, führen Sie den folgenden Befehl aus, um eine Liste der verfügbaren Dienste zu erhalten.

# Firewall-cmd --get-services.

14. Hier sehen wir uns an, wie die Firewall mithilfe von verwaltet wird Firewall-cmd Befehl. Geben Sie den folgenden Befehl ein, um den aktuellen Status der Firewall und aller aktiven Zonen zu erfahren.

# Firewall-cmd --state. # firewall-cmd --get-active-zones.

15. So erhalten Sie die öffentliche Zone für die Schnittstelle enp0s3, dies ist die Standardschnittstelle, die in definiert ist /etc/firewalld/firewalld.conf Datei als DefaultZone=öffentlich.

Listet alle verfügbaren Dienste in dieser Standardschnittstellenzone auf.

# Firewall-cmd --get-service.

16. In den obigen Beispielen haben wir gesehen, wie wir unsere eigenen Dienste erstellen, indem wir die erstellen rtmp Service, hier werden wir sehen, wie man den hinzufügt rtmp Service auch für die Zone.

# Firewall-cmd --add-service=rtmp.

17. Um die hinzugefügte Zone zu entfernen, geben Sie ein.

# firewall-cmd --zone=public --remove-service=rtmp.

Der obige Schritt war nur ein vorübergehender Zeitraum. Um es dauerhaft zu machen, müssen wir den folgenden Befehl mit Option ausführen – dauerhaft.

# firewall-cmd --add-service=rtmp --permanent. # Firewall-cmd --reload.

18. Definieren Sie Regeln für den Netzwerkquellbereich und öffnen Sie einen der Ports. Wenn Sie beispielsweise einen Netzwerkbereich öffnen möchten, sagen Sie „192.168.0.0/24‘ und Hafen ‘1935‘ Verwenden Sie die folgenden Befehle.

# firewall-cmd --permanent --add-source=192.168.0.0/24. # firewall-cmd --permanent --add-port=1935/tcp.

Stellen Sie sicher, dass Sie den Firewalld-Dienst neu laden, nachdem Sie Dienste oder Ports hinzugefügt oder entfernt haben.

# Firewall-cmd --reload # Firewall-cmd --list-all.

19. Wenn ich Dienste wie http, https, vnc-server und PostgreSQL zulassen möchte, verwende ich die folgenden Regeln. Fügen Sie zuerst die Regel hinzu und machen Sie sie dauerhaft, laden Sie die Regeln neu und überprüfen Sie den Status.

# firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="http" accept' # firewall-cmd --add-rich-rule 'rule family ="ipv4"-Quelle address="192.168.0.0/24" service name="http" accept' --permanent # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" Dienstname ="https" akzeptieren' # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="https" accept' --permanent # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="vnc-server" akzeptieren' # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="vnc-server" accept' --permanent # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="postgresql" akzeptieren' # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="postgresql" accept' --permanent.

Jetzt der Netzwerkbereich 192.168.0.0/24 kann den oben genannten Dienst von meinem Server aus nutzen. Die Option – dauerhaft kann in jeder Regel verwendet werden, aber wir müssen die Regel definieren und mit dem Client-Zugriff überprüfen, danach müssen wir sie dauerhaft machen.

20. Nachdem Sie die obigen Regeln hinzugefügt haben, vergessen Sie nicht, die Firewall-Regeln neu zu laden und die Regeln aufzulisten mit:

# Firewall-cmd --reload. # Firewall-cmd --list-all.

Um mehr über Firewalld zu erfahren.

# Mann Firewalld.

Das war’s, wir haben gesehen, wie man a einrichtet net-filter verwenden Firewalld in RHEL-basierten Distributionen wie z Fedora, Rockiges Linux, CentOS-Stream, AlmaLinux, Und openSUSE.

Netzfilter ist das Framework für eine Firewall für jede einzelne Linux-Distribution. Zurück in jedem RHEL Und CentOS Ausgabe, die wir verwendet haben iptables aber in neueren Versionen haben sie eingeführt Firewalld. Firewalld ist einfacher zu verstehen und zu verwenden. Ich hoffe, Sie haben die Beschreibung genossen.