EIN LFCE (kurz für Zertifizierter Linux Foundation-Ingenieur) ist geschult und verfügt über das Fachwissen, um Netzwerkdienste unter Linux zu installieren, zu verwalten und Fehler zu beheben Systeme und ist verantwortlich für die Konzeption, Implementierung und laufende Wartung des Systems die Architektur.

Einführung in das Linux Foundation-Zertifizierungsprogramm (LFCE).

Die Idee hinter der Verschlüsselung ist, nur vertrauenswürdigen Personen den Zugriff auf Ihre sensiblen Daten zu ermöglichen und diese bei Verlust oder Diebstahl Ihrer Maschine / Festplatte davor zu schützen, in falsche Hände zu geraten.

Einfach ausgedrückt wird ein Schlüssel verwendet, um „sperren” Zugriff auf Ihre Informationen, damit diese verfügbar sind, wenn das System läuft und von einem autorisierten Benutzer entsperrt wird. Dies bedeutet, dass, wenn eine Person versucht, den Inhalt der Festplatte zu überprüfen (durch Anschließen an ihr eigenes System oder durch beim Booten des Rechners mit einer LiveCD/DVD/USB), findet er statt der eigentlichen nur unlesbare Daten Dateien.

In diesem Artikel besprechen wir, wie Sie verschlüsselte Dateisysteme einrichten mit dm-crypt (kurz für Device Mapper und Cryptographic), das Standard-Verschlüsselungstool auf Kernel-Ebene. Bitte beachten Sie, dass da dm-crypt ist ein Tool auf Blockebene, es kann nur verwendet werden, um vollständige Geräte, Partitionen oder Loop-Geräte zu verschlüsseln (funktioniert nicht bei normalen Dateien oder Verzeichnissen).

Da wir alle auf unserem ausgewählten Laufwerk vorhandenen Daten löschen (/dev/sdb), müssen wir zunächst alle wichtigen Dateien in dieser Partition sichern VOR weiter vorgehen.

Löschen Sie alle Daten von /dev/sdb. Wir werden verwenden dd Befehl hier, aber Sie können dies auch mit anderen Tools tun, wie z Fetzen. Als nächstes erstellen wir eine Partition auf diesem Gerät, /dev/sdb1, nach der Erklärung in Teil 4 – Erstellen von Partitionen und Dateisystemen unter Linux der LFCS-Reihe.

# dd if=/dev/urandom of=/dev/sdb bs=4096

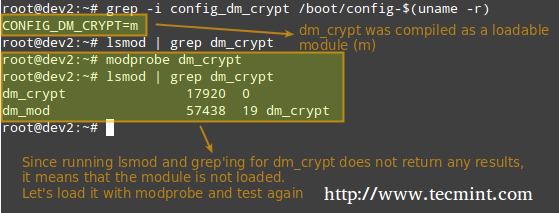

Bevor wir fortfahren, müssen wir sicherstellen, dass unser Kernel mit Verschlüsselungsunterstützung kompiliert wurde:

# grep -i config_dm_crypt /boot/config-$(uname -r)

Wie im Bild oben skizziert, ist die dm-crypt Kernel-Modul muss geladen werden, um die Verschlüsselung einzurichten.

Krypta einrichten ist eine Frontend-Schnittstelle zum Erstellen, Konfigurieren, Zugreifen und Verwalten von verschlüsselten Dateisystemen mit dm-crypt.

# aptitude update && aptitude install cryptsetup [auf Ubuntu] # yum update && yum install cryptsetup [auf CentOS] # zypper refresh && zypper install cryptsetup [auf openSUSE]

Der Standardbetriebsmodus für cryptsetup ist LUKS (Linux Unified Key-Setup) also bleiben wir dabei. Wir beginnen mit dem Festlegen der LUKS-Partition und der Passphrase:

# cryptsetup -y luksFormat /dev/sdb1.

Der obige Befehl läuft cryptsetup mit Standardparametern, die mit aufgelistet werden können,

# cryptsetup --version.

Wenn Sie das ändern möchten Chiffre, hash, oder Schlüssel Parameter können Sie die -Chiffre, –hasch, und –Schlüsselgröße Flags mit den Werten aus /proc/crypto.

Als nächstes müssen wir die LUKS-Partition öffnen (wir werden nach der zuvor eingegebenen Passphrase gefragt). Wenn die Authentifizierung erfolgreich ist, ist unsere verschlüsselte Partition im Inneren verfügbar /dev/mapper mit dem angegebenen Namen:

# cryptsetup luksOpen /dev/sdb1 my_encrypted_partition.

Jetzt formatieren wir die Partition als ext4.

# mkfs.ext4 /dev/mapper/my_encrypted_partition.

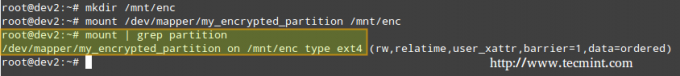

und erstellen Sie einen Mount-Punkt, um die verschlüsselte Partition zu mounten. Schließlich möchten wir möglicherweise überprüfen, ob der Mount-Vorgang erfolgreich war.

# mkdir /mnt/enc. # mount /dev/mapper/my_encrypted_partition /mnt/enc. # montieren | grep-Partition.

Wenn Sie mit dem Schreiben oder Lesen in Ihrem verschlüsselten Dateisystem fertig sind, hängen Sie es einfach aus

# umount /mnt/enc.

und schließen Sie die LUKS-Partition mit,

# cryptesetup luksClose my_encrypted_partition.

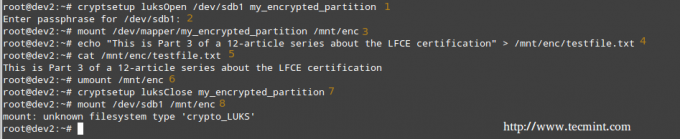

Abschließend prüfen wir, ob unsere verschlüsselte Partition sicher ist:

1. Öffnen Sie die LUKS-Partition

# cryptsetup luksOpen /dev/sdb1 my_encrypted_partition.

2. Geben Sie Ihre Passphrase ein

3. Mounten Sie die Partition

# mount /dev/mapper/my_encrypted_partition /mnt/enc.

4. Erstellen Sie eine Dummy-Datei innerhalb des Mount-Punkts.

# echo „Dies ist Teil 3 einer Serie mit 12 Artikeln über die LFCE-Zertifizierung“ > /mnt/enc/testfile.txt.

5. Stellen Sie sicher, dass Sie auf die soeben erstellte Datei zugreifen können.

# cat /mnt/enc/testfile.txt.

6. Hängen Sie das Dateisystem aus.

# umount /mnt/enc.

7. Schließen Sie die LUKS-Partition.

# cryptsetup luksClose my_encrypted_partition.

8. Versuchen Sie, die Partition als normales Dateisystem zu mounten. Es sollte einen Fehler anzeigen.

# mount /dev/sdb1 /mnt/enc.

Das Passphrase Sie zuvor eingegeben haben, um die verschlüsselte Partition zu verwenden, ist gespeichert in RAM Speicher, während es geöffnet ist. Wenn jemand diesen Schlüssel in die Finger bekommt, kann er die Daten entschlüsseln. Bei einem Laptop ist dies besonders einfach, da während des Ruhezustands der Inhalt des Arbeitsspeichers auf der Swap-Partition gehalten wird.

Um zu vermeiden, dass eine Kopie Ihres Schlüssels einem Dieb zugänglich bleibt, verschlüsseln Sie die Swap-Partition wie folgt:

1 Erstellen Sie eine Partition, die als Swap mit der entsprechenden Größe verwendet werden soll (/dev/sdd1 in unserem Fall) und verschlüsseln Sie es wie zuvor beschrieben. Nennen Sie es einfach „Tauschen" zur Bequemlichkeit.'

2.Setzen Sie es als Swap und aktivieren Sie es.

# mkswap /dev/mapper/swap. # swapon /dev/mapper/swap.

3. Als nächstes ändern Sie den entsprechenden Eintrag in /etc/fstab.

/dev/mapper/swap keine swap sw 0 0.

4. Schließlich bearbeiten /etc/crypttab und Neustart.

swap /dev/sdd1 /dev/urandom swap.

Nachdem das System hochgefahren ist, können Sie den Status des Auslagerungsbereichs überprüfen:

# cryptsetup-Statustausch.

In diesem Artikel haben wir untersucht, wie man eine Partition und einen Auslagerungsspeicher verschlüsselt. Mit diesem Setup sollten Ihre Daten ziemlich sicher sein. Fühlen Sie sich frei zu experimentieren und zögern Sie nicht, uns zu kontaktieren, wenn Sie Fragen oder Kommentare haben. Nutzen Sie einfach das untenstehende Formular – wir freuen uns von Ihnen zu hören!