Každý pokus o přihlášení k serveru SSH je sledován a zaznamenáván do souboru protokolu rsyslog démon v Linuxu. Nejzákladnějším mechanismem pro seznam všech neúspěšných pokusů o přihlášení SSH v Linuxu je kombinace zobrazení a filtrování souborů protokolu pomocí kočičí povel nebo příkaz grep.

Chcete -li zobrazit seznam neúspěšných přihlášení SSH v systému Linux, zadejte některé příkazy uvedené v této příručce. Ujistěte se, že jsou tyto příkazy prováděny s oprávněními root.

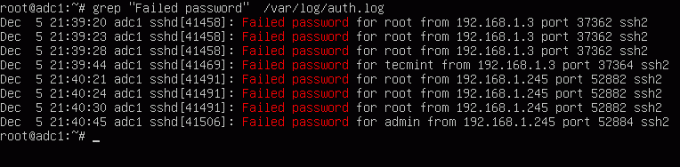

Nejjednodušší příkaz pro seznam všech neúspěšných přihlášení SSH je ten, který je zobrazen níže.

# grep "Selhalo heslo" /var/log/auth.log.

Stejného výsledku lze dosáhnout také vydáním souboru kočičí povel.

# kočka /var/log/auth.log | grep "Nepovedené heslo"

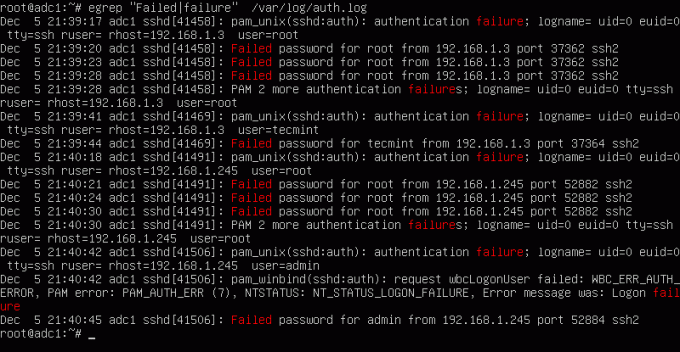

Chcete -li zobrazit další informace o neúspěšných přihlášeních SSH, zadejte příkaz podle níže uvedeného příkladu.

# egrep "Selhalo | Selhání" /var/log/auth.log.

v CentOS nebo RHEL, jsou zaznamenány neúspěšné relace SSH

/var/log/secure soubor. Vydáním výše uvedeného příkazu proti tomuto souboru protokolu identifikujete neúspěšná přihlášení SSH.# egrep "Selhalo | Selhání"/var/log/secure.

Mírně upravená verze výše uvedeného příkazu pro zobrazení neúspěšných přihlášení SSH v CentOS nebo RHEL je následující.

# grep "Selhalo"/var/log/secure. # grep "selhání ověřování"/var/log/secure.

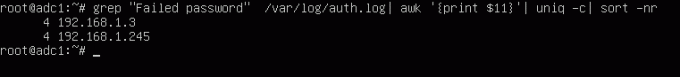

Chcete -li zobrazit seznam všech IP adres, které se pokoušely přihlásit k serveru SSH a které se nepodařilo přihlásit, vedle počtu neúspěšných pokusů o každou IP adresu, zadejte následující příkaz.

# grep "Nepovedené heslo" /var/log/auth.log | awk ‘{print $ 11}‘ | uniq -c | třídit -nr.

U novějších distribucí Linuxu můžete dotazovat soubor protokolu runtime spravovaný démonem Systemd prostřednictvím journalctl příkaz. Chcete -li zobrazit všechny neúspěšné pokusy o přihlášení SSH, měli byste výsledek přes grep filtr, jak je znázorněno v níže uvedených příkladech příkazů.

# journalctl _SYSTEMD_UNIT = ssh.service | egrep "Selhalo | Selhání" # journalctl _SYSTEMD_UNIT = sshd.service | egrep "Selhalo | Selhání" #V RHEL, CentOS

v CentOS nebo RHEL, nahraďte jednotku démona SSH hodnotou sshd.service, jak je ukázáno v níže uvedených příkladech příkazů.

# journalctl _SYSTEMD_UNIT = sshd.service | grep "selhání" # journalctl _SYSTEMD_UNIT = sshd.service | grep "Selhalo"

Poté, co identifikujete adresy IP, které často narazí na váš server SSH, abyste se mohli přihlásit systému s podezřelými uživatelskými účty nebo neplatnými uživatelskými účty, měli byste aktualizovat pravidla brány firewall systému na zablokovat neúspěšné pokusy SSH IP adresy nebo použijte specializovaný software, jako např fail2ban zvládat tyto útoky.