Udržet si náskok před zranitelnými hrozbami je těžké, ale nepochopení těchto technických výrazů to ještě ztěžuje.

Říjen je označen jako národní měsíc povědomí o kybernetické bezpečnosti (NCSAM). Vzhledem k tomu, že kybernetické útoky v posledním desetiletí rostou a nevykazují žádné známky ústupku. NCSAM si tento nadcházející měsíc připomíná 15 let od zvyšování povědomí o důležitosti kybernetické bezpečnosti. Prostřednictvím našeho blogu tedy usilujeme přispět k tomu samému!

Průvodce je užitečný pro lidi, kteří neumí běžně hovořit o kybernetické bezpečnosti a většinou se ocitnou v náročných diskusích ztraceni.

Než začneme s naším nejběžnějším slovníkem kybernetické bezpečnosti, pochopme dva nejrozšířenější pojmy.

Kybernetický útok je záměrná akce k využití počítačových systémů, technologicky závislých podniků a sítí. S úmyslem ublížit, poškodit, porušit informace o jednotlivci nebo organizaci - dochází k pokusům o kybernetické útoky.

Pamatujte - žádná společnost není příliš velká nebo domácí síť příliš malá, aby se stala obětí.

Jednoduše řečeno, kybernetická bezpečnost je ochrana před těmito kybernetickými útoky. V systémech, programech a sítích je rozmístěno několik bezpečnostních vrstev, aby jednotlivci a organizace byli chráněni před neoprávněným zneužitím.

Implementace účinných štítů pro kybernetickou bezpečnost je dnes náročným úkolem a uživatelé by měli být vždy o krok napřed, aby porazili kyberzločince.

Osvojení si těchto pojmů zabezpečení počítače vám pomůže lépe pochopit význam digitálního zabezpečení.

1. Adware

Adware lze definovat jako balíček programů, který je navržen tak, aby bombardoval uživatele reklamami. Hlavním cílem je přesměrovat požadavky uživatelů na vyhledávání na inzertní weby a shromažďovat marketingová data.

Adware sleduje online aktivitu uživatele, zpomaluje výkon zařízení, zobrazuje přizpůsobené reklamy a stahuje malware na zadní straně a také sní spoustu datových nákladů.

2. Botnet

A botnet je skupina několika zařízení připojených k internetu, jako jsou počítače, mobilní telefony, servery a zařízení IoT, která jsou nakažlivá a jsou řízena konkrétním typem malwaru.

Jak název napovídá, jedná se o kombinaci dvou termínů, Robot & Network. A to přesně je, síť robotů, kteří se používají k páchání trestné činnosti v kybernetickém světě.

Tady je anatomie fungování Botnetu!

3. Clickfraud

Clickfraud se stane, když se k manipulaci s platbou za kliknutí (PPC) použijí uměle vytvořená falešná kliknutí. Myšlenkou této praxe je zvýšit počet platitelných kliknutí za účelem generování příjmů pro inzerenty.

Cybercrooks používají Botnet k vytváření těchto typů podvodů. Tuto praxi mohou jednotlivci dodržovat při ručním klikání na hypertextové odkazy AD nebo pomocí automatizovaného softwaru nebo online robotů ke klikání na tyto odkazy AD.

4. Kybernetická špionáž

Když se dozvíte o Cyber špionáži, možná vám přijdou na mysl postavy jako James Bond, které předstírají, že jsou někým, kým nejsou, pronikají do organizací a také kradou tajemství.

Podobně jako tato fiktivní postava, Cyber Espionage je termín, který popisuje praxi špehování někoho, kdo získá nezákonný přístup k důvěrným informacím. Hlavním cílem této počítačové kriminality jsou obvykle velké instituce a vládní organizace. Ale to neznamená, že jednotlivci jsou příliš malí na to, aby se stali obětí.

5. Dark Web

S tolika událostmi na internetu je v síti WWW mnohem více, než se zdá. A Dark Web je ta část internetu, která není viditelná pro běžné uživatele. Abyste pochopili, co je Dark Web, musíte nejprve pochopit, co je Deep Web.

Jedná se o rozsáhlou síť webů a portálů, které nejsou kategorizovány vyhledávači. Stejně tak je Dark Web jen malou částí Deep Web, který má tisíce temných webů, kde jsou prováděny všechny nelegální aktivity.

6. Hloubka obrany

DiD je přístup používaný k vytvoření více vrstev zabezpečení k ochraně informačních zdrojů / aktiv a cenných dat v podniku před útoky. Pokud nějaký mechanismus selže, okamžitě se zlepší další vrstva zabezpečení, aby zmařila útok.

Žádná organizace nemůže zůstat zabezpečená jedinou vrstvou zabezpečení. Proto se tento vícevrstvý přístup k zabezpečení používá na každé úrovni systémů IT.

7. Demilitarizovaná zóna

Demilitarizovaná zóna je známá jako nastavení brány firewall, které odděluje LAN organizace od externí sítě. DMZ zpřístupňuje určité servery všem, přičemž interní LAN přístup je soukromý a přístupný pouze oprávněným osobám.

8. Deficit detekce

Detection Deficit je rozdíl mezi časem, který je zapotřebí k „odhalení“ porušení z doby „kompromisu“.

9. Velikonoční vajíčko

Je to neškodné překvapení vložené do programu nebo média, které je zábavné a přístupné všem. V dnešní době jej lze najít v každém softwaru, zejména ve videohrách. Je to úmyslný vtip, skrytá zpráva nebo obrázek, který se obvykle nachází na obrazovce nabídky.

10. End-to-End šifrování

End-to-end šifrování je metoda ochrany a zabezpečení komunikace, která brání třetím stranám v přístupu k datům při jejich přenosu z jednoho zařízení do druhého.

Například kdykoli nakupujete online pomocí kreditní karty. Váš mobilní telefon musí odeslat kreditní kartu obchodníkovi. Jedná se o metodu šifrování typu end-to-end, která pouze zajišťuje, že k důvěrným pověřením máte přístup pouze vy a zařízení obchodníka.

Přečtěte si také:Kybernetické bezpečnostní pojištění: podvod New Age?

11. Zlé dvojče

Zlé dvojče je falešný hotspot Wi-Fi nebo přístupový bod, který vypadá jako originální a bezpečný, ale ve skutečnosti je nastaven tak, aby sledoval jinou bezdrátovou síť.

12. Využijte sady

Exploit Kits jsou v podstatě balíček automatizovaných hrozeb, které útočníci používají k zahájení exploitů proti zranitelným programům. Exploity jsou navrženy tak, aby způsobovaly neočekávané chování, které může útočník využít k provádění škodlivých akcí.

13. Firewall

Brána firewall je obranná technologie, která je zaměřena na to, aby zabránila padouchům ze sítě někoho jiného. Funguje jako virtuální bariéra, která chrání interní i externí kybernetické útoky, které by mohly zaútočit na váš osobní počítač.

Udržuje kontrolu veškerého neoprávněného přístupu do nebo ze soukromé sítě a také určuje, který vstup by měl být povolen nebo ne, aby mohl komunikovat s vaším počítačem.

14. FTP

Pokud se setkáváte s technologickými nadšenci nebo zejména s webovými vývojáři, možná jste FTP hodně slyšeli. Pokud kývnete, pravděpodobně víte, co to znamená. FTP je zkratka pro File Transfer Protocol, který je určen pro nahrávání a stahování souborů.

Například dva systémy, které používají stejnou síť, mohou přenášet soubory pomocí protokolu FTP.

15. Brána

Brána funguje jako most mezi dvěma sítěmi, které se připojují pomocí různých protokolů.

16. Hádání entropie

Útočník musí odhadnout míru obtíží, aby prolomil průměrné heslo používané v systému. Obecně je entropie uvedena v bitech.

Pokud má heslo n-bitů hádající entropie, útočník má větší potíže s odhadováním průměrného hesla.

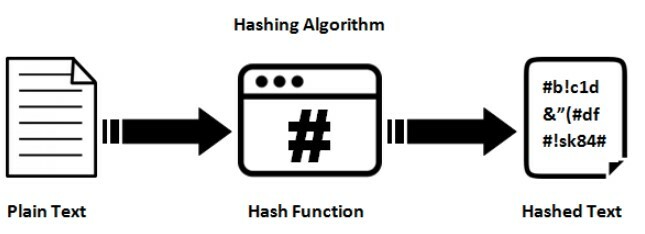

17. Hashing

Hashing je šifrovací algoritmus, který převádí heslo prostého textu na hashe. Je to forma kryptografické bezpečnostní metody, která se používá k transformaci řetězců znaků v kratší hodnotě pevné délky, která představuje původní řetězec.

Například: Když chce uživatel odeslat zabezpečenou zprávu, vygeneruje se hash a zašifruje se na zamýšlenou zprávu a odešle se spolu. Když je zpráva odeslána do konce, příjemce dešifruje hash i zprávu, aby si ji přečetl.

18. Postupy potřesení rukou

Proces, kterým dva informační systémy vytvářejí komunikační kanál. Metoda handshaking začíná, když jedno zařízení odesílá obsah do jiného zařízení k identifikaci, synchronizaci a autentizaci k sobě navzájem.

19. Krádež identity

Někdy se také označuje jako Podvod s identitou, zahrnuje neoprávněné převzetí něčího osobního majetku a jeho následné použití nezákonným způsobem pro jeho vlastní výhody.

20. IDS

Systém detekce narušení je software nebo zařízení, které slouží k monitorování síťového provozu kvůli škodlivé činnosti. Tyto detekční systémy pomáhají identifikovat podezřelou aktivitu, zaznamenávat související informace a pokusy o její zablokování a nahlášení.

21. IP spoofing

IP Spoofing nebo IP Address Forgery je technika únosu, při které cracker předstírá, že je důvěryhodným hostitelem, aby zamaskoval něčí identitu, unesl prohlížeče nebo získal přístup k síti. I když není falešné podvádět IP adresu, pouze předstíráte svou adresu, abyste skryli své online aktivity a byli anonymní.

Pokud však někdo používá tuto techniku k maskování za někoho jiného a oddává se trestné činnosti, jako je krádež identity, pak je to nezákonné.

22. Keylogger

Často se označuje jako zaznamenávání stisků kláves, Keylogger je počítačový program, který uchovává záznam vašich stisků kláves na klávesnici. Celý protokol je uložen v souboru protokolu, který je šifrovaný a lze jej sdílet s různými přijímači pro různé účely. Lze jej použít jak pro legální, tak pro nelegální prostředky. Dokáže v reálném čase sledovat všechny citlivé informace, jako jsou hesla a PIN (osobní identifikační číslo), a lze jej použít k únosu vašich osobních účtů.

23. Makro Virus

Makro virus je malý kousek kódu, který je uložen do maker různých dokumentačních a softwarových programů, jako jsou tabulky a textové dokumenty. Pokaždé, když uživatel otevře dokument ovlivněný virem viru, začne automaticky řada akcí. Makro virus se rychle replikuje při sdílení dokumentu s více uzly.

24. Malware

Malware je souborem všech škodlivých programů, jako jsou viry, trojské koně a spyware. Jedná se o škodlivý program, který zasahuje cílový počítač a spouští skripty, které převezmou veškerou kontrolu nad všemi výpočetními funkcemi cílového počítače. To může ukrást a unést všechny citlivé uložené v šifrovaných souborech jejich dešifrováním.

25. Trojské koně mobilního bankovnictví

Uživatelé, kteří velmi často používají elektronické gadgety pro bankovní účely, jsou nejvíce ovlivněni mobilním bankovnictvím Trojské koně. Vliv začíná překrytím rozhraní trojského koně přes rozhraní bankovní aplikace. Když uživatel zadá své přihlašovací údaje pro přihlášení do svého účtu, Trojan je vyloupí a vydává se za uživatelský účet.

Rodina Acecard a trojské koně Faketone byly velmi účinné v kybernetickém moru v roce 2016, který převzal desítky bankovních aplikací v Rusku.

Musíš číst: Cyber-kinetický útok: realita nebo mýtus?

26. Jednosměrné šifrování

Hašování a šifrování slouží stejnému účelu, kterým je bezpečný přenos dat mezi odesílatelem a příjemcem. Primární rozdíl mezi oběma spočívá v tom, že v Hashingu nelze obrátit proces načítání původního řetězce bez hašování, ale v šifrování můžete. Hashing je druh jednosměrného šifrování, což je nevratný proces, a proto je označován jako jednosměrný.

27. Otevřete Wi-Fi

An Otevřete Wi-Fi síť je nechráněné připojení, které k připojení nevyžaduje žádné ověření. I když pro laika je to lahůdka, je to hrozba pro vaše osobní informace, protože se vystavujete všem uzlům připojeným v této síti. Hackeři mohou sledovat veškerý nešifrovaný provoz.

28. Čichání hesla

Heslo Čichání je proces narušení mezi přenosem datových paketů, který zahrnuje heslo. Proces provádí softwarová aplikace s názvem Password Sniffer, která zachycuje datové pakety obsahující heslo a ukládá je pro nelegální a škodlivé účely.

29. Pharming

Pharming je další škodlivý mechanismus, který uživatele přesměruje na falešný web, který se jeví jako skutečný. Uživatel zadá všechna pověření do duplicitního webu a považuje jej za legitimní. Pharming je druh phishingu, který se stal hlavní hrozbou pro všechny webové stránky elektronického obchodování a e-krejčí.

30. Phishing

Podle Phishing, hacker se snaží ukrást vaše osobní údaje, jako jsou hesla a e-maily. Phishing se provádí primárně prostřednictvím falešných e-mailů, které se zdají být odesílány prostřednictvím legitimních stránek, jako je Amazon nebo e-bay. E-mail vás požádá, abyste se aktualizovali nebo ověřili zadáním uživatelského jména a hesla, abyste si mohli tyto informace přečíst. Podvodníci poté převezmou úplnou kontrolu nad vaším účtem a ukradnou vaše informace, například informace o bankovním účtu atd.

31. QAZ

QAZ je slavný trojský backdoor, který spouští nekontrolovanou verzi programu notepad.exe do systémů, který hackerům umožňuje propojit a získat přístup k postiženému počítači.

32. Ransomware

Ransomware může to být jakýkoli škodlivý software, který šifruje data nalezená v systému jednotlivce nebo podniku. Jakmile jsou data zašifrována do nesprávných rukou, je oběť požadována obrovské množství peněz, tj. Výkupné.

33. Reverzní inženýrství

Zpětné inženýrství je mechanismus pro údržbu a improvizaci softwaru v průběhu času. Používá se k hledání chyb a slabých míst v softwaru analýzou podkladových bloků kódu. Tento mechanismus také pomáhá při snižování replikace nezamýšleného kódu, což snižuje celkové náklady na testování a údržbu. Hackeři a crackery používají reverzní inženýrství k nalezení zranitelností v jakémkoli operačním systému.

34. Rootkit

Slovo Rootkit byl odvozen dvěma slovy, root, což znamená úplnou kontrolu nad systémem nebo získání práv správce obejitím autentizační proces a „sada“ znamená sadu nástrojů, jako jsou softwarové aplikace a balíčky, které mají pro tento privilegovaný útok projít přístup. Jakmile vetřelec získá úplnou kontrolu nad systémem, jako má správce, může upravit a odstranit prvky softwarových aplikací, které nejsou jinak přístupné.

35. Script Kiddie

Skriptové děcko je termín používaný pro nováčky v hackingu a prolomení. Nemají vlastní schopnost psát scénář sami, používají skripty vyvinuté jinými hackery. K tomu, abyste byli skriptem, to nevyžaduje dovednosti ani zkušenosti.

36. Sociální inženýrství

Sociální inženýrství stane se, když podvodník manipuluje uživatele, aby se vzdal svých osobních údajů. Sociální inženýr je člověk, který komunikuje s jednotlivci, aby shromáždil jejich citlivé informace a nakonec je vytrhl.

Nejběžnějším příkladem sociálního inženýrství je situace, kdy některý útočník přiměje uživatele, aby poskytli své bankovní údaje a další informace o transakcích.

37. Trojský kůň

trojský kůň je škodlivý program, který byl poprvé uveden v roce 19744 ve zprávě amerického letectva. Užitečné zatížení to může být cokoli, ale v mnoha případech to pro útočníka funguje jako zadní vrátka. Jakmile má útočník kontrolu nad hostitelským systémem, může položit ruce na osobní údaje, jako jsou bankovní údaje, nebo infikovat také síť.

38. Vishing

Toto je další pokus útočníků získat přístup k finančním údajům oběti. Vishing nebo phishing hlasu jsou speciální, protože útočníci se o to snaží prostřednictvím telefonního hovoru.

39. Zero-Day

Zero Day je chyba zabezpečení počítačového softwaru, kterou bezpečnostní profesionálové neznají, ale hackeři ji znají. Než to mohou dotyčné strany zjistit a zmírnit, hackeři tuto mezeru zneužijí.

Přečtěte si také: Co je to kybernetické pojištění a proč ho potřebujete?

40. Zombie počítač

Počítač Zombie se stane, když trojský kůň se vzdáleným přístupem ponechá skryté kódy v systému, který umožňuje zločinci ovládat počítač na dálku. Útočníci se spoléhají na různé sítě robotů, které pomáhají vytvářet počítače zombie, aby mohly páchat trestné činy v kybernetickém světě.

Bez ohledu na to, čemu z tohoto slovníku kybernetické bezpečnosti rozumíte a co se z něj učíte, byla vaše mysl alespoň dnes otevřena nějakému novému myšlení!