Ами ако ви кажа за фишинг атаки? Може да не звучи толкова ефективно, но, внимавайте, от тази опасно убедителна продължаваща фишинг атака. Наскоро изследователите на сигурността откриха нова фишинг кампания, насочена към потребителите на Gmail.

Когато говорите за фишинг, техника, при която хакер се опитва да открадне лични данни от човек или организация, но смятате, че сте твърде умен, за да бъдете измамени. Тук е проблемът: някои атаки са по-сложни и се нуждаем от малко внимание, за да ги демаскираме.

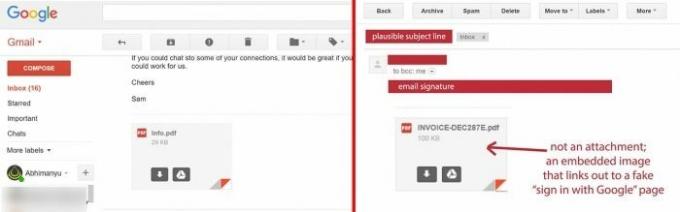

Това се случи с британския комик Том Скот. Когато отваряше общ имейл в Gmail, Скот видя, че има предполагаем прикачен файл и почти щракна. Преди да попадне в капана, той осъзна, че блокът за закрепване е размазан поради екрана с висока разделителна способност, който използва, и не щраква. Той се справи добре: блокът всъщност беше изображение, което доведе до фалшива страница за вход в Google.

Това е най-близкото, което някога съм срещал, за да попадна на фишинг атака на Gmail. Ако не беше моят екран с висок DPI, който правеше изображението размито...

pic.twitter.com/MizEWYksBh- Том Скот (@tomscott) 23 декември 2016 г.

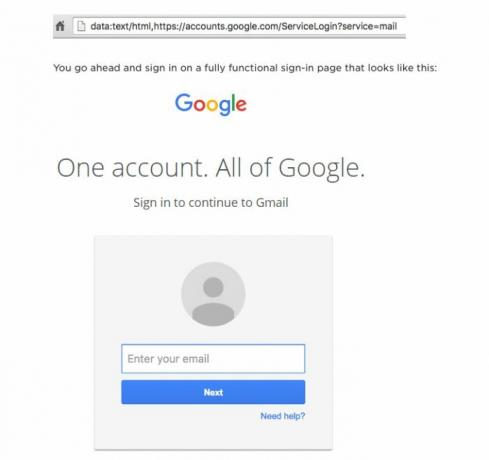

Както виждаме на снимките, споменати по-долу, съобщението за прикачен файл всъщност е доста убедително. Ако не беше твърде размазано, за да бъда в Gmail, дори щях да щракна. Фалшивата страница за влизане може да бъде демаскирана от URL адреса: отпред има „дата: текст / html“, но всеки, който се разсейва, може дори да не забележи и да изпрати фалшивата си информация на злонамерен.

Тази специфична фишинг техника беше идентифицирана от Wordfence по-рано тази година. Както обяснява фирмата за сигурност, малко след атаката хакери влизат във вашия акаунт и разпространяват персонализирана атака за всички ваши контакти.

„Например, те влязоха в акаунт на ученик, взеха прикачен файл с график за тренировка от атлетичен отбор, който те участва в, генерира екранната снимка, написа имейл със свързана тема и го изпрати на други членове на Time, ” обяснява потребител на Хакерски новини.

Основният съвет е: бъдете внимателни. Ако получите имейл от непознат човек или някой, когото не познавате, внимателно анализирайте, за да видите дали това не е много добре направена фишинг атака. Вижте разликата между истински прикачен файл и този от туит:

Също така проверете URL адреса на страниците, до които имате достъп. Когато влезете в Google, връзката в адресната лента ще бъде „accounts.google.com“ и ще бъде придружена от защитената „ https://” протокол вместо обикновения „http“. Също така потърсете зелен катинар до URL адреса.

Друг фактор, който потенцира атаката, е липсата дори на червения цвят в URL адреса или катинара, което Google обикновено прави за несигурни сайтове, които използват нередовния https протокол. В сравнението по-долу забележете, че злонамереният URL адрес няма цвят, така че може да остане неоткрит без проблеми.

И накрая, във версия 56.0.2924 на Chrome, технологичният гигант Google публикува предупреждение „Не е безопасно“ в адресната лента на формуляра, за да помогне при идентифицирането. Ако вашият Chrome е актуален, това е още един индикатор, който да гледате по време на атаката.

Вижте най-новата активност във вашия акаунт, за да видите дали има отворени входни данни, за които не знаете. Също така активирайте удостоверяването в две стъпки, за да предотвратите проникване, дори ако хакерът има вашата парола.