SSH или Secure Shell daemon е мрежов протокол, който се използва за извършване на дистанционно защитени влизания в Linux системи чрез защитен канал чрез незащитени мрежи, използващи силна криптография.

Една от най -основните помощни програми на SSH протокола е възможността за достъп до Unix черупки на отдалечени Linux машини и изпълнение на команди. SSH протоколът обаче може да предложи други реализации, като например възможността за създаване на защитени TCP тунели над протокола, за отдалечено и сигурно прехвърляне на файлове между машини или да действа като услуга, подобна на FTP.

Стандартният порт, използван от SSH услугата, е 22/TCP. Може обаче да искате да промените SSH порта по подразбиране на вашия Linux сървър, за да постигнете някакъв вид сигурност чрез неяснота, тъй като стандартът 22/TCP port е непрекъснато насочен за уязвимости от хакери и ботове в интернет.

За да промените порта по подразбиране на SSH услугата в Linux, първо трябва да отворите основната конфигурация на SSH демона файл за редактиране с любимия ви текстов редактор, като издадете командата по -долу и направете следното промени.

# vi/etc/ssh/sshd_config.

В sshd_config файл, търсене и коментиране на реда, който започва с Порт 22, чрез добавяне на хаштаг (#) пред линията. Под този ред добавете нов ред за порт и посочете желания от вас порт за свързване на SSH.

В този пример ще конфигурираме SSH услугата да свързва и слуша на порта 34627/TCP. Уверете се, че сте избрали произволен порт, за предпочитане по -висок от 1024 (горната граница на стандартните добре познати портове). Максималният порт, който може да бъде настроен за SSH, е 65535/TCP.

#Порт 22. Пристанище 34627.

След като направите горните промени, рестартирайте демона на SSH, за да отразите промените и проблема netstat или ss команда за да потвърдите, че SSH услугата слуша на новия TCP порт.

# systemctl рестартирайте ssh. # netstat -tlpn | grep ssh. # ss -tlpn | grep ssh.

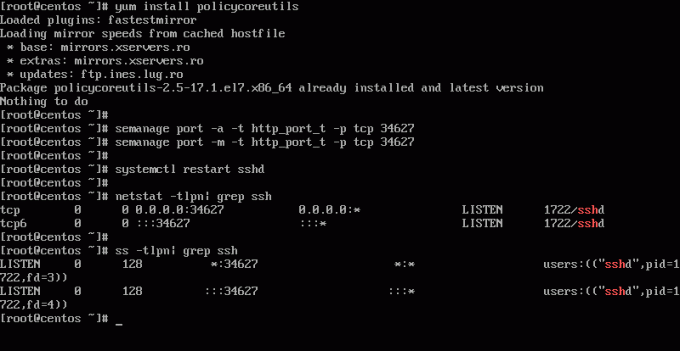

В CentOS или RHEL Linux базирани дистрибуции, инсталирайте policycoreutils пакет и добавете правилата по -долу, за да отпуснете политиката на SELinux, за да може SSH демонът да се свърже с новия порт.

# yum install policycoreutils. # порт за управление --a -t ssh_port_t -p tcp 34627. # порт за управление -m -t ssh_port_t -p tcp 34627. # systemctl рестартирайте sshd. # netstat -tlpn | grep ssh. # ss -tlpn | grep ssh.

Също така, не забравяйте да актуализирате правилата за защитната стена, специфични за вашата собствена инсталирана дистрибуция на Linux, за да позволите да се установят входящи връзки на новия добавен SSH порт.