А Сертифициран инженер на Linux Foundation (LFCE) е подготвен за инсталиране, конфигуриране, управление и отстраняване на проблеми с мрежовите услуги в Linux системи и отговаря за проектирането и внедряването на системната архитектура.

Представяме програмата за сертифициране на Linux Foundation.

В тази поредица от 12 статии, озаглавена Подготовка за LFCE (Сертифициран инженер на Linux Foundation) изпит, ние ще обхванем необходимите домейни и компетенции в Ubuntu, CentOS и openSUSE:

Част 1: Инсталиране на мрежови услуги и конфигуриране на автоматично стартиране при стартиране

Когато става въпрос за настройка и използване на всякакъв вид мрежови услуги, е трудно да си представим сценарий, в който Linux не може да бъде част. В тази статия ще покажем как да инсталираме следните мрежови услуги в Linux (всяка конфигурация ще бъде разгледана в предстоящи отделни статии):

Освен това ще искаме да се уверим, че всички тези услуги се стартират автоматично при зареждане или при поискване.

Трябва да отбележим, че дори когато можете да стартирате всички тези мрежови услуги на една и съща физическа машина или виртуален частен сървър, един от първите т.нар.правила”На мрежовата сигурност казва на системните администратори да избягват това, доколкото е възможно. Каква преценка подкрепя това твърдение? Това е доста просто: ако по някаква причина мрежова услуга е компрометирана в машина, която работи с повече от една от тях, може да бъде сравнително лесно за нападателя да компрометира и останалите.

Сега, ако наистина трябва да инсталирате множество мрежови услуги на една и съща машина (в тестова лаборатория, например), уверете се, че сте активирали само тези, от които се нуждаете в определен момент, и ги деактивирайте по късно.

Преди да започнем, трябва да изясним, че настоящата статия (заедно с останалата част в LFCS и LFCE серия) се фокусира върху перспектива, базирана на изпълнението, и по този начин не може да изследва всички теоретични подробности относно разглежданите теми. Ние обаче ще въведем всяка тема с необходимата информация като отправна точка.

За да използвате следните мрежови услуги, ще трябва да деактивирате защитната стена засега, докато научим как да разрешим съответния трафик през защитната стена.

Моля, обърнете внимание, че това е така НЕ се препоръчва за производствена настройка, но ще го направим само за учебни цели.

При инсталиране на Ubuntu по подразбиране защитната стена не трябва да е активна. В openSUSE и CentOS ще трябва да го деактивирате изрично:

# systemctl спре firewalld. # systemctl деактивирайте firewalld или. # или systemctl маска firewalld.

Като се има предвид това, нека започнем!

NFS сам по себе си е мрежов протокол, чиято последна версия е NFSv4. Това е версията, която ще използваме през цялата поредица.

NFS сървърът е традиционното решение, което позволява на отдалечени клиенти на Linux да монтират своите споделяния по мрежа и взаимодействат с тези файлови системи, сякаш са монтирани локално, което позволява да се централизират ресурсите за съхранение на мрежа.

# yum update && yum install nfs-utils.

# aptitude update && aptitude install nfs-kernel-server.

# zypper refresh && zypper install nfsserver.

За по -подробни инструкции прочетете нашата статия, която разказва как да Конфигуриране на NFS сървър и клиент на Linux системи.

The Apache уеб сървърът е надеждна и надеждна FOSS реализация на HTTP сървър. Към края на октомври 2014 г. Apache управлява 385 милиона сайта, което му дава а 37.45% дял от пазара. Можете да използвате Apache за обслужване на самостоятелен уебсайт или множество виртуални хостове в една машина.

# yum update && yum install httpd [На CentOS] # aptitude update && aptitude install apache2 [В Ubuntu] # zypper refresh && zypper install apache2 [On openSUSE]

За по-подробни инструкции прочетете нашите статии, които показват как да създадете IP базирани и базирани на имена Apache виртуални хостове и как да защитите Apache уеб сървър.

Калмари е демон на прокси сървър и уеб кеш и като такъв действа като посредник между няколко клиентски компютъра и интернет (или маршрутизатор, свързан с интернет), като същевременно ускорява честите заявки чрез кеширане на уеб съдържание и DNS резолюция едновременно. Той може също да се използва за отказ (или предоставяне) на достъп до определени URL адреси по мрежови сегменти или въз основа на забранени ключови думи, и съхранява регистрационен файл на всички връзки, направени към външния свят на базата на потребител.

Squidguard е пренасочване, което внедрява черни списъци за подобряване на калмари и се интегрира безпроблемно с него.

# yum update && yum install squid squidGuard [On CentOS] # aptitude update && aptitude install squid3 squidguard [На Ubuntu] # zypper refresh && zypper install squid squidGuard [On openSUSE]

Postfix е агент за транспортиране на поща (MTA). Това е приложението, отговорно за маршрутизиране и доставяне на имейл съобщения от източник до целеви пощенски сървъри, докато dovecot е широко използван IMAP и POP3 имейл сървър, който извлича съобщения от MTA и ги доставя на правилния потребител пощенска кутия.

Налични са и плъгини Dovecot за няколко релационни системи за управление на бази данни.

# yum update && yum install postfix dovecot [On CentOS] # aptitude update && aptitude postfix dovecot-imapd dovecot-pop3d [В Ubuntu] # zypper refresh && zypper postfix dovecot [On openSUSE]

С няколко думи, а защитна стена е мрежов ресурс, който се използва за управление на достъпа до или от частна мрежа и за пренасочване на входящия и изходящия трафик въз основа на определени правила.

Iptables е инструмент, инсталиран по подразбиране в Linux и служи като интерфейс към модула на ядрото на netfilter, който е най -добрият отговорен за внедряването на защитна стена за филтриране / пренасочване на пакети и превод на мрежови адреси функционалности.

Тъй като iptables е инсталиран в Linux по подразбиране, трябва само да се уверите, че действително работи. За да направим това, трябва да проверим дали модулите iptables са заредени:

# lsmod | grep ip_tables.

Ако горната команда не връща нищо, това означава ip_tables модулът не е зареден. В този случай изпълнете следната команда, за да заредите модула.

# modprobe -a ip_tables.

Прочетете също: Основно ръководство за защитната стена на Linux Iptables

Както е обсъдено в Управление на процеса на стартиране на системата и услуги - част 7 от поредицата от 10 статии за LFCS сертифициране, в Linux има няколко системни и сервизни мениджъри. Какъвто и да е вашият избор, трябва да знаете как да стартирате, спрете и рестартирате мрежовите услуги при поискване и как да им позволите да стартират автоматично при зареждане.

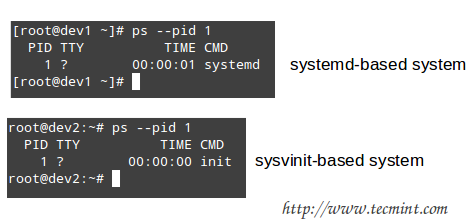

Можете да проверите каква е вашата система и мениджър на услуги, като изпълните следната команда:

# ps -бърз 1.

В зависимост от изхода на горната команда, ще използвате една от следните команди, за да конфигурирате дали всяка услуга трябва да стартира автоматично при зареждане или не:

Активиране на услугата за стартиране при зареждане # systemctl enable [услуга]

Предотвратете стартирането на услугата при зареждане # systemctl деактивирайте [услугата] # предотвратете [услугата] да стартира при стартиране.

Стартирайте услугата при зареждане в нива на изпълнение A и B # chkconfig -ниво AB [услуга] на

Не стартирайте услугата при зареждане в Runlevels C и D # chkconfig -услугата за компактдискове е изключена

Уверете се, че /etc/init/[service].conf скрипт съществува и съдържа минималната конфигурация, като например:

# Кога да стартирате услугата. стартиране на ниво ниво [2345] # Кога да спрете услугата. спиране на ниво ниво [016] # Автоматично рестартиране на процеса в случай на срив. респаун. # Посочете процеса/командата (добавете аргументи, ако е необходимо) за изпълнение. exec/absolute/path/to/network/service/binary arg1 arg2.

Може също да искате да проверите Част 7 от серията LFCS (за която току-що споменахме в началото на този раздел) за други полезни команди за управление на мрежови услуги при поискване.

Досега трябва да имате инсталирани всички мрежови услуги, описани в тази статия, и евентуално да работите с конфигурацията по подразбиране. В по -късни статии ще проучим как да ги конфигурираме според нашите нужди, така че не забравяйте да следите! И не се колебайте да споделите вашите коментари (или да публикувате въпроси, ако имате такива) по тази статия, като използвате формата по -долу.