A Linux Vakfı Sertifikalı Mühendis (LFCE) Linux sistemlerinde ağ hizmetlerini kurmaya, yapılandırmaya, yönetmeye ve sorun gidermeye hazırdır ve sistem mimarisinin tasarımı ve uygulanmasından sorumludur.

Linux Foundation Sertifikasyon Programı ile tanışın.

Ön Hazırlık başlıklı bu 12 makalelik dizide LFCE (Linux Vakfı Sertifikalı Mühendis) sınavında Ubuntu, CentOS ve openSUSE'de gerekli alan ve yetkinlikleri ele alacağız:

Bölüm 1: Ağ Hizmetlerini Yükleme ve Önyüklemede Otomatik Başlatmayı Yapılandırma

Herhangi bir ağ hizmetini kurmak ve kullanmak söz konusu olduğunda, Linux'un parçası olamayacağı bir senaryo hayal etmek zor. Bu makalede, aşağıdaki ağ hizmetlerinin Linux'ta nasıl kurulacağını göstereceğiz (her yapılandırma, sonraki ayrı makalelerde ele alınacaktır):

Ayrıca, tüm bu hizmetlerin açılışta veya isteğe bağlı olarak otomatik olarak başlatıldığından emin olmak isteyeceğiz.

Tüm bu ağ hizmetlerini aynı fiziksel makinede veya sanal özel sunucuda çalıştırabildiğiniz zaman bile, ilk sözde "tüzükağ güvenliğinin ” ifadesi, sistem yöneticilerine mümkün olduğu kadar bunu yapmaktan kaçınmalarını söyler. Bu ifadeyi destekleyen yargı nedir? Oldukça basit: Herhangi bir nedenle, birden fazla çalışan bir makinede bir ağ hizmetinin güvenliği ihlal edilirse, bir saldırganın geri kalanını da tehlikeye atması nispeten kolay olabilir.

Şimdi, aynı makineye gerçekten birden fazla ağ hizmeti yüklemeniz gerekiyorsa (bir test laboratuvarında, örneğin), yalnızca belirli bir anda ihtiyacınız olanları etkinleştirdiğinizden emin olun ve bunları devre dışı bırakın. sonra.

Başlamadan önce, şu anki makalenin (diğerleriyle birlikte LFCS ve LFCE serisi) performansa dayalı bir bakış açısına odaklanır ve bu nedenle kapsanan konularla ilgili her teorik ayrıntıyı inceleyemez. Bununla birlikte, başlangıç noktası olarak her konuyu gerekli bilgilerle tanıtacağız.

Aşağıdaki ağ hizmetlerini kullanmak için, güvenlik duvarı üzerinden ilgili trafiğe nasıl izin vereceğimizi öğrenene kadar güvenlik duvarını şimdilik devre dışı bırakmanız gerekecektir.

Lütfen bunun olduğunu unutmayın OLUMSUZLUK bir üretim kurulumu için önerilir, ancak bunu yalnızca öğrenme amacıyla yapacağız.

Varsayılan bir Ubuntu kurulumunda güvenlik duvarı aktif olmamalıdır. openSUSE ve CentOS'ta, bunu açıkça devre dışı bırakmanız gerekir:

# systemctl firewalld'yi durdur. # systemctl güvenlik duvarını devre dışı bırak veya. # veya systemctl mask firewalld.

Bu söyleniyor, hadi başlayalım!

NFS kendi içinde en son sürümü olan bir ağ protokolüdür. NFSv4. Bu seri boyunca kullanacağımız sürüm budur.

Bir NFS sunucusu, uzak Linux istemcilerinin kendi paylaşımlarını bir ağ üzerinden bağlamasına izin veren geleneksel çözümdür. bu dosya sistemleriyle yerel olarak monte edilmişler gibi etkileşime girerek, depolama kaynaklarını merkezileştirmeye izin verir. ağ.

# yum güncellemesi && yum kurulumu nfs-utils.

# yetenek güncellemesi && yetenek kurulumu nfs-kernel-server.

# zypper yenileme && zypper nfsserver'ı kurun.

Daha ayrıntılı talimatlar için nasıl yapılacağını anlatan makalemizi okuyun. NFS Sunucusunu ve İstemcisini Yapılandırma Linux sistemlerinde.

NS Apaçi web sunucusu, bir HTTP sunucusunun sağlam ve güvenilir bir FOSS uygulamasıdır. Ekim 2014 sonu itibariyle, Apache 385 milyon siteye güç vererek, 37.45% pazar payı. Tek bir makinede bağımsız bir web sitesine veya birden çok sanal ana bilgisayara hizmet vermek için Apache'yi kullanabilirsiniz.

# yum güncellemesi && yum kurulumu httpd [CentOS'ta] # aptitude update && aptitude install apache2 [Ubuntu'da] # zypper yenileme && zypper apache2 kurulumu [openSUSE'de]

Daha ayrıntılı talimatlar için, IP tabanlı ve Ad tabanlı Apache sanal ana bilgisayarlarının nasıl oluşturulacağını ve Apache web sunucusunun nasıl güvenli hale getirileceğini gösteren aşağıdaki makalelerimizi okuyun.

Kalamar bir proxy sunucusu ve web önbellek arka plan programıdır ve bu nedenle birkaç istemci bilgisayar ile İnternet (veya bir İnternete bağlı yönlendirici), web içeriklerini ve DNS çözümlemesini aynı anda önbelleğe alarak sık gelen istekleri hızlandırır. Ayrıca, ağ segmentine göre veya yasaklanmış anahtar kelimelere dayalı olarak belirli URL'lere erişimi reddetmek (veya vermek) için kullanılabilir ve kullanıcı bazında dış dünyayla yapılan tüm bağlantıların bir günlük dosyasını tutar.

Squidguard, kalamar geliştirmek için kara listeler uygulayan ve onunla sorunsuz bir şekilde bütünleşen bir yeniden yönlendiricidir.

# yum güncellemesi && yum squid squidGuard kurulumu [CentOS'ta] # yetenek güncellemesi && yetenek kurulumu squid3 squidguard [Ubuntu'da] # zypper yenileme && zypper squid squidGuard kurulumu [openSUSE'de]

son ek bir Posta Aktarım Aracısıdır (MTA). E-posta mesajlarını bir kaynaktan hedef posta sunucularına yönlendirmekten ve iletmekten sorumlu olan uygulamadır. dovecot, mesajları MTA'dan alıp doğru kullanıcıya ileten, yaygın olarak kullanılan bir IMAP ve POP3 e-posta sunucusudur. posta kutusu.

Birkaç ilişkisel veritabanı yönetim sistemi için Dovecot eklentileri de mevcuttur.

# yum güncelleme && yum postfix dovecot yükleme [CentOS'ta] # yetenek güncelleme && yetenek postfix dovecot-imapd dovecot-pop3d [Ubuntu'da] # zypper yenileme && zypper postfix dovecot [openSUSE'de]

Birkaç kelimeyle, bir güvenlik duvarı özel bir ağa veya özel bir ağdan erişimi yönetmek ve belirli kurallara göre gelen ve giden trafiği yeniden yönlendirmek için kullanılan bir ağ kaynağıdır.

iptables Linux'ta varsayılan olarak kurulu bir araçtır ve nihai olan netfilter çekirdek modülüne bir ön uç olarak hizmet eder. paket filtreleme / yeniden yönlendirme ve ağ adresi çevirisini gerçekleştirmek için bir güvenlik duvarı uygulamaktan sorumludur işlevsellikler.

iptables varsayılan olarak Linux'ta kurulu olduğundan, gerçekten çalıştığından emin olmanız yeterlidir. Bunu yapmak için iptables modüllerinin yüklenip yüklenmediğini kontrol etmeliyiz:

# lsmod | grep ip_tables.

Yukarıdaki komut hiçbir şey döndürmezse, bu demektir ki ip_tables modül yüklenmedi. Bu durumda, modülü yüklemek için aşağıdaki komutu çalıştırın.

# modprobe -a ip_tables.

Ayrıca Oku: Linux Iptables Güvenlik Duvarı için Temel Kılavuz

tartışıldığı gibi Sistem Başlatma Sürecini ve Hizmetlerini Yönetme - Bölüm 7 hakkında 10 makalelik serinin LFCS sertifika, Linux'ta birkaç sistem ve hizmet yöneticisi mevcuttur. Seçiminiz ne olursa olsun, istek üzerine ağ servislerini nasıl başlatacağınızı, durduracağınızı ve yeniden başlatacağınızı ve bunların açılışta otomatik olarak nasıl başlatılacağını bilmeniz gerekir.

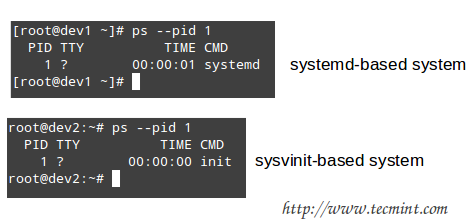

Aşağıdaki komutu çalıştırarak sistem ve servis yöneticinizin ne olduğunu kontrol edebilirsiniz:

# ps --pid 1.

Yukarıdaki komutun çıktısına bağlı olarak, her hizmetin önyüklemede otomatik olarak başlayıp başlamayacağını yapılandırmak için aşağıdaki komutlardan birini kullanacaksınız:

Hizmetin Önyüklemede Başlatılmasını Etkinleştir # systemctl enable [service]

Hizmetin Önyüklemede Başlamasını Engelle # systemctl devre dışı bırak [hizmet] # [hizmet]'in önyüklemede başlamasını engelle.

A ve B Çalışma Düzeylerinde Önyüklemede Hizmeti Başlat # chkconfig --level AB [service] on

Runlevels C ve D # chkconfig --level CD service off'ta açılışta Hizmeti Başlatma

Emin ol /etc/init/[service].conf komut dosyası vardır ve aşağıdakiler gibi minimum yapılandırmayı içerir:

# Hizmetin ne zaman başlatılacağı. çalışma seviyesinde başla [2345] # Hizmetin ne zaman durdurulacağı. çalışma seviyesinde dur [016] # Kilitlenme durumunda işlemi otomatik olarak yeniden başlat. yeniden doğma. # Çalıştırılacak işlemi/komutu belirtin (gerekirse bağımsız değişken ekleyin). exec /absolute/path/to/network/service/ikili arg1 arg2.

Ayrıca kontrol etmek isteyebilirsiniz 7. Bölüm İsteğe bağlı ağ hizmetlerini yönetmek için diğer yararlı komutlar için LFCS serisinin (bu bölümün başında az önce değindiğimiz)

Şimdiye kadar, bu makalede açıklanan tüm ağ hizmetlerini yüklemiş ve muhtemelen varsayılan yapılandırmayla çalıştırmış olmalısınız. Sonraki makalelerde bunları ihtiyaçlarımıza göre nasıl yapılandıracağımızı keşfedeceğiz, bu yüzden bizi izlemeye devam edin! Ve lütfen aşağıdaki formu kullanarak bu makaleyle ilgili yorumlarınızı paylaşmaktan (veya varsa sorularınızı göndermekten) çekinmeyin.