Firewalld предоставляет способ настройки динамических правил брандмауэра в Linux, которые могут применяться мгновенно, без необходимость перезапуска брандмауэра, а также поддержка концепций D-BUS и зон, что делает конфигурацию легко.

Firewalld заменил старый брандмауэр Fedora (Fedora 18 вперед) механизм, RHEL/CentOS 7 и другие последние дистрибутивы полагаются на этот новый механизм. Одним из основных мотивов внедрения новой системы брандмауэра является то, что старый брандмауэр требует перезапуска после внесения каждого изменения, что приводит к разрыву всех активных соединений. Как было сказано выше, последняя версия firewalld поддерживает динамические зоны, что полезно при настройке различный набор зон и правил для вашего офиса или домашней сети через командную строку или с помощью графического интерфейса метод.

Первоначально концепция firewalld выглядит очень сложной для настройки, но службы и зоны упрощают задачу, если объединить их вместе, как описано в этой статье.

В нашей предыдущей статье, где мы видели, как играть с firewalld и его зонами, теперь здесь, в этом В статье мы увидим некоторые полезные правила firewalld для настройки ваших текущих систем Linux с помощью командной строки. способ.

Все примеры, представленные в этой статье, практически проверены на CentOS 7 дистрибутив, а также работает с дистрибутивами RHEL и Fedora.

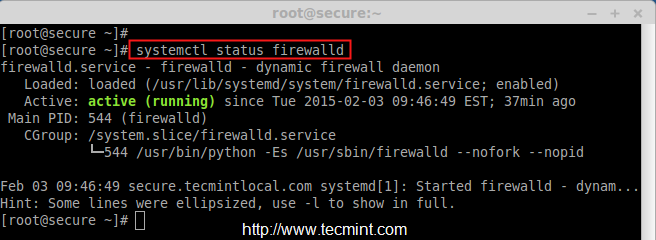

Перед реализацией правил firewalld обязательно проверьте, включена ли и работает ли служба firewalld.

# systemctl status firewalld.

На рисунке выше показано, что firewalld активен и работает. Пришло время проверить все активные зоны и активные службы.

# firewall-cmd --get-active-зонах. # firewall-cmd --get-services.

Если вы не знакомы с командной строкой, вы также можете управлять firewalld из графического интерфейса, для для этого вам необходимо, чтобы в системе был установлен пакет графического интерфейса, если вы не установите его, используя следующие команда.

# yum install firewalld firewall-config.

Как было сказано выше, эта статья специально написана для любителей командной строки, и все примеры, которые мы собираемся рассмотреть, основаны только на командной строке, без графического интерфейса... извините ...

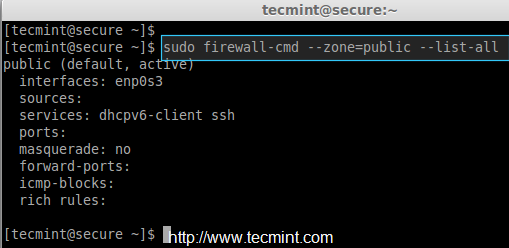

Прежде чем двигаться дальше, сначала убедитесь, что вы указали, в какой общедоступной зоне вы собираетесь настроить брандмауэр Linux, и перечислите все активные службы, порты и расширенные правила для общедоступной зоны, используя следующую команду.

# firewall-cmd --zone = public --list-all.

На изображении выше нет никаких активных правил, добавленных, давайте посмотрим, как добавлять, удалять и изменять правила в оставшейся части этой статьи….

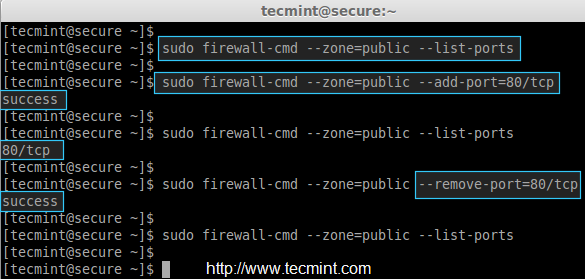

Чтобы открыть любой порт для публичной зоны, используйте следующую команду. Например, следующая команда откроет порт 80 для публичной зоны.

# firewall-cmd --permanent --zone = public --add-port = 80 / tcp.

Точно так же, чтобы удалить добавленный порт, просто используйте ‘-Удалить‘С командой firewalld, как показано ниже.

# firewall-cmd --zone = public --remove-port = 80 / tcp.

После добавления или удаления определенных портов обязательно подтвердите, добавлен или удален порт, с помощью ‘–List-ports' вариант.

# firewall-cmd --zone = public --list-ports.

По умолчанию firewalld поставляется с предопределенными службами, если вы хотите добавить список определенных служб, вам необходимо создать новый xml файл со всеми службами, включенными в файл, иначе вы также можете определить или удалить каждую службу вручную, выполнив следующие команды.

Например, следующие команды помогут вам добавить или удалить определенные службы, как мы это сделали для FTP в этом примере.

# firewall-cmd --zone = public --add-service = ftp. # firewall-cmd --zone = public --remove-service = ftp. # firewall-cmd --zone = public --list-services.

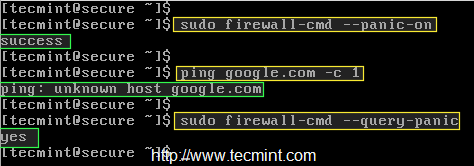

Если вы хотите заблокировать любые входящие или исходящие соединения, вам необходимо использовать "паника‘Режим блокировки таких запросов. Например, следующее правило разорвет любое существующее установленное соединение в системе.

# firewall-cmd --panic-on.

После включения режима паники попробуйте проверить связь с любым доменом (скажем, google.com) и проверьте, включен ли режим паники. НА с использованием '–Запрос-паника‘Вариант, как указано ниже.

# ping google.com -c 1. # firewall-cmd --query-panic.

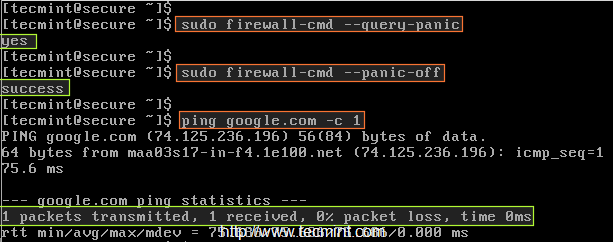

Вы видите на картинке выше панический запрос: «Неизвестный хост google.com“. Теперь попробуйте отключить режим паники, а затем еще раз пинговать и проверять.

# firewall-cmd --query-panic. # firewall-cmd --panic-off. # ping google.com -c 1.

Теперь на этот раз будет запрос ping от google.com ..