Затем мы создадим самозаверяющий сертификат, который будет идентифицировать сервер для наших клиентов (обратите внимание, что этот метод не лучший вариант для производственных сред; для такого использования вы можете рассмотреть возможность покупки сертификата, проверенного третьим доверенным центром сертификации, например DigiCert).

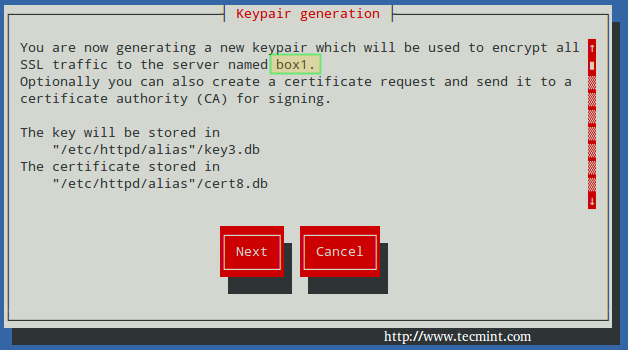

Чтобы создать новый NSS-совместимый сертификат для box1 который будет действителен для 365 дней, мы будем использовать Genkey команда. Когда этот процесс завершится:

# genkey --nss --days 365 box1.

Выбирать Следующий:

Вы можете оставить значение по умолчанию для размера ключа (2048), тогда выбирай Следующий опять таки:

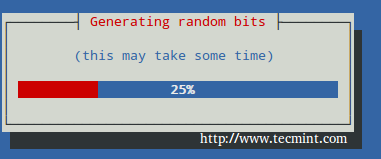

Подождите, пока система сгенерирует случайные биты:

Чтобы ускорить процесс, вам будет предложено ввести случайный текст в консоль, как показано на следующем скринкасте. Обратите внимание, как индикатор выполнения останавливается, когда с клавиатуры не поступает никаких данных. Затем вам будет предложено:

1. Следует ли отправлять Запрос на подпись сертификата (CSR) к Центр сертификации (CA): Выбирать Нет, так как это самозаверяющий сертификат.

2. для ввода информации для сертификата.

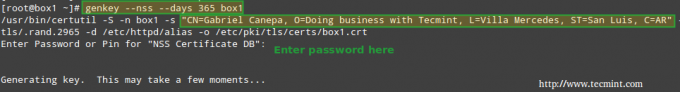

Наконец, вам будет предложено ввести пароль к сертификату NSS, который вы установили ранее:

# genkey --nss --days 365 box1.

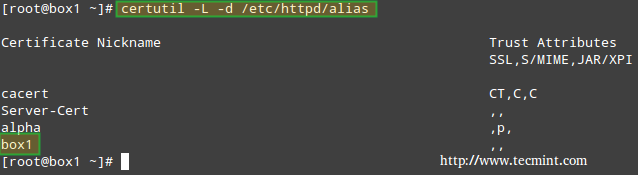

В любое время вы можете перечислить существующие сертификаты с помощью:

# certutil –L –d / etc / httpd / alias.

И удалите их по имени (только если это строго необходимо, заменив box1 своим именем сертификата) на:

# certutil -d / etc / httpd / псевдоним -D -n "box1"

если вам нужно. c

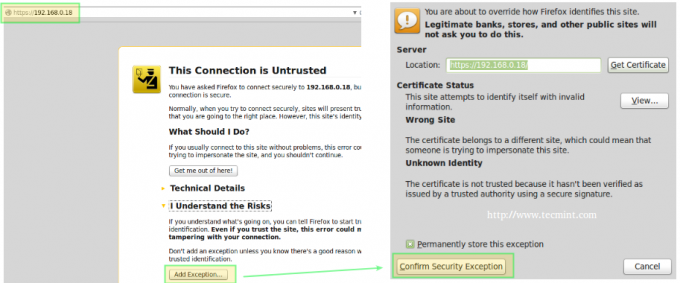

Наконец, пришло время проверить безопасное соединение с нашим веб-сервером. Когда вы указываете в браузере https: //, вы получите известное сообщение «Это соединение ненадежно“:

В приведенной выше ситуации вы можете нажать на Добавить исключение а потом Подтвердить исключение безопасности - но пока не делай этого. Давайте сначала проверим сертификат, чтобы увидеть, совпадают ли его данные с информацией, которую мы ввели ранее (как показано на скринкасте).

Для этого нажмите на Вид…–> Вкладка Details выше, и вы должны увидеть это, когда выберете Issuer из списка:

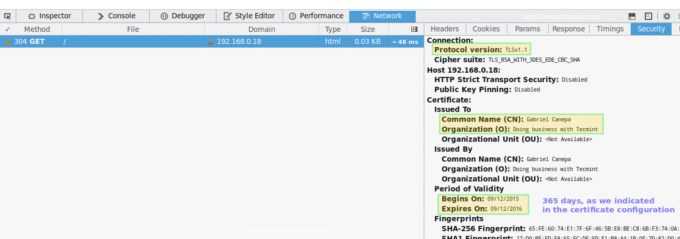

Теперь вы можете продолжить, подтвердить исключение (на этот раз или навсегда), и вы попадете на свой веб-сервер DocumentRoot каталог через https, где вы можете проверить детали подключения с помощью встроенных в браузер инструментов разработчика:

В Fire Fox вы можете запустить его, щелкнув правой кнопкой мыши по экрану и выбрав Проверить элемент из контекстного меню, в частности, через Сеть вкладка:

Обратите внимание, что это та же информация, что отображалась ранее, которая была введена ранее во время сертификата. Также есть способ проверить соединение с помощью инструментов командной строки:

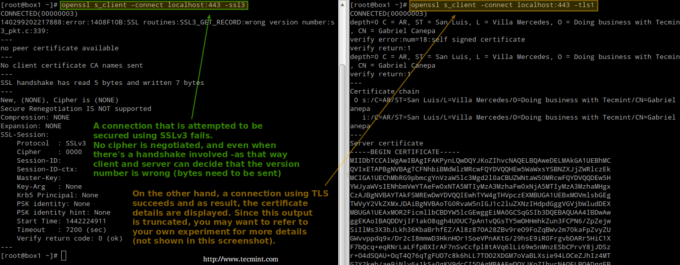

Слева (тестирование SSLv3):

# openssl s_client -connect localhost: 443 -ssl3.

Справа (тестирование TLS):

# openssl s_client -connect localhost: 443 -tls1.

Более подробную информацию см. На снимке экрана выше.

Как я уверен, вы уже знаете, что наличие HTTPS вызывает доверие у посетителей, которым, возможно, придется ввести личную информацию на ваш сайт (из имена пользователей и пароли вплоть до информации о финансовом / банковском счете).

В этом случае вы захотите получить сертификат, подписанный доверенным Центр сертификации как мы объясняли ранее (шаги по настройке идентичны, за исключением того, что вам нужно будет отправить CSR к CA, и вы получите обратно подписанный сертификат); в противном случае подойдет самозаверяющий сертификат, который используется в этом руководстве.

Дополнительные сведения об использовании NSS см. В интерактивной справке по mod-nss. И не стесняйтесь сообщать нам, если у вас есть какие-либо вопросы или комментарии.