А Сертифицированный инженер Linux Foundation (LFCE) подготовлен к установке, настройке, управлению и устранению неполадок сетевых служб в системах Linux, а также отвечает за проектирование и реализацию архитектуры системы.

Представляем программу сертификации Linux Foundation.

В этой серии из 12 статей, озаглавленной «Подготовка к LFCE (Сертифицированный инженер Linux Foundation), мы рассмотрим необходимые домены и компетенции в Ubuntu, CentOS и openSUSE:

Часть 1: Установка сетевых служб и настройка автоматического запуска при загрузке

Когда дело доходит до настройки и использования любых сетевых служб, трудно представить сценарий, частью которого не может быть Linux. В этой статье мы покажем, как установить следующие сетевые службы в Linux (каждая конфигурация будет рассмотрена в следующих отдельных статьях):

Кроме того, нам нужно убедиться, что все эти службы автоматически запускаются при загрузке или по требованию.

Мы должны отметить, что даже когда вы можете запускать все эти сетевые службы на одной физической машине или виртуальном частном сервере, один из первых так называемых «правила”Сетевой безопасности говорит системным администраторам избегать этого, насколько это возможно. Какое суждение поддерживает это утверждение? Это довольно просто: если по какой-то причине сетевая служба скомпрометирована на машине, на которой запущено несколько из них, злоумышленнику может быть относительно легко скомпрометировать и остальные.

Теперь, если вам действительно нужно установить несколько сетевых служб на одном компьютере (в тестовой лаборатории, например), убедитесь, что вы включили только те, которые вам нужны в определенный момент, и отключите их потом.

Прежде чем мы начнем, нам нужно уточнить, что текущая статья (вместе с остальными в LFCS и LFCE series) ориентирована на результативность и поэтому не может исследовать все теоретические детали по затронутым темам. Однако мы представим каждую тему с необходимой информацией в качестве отправной точки.

Чтобы использовать следующие сетевые службы, вам необходимо на время отключить брандмауэр, пока мы не узнаем, как разрешить соответствующий трафик через брандмауэр.

Обратите внимание, что это НЕТ рекомендуется для производственной установки, но мы сделаем это только в учебных целях.

При установке Ubuntu по умолчанию брандмауэр не должен быть активен. В openSUSE и CentOS вам нужно будет явно отключить его:

# systemctl stop firewalld. # systemctl отключить firewalld или. # или systemctl mask firewalld.

При этом, давайте приступим!

NFS сам по себе является сетевым протоколом, последняя версия которого NFSv4. Это версия, которую мы будем использовать в этой серии.

Сервер NFS - это традиционное решение, которое позволяет удаленным клиентам Linux монтировать свои общие ресурсы по сети и взаимодействовать с этими файловыми системами, как если бы они были смонтированы локально, что позволяет централизовать ресурсы хранения для сеть.

# yum update && yum install nfs-utils.

# aptitude update && aptitude install nfs-kernel-server.

# zypper refresh && zypper install nfsserver.

Для получения более подробных инструкций прочитайте нашу статью, в которой рассказывается, как Настройка сервера и клиента NFS в системах Linux.

В Apache Веб-сервер - это прочная и надежная FOSS-реализация HTTP-сервера. По состоянию на конец октября 2014 года Apache поддерживает 385 миллионов сайтов, что дает ему 37.45% доля рынка. Вы можете использовать Apache для обслуживания отдельного веб-сайта или нескольких виртуальных хостов на одной машине.

# yum update && yum install httpd [в CentOS] # aptitude update && aptitude install apache2 [В Ubuntu] # zypper refresh && zypper install apache2 [в openSUSE]

Для получения более подробных инструкций прочитайте следующие статьи, в которых показано, как создавать виртуальные хосты Apache на основе IP и имен и как защитить веб-сервер Apache.

Кальмар является прокси-сервером и демоном веб-кеша и, как таковой, действует как посредник между несколькими клиентскими компьютерами и Интернетом (или маршрутизатор, подключенный к Интернету), ускоряя при этом частые запросы за счет одновременного кэширования веб-содержимого и разрешения DNS. Его также можно использовать для запрета (или предоставления) доступа к определенным URL-адресам по сегментам сети или на основе запрещенных ключевых слов, а также для ведения журнала всех подключений к внешнему миру для каждого пользователя.

Squidguard - это перенаправитель, который реализует черные списки для улучшения squid и легко интегрируется с ним.

# yum update && yum install squid squidGuard [в CentOS] # aptitude update && aptitude install squid3 squidguard [в Ubuntu] # zypper refresh && zypper install squid squidGuard [В openSUSE]

Постфикс является агентом почтового транспорта (MTA). Это приложение, отвечающее за маршрутизацию и доставку сообщений электронной почты от источника к почтовым серверам назначения, тогда как dovecot - это широко используемый почтовый сервер IMAP и POP3, который получает сообщения от MTA и доставляет их нужному пользователю. почтовый ящик.

Также доступны плагины Dovecot для нескольких систем управления реляционными базами данных.

# yum update && yum install postfix dovecot [в CentOS] # aptitude update && aptitude postfix dovecot-imapd dovecot-pop3d [в Ubuntu] # zypper refresh && zypper postfix dovecot [В openSUSE]

Короче говоря, брандмауэр - это сетевой ресурс, который используется для управления доступом в частную сеть или из нее, а также для перенаправления входящего и исходящего трафика на основе определенных правил.

Iptables - это инструмент, установленный по умолчанию в Linux и служащий интерфейсом для модуля ядра netfilter, который является окончательным отвечает за реализацию брандмауэра для фильтрации / перенаправления пакетов и трансляции сетевых адресов функциональные возможности.

Поскольку iptables по умолчанию установлен в Linux, вам нужно только убедиться, что он действительно запущен. Для этого мы должны проверить, что модули iptables загружены:

# lsmod | grep ip_tables.

Если приведенная выше команда ничего не возвращает, это означает, что ip_tables модуль не загружен. В этом случае выполните следующую команду, чтобы загрузить модуль.

# modprobe -a ip_tables.

Читайте также: Основное руководство по межсетевому экрану Iptables для Linux

Как обсуждалось в Управление процессом запуска системы и службами - Часть 7 серии из 10 статей о LFCS сертификации, в Linux доступно несколько системных и сервисных менеджеров. Независимо от вашего выбора, вам необходимо знать, как запускать, останавливать и перезапускать сетевые службы по запросу, а также как включить их автоматический запуск при загрузке.

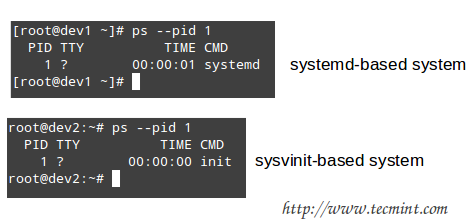

Вы можете проверить свою систему и диспетчер служб, выполнив следующую команду:

# ps --pid 1.

В зависимости от вывода вышеуказанной команды вы будете использовать одну из следующих команд, чтобы настроить, должна ли каждая служба запускаться автоматически при загрузке или нет:

Включить запуск службы при загрузке # systemctl enable [service]

Запретить запуск службы при загрузке # systemctl disable [service] # запретить запуск службы [service] при загрузке.

Запуск службы при загрузке на уровнях выполнения A и B # chkconfig --level AB [service] на

Не запускать службу при загрузке на уровнях запуска C и D # chkconfig --level CD service off

Убедитесь, что /etc/init/[service].conf скрипт существует и содержит минимальную конфигурацию, например:

# Когда запускать службу. начать на уровне выполнения [2345] # Когда останавливать службу. остановить на уровне выполнения [016] # Автоматически перезапускать процесс в случае сбоя. респаун. # Укажите процесс / команду (при необходимости добавьте аргументы) для запуска. exec / абсолютный / путь / к / сети / службе / двоичный arg1 arg2.

Вы также можете проверить Часть 7 из серии LFCS (которую мы только что упомянули в начале этого раздела) для других полезных команд для управления сетевыми службами по запросу.

К настоящему времени у вас должны быть установлены все сетевые службы, описанные в этой статье, и, возможно, они будут работать с конфигурацией по умолчанию. В следующих статьях мы узнаем, как настроить их в соответствии с нашими потребностями, поэтому следите за обновлениями! И, пожалуйста, не стесняйтесь делиться своими комментариями (или задавать вопросы, если они у вас есть) по этой статье, используя форму ниже.