Zapora sieciowa zapewnia sposób na skonfigurowanie dynamicznych reguł zapory w systemie Linux, które można zastosować natychmiast, bez potrzeba restartu firewalla, a także obsługuje koncepcje D-BUS i strefy, co sprawia, że konfiguracja łatwo.

Zapora sieciowa zastąpiono starą zaporę sieciową Fedory (Fedora 18 dalej) mechanizm, RHEL/CentOS 7 a inne najnowsze dystrybucje opierają się na tym nowym mechanizmie. Jednym z największych motywów wprowadzenia nowego systemu firewall jest to, że stary firewall wymaga restartu po każdej zmianie, co powoduje zerwanie wszystkich aktywnych połączeń. Jak wspomniano powyżej, najnowsza zapora ogniowa obsługuje strefy dynamiczne, co jest przydatne w konfiguracji inny zestaw stref i reguł dla Twojej sieci biurowej lub domowej za pomocą wiersza poleceń lub za pomocą GUI metoda.

Początkowo koncepcja firewalld wygląda na bardzo trudną do skonfigurowania, ale usługi i strefy ułatwiają to, utrzymując je razem, jak opisano w tym artykule.

W naszym wcześniejszym artykule, w którym widzieliśmy, jak grać z firewalld i jego strefami, teraz tutaj, w tym Zobaczymy kilka przydatnych reguł firewalld do konfiguracji obecnych systemów Linux za pomocą wiersza poleceń droga.

Wszystkie przykłady omówione w tym artykule są praktycznie testowane CentOS 7 dystrybucji, a także działa w dystrybucjach RHEL i Fedora.

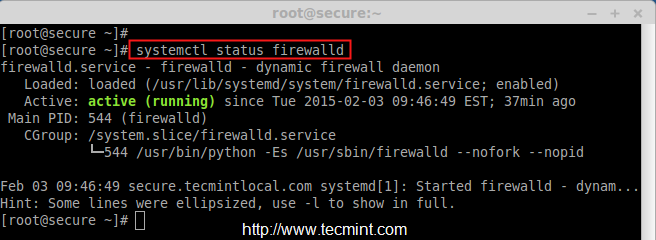

Przed wdrożeniem reguł firewalld należy najpierw sprawdzić, czy usługa firewalld jest włączona i uruchomiona.

# systemctl status firewalld.

Powyższy obrazek pokazuje, że firewalld jest aktywny i działa. Teraz nadszedł czas na sprawdzenie wszystkich aktywnych stref i aktywnych usług.

# firewall-cmd --get-active-zones. # firewall-cmd --get-services.

Jeśli nie znasz linii poleceń, możesz również zarządzać firewalld z poziomu GUI, na musisz mieć zainstalowany pakiet GUI w systemie, jeśli nie, zainstaluj go w następujący sposób Komenda.

# mniam zainstaluj firewalld firewall-config.

Jak wspomniano powyżej, ten artykuł został napisany specjalnie dla miłośników wiersza poleceń, a wszystkie przykłady, które omówimy, są oparte tylko na wierszu poleceń, bez sposobu GUI... przepraszam... ..

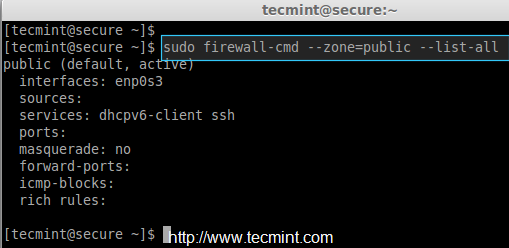

Zanim przejdziesz dalej, najpierw upewnij się, w której strefie publicznej będziesz konfigurować zaporę Linuksa i wypisz wszystkie aktywne usługi, porty, bogate reguły dla strefy publicznej za pomocą poniższego polecenia.

# firewall-cmd --zone=public --list-all.

Na powyższym obrazku nie dodano jeszcze żadnych aktywnych reguł, zobaczmy, jak dodawać, usuwać i modyfikować reguły w dalszej części tego artykułu….

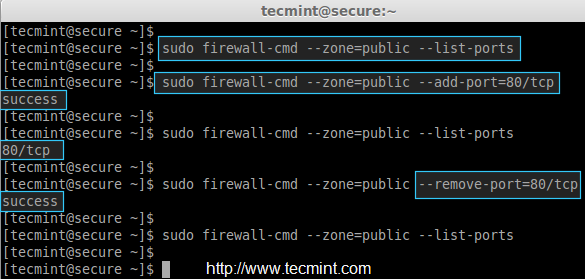

Aby otworzyć dowolny port dla strefy publicznej, użyj następującego polecenia. Na przykład następujące polecenie otworzy port 80 dla strefy publicznej.

# firewall-cmd --permanent --zone=public --add-port=80/tcp.

Podobnie, aby usunąć dodany port, po prostu użyj „-usunąćOpcja z poleceniem firewalld, jak pokazano poniżej.

# firewall-cmd --zone=public --remove-port=80/tcp.

Po dodaniu lub usunięciu określonych portów upewnij się, że port został dodany lub usunięty za pomocą „– lista-portów' opcja.

# firewall-cmd --zone=public --list-ports.

Domyślnie firewalld zawiera predefiniowane usługi, jeśli chcesz dodać listę konkretnych usług, musisz utworzyć nowy xml plik ze wszystkimi usługami zawartymi w pliku lub możesz również zdefiniować lub usunąć każdą usługę ręcznie, uruchamiając następujące polecenia.

Na przykład poniższe polecenia pomogą Ci dodać lub usunąć określone usługi, tak jak zrobiliśmy to w przypadku FTP w tym przykładzie.

# firewall-cmd --zone=public --add-service=ftp. # firewall-cmd --zone=public --remove-service=ftp. # firewall-cmd --zone=public --list-services.

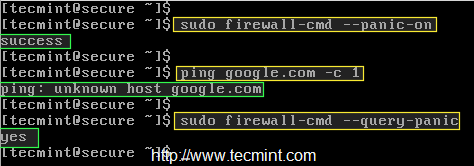

Jeśli chcesz zablokować połączenia przychodzące lub wychodzące, musisz użyć „panikatryb do blokowania takich żądań. Na przykład następująca reguła spowoduje przerwanie istniejącego połączenia w systemie.

# firewall-cmd --panic-on.

Po włączeniu trybu paniki spróbuj pingować dowolną domenę (powiedz google.com) i sprawdź, czy tryb paniki jest NA za pomocą '–pytanie-panika„opcja wymieniona poniżej.

# pinguj google.com -c 1. # firewall-cmd --query-panic.

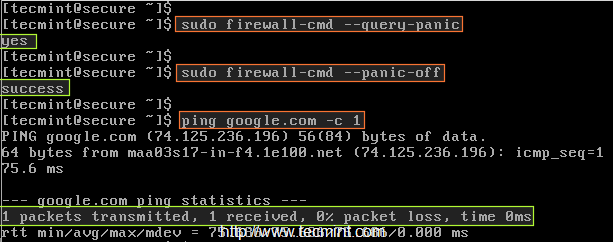

Czy widzisz na powyższym obrazku, zapytanie paniki mówi „Nieznany host google.com“. Teraz spróbuj wyłączyć tryb paniki, a następnie jeszcze raz pinguj i sprawdzaj.

# firewall-cmd --query-panic. # firewall-cmd --panic-off. # pinguj google.com -c 1.

Teraz tym razem pojawi się żądanie ping z google.com..