במאמר השני של קלי לינוקס, כלי הרשת המכונה 'nmap'יידון. אומנם nmap אינו כלי קאלי בלבד, אך הוא אחד מהנפוצים ביותר כלי מיפוי רשת שימושיים בקאלי.

Nmap, קיצור ל מפת רשת, מתוחזק על ידי גורדון ליון (עוד על מר ליון כאן: http://insecure.org/fyodor/) והוא משמש על ידי אנשי אבטחה רבים בכל רחבי העולם.

כלי העבודה פועל הן ב- Linux והן ב- Windows ומונע על שורת הפקודה (CLI). עם זאת עבור אלה קצת יותר ביישנים של שורת הפקודה, יש חזית גרפית נפלאה ל- nmap שנקראת zenmap.

מומלץ מאוד לאנשים ללמוד את גרסת ה- CLI של nmap מכיוון שהיא מספקת הרבה יותר גמישות בהשוואה למהדורה הגרפית של zenmap.

לאיזו מטרה שרת nmap? שאלה מצוינת. Nmap מאפשר למנהל ללמוד במהירות וביסודיות אודות המערכות ברשת, ומכאן השם, Network MAPper או nmap.

ל- Nmap יש אפשרות לאתר במהירות מארחים חיים כמו גם שירותים הקשורים לאותו מארח. ניתן להרחיב את הפונקציונליות של Nmap עוד יותר באמצעות Nmap Scripting Engine, המקוצר לעתים קרובות NSE.

מנוע סקריפטים זה מאפשר למנהלי מערכת ליצור במהירות תסריט שניתן להשתמש בו כדי לקבוע אם קיימת פגיעות חדשה שהתגלתה ברשת שלהם. סקריפטים רבים פותחו ונכללו ברוב ההתקנות של nmap.

מילת זהירות - nmap הוא נפוץ בקרב אנשים עם כוונות טובות ורעות כאחד. יש לנקוט משנה זהירות כדי לוודא שאינך משתמש ב- nmap נגד מערכות שאין הרשאה לכך בִּמְפוּרָשׁ ניתן בהסכם בכתב/משפטי. אנא היזהר בעת שימוש בכלי nmap.

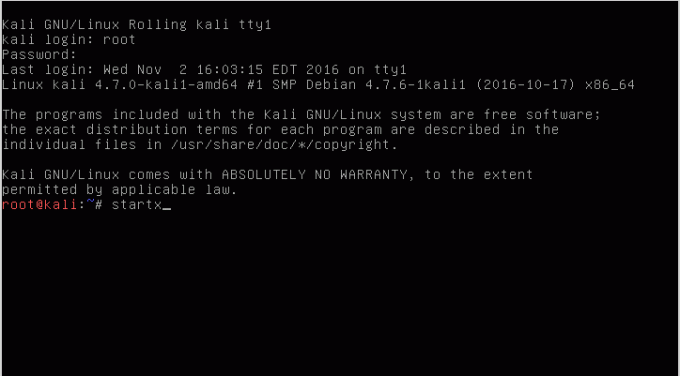

השלב הראשון לעבודה עם nmap הוא כניסה למכשיר Kali Linux ואם תרצה, התחל הפעלה גרפית (המאמר הראשון בסדרה זו מותקן Kali Linux עם סביבת שולחן העבודה של הארה).

במהלך ההתקנה, המתקין היה מבקש מהמשתמש לבצע 'שורש'סיסמת משתמש שתידרש בכניסה. לאחר שנכנסת למכשיר Kali Linux, באמצעות הפקודה 'startx'ניתן להפעיל את סביבת שולחן העבודה של הארה - ראוי לציין כי nmap אינו דורש סביבת שולחן עבודה להפעלה.

# startx.

לאחר הכניסה הֶאָרָה, יהיה עליך לפתוח חלון מסוף. על ידי לחיצה על רקע שולחן העבודה, יופיע תפריט. ניווט למסוף יכול להתבצע באופן הבא: יישומים->מערכת-> ‘Xterm'או'UXterm'או'מסוף שורש‘.

הכותב הוא מעריץ של תוכנית הקליפה שנקראת 'שליחות קטלנית'אך ייתכן שזה לא יופיע בהתקנת ברירת מחדל של Kali Linux. כל תוכניות המעטפת המפורטות יפעלו למטרות nmap.

לאחר שהושק טרמינל, הכיף nmap יכול להתחיל. עבור הדרכה מסוימת זו נוצרה רשת פרטית עם מכונת Kali ומכונה Metasploitable.

זה הפך את הדברים לקלים ובטוחים יותר מכיוון שטווח הרשתות הפרטיות יבטיח כי הסריקות יישארו מכונות בטוחות ומונעת ממכשיר Metasploitable הפגיע להיפגע על ידי מישהו אַחֵר.

בדוגמה זו, שתי המכונות הן פרטיות 192.168.56.0 /24 רֶשֶׁת. למכשיר Kali יש כתובת IP של 192.168.56.101 ולמכונה Metasploitable לסריקה יש כתובת IP של 192.168.56.102.

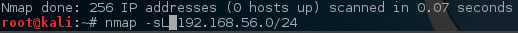

נניח שפרטי כתובת ה- IP לא היו זמינים. סריקה מהירה של nmap יכולה לעזור לקבוע מה חי ברשת מסוימת. סריקה זו ידועה בשם 'רשימה פשוטה'סרוק ומכאן ה -sL טיעונים שהועברו לפקודת nmap.

# nmap -sL 192.168.56.0/24.

למרבה הצער, הסריקה הראשונית הזו לא החזירה מארחים חיים. לפעמים זה גורם לאופן בו מערכות הפעלה מסוימות מתמודדות תעבורת רשת סריקת יציאות.

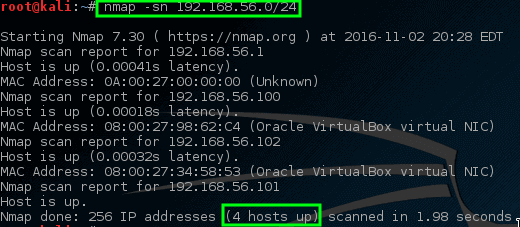

עם זאת, אל תדאג, יש כמה טריקים שיש ל- nmap כדי לנסות למצוא את המכונות האלה. הטריק הבא יגיד ל- nmap פשוט לנסות לבצע פינג של כל הכתובות ב- 192.168.56.0/24 רֶשֶׁת.

# nmap -sn 192.168.56.0/24.

הפעם nmap מחזיר כמה מארחים פוטנציאליים לסריקה! בפקודה זו, -sn משבית את התנהגות ברירת המחדל של nmap בניסיון לסרוק מארח ביציאה ופשוט מנסה nmap לנסות לצלצל למארח.

בוא ננסה לתת ליציאת nmap לסרוק את המארחים הספציפיים האלה ולראות מה קורה.

# nmap 192.168.56.1,100-102.

וואו! הפעם nmap פגע במכרה זהב. למארח המסוים הזה יש לא מעט יציאות רשת פתוחות.

כל היציאות הללו מעידות על איזשהו שירות האזנה במכונה מסוימת זו. נזכר מקודם, 192.168.56.102 כתובת IP מוקצית למכונה הפגיעה ב- metasploitable ומכאן מדוע יש כל כך הרבה לפתוח יציאות במארח זה.

הפתיחה של יציאות רבות ברוב המכונות היא חריגה ביותר ולכן יכול להיות שזה רעיון חכם לחקור את המכונה קצת יותר מקרוב. מנהלי מערכת יכולים לעקוב אחר המכונה הפיזית ברשת ולהסתכל על המכונה באופן מקומי, אך זה לא יהיה כיף במיוחד, כאשר nmap יכול לעשות זאת עבורנו הרבה יותר מהר!

הסריקה הבאה היא סריקת שירות והיא משמשת לעתים קרובות כדי לנסות לקבוע מה ייתכן שהשירות מקשיב ביציאה מסוימת על מכונה.

Nmap יבדוק את כל היציאות הפתוחות וינסה לאתר מידע על באנר מהשירותים הפועלים בכל יציאה.

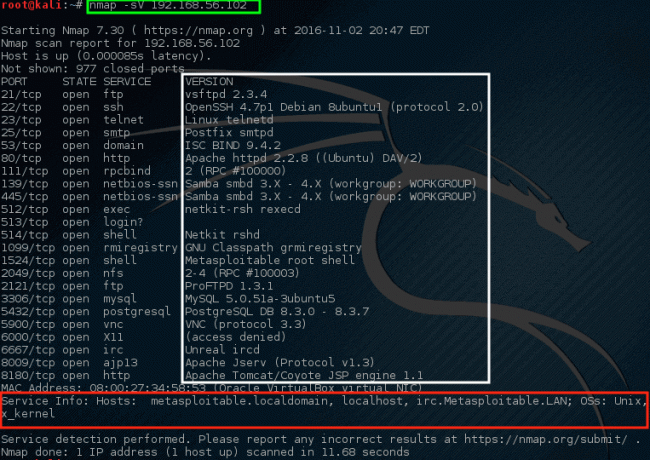

# nmap -sV 192.168.56.102.

שים לב שה- nmap סיפק כמה הצעות למה שחשב nmap שעשוי להריץ ביציאה מסוימת זו (מודגשת בתיבה הלבנה). גם nmap ניסה גם לקבוע מידע אודות מערכת ההפעלה פועל על מכונה זו כמו גם שם המארח שלה (גם בהצלחה רבה!).

עיון בפלט זה אמור לעורר לא מעט חששות עבור מנהל רשת. השורה הראשונה ממש טוענת שכן VSftpd גִרְסָה 2.3.4 פועל על מכונה זו! זו גרסה ישנה ממש של VSftpd.

מחפש דרך ניצול DB, נמצאה פגיעות חמורה כבר בשנת 2011 לגרסה מסוימת זו (מזהה ExploitDB - 17491).

הבה ננומפ נבחן מקרוב את הנמל הספציפי הזה ונראה מה ניתן לקבוע.

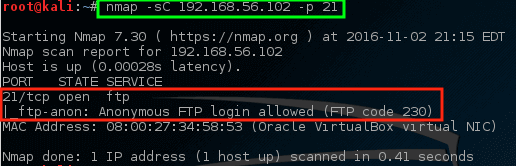

# nmap -sC 192.168.56.102 -p 21.

עם פקודה זו, nmap קיבל הוראה להריץ את סקריפט ברירת המחדל שלו (-sC) ביציאת FTP (-p 21) על המארח. למרות שזה יכול להיות בעיה או לא, nmap אכן גילה את זה מותר להתחבר ל- FTP אנונימי בשרת הספציפי הזה.

זה יחד עם הידע המוקדם יותר לגבי VSftd שיש לו פגיעות ישנה אמור לעורר דאגה מסוימת. בוא נראה אם ל- nmap יש סקריפטים שמנסים לבדוק אם יש פגיעות VSftpd.

# איתור .nse | grep ftp.

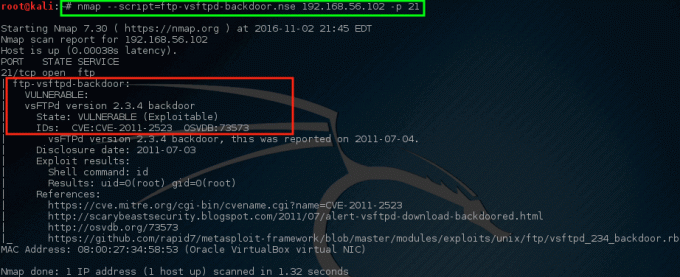

שים לב של- nmap יש NSE סקריפט כבר בנוי לבעיית דלת האחורית של VSftpd! בואו ננסה להריץ את הסקריפט הזה מול המארח הזה ונראה מה קורה אבל קודם כל אולי חשוב לדעת כיצד להשתמש בסקריפט.

# nmap-script-help = ftp-vsftd-backdoor.nse.

לאחר עיון בתיאור זה, ברור שניתן להשתמש בתסריט זה כדי לנסות לבדוק אם המכשיר המסוים הזה פגיע אליו ניצול DB נושא שזוהה קודם לכן.

בואו נריץ את התסריט ונראה מה קורה.

# nmap-script = ftp-vsftpd-backdoor.nse 192.168.56.102 -p 21.

איכס! התסריט של Nmap החזיר חדשות מסוכנות. מכונה זו ככל הנראה מועמדת טובה לחקירה רצינית. זה לא אומר שהמכונה נפגעת ומשמשת לדברים איומים/נוראים, אך היא אמורה להביא כמה חששות לרשת/צוותי האבטחה.

ל- Nmap יש את היכולת להיות סלקטיבית ביותר ודי מאוד. רוב מה שנעשה עד כה ניסה לשמור על תנועת הרשת של nmap שקטה למדי אך סריקה של רשת בבעלות אישית באופן זה עשויה להיות ארוכת זמן רב.

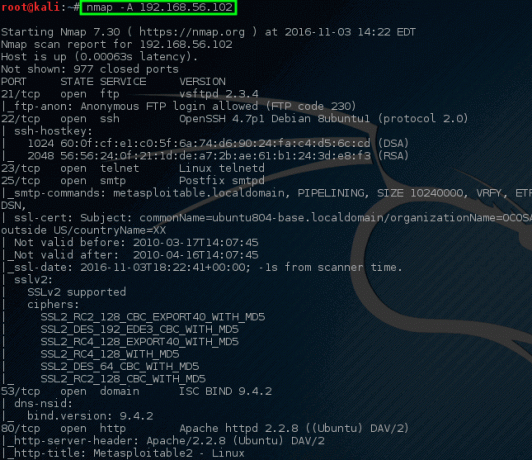

ל- Nmap יש יכולת לבצע סריקה אגרסיבית הרבה יותר שלרוב תניב הרבה מאותו מידע אך בפקודה אחת במקום במספר. בואו נסתכל על הפלט של סריקה אגרסיבית (שימו לב - סריקה אגרסיבית יכולה לצאת לדרך מערכות גילוי/מניעה של חדירות!).

# nmap -A 192.168.56.102.

שימו לב שהפעם, עם פקודה אחת, nmap החזירה הרבה מידע שהיא החזירה קודם לכן על היציאות הפתוחות, השירותים והתצורות הפועלות במכונה מסוימת זו. ניתן להשתמש ברבים מהמידע הזה כדי לקבוע כיצד להגן על מכונה זו וכן להעריך איזו תוכנה עשויה להיות ברשת.

זו הייתה רק רשימה קצרה וקצרה של הרבה דברים שימושיים שניתן להשתמש בהם ב- nmap על גבי מארח או קטע רשת. דוחק מאוד כי אנשים ימשיכו בכך ניסוי עם nmap באופן מבוקר ברשת הנמצאת בבעלות הפרט (אל תתאמן על ידי סריקת ישויות אחרות!).

יש מדריך רשמי בנושא סריקת רשת Nmap על ידי מחבר גורדון ליון, להשיג באמזון.