Ensuite, nous allons créer un certificat auto-signé qui identifiera le serveur auprès de nos clients (veuillez noter que cette méthode n'est pas la meilleure option pour les environnements de production; pour une telle utilisation, vous pouvez envisager d'acheter un certificat vérifié par une troisième autorité de certification de confiance, telle que DigiCert).

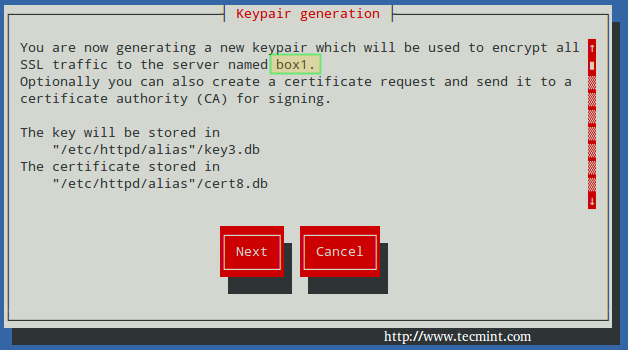

Pour créer un nouveau certificat compatible NSS pour boîte1 qui sera valable pour 365 jours, nous utiliserons le genkey commander. Lorsque ce processus est terminé :

# genkey --nss --days 365 box1.

Choisir Prochain:

Vous pouvez laisser le choix par défaut pour la taille de la clé (2048), Alors choisi Prochain encore:

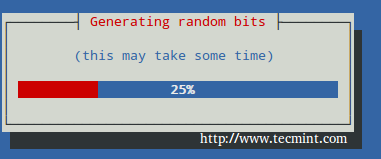

Attendez que le système génère des bits aléatoires :

Pour accélérer le processus, vous serez invité à saisir du texte aléatoire dans votre console, comme indiqué dans le screencast suivant. Veuillez noter comment la barre de progression s'arrête lorsqu'aucune entrée du clavier n'est reçue. Ensuite, il vous sera demandé de :

1. S'il faut envoyer le Demande de signature de certificat (RSE) à un Autorité de certification (Californie): Choisir Non, car il s'agit d'un certificat auto-signé.

2. pour saisir les informations du certificat.

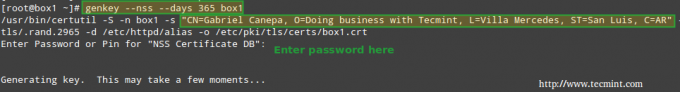

Enfin, vous serez invité à saisir le mot de passe du certificat NSS que vous avez défini précédemment :

# genkey --nss --days 365 box1.

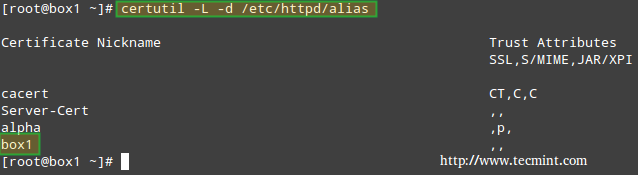

A tout moment, vous pouvez lister les certificats existants avec :

# certutil –L –d /etc/httpd/alias.

Et supprimez-les par leur nom (uniquement si cela est strictement nécessaire, en remplaçant box1 par votre propre nom de certificat) par :

# certutil -d /etc/httpd/alias -D -n "box1"

si vous en avez besoin.c

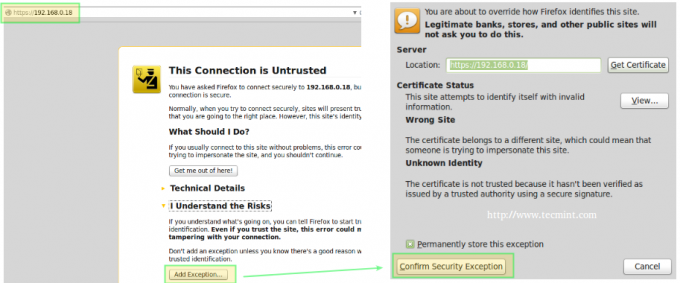

Enfin, il est temps de tester la connexion sécurisée à notre serveur Web. Lorsque vous pointez votre navigateur sur https://, vous obtiendrez le message bien connu "Cette connexion n'est pas fiable“:

Dans la situation ci-dessus, vous pouvez cliquer sur Ajouter une exception puis Confirmer l'exception de sécurité – mais ne le faites pas encore. Examinons d'abord le certificat pour voir si ses détails correspondent aux informations que nous avons saisies précédemment (comme indiqué dans le screencast).

Pour cela, cliquez sur Vue…–> Onglet Détails ci-dessus et vous devriez voir ceci lorsque vous sélectionnez Émetteur dans la liste :

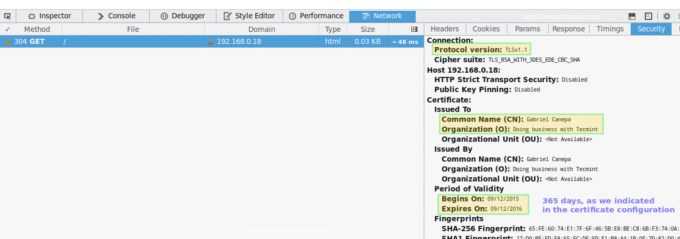

Maintenant, vous pouvez continuer, confirmer l'exception (soit pour cette fois, soit de façon permanente) et vous serez redirigé vers votre serveur Web. Racine de document répertoire via https, où vous pouvez inspecter les détails de la connexion à l'aide des outils de développement intégrés de votre navigateur :

Dans Firefox vous pouvez le lancer en faisant un clic droit sur l'écran, et en choisissant Inspecter l'élément à partir du menu contextuel, en particulier via le Réseau languette:

Veuillez noter qu'il s'agit des mêmes informations que celles affichées précédemment, qui ont été saisies lors du certificat précédemment. Il existe également un moyen de tester la connexion à l'aide d'outils en ligne de commande :

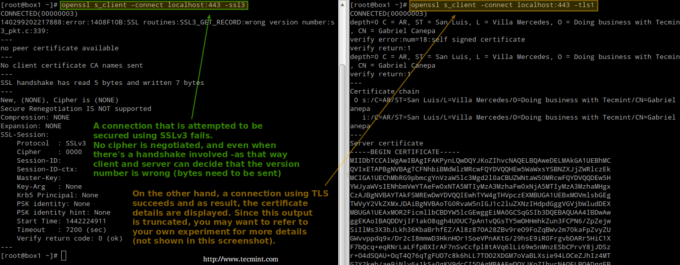

A gauche (test SSLv3):

# openssl s_client -connect localhost: 443 -ssl3.

A droite (test TLS):

# openssl s_client -connect localhost: 443 -tls1.

Reportez-vous à la capture d'écran ci-dessus pour plus de détails.

Comme vous le savez sûrement déjà, la présence de HTTPS inspire confiance aux visiteurs qui peuvent être amenés à saisir des informations personnelles sur votre site (de noms d'utilisateur et mots de passe jusqu'aux informations financières / bancaires).

Dans ce cas, vous voudrez obtenir un certificat signé par un Autorité de certification comme nous l'avons expliqué précédemment (les étapes pour le configurer sont identiques à l'exception que vous devrez envoyer le RSE à un Californie, et vous récupérerez le certificat signé); sinon, un certificat auto-signé comme celui utilisé dans ce tutoriel fera l'affaire.

Pour plus de détails sur l'utilisation de NSS, veuillez vous référer à l'aide en ligne sur mod-nss. Et n'hésitez pas à nous faire part de vos questions ou commentaires.