Teises Kali Linuxi artiklis on võrgutööriist tuntud kui "nmap'Arutatakse. Kuigi nmap pole ainult Kali tööriist, on see üks kõige populaarsemaid kasulikud võrgu kaardistamise tööriistad Kalis.

Nmap, lühike Võrgu kaardistaja, hooldab Gordon Lyon (lähemalt härra Lyoni kohta siit: http://insecure.org/fyodor/) ja seda kasutavad paljud turvaspetsialistid üle kogu maailma.

Utiliit töötab nii Linuxis kui ka Windowsis ning on juhitud käsurealt (CLI). Kuid neile, kes on käsurida veidi kartlikumad, on nmap jaoks suurepärane graafiline kasutajaliides zenmap.

On tungivalt soovitatav, et inimesed õpiksid nmapi CLI -versiooni, kuna see pakub zenmapi graafilise väljaandega võrreldes palju rohkem paindlikkust.

Mis otstarbel on nmap server? Suurepärane küsimus. Nmap võimaldab administraatoril kiiresti ja põhjalikult võrgu süsteemide kohta teada saada, seega nimi, võrgukaart või nmap.

Nmap suudab kiiresti leida reaalajas hostid ja selle hostiga seotud teenused. Nmapi funktsionaalsust saab veelgi laiendada Nmap Scripting Engine abil, mida sageli lühendatakse kui NSE.

See skriptimootor võimaldab administraatoritel kiiresti luua skripti, mille abil saab kindlaks teha, kas nende võrgus on äsja avastatud haavatavus. Paljud skriptid on välja töötatud ja kaasatud enamiku nmap -i installidega.

Ettevaatust - nmap on tavaliselt kasutusel nii heade kui ka halbade kavatsustega inimestel. Äärmiselt ettevaatlik tuleb olla selle tagamiseks, et te ei kasuta nmapi süsteemide vastu, mida luba pole olnud selgesõnaliselt sätestatud kirjalikus/juriidilises lepingus. Palun olge nmap tööriista kasutamisel ettevaatlik.

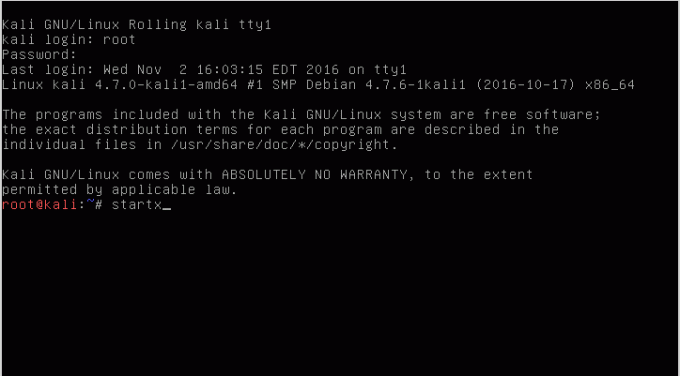

Esimene samm nmapiga töötamiseks on sisse logida Kali Linuxi masinasse ja soovi korral alustada graafilist seanssi (Selle seeria esimene artikkel on installitud Kali Linux koos valgustusajastu töölauakeskkonnaga).

Installimise ajal oleks installija palunud kasutajal „juur"Kasutaja parool, mida on vaja sisselogimiseks. Kui olete Kali Linuxi masinasse sisse loginud, kasutades käsku „startx„Valgustusajastu töölauakeskkonda saab käivitada - väärib märkimist, et nmap ei vaja töölauakeskkonda.

# startx.

Kui olete sisse loginud Valgustus, tuleb terminaliaken avada. Töölaua taustal klõpsates ilmub menüü. Terminali navigeerimiseks saab teha järgmist. Rakendused->Süsteem-> ‘Xterm'Või'UXterm'Või'Juurterminal‘.

Autor on kestaprogrammi fänn nimega "Terminaator"Kuid see ei pruugi ilmuda Kali Linuxi vaikeinstalleerimisel. Kõik loetletud shelliprogrammid töötavad nmap -i jaoks.

Kui terminal on käivitatud, võib nmap lõbu alata. Selle konkreetse õpetuse jaoks loodi privaatvõrk Kali masina ja Metasploitable masinaga.

See muutis asjad lihtsamaks ja turvalisemaks, kuna privaatvõrgu leviala tagaks skannimiste sisselülitamise ohutuid masinaid ja hoiab ära haavatava Metasploitable masina sattumise kellegi ohtu muidu.

Selles näites on mõlemad masinad reaalajas 192.168.56.0 /24 võrku. Kali masinal on IP -aadress 192.168.56.101 ja skaneeritava Metasploitable masina IP -aadress on 192.168.56.102.

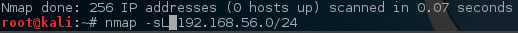

Oletame siiski, et IP -aadressi teave polnud saadaval. Kiire nmap -skannimine võib aidata kindlaks teha, mis on konkreetses võrgus reaalajas. Seda skaneeringut nimetatakse "Lihtne nimekiri'Skaneeri seega -sL argumendid edastati käsule nmap.

# nmap -sL 192.168.56.0/24.

Kahjuks ei andnud see esialgne skannimine ühtegi reaalajas hosti. Mõnikord mõjutab see teatud operatsioonisüsteeme pordi skannimine võrguliiklus.

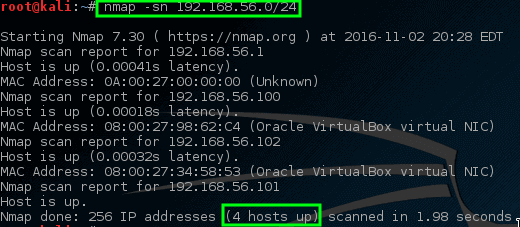

Ärge muretsege, kuid nmapil on nende masinate leidmiseks mõned nipid. See järgmine trikk ütleb nmapile, et ta proovib lihtsalt pingida kõiki aadressi 192.168.56.0/24 võrku.

# nmap -sn 192.168.56.0/24.

Seekord tagastab nmap skannimiseks mõned potentsiaalsed hostid! Selles käsus, -sn keelab nmapi vaikekäitumise, mis üritab masinat skannida, ja lihtsalt laseb nmapil proovida hosti pingutada.

Proovime lasta nmap -pordil neid konkreetseid hoste skannida ja vaadata, mis juhtub.

# nmap 192.168.56.1,100-102.

Vau! Seekord tabas nmap kullakaevandust. Sellel konkreetsel peremehel on üsna vähe avatud võrgupordid.

Kõik need pordid näitavad teatud masina kuulamisteenust. Meenutades varasemat, 192.168.56.102 IP -aadress on määratud metasploitable haavatavale masinale, mistõttu on neid nii palju avage selle hosti pordid.

Kui paljudes masinates on nii palju porte avatud, on see väga ebanormaalne, seega võib olla mõistlik seda masinat veidi lähemalt uurida. Administraatorid võiksid leida võrgu füüsilise masina ja vaadata masinat kohapeal, kuid see poleks eriti lõbus, eriti kui nmap saaks seda meie jaoks palju kiiremini teha!

See järgmine skannimine on teenuse skaneerimine ja seda kasutatakse sageli selleks, et kindlaks teha, mida teenus võib kuulata teatud sadamas masina peal.

Nmap uurib kõiki avatud sadamaid ja proovib bännerit hankida teavet igas sadamas töötavatest teenustest.

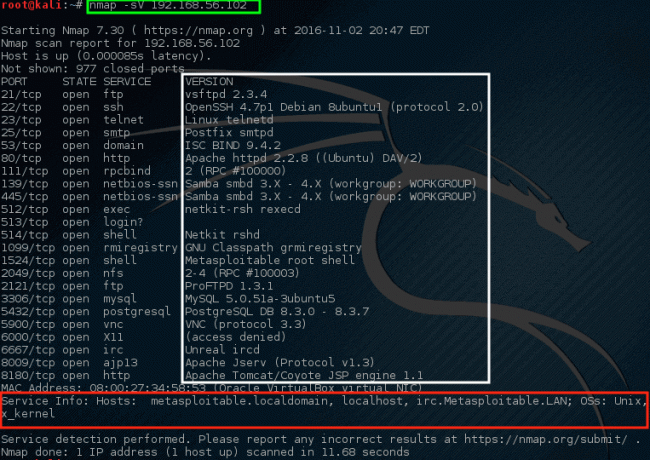

# nmap -sV 192.168.56.102.

Pange tähele, et seekord andis nmap mõned soovitused selle kohta, mida nmap arvas, et see võib konkreetses pordis töötada (valges kastis esile tõstetud). Ka nmap proovis ka otsida teavet operatsioonisüsteemi kohta töötab nii sellel masinal kui ka selle hostinimel (ka suure eduga!).

Selle väljundi vaatamine peaks võrguadministraatorile tekitama palju probleeme. Esimene rida väidab seda VSftpd versioon 2.3.4 töötab sellel masinal! See on VSftpd PÄRISELT vana versioon.

Otsides läbi ExploitDB, selle konkreetse versiooni puhul leiti tõsine haavatavus juba 2011. aastal (ExploitDB ID - 17491).

Vaatame nmap seda porti lähemalt ja vaatame, mida saab määrata.

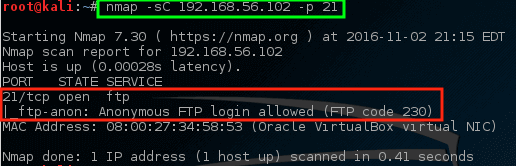

# nmap -sC 192.168.56.102 -p 21.

Selle käsuga kästi nmap käivitada oma vaikimisi skript (-CC) FTP -pordis (-lk 21) peremehe peal. Kuigi see võib olla probleem või mitte, sai nmap sellest teada anonüümne FTP sisselogimine on lubatud sellel konkreetsel serveril.

See koos varasemate teadmistega VSftd -i kohta, millel on vana haavatavus, peaks siiski tekitama muret. Vaatame, kas nmapil on skripte, mis proovivad kontrollida VSftpd haavatavust.

# otsi .nse | grep ftp.

Pange tähele, et nmapil on a NSE skript on juba loodud VSftpd tagaukse probleemi jaoks! Proovime seda skripti selle hosti vastu käivitada ja vaatame, mis juhtub, kuid kõigepealt võib olla oluline teada, kuidas skripti kasutada.

# nmap --script-help = ftp-vsftd-backdoor.nse.

Seda kirjeldust lugedes on selge, et seda skripti saab kasutada selleks, et näha, kas see konkreetne masin on haavatav ExploitDB varem tuvastatud probleem.

Käivitame skripti ja vaatame, mis juhtub.

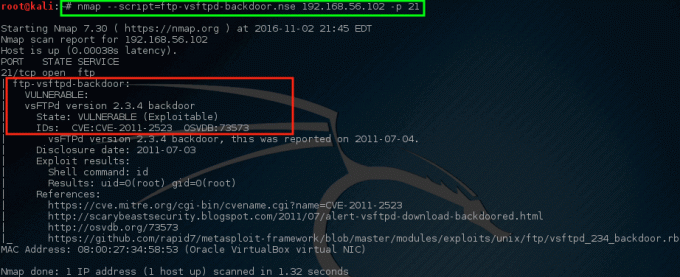

# nmap --script = ftp-vsftpd-backdoor.nse 192.168.56.102 -p 21.

Yikes! Nmapi skript tagas ohtlikke uudiseid. See masin on tõenäoliselt hea kandidaat tõsiseks uurimiseks. See ei tähenda, et masin oleks ohus ja seda kasutatakse kohutavateks/kohutavateks asjadeks, kuid see peaks võrgu-/turvameeskondadele muret valmistama.

Nmapil on võime olla äärmiselt valiv ja äärmiselt õiglane. Enamik seni tehtuist on püüdnud hoida nmapi võrguliiklust mõõdukalt vaiksena, kuid isiklikult kuuluva võrgu sellisel viisil skannimine võib olla äärmiselt aeganõudev.

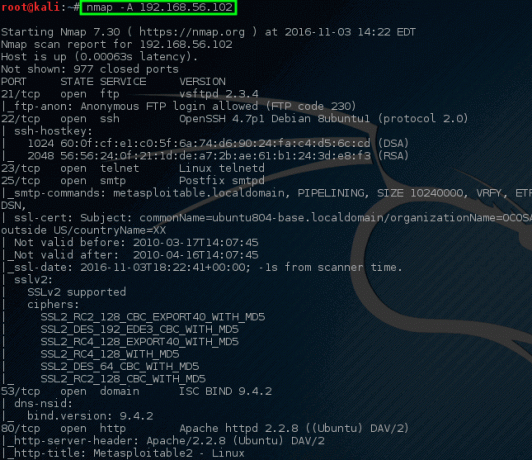

Nmap on võimeline tegema palju agressiivsemat skannimist, mis annab sageli suure osa samast teabest, kuid ühe käsuga mitme asemel. Vaatame agressiivse skaneerimise väljundit (Pange tähele - agressiivne skannimine võib teele asuda sissetungimise avastamise/ennetamise süsteemid!).

# nmap -A 192.168.56.102.

Pange tähele, et seekord on ühe käsuga nmap tagastanud palju teavet, mille ta varem tagastas selle masina avatud portide, teenuste ja konfiguratsioonide kohta. Suurt osa sellest teabest saab kasutada kindlakstegemiseks kuidas seda masinat kaitsta samuti hinnata, milline tarkvara võib võrgus olla.

See oli vaid lühike ja lühike nimekiri paljudest kasulikest asjadest, mida nmap abil saab hosti- või võrgusegmendist leida. On tungivalt soovitatav, et üksikisikud seda jätkaksid katsetage nmap -iga kontrollitaval viisil üksikisikule kuuluvas võrgus (Ärge harjutage teiste üksuste skannimist!).

Seal on ametlik juhend Nmap võrgu skannimine autori poolt Gordon Lyon, saadaval Amazonist.